| 工具的使用 | 您所在的位置:网站首页 › gpu加速暴力破解 › 工具的使用 |

工具的使用

|

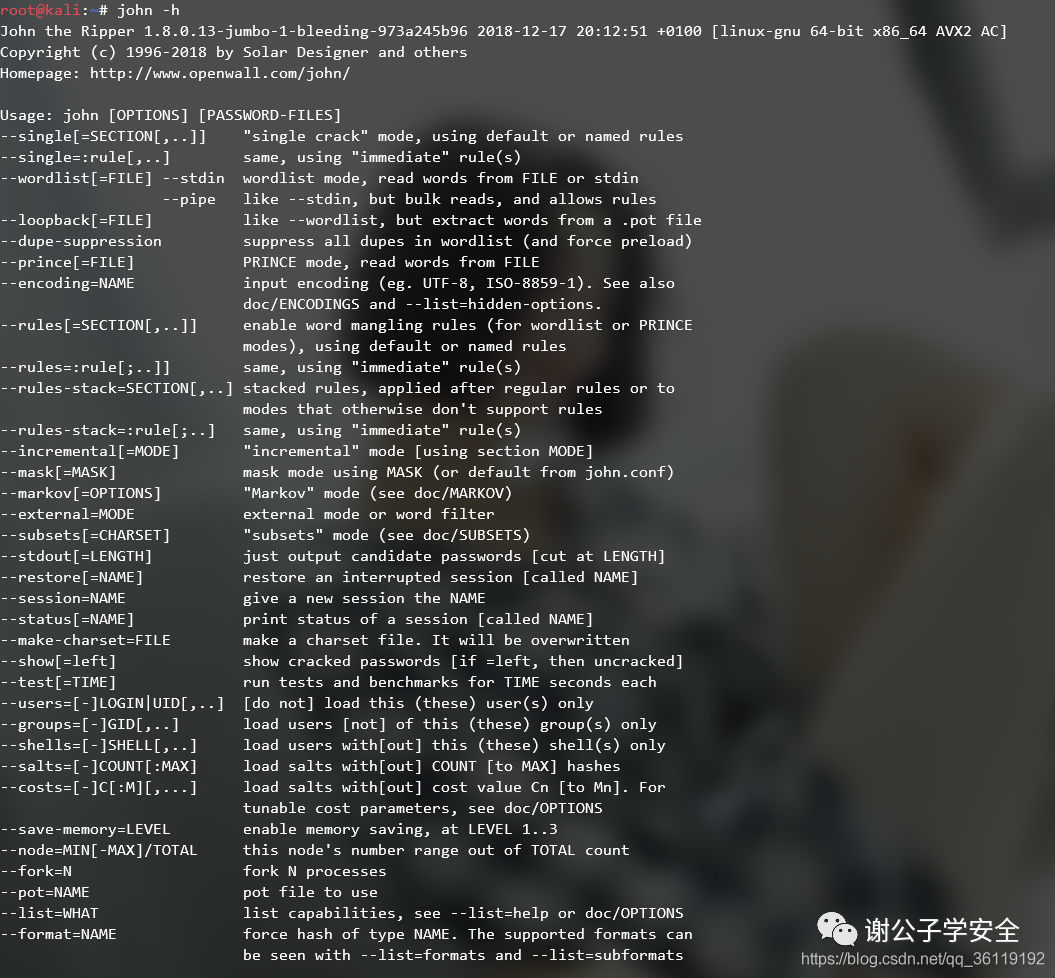

转载自公众号:谢公子学安全 John the Ripper是一个快速的密码破解工具,用于在已知密文的情况下尝试破解出明文,支持目前大多数的加密算法,如DES、MD4、MD5等。它支持多种不同类型的系统架构,包括Unix、Linux、Windows、DOS模式、BeOS和OpenVMS,主要目的是破解不够牢固的Unix/Linux系统密码。除了在各种Unix系统上最常见的几种密码哈希类型之外,它还支持Windows LM散列,以及社区增强版本中的许多其他哈希和密码。它是一款开源软件。Kali中自带John 可执行文件位置: /usr/sbin/john 密码字典所在目录:/usr/share/john/ John the Ripper支持字典破解方式和暴力破解方式。  图片

图片

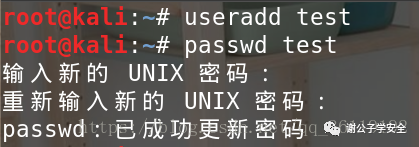

破解Linux系统密码 破解Linux用户密码需要使用到两个文件(包含用户的信息和密码hash值) /etc/passwd 包含用户信息的文件 /etc/shadow 包含密码信息的文件 然后我们创建一个 test 用户,密码设置为 password ,用来测试  图片

图片

使用 unshadow 命令组合 /etc/passwd 和 /etc/shadow ,组合成 test_passwd 文件。其他 test_passwd 就是 /etc/passwd 和 /etc/shadow 的简单组合: unshadow /etc/passwd /etc/shadow > test_passwd  图片

图片

然后就开始用 John 破解密码了。我们可以使用 John 自带的密码字典,位于 /usr/share/john/password.lst ,也可以使用我们自己的密码字典。我这里就用John自带的密码字典为例: john test_passwd 如果要使用自己的密码字典的话: john --wordlist=字典路径 test_passw 可以看到,john 已经把我们 test 用户的密码给破解出来了  图片

图片

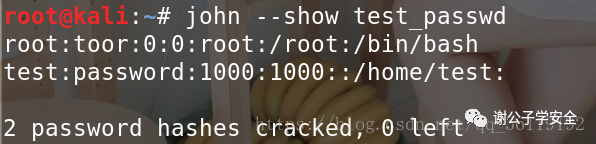

查看破解信息:john --show test_passwd 这里root用户的密码是之前破解的,所以一共破解了2个用户的密码  图片

图片

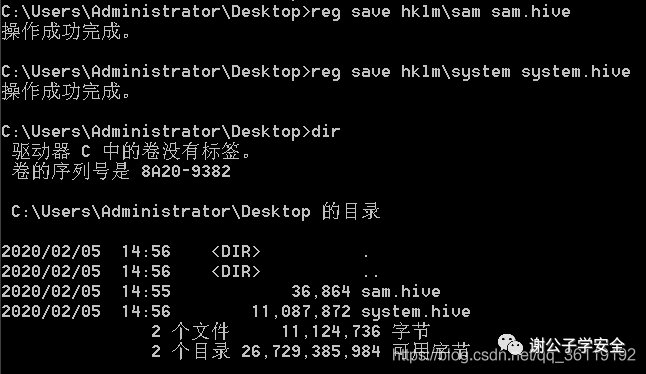

破解Windows系统密码 首先,执行以下命令通过reg的save选项将注册表中的SAM、System文件导出到本地磁盘。需要管理员权限! reg save hklm\sam sam.hive reg save hklm\system system.hive 图片

图片

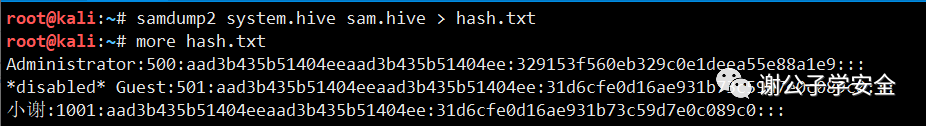

把这两个文件放到John的目录下,执行以下命令将哈希提取到 hash.txt 文件中 samdump2 system.hive sam.hive > hash.txt 图片

图片

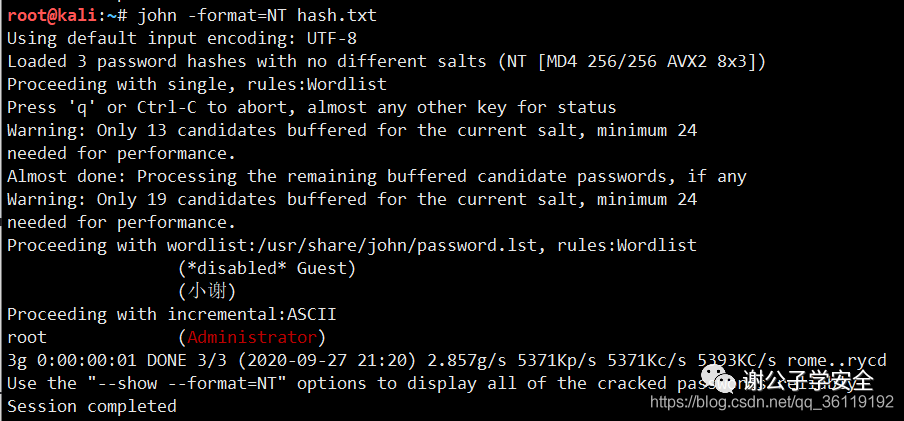

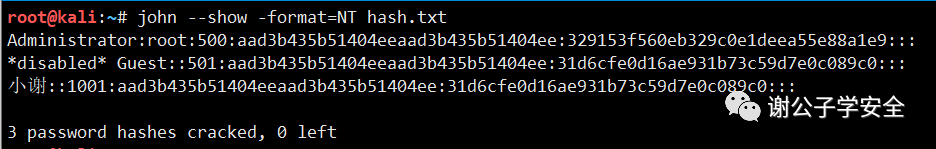

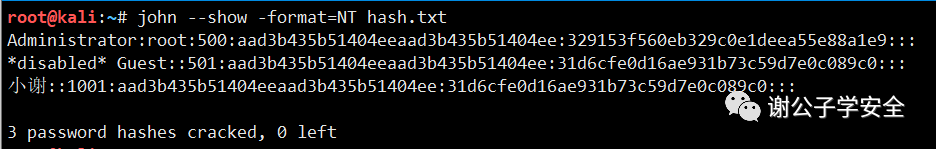

执行以下命令进行破解 john -format=NT hash.txt #破解,使用john自带的密码字典 john --show -format=NT hash.txt #查看破解结果 图片

图片

图片

图片

图片

图片

原文地址:https://mp.weixin.qq.com/s/jiGXv-UHexw5R1JSpCHQyg |

【本文地址】