| 搭建真实内网环境(防火墙搭建) | 您所在的位置:网站首页 › 防火墙建立在一个网络的什么位置 › 搭建真实内网环境(防火墙搭建) |

搭建真实内网环境(防火墙搭建)

|

目录 一. 内网环境设计 二. 环境搭建 一. 内网环境设计如下,我们要构建一个最真实的网络环境。模拟两个内网,在一个内网中攻击另外一台也处在内网中的服务器。其用防火墙与互联网进行隔离 需要的设备 kali,win7两台,win2012,两个防火墙(m0n0) 每个防火墙都需要配置两个网卡,一个是内网的,一个是外网的。内网设备的网络适配器(网卡)都选择对应防火墙的同样的内网适配器,相当于插了一样的网线。内网设备ip由防火墙进行分配m0n0:M0n0wall是基于FreeBsd内核开发的免费软件防火墙。m0n0wall提供基于web的配置管理、提供VPN功能、支持DHCP Server、DNS转发、动态DNS、Ipsec、流量控制、无线网络支持等功能。如果不想自己安装,也可以直接使用我的,直接用虚拟机打开来就行。防火墙文件下载 -》m0n0防火墙 ,这里下载需要积分,如果没有积分的可以私信我,我私发给你 需要达到的效果 攻击者可以访问互联网,但是不能访问其他公司的内网web服务器通过防火墙设置NAT,将其端口映射到防火墙的8000端口上,攻击者在内网中访问他们公司防火墙8000端口则可访问其web服务

环境搭建前的准备工作:先将虚拟网络还原为默认设置!

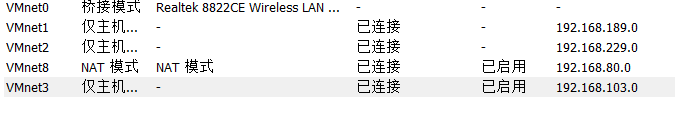

1. 添加网卡 (1)添加一张仅主机模式的网卡,并且将VM1和VM2的使用本地DHCP服务将ip地址分配的选项取消勾选。

(2)再添加一张Vmnet3的网卡,如下进行配置,然后点击应用

所以现在网络中有五张网卡

3. win+r运行 ncpa.cpl,打开本地网络连接 可见多了一个我们刚才添加的网卡VMnet2和3,将vmnet1和vmnet2都设置为自动获取ip地址,Vmnet3不需要动,如下

4. 配置防火墙1 (1)添加网卡,然后网卡信息如下 网络适配器:连接Vmnet1(连接内网)网络适配器2:桥接模式(连接外网)

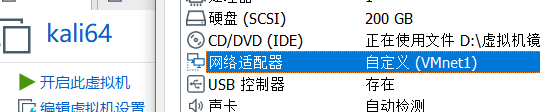

(2)配置kali网卡 kali与防火墙的内网卡是连接同一根网线的,所以选择vmnet1

(3)配置win7-1 和kali的配置一样,也是连接vmnet1 5. 配置防火墙2 同样的也需要两块网卡。添加一块,连接vm2

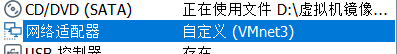

6. 配置win2012网卡 添加一张网卡,一张是Vmnet2,一张是Vmnet3

7. 配置win7-2 连接Vmnet3

到这里,虚拟机的这些网线就连接好了,开始进行详细配置 1. 开启防火墙1 页面如下,这里桥接模式还没获取到ip

(1)标识内外网卡 输入1-》是否设置vlan,选择n -》设置lan口(内网网卡)-》设置wan口(外网卡)-》回车

(2)设置lan口的ip 因为防火墙设了两块网卡,一块桥接可以自动获取ip,另一块为仅主机,取消了自动获取ip,所以需要设置。虽然这里桥接也获取了ip,但还是修改一下

启动后如下

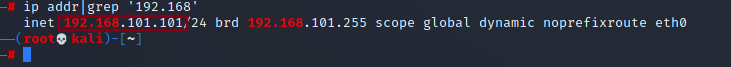

我们可以开启kali,看防火墙是否自动为kali分配了ip地址。如下已经分配了ip地址给内网中的kali机器。此时kali还不能上网

2. 设置防火墙1 (1)访问防火墙1,可以用真实机访问。输入192.168.101.1,账号密码为admin;mono

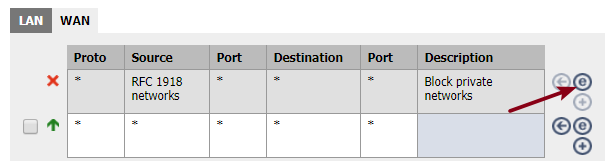

(2)配置防火墙规则 可见,从内网出去的数据包默认都是放行的

再看下WAN,当前没有为此接口定义任何规则。在添加传递规则之前,此接口上的所有传入连接都将被阻止。即,数据包可以出去,但是进不来。所以我们的内网kali此时是访问不了公网的 我们对其添加规则,点击+

找到其中的protocol,将其改为any,其他不需要懂,点击确定

然后再点击,确认修改。此时设置才生效

但是此时我们用kali去ping百度还是不同,我们分析一下日志

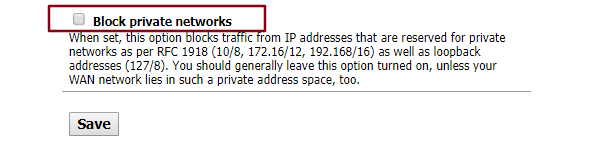

原来是一开始wan口那里有个设置,拦截所有私有网络。我们将其规则修改。不阻止私有网络

取消勾选,再点击save

此时kali就能上外网了

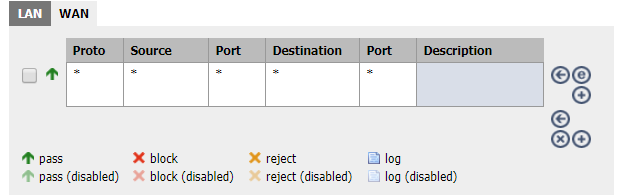

即,配置的规则为这样

如果此时还是访问不了百度,则将其规则全部删除,再重建规则!! (3)设置NAT 反弹shell的时候都是反弹给公网的ip的,所以这里需要做个代理转发,将其转发给我们内网的pc,即设置NAT。如下

配置如下,下面的192.168.101.1写错了,应该是192.168.101.101

接下来的设置和上面的都差不多,就不再那么详细了 1. 开启防火墙2 配置后如下

2. 查看内网win2012,和win7-2有没有分配到ip 3. 配置防火墙2 访问 192.168.102.1 ,admin;mono 进出规则都pass。然后查看win2012和win7可不可以上网,可以则配置成功 4. 设置NAT win2012作为一个web服务器,所以需要将端口映射到防火墙上(外网ip),所以我们通过访问防火墙的公网ip就可以访问内网的web服务

然后记得应用规则 通过访问防火墙的8000端口,成功访问了其内网的web服务

到这里,一个最真实的内网环境就搭建好了!! |

【本文地址】