| 【小迪安全】红蓝对抗 网络攻防 V2022全栈培训笔记(信息打点 1 | 您所在的位置:网站首页 › 网络攻防培训内容有哪些 › 【小迪安全】红蓝对抗 网络攻防 V2022全栈培训笔记(信息打点 1 |

【小迪安全】红蓝对抗 网络攻防 V2022全栈培训笔记(信息打点 1

|

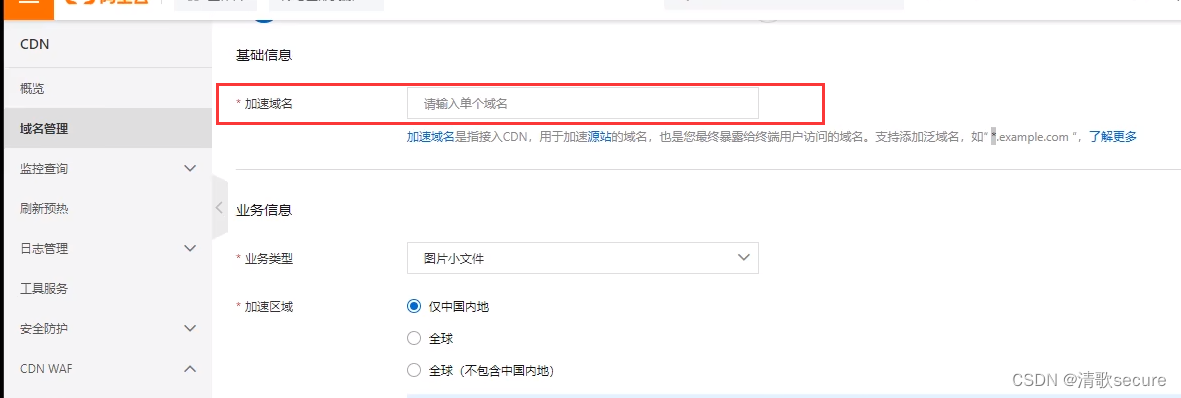

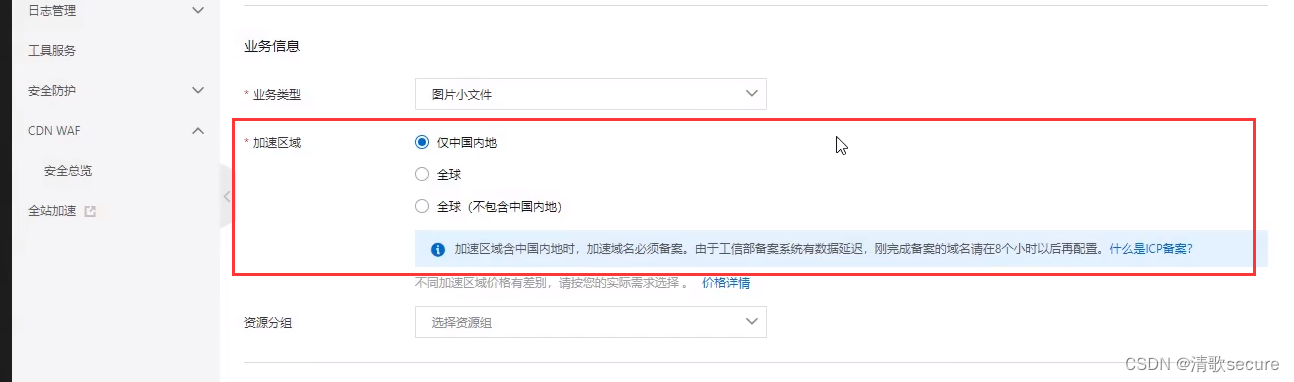

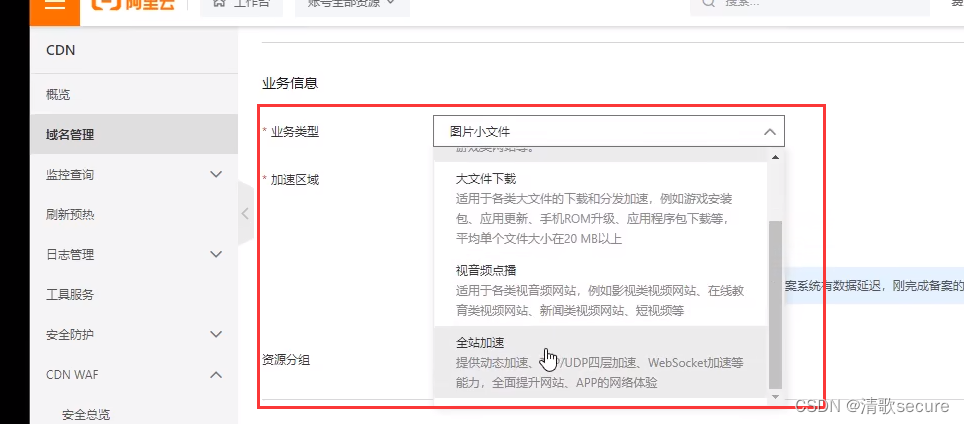

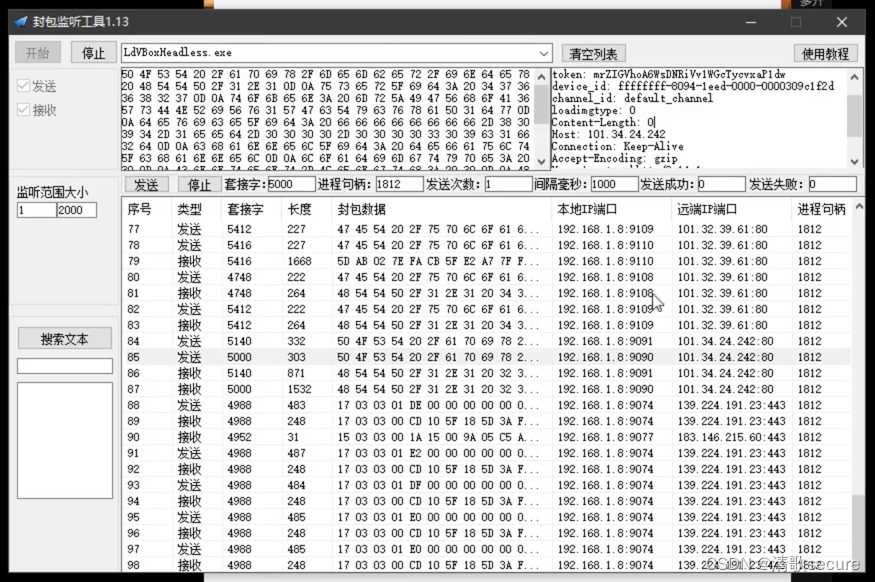

BurpSuite: 是用于攻击web应用程序的集成平台,包含了许多工具。Burp Suitei为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP消息、持久性、认证、代理、日志、警报。 Wireshark: 是一个网络封包分析软件。网络封包分析软件的功能是截取网络封包,并尽 可能显示出最为详细的网络封包资料。Wireshark使用WinPCAP作为接口,直接与网卡进 行数据报文交换。 科来网络分析系统:是一款由科来软件全自主研发,并拥有全部知识产品的网络分析产 品。该系统具有行业领先的专家分析技术,通过捕获并分析网络中传输的底层数据包,对 网络故障、网络安全以及网络性能进行全面分析,从而快速排查网络中出现或潜在的故 障、安全及性能问题。 WPE&封包分析:是强大的网络封包编辑器,we可以截取网络上的信息,修改封包数据 是外挂制作的常用工具。一般在安全测试中可用来调试数据通讯地址。 演示案例:WEB应用站点操作数据抓包-浏览器审查查看元素网络监听 APP&小程序&PC抓包HTTP/S数据-Charles&Fiddler&Burpsuite 程序进程&网络接口&其他协议抓包-VireShark&科来网络分析系统 通讯类应用封包分析发送接收-WPE四件套封包&科来网络分析系统(不使用web协议的流量通过WPE封包) #环境配置: 1、安卓模拟器安装搭建 逍遥,雷电,夜神等自行百度下载安装 2、工具相关证书安装指南 Charles: https://blog.csdn.net/weixin_45459427/article/details/108393878 Fidder https://blog.csdn.net/weixin 45043349/article/details/120088449 BurpSuite: https://blog.csdn.net/qq 36658099/article/details/81487491 3、封包抓取调试见课程操作(通过傻瓜封包监听工具,实现发送历史数据包执行历史操作) 第4天基础入门-30余种加密编码进制8Wb8数据库&系统8&代码&参数值 知识点:1、存储密码加密-Web&数据库&系统 2、传输数据编码-各类组合传输参数值 3、代码特性加密-JS&PHP6NET&JAVA 4、数据显示编码-字符串数据显示编码 本课意义:1.了解加密编码进制在安全测试中的存在 2.掌握常见的加密解密编码解码进制互转的操作 3.了解常见的加密解密编码解密进制互转的影响 旨在解决类似疑问,提供思路: 你是否碰到不知道的加密方式? 你是否碰到无法找到的解密平台? 识别算法编码类型:1、看密文位数 2、看密文的特征(数字,字母,大小写,符号等) 3、看当前密文存在的地方(web,数据库,操作系统等应用) #详细点: 密码存储加密: MD5 SHA1 NTLM AES DES RC4 MD5值是32或16位位由数字"0-9"和字母"a-f"所组成的字符串 SHA1这种加密的密文特征跟MD5差不多,只不过位数是40 NTIM这种加密是1 ndows的哈希密码,标准通讯安全协议 AES,DES,RC4这些都是非对称性加密算法,引入密钥,密文特征与Ba3e64类似 应用场景:各类应用密文,自定义算法,代码分析,CT安全比赛等 传数据编码: BASE64 URL HEX ASCII BAS卫64值是由数字"0-9"和字母"a-£"所组成的字符串,大小写致感,结尾通常有符号= U工编码是由数字"0-9"和字母"a-£"所组成的字符串,大小写敏感,通常以数字字母间隔 EX编码是计算机中数据的一种表示方法,将数据进行十六进制转换,它由0-9,A一F,组成 ASCII编码是将128个字符进行进制数来表示,常见AscII码表大小规Q则:09解析服务器IP->访问目标主机 2.普通CDN:用户访问域名->CDN节点->真实服务器IP->访问目标主机 3.带WAF的CDN:用户访问域名->CDN节点(WAF)->真实服务器IP->访问目标主机 #CDN配置: 配置1:加速域名-需要启用加速的域名 配置2:加速区域-需要启用加速的地区 配置3:加速类型-需要启用加速的资源 #判定标准: nslookup,各地ping(出现多个IP即启用CDN服务) #参考知识: https://zhuanlan.zhihu.com/p/33440472 https://www.cnblogs.com/blacksunny/p/5771827.html 子域名,去掉www,邮件服务器,国外访问,证书查询,APP抓包 黑暗空间引擎,通过漏洞或泄露获取,扫全网,以量打量,第三方接口查询等 演示案例: 真实应用-CDN绕过-漏洞&遗留文件 原理: 利用ssrf使得服务器主动请求VPS地址,此时通过在VPS地址监听请求即可得知真实地址。(相当于目标服务器主动请求VPS地址,vps会监听到真实地址)真实应用-CDN绕过-子域名查询操作 原理:配置CDN时管理员考虑费用问题可能会将子域名排除在外,此时通过手机子域名信息即可得到真实地址(用于子域名应用和根域名应用部署在同一服务器的情况下)真实应用-CDN绕过-接口查询国外访问 原理:配置CDN时选择地域可能会仅设置成国内生效,此时使用国外地址访问获得真实地址真实应用-CDN绕过-主动邮件配合备案 原理:通过系统功能(如:密码找回发送邮件,查看邮件发送方地址找寻),通过备案信息确认 真实应用-CDN绕过-全网扫描FuckCDN 原理:扫描全球ip匹配web内容,实用工具匹配扫描网段title信息。 真实应用-CDN绕过-全网扫描FuckCDN 原理:扫描全球ip匹配web内容,实用工具匹配扫描网段title信息。

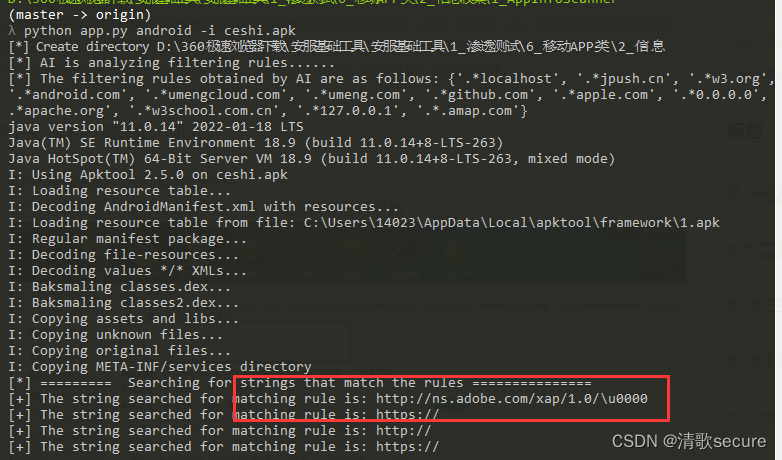

#参考知识: https://zhuanlan.zhihu.com/p/33440472 https://www.cnblogs.com/blacksunny/p/5771827.html 子域名,去掉www,邮件服务器,国外访问,证书查询,APP抓包 黑暗空间引擎,通过漏洞或泄露获取,扫全网,以量打量,第三方接口查询等 #案例资源: 超级Ping:https://www.17ce.com/ 接口查询:https://get-site-ip.com/ 国外请求:https://tools.ipip.net/cdn.php 全网扫描:https://github.com/Tai7sy/fuckcdn 第10天 信息打点-APP&小程序篇&抓包封包&XP框架&反编译&资产提取 知识点:1、小程序-外在-资产收集 2、APP-外在&内在-资产收集 演示案例:APP-外在抓包-Fd&茶杯&Burp APP-外在封包-封包监听工具 使用封包监听也可抓到数据包 APP-内在提取-ApplnfoScanner 一款适用于以HW行动/红队/渗透测试团队为场景的移动端(Android、iOS、WEB、H5、静态网站)信息收集扫描工具,可以帮助渗透测试工程师、攻击队成员、红队成员快速收集到移动端或者静态WEB站点中关键的资产信息并提供基本的信息输出,如:Title、Domain、CDN、指纹信息、状态信息等。

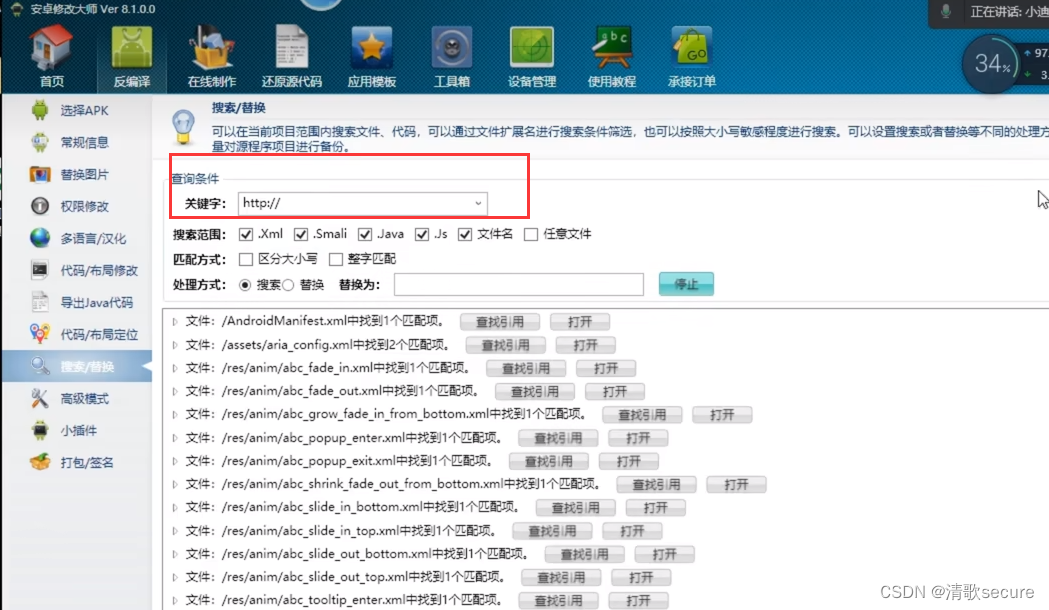

APP-内在搜索-反编译载入IDEA APP-资源提取-安装泡&资源文件 使用安卓修改大师导入apk文件,可对域名资源进行收集 还可使用IDEA对反编译出的项目进行资源收集APP-框架使用-Xposed&JustTrustMe

最后 还可使用IDEA对反编译出的项目进行资源收集APP-框架使用-Xposed&JustTrustMe

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。 深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前! 因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

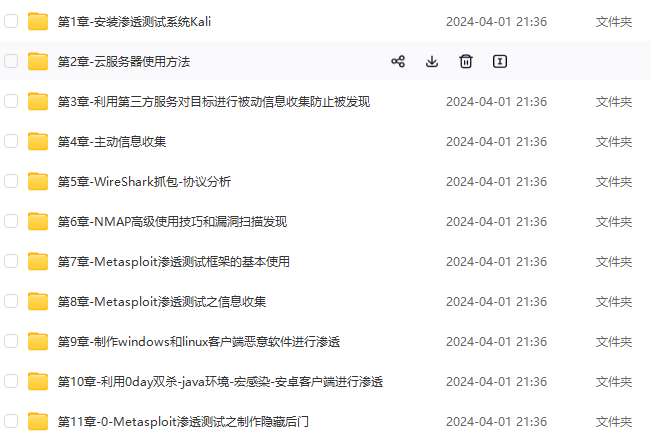

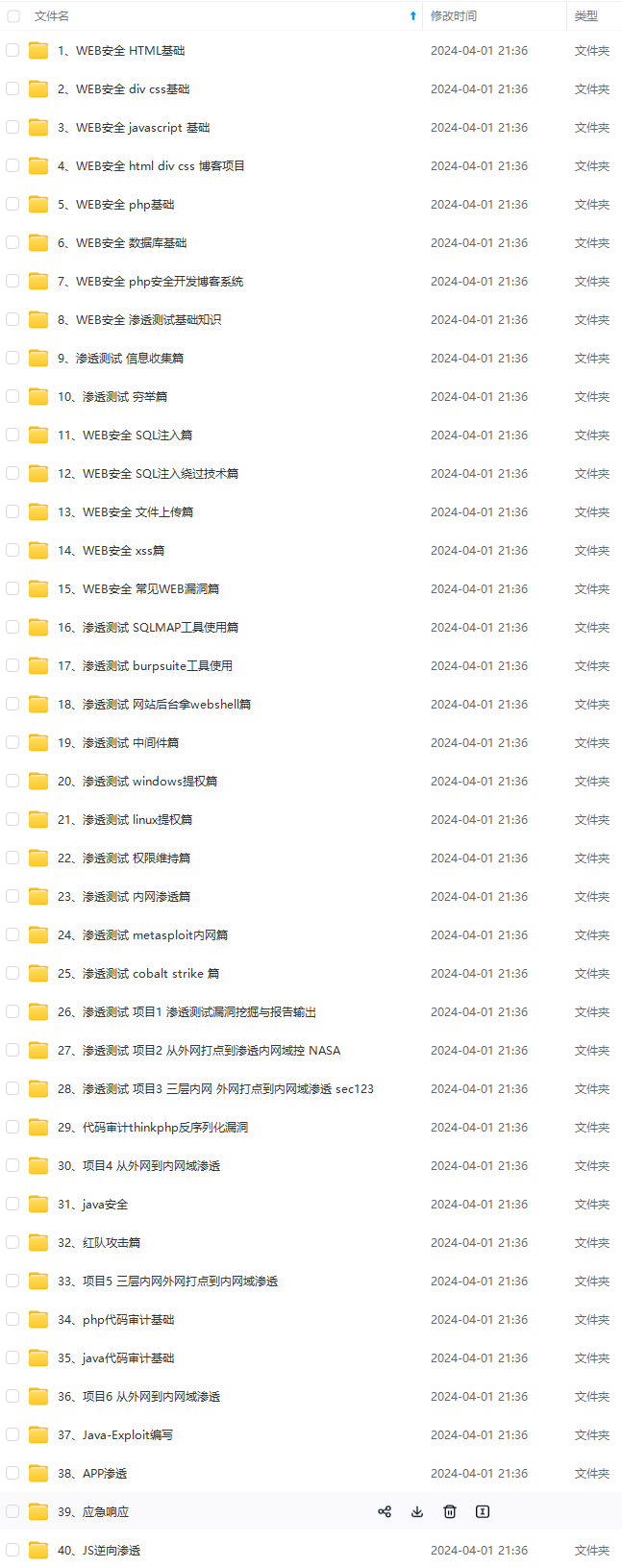

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化! 如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!! 由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新! 海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。** 深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前! 因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。 [外链图片转存中…(img-oDFwxJQu-1715567123844)] [外链图片转存中…(img-EbbOpLEp-1715567123845)] [外链图片转存中…(img-9gHSpZaO-1715567123845)] [外链图片转存中…(img-hNIe3x7u-1715567123846)] [外链图片转存中…(img-8Sx6NjB9-1715567123846)] 既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化! 如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!! 由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新! |

【本文地址】