| 【iOS安全】提取app对应的URLScheme | 您所在的位置:网站首页 › 知乎urlscheme › 【iOS安全】提取app对应的URLScheme |

【iOS安全】提取app对应的URLScheme

|

获取app的URLScheme

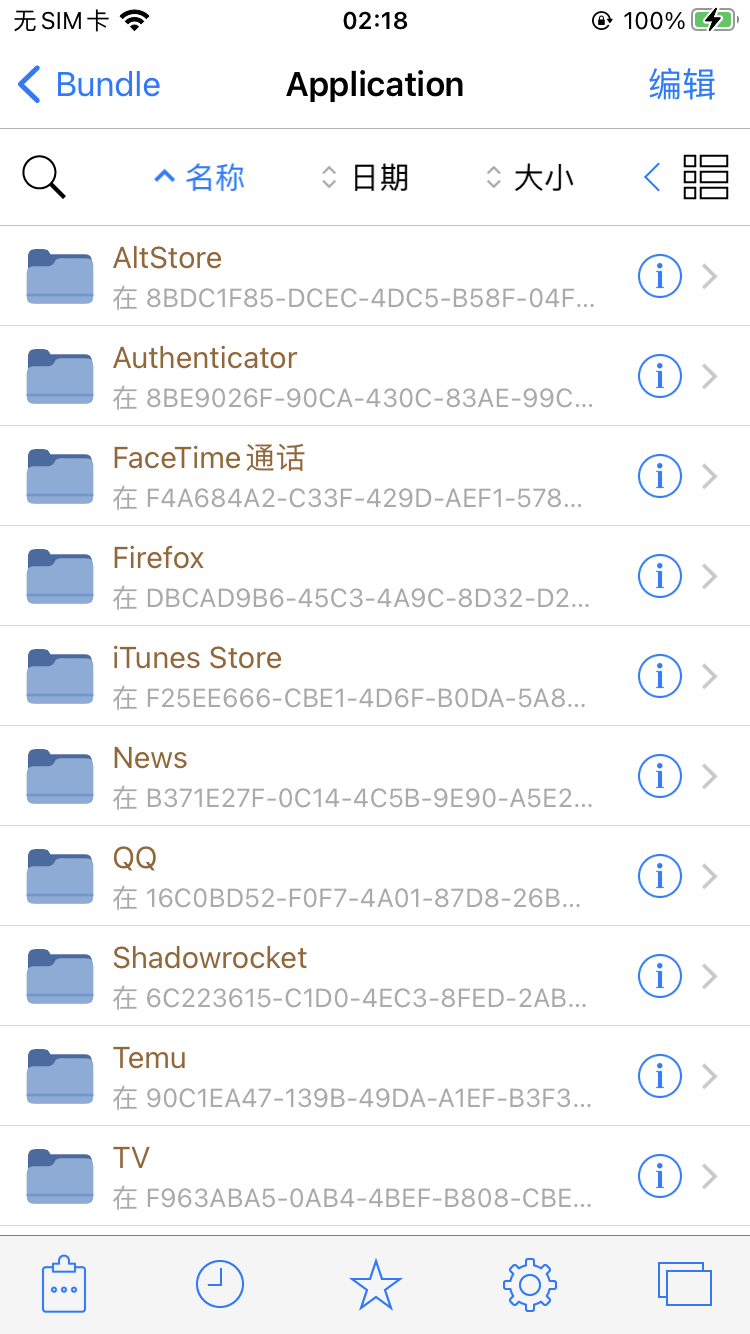

在已越狱的iPhone上,使用Filza进入app列表目录: /private/var/containers/Bundle/Application/

比如我要分析Microsoft Authenticator,明显对应的是这里面的“Authenticator”,那就在Filza中点击进入“Authenticator”,发现路径是/var/containers/Bundle/Application/8BE9026F-90CA-430C-83AE-99C8DD861D4D/ 通过OpenSSH把整个路径文件夹下的内容拉取到PC上,之后打开其中的 xxx.app/Info.plist 这个文件,这里就是: /private/var/containers/Bundle/Application/8BE9026F-90CA-430C-83AE-99C8DD861D4D/Microsoft Authenticator.app/Info.plist 找到URLTypes,其下URLSchemes中的数组对应的值就是这个 app 的 URL Scheme 了 CFBundleURLTypes CFBundleURLSchemes brooklyn-extension msauth ms-log-azureauthenticator microsoft-authenticator otpauth msauthv2 msauthv3 openid openid-vc vcclient CFBundleTypeRole Editor CFBundleURLName com.microsoft.azureauthenticator例如,可以通过safari访问msauth://,就能跳转到Microsoft Authenticator 据说Info.plist中LSApplicationQueriesScheme 下面的也是URL Scheme 未验证 常见URLScheme合集https://gist.github.com/zhuziyi1989/3f96a73c45a87778b560e44cb551ebd2 https://gist.github.com/JamesHopbourn/046bc341e7debfd0c86e3b388d983c53 参考:https://blog.csdn.net/ShiDuQi/article/details/9791345 |

【本文地址】