| Xray扫描器使用联动 burp,以及结合 fofa 批量自动化挖洞 | 您所在的位置:网站首页 › 悬剑单兵武器 › Xray扫描器使用联动 burp,以及结合 fofa 批量自动化挖洞 |

Xray扫描器使用联动 burp,以及结合 fofa 批量自动化挖洞

|

xray简介

xray (https://github.com/chaitin/xray) 是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动、被动多种扫描方式,自备盲打平台、可以灵活定义 POC,功能丰富,调用简单,支持 Windows / macOS / Linux 多种操作系统,可以满足广大安全从业者的自动化 Web 漏洞探测需求。

高级版激活 把激活 license 文件放到根目录即可 快速使用扫描一个站点 .\xray.exe webscan --basic-crawler http://www.ocean888.cn/ --html-output xray-crawler-testphp.html PS D:\悬剑单兵武器工具包\综合扫描\xray> .\xray.exe webscan --basic-crawler http://www.ocean888.cn/ --html-output xray-crawler-testphp.html ____ ___.________. ____. _____.___. \ \/ /\_ __ \ / _ \ \__ | | \ / | _ _/ / /_\ \ / | | / \ | | \/ | \ \____ | \___/\ \ |____| /\____|_ / / _____/ \_/ \_/ \_/ \/ Version: 1.7.1/f725e41e/COMMUNITY-ADVANCED Licensed to 翻滚吧蛋炒饭, license is valid until 2021-09-04 08:00:00 [INFO] 2021-04-01 21:12:29 [default:entry.go:198] Loading config file from config.yaml [INFO] 2021-04-01 21:12:30 [basic-crawler:basic_crawler.go:138] allowed domains: [www.ocean888.cn *.www.ocean888.cn] [INFO] 2021-04-01 21:12:30 [basic-crawler:basic_crawler.go:139] disallowed domains: [*google* *github* *.gov.cn *.edu.cn *chaitin* *.xray.cool]linux 简单化命令替换 alias xray="/path/xray webscan --basic-crawler" 扫描输出不指定输出时,默认输出到控制台的标准输出中,可以做管道处理,也可以选择输出为文件,如: ./xray webscan --url http://example.com/ --json-output report.json 无参数:输出到控制台的标准输出–text-output:输出到文本文件中–json-output:输出到 JSON 文件中–html-output:输出到 HTML 文件中 被动扫描基于代理的被动扫描,xray 可以通过类似 Burp 的方式启动,利用 HTTP 代理来抓包扫描,如: ./xray webscan --listen 127.0.0.1:7777如果运行没报任何错就可以设置浏览器 HTTP 代理为 127.0.0.1:7777 了,代理设置 OK 以后就可以启动代理扫描了,这时候我们打来浏览器尽情冲浪吧,理论上我们的鼠标点到哪 xray 就能扫到哪 注意: 很多时候还会扫到 HTTPS 站点,可能会因为有代理而导致无法访问,或者需要手动确认安全风险。这时候需要我们导入 xray 运行目录下的ca.crt证书,关于如何导入 CA 证书,请打开百度搜索 “安装CA证书”。 ➜ lsca.crt ca.key config.yaml xray 帮助文档 [root@izbp1i7e0dqxcb89vkdgc3z xray]# ./xray_linux_amd64 webscan -h ____ ___.________. ____. _____.___. \ \/ /\_ __ \ / _ \ \__ | | \ / | _ _/ / /_\ \ / | | / \ | | \/ | \ \____ | \___/\ \ |____| /\____|_ / / _____/ \_/ \_/ \_/ \/ Version: 1.7.1/f725e41e/COMMUNITY-ADVANCED Licensed to 翻滚吧蛋炒饭, license is valid until 2021-09-04 08:00:00 NAME: webscan - Run a webscan task USAGE: webscan [command options] [arguments...] OPTIONS: --list, -l list plugins --plugins value, --plugin value, --plug value specify the plugins to run, separated by ',' --poc value, -p value specify the poc to run, separated by ',' --listen value use proxy resource collector, value is proxy addr, (example: 127.0.0.1:1111) --basic-crawler value, --basic value use a basic spider to crawl the target and scan the requests --browser-crawler value, --browser value use a browser spider to crawl the target and scan the requests --url-file value, --uf value read urls from a local file and scan these urls, one url per line --burp-file value, --bf value read requests from burpsuite exported file as targets --url value, -u value scan a **single** url --data value, -d value data string to be sent through POST (e.g. 'username=admin') --raw-request FILE, --rr FILE load http raw request from a FILE --force-ssl, --fs force usage of SSL/HTTPS for raw-request --json-output FILE, --jo FILE output xray results to FILE in json format --html-output FILE, --ho FILE output xray result to FILE in HTML format --webhook-output value, --wo value post xray result to url in json format 高级姿势 指定扫描插件使用 --plugins 参数可以选择仅启用部分扫描插件,多个插件之间可使用逗号分隔,如: ./xray webscan --plugins cmd_injection --url http://example.com/目前提供的插件列表如下: SQL 注入检测 (key: sqldet):支持报错注入、布尔注入和时间盲注等 XSS 检测(key: xss):支持扫描反射型、存储型 XSS 命令/代码注入检测 (key: cmd_injection):支持 shell 命令注入、PHP 代码执行、模板注入等 目录枚举 (key: dirscan):检测备份文件、临时文件、debug 页面、配置文件等10余类敏感路径和文件 路径穿越检测 (key: path_traversal):支持常见平台和编码 XML 实体注入检测 (key: xxe):支持有回显和反连平台检测 POC 管理 (key: phantasm):默认内置部分常用的 POC,用户可以根据需要自行构建 POC 并运行。可参考:POC 编写文档(https://chaitin.github.io/xray/#/guide/poc) 文件上传检测 (key: upload):支持检测常见的后端服务器语言的上传漏洞 弱口令检测 (key: brute_force):支持检测 HTTP 基础认证和简易表单弱口令,内置常见用户名和密码字典 JSONP 检测 (key: jsonp):检测包含敏感信息可以被跨域读取的 jsonp 接口 SSRF 检测 (key: ssrf):ssrf 检测模块,支持常见的绕过技术和反连平台检测 基线检查 (key: baseline):检测低 SSL 版本、缺失的或错误添加的 http 头等 任意跳转检测 (key: redirect):支持 HTML meta 跳转、30x 跳转等 CRLF 注入 (key: crlf_injection):检测 HTTP 头注入,支持 query、body 等位置的参数 … 只扫描一个 URLxray 还提供了方便的只扫描一个 URL 的方式,如: ./xray webscan --url http://example.com/ --json-output out.json 反连平台xray 在运行时会自动启动反连平台来辅助盲打扫描,可以在配置文件中修改反连平台的配置。目前支持 http 和 dns 两种反连机制,当服务端触发 payload 时 xray 会根据反连平台的状态判断漏洞是否存在。 dns 反连需要启用 root 权限监听 53 端口,并且将域名的 ns 记录指向反连平台的监听地址 自定义 POCxray 支持用户使用 YAML 编写 POC。YAML 是 JSON 的超集,也就是说我们甚至可以用 JSON 编写 POC,但这里还是建议大家使用 YAML 来编写,原因如下: YAML 格式的 “值” 无需使用双引号包裹,特殊字符无需转义 YAML 格式使内容更加可读 YAML 中可以使用注释我们可以编写以下的 yaml 来测试 tomcat put 上传任意文件漏洞: name: poc-yaml-tomcat_put` `rules:` `- method: PUTpath: /hello.jsp` `body: world` `- method: GET` `path: /hello.jsp` `search: world这里还要感谢 phith0n 贡献的 xray PoC 生成器 (https://phith0n.github.io/xray-poc-generation/) ,虽然丑陋,但不失文雅。 将 POC 保存到 YAML 文件后使用 --poc参数可以方便地调用,如: ./xray webscan --plugins phantasm --poc /home/test/poc.yaml --url http://example.com/ 结合搜索引擎批量扫描将 fofa、shodan 的结果放到 xray_url.txt 文档中

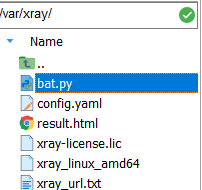

运行脚本 # python3 bat.py import os import hashlib import re # 扫描 def get_url(): f = open("xray_url.txt") lines = f.readlines() # 匹配http | https请求头 pattern = re.compile(r'^(https|http)://') for line in lines: try: if not pattern.match(line.strip()): targeturl="http://"+line.strip() else: targeturl=line.strip() # print(targeturl.strip()) outputfilename=hashlib.md5(targeturl.encode("utf-8")) do_scan(targeturl.strip(), outputfilename.hexdigest()) except Exception as e: print(e) pass f.close() print("Xray Scan End~") return # 报告 def do_scan(targeturl,outputfilename="test"): scan_command="./xray_linux_amd64 webscan --basic-crawler {} --html-output ./result/{}.html".format(targeturl,outputfilename) # scan_command = "ping 943ogg.dnslog.cn" # print(scan_command) os.system(scan_command) return if __name__ == '__main__': get_url()扫描完毕会自动生成文档,保存至 result 文件夹下 没有发现漏洞,不会生成报告 nohup 命令保证程序在退出 ssh 后继续运行 nohup python3 bat.py,并将程序日志输出到 nohup.out 文件中 # tail nohup.out退出程序使用 ps -aux 找到对应 python bat.py 的 pid 使用命令 kill -9 对应 pid 从云服务器上打包下载 tar 解包:tar xvf FileName.tar 打包:tar cvf FileName.tar DirName 与burp联动浏览器开启代理

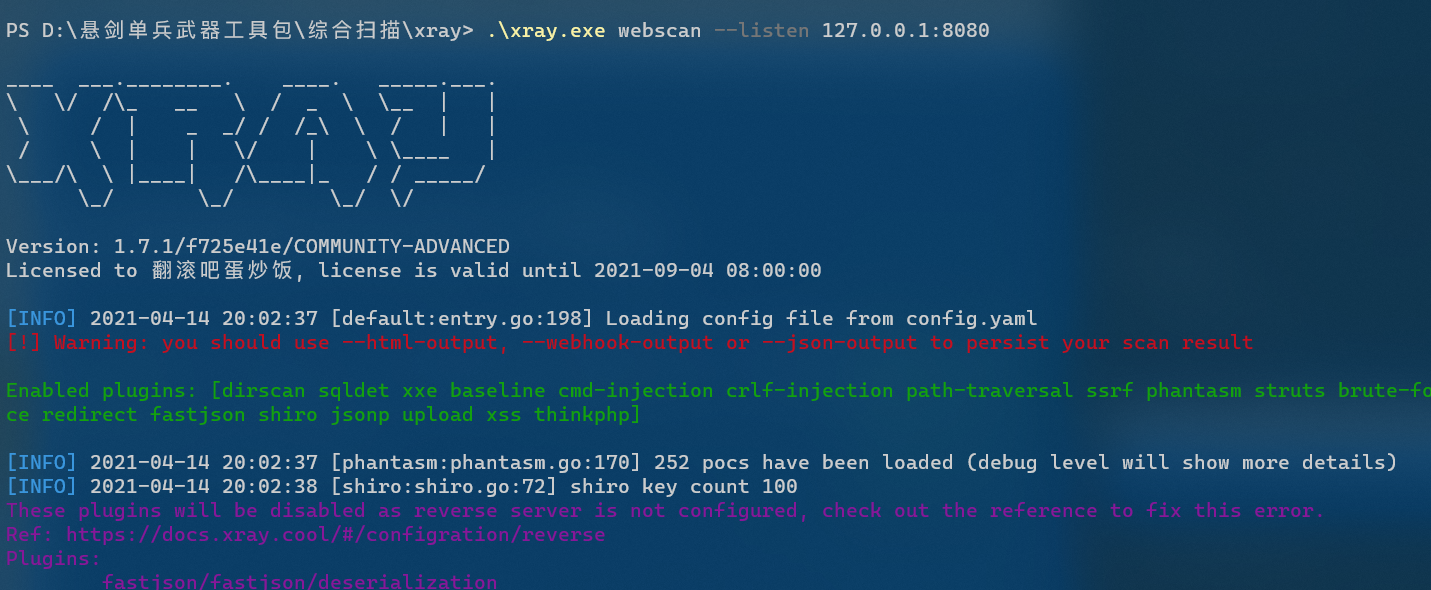

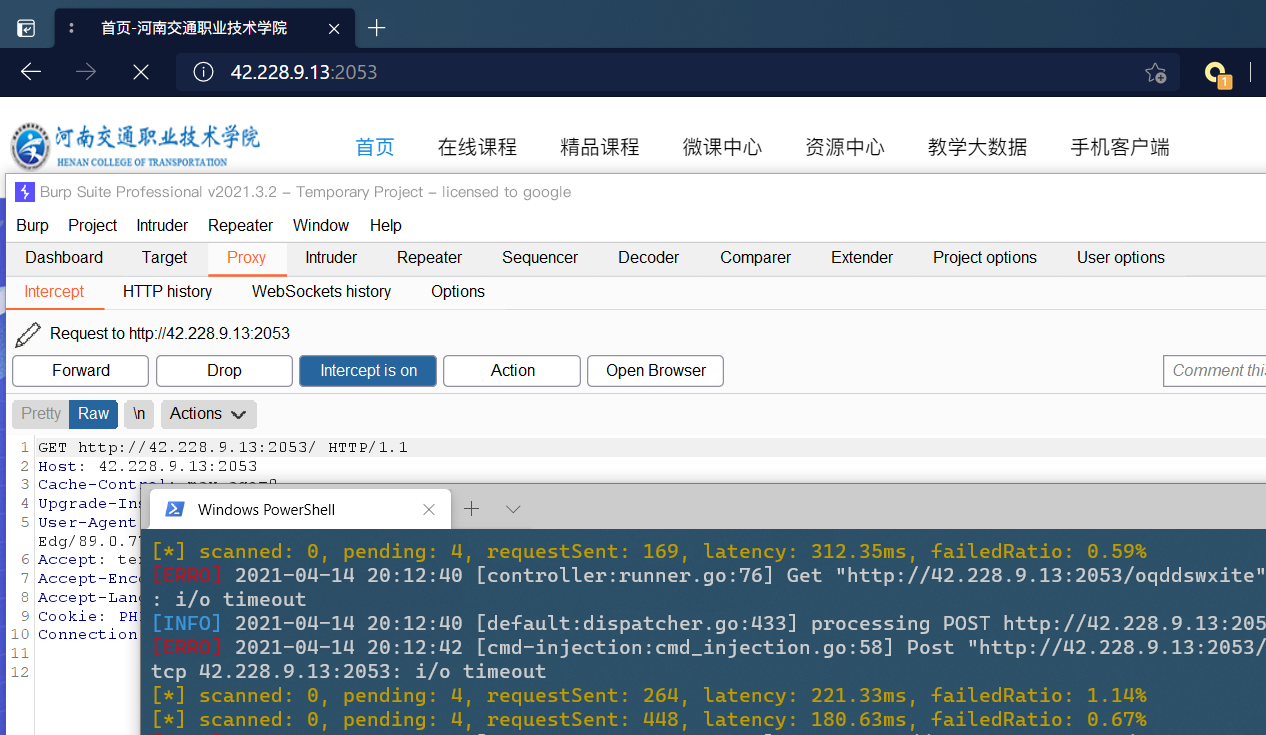

xray 使用 监听模式 PS D:\悬剑单兵武器工具包\综合扫描\xray> .\xray.exe webscan --listen 127.0.0.1:8080

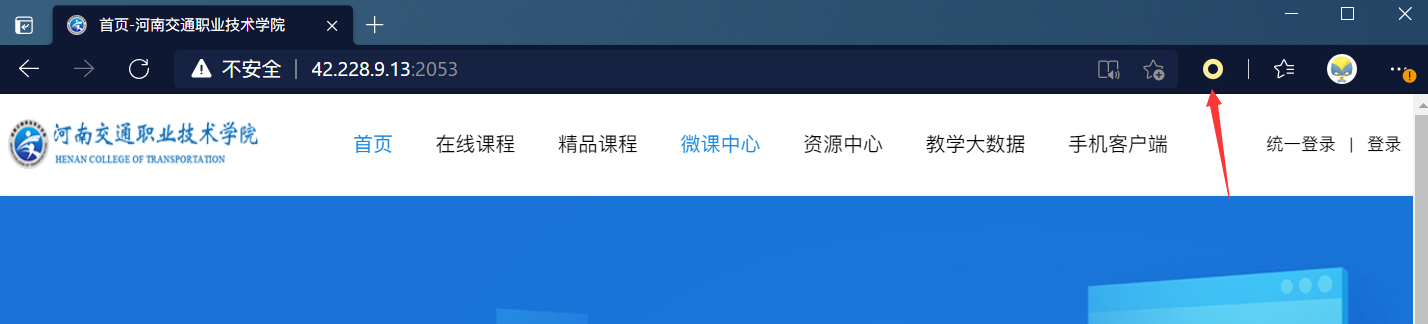

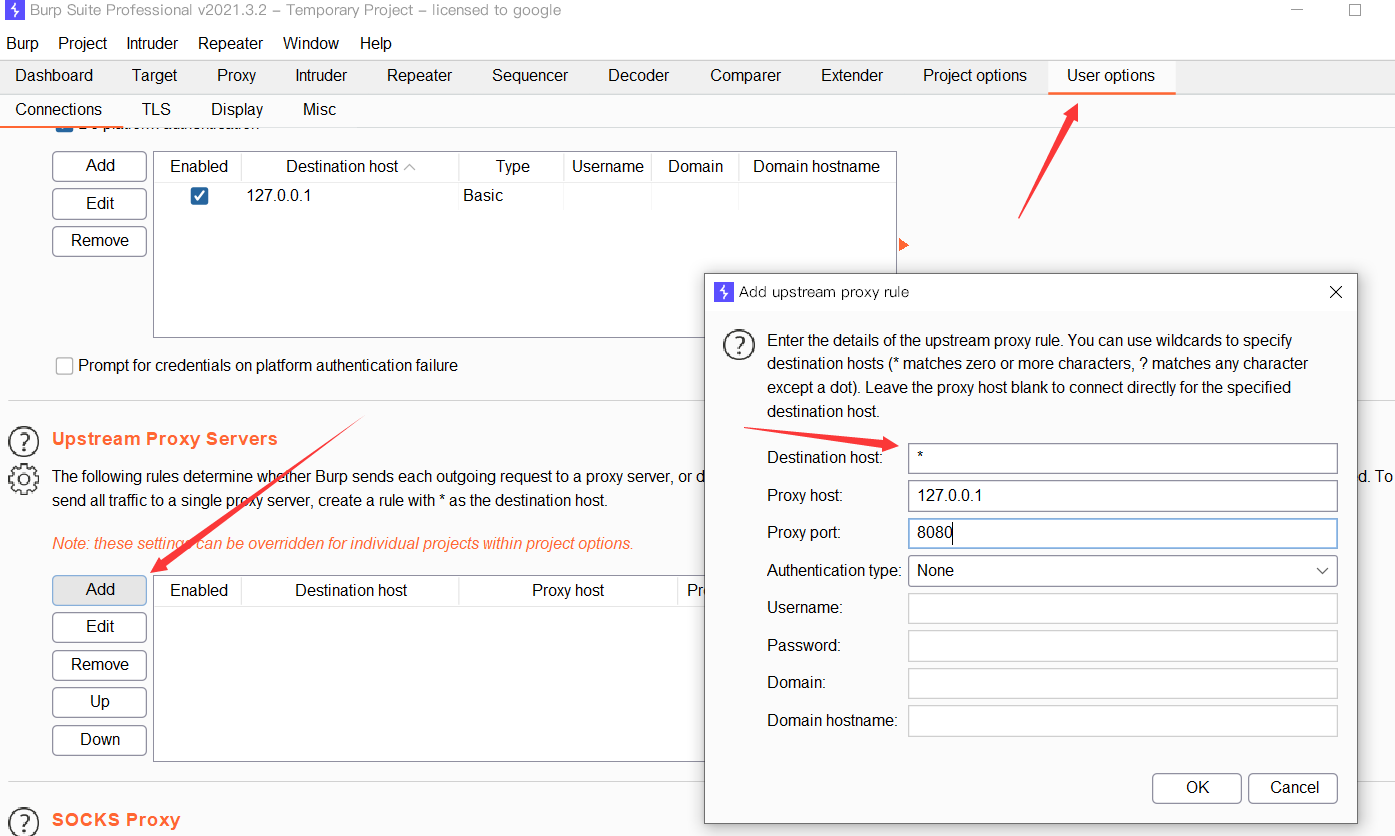

浏览器访问什么网站 xray 就扫 也可以在中间加一个 burp 设置burp

注意:浏览器代理到 burp,burp 再将数据发给 xray

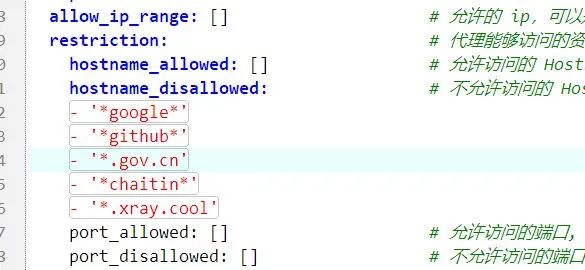

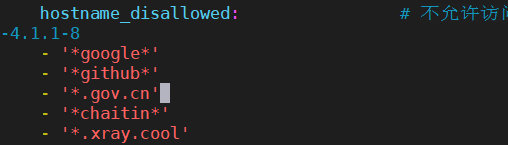

参考文章: https://www.anquanke.com/post/id/184204#h3-10 解除限制初始化完会出现config.yaml的配置文件 xray默认是不扫描edu.cn的,想挖教育src的需要手动更改

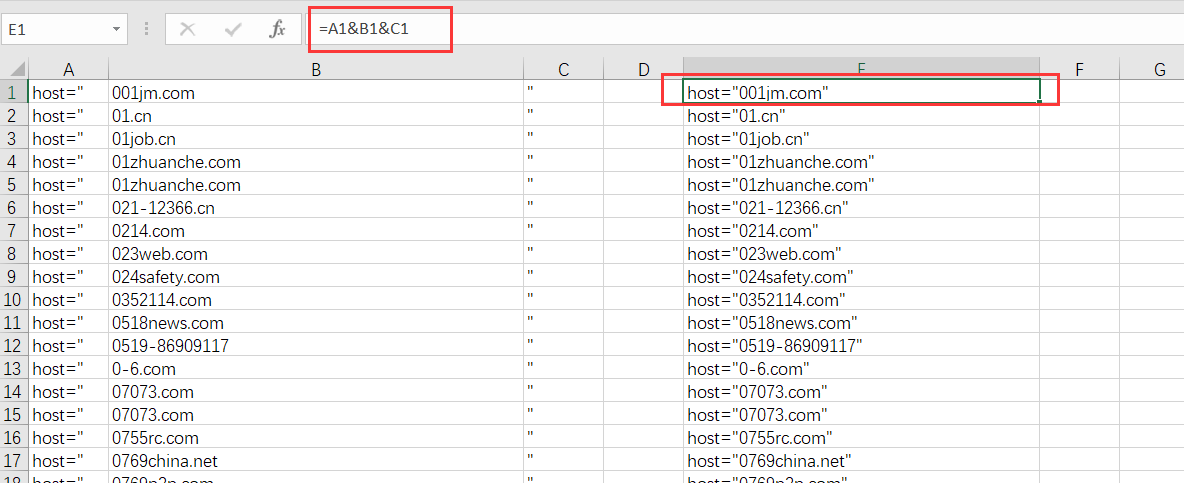

一共有两处,直接删除就可以 fofa+xray爬下来的所有补天的列表文件:butian.xlsx,大部分的站点是有权重的站点,去除gov站点,并把域名放到单独的xlsx文件中,利用excel的功能生成fofa查询语句

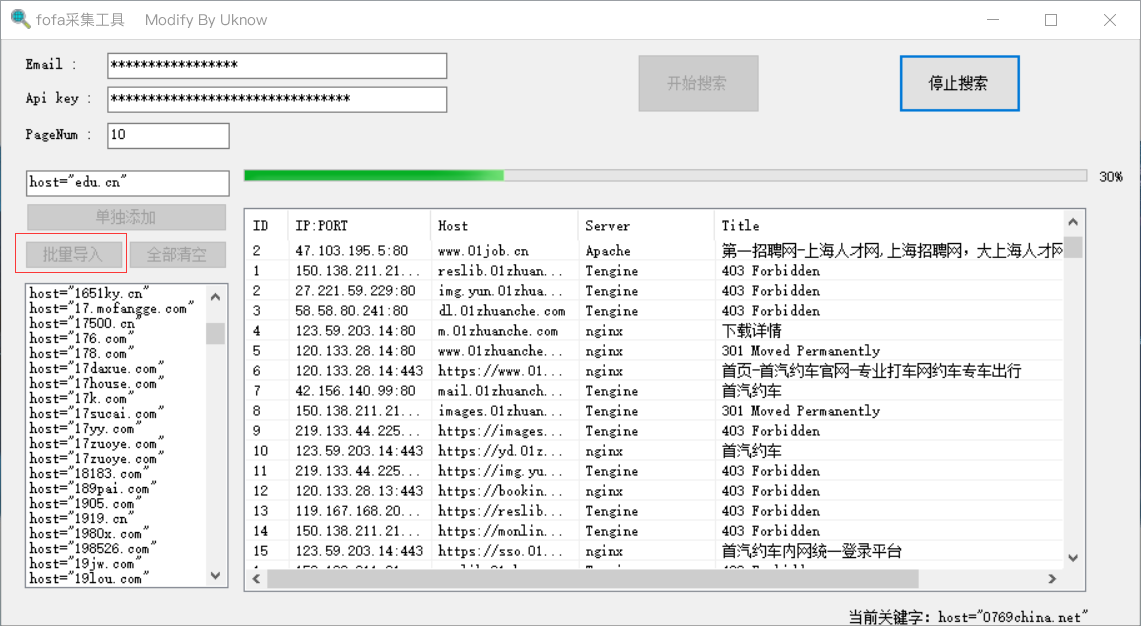

利用fofa收集工具,批量收集数据

|

【本文地址】