| 应急响应之windows进程排查 | 您所在的位置:网站首页 › 如何使用pid搜索网络 › 应急响应之windows进程排查 |

应急响应之windows进程排查

|

#查看已建立的连接 netstat -ano | findstr "ES" 或 netstat -b#根据pid定位程序 tasklist | findstr PID号#获取程序路径 wmic process | findstr 程序名#终止进程 taskkill /f /pid pid号1. 查看网络连接 netstat命令的功能是显示网络连接、路由表和网络接口信息,可以让用户得知目前都有哪些网络连接正在运作。 netstat [选项] 命令中各选项的含义如下: -a 显示所有网络连接,路由表和网络接口信息-n 以数字形式显示地址和端口号-o 显示与每个进程ID-r 显示路由表-s 显示按协议统计信息、默认地、显示lP常用命令如下 netstat -ano(1)端口状态

连接状态有一下几种 LISTENING:表示监听 ,表示这个端口处于开放状态, 可以提供服务ESTABLISHED":表示是对方与你已经连接 正在通信交换数据CLOSING:表示关闭的 表示端口人为或者防火墙使其关闭(也许服务被卸载)TIME WAIT :表示正在等待连接 就是你正在向该端口发送请求连接状态通过netstat查看网络连接,每条连接后面都有一个PID号,根据PID号可以定位出是哪个进程在监听这个端口 (2)直接查看程序与外部地址的已建立的连接情况 netstat -b显示在创建每个连接或侦听端口时涉及的可执行程序,需要管理员权限,这条程序对于查找可疑程序非常有帮助

或者我们先通过查看网络连接状态,查看pid再通过PID定位程序 (3)查看已建立的连接 通过如下命令我们优先查找已建立的连接,看是否存在可疑的连接 netstat -ano|findstr "ES"如下,我们发现一条可疑tcp连接,本机与一个外部的地址的一个特殊端口已经建立了连接,pid号为5840。(我们要着重观察本地是否与外部地址的特殊端口进行连接)

2. 根据PID定位进程 (1)tasklist tasklist :显示运行在本地或远程计算机上的所有进程。如下图显示了进程对应的PID号

(2)PID定位进程 上面我们发现了一个可疑的TCP连接,pid号为5840,现在通过这pid定位程序 tasklist | findstr "5840"如下可知,5840对一个的程序为payload2.exe

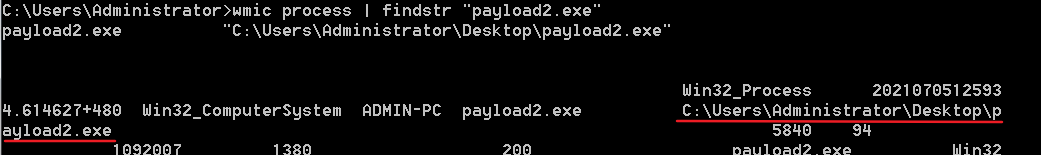

3. 获取进程的全路径 wmic process | findstr "payload2.exe"如下,显示了程序的全路径

或者通过任务管理器找到该进程,再打开进程所在路径 4. 杀死进程 taskkill /f /pid pid号 # /f为强制的意思如下成功终止了进程

注:以上可疑程序的payload为MSF的payload。CS的payload通过上述方式并不能查看到,可知CS的payload隐蔽性还是很高的 |

【本文地址】

公司简介

联系我们