| 北航网络安全期末考点参考 | 您所在的位置:网站首页 › 南航网络安全专业 › 北航网络安全期末考点参考 |

北航网络安全期末考点参考

|

写在前面

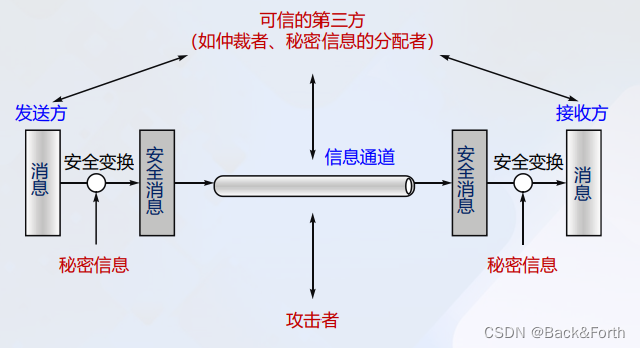

大概简单总结了一下2022年北航网络安全期末考试考点(到11章),大家复习时可作参考,具体请以老师的课件和课本(网络安全——技术与实践,刘建伟编著)为准。由于作者水平一般,总结时难免出错,请多多评论补充指正。 第一章 引言1、掌握信息安全的四个目标 保密性,完整性,可用性,合法使用 2、信息系统中常见的威胁有哪些 授权侵犯,假冒攻击,旁路控制,特洛伊木马或陷门,媒体废弃物 3、什么是安全策略?安全策略分几个等级? 安全策略是指在某个安全域内,施加给所有与安全相关活动的一套规则。 分三个等级(1)安全策略目标(2)机构安全策略(3)系统安全策略 4、什么是访问控制策略?它分为哪两类?有何不同? 访问控制策略隶属于系统级安全策略,它迫使计算机系统和网络自动地执行授权。 分为强制性访问控制策略和自主性访问控制策略。 强制性访问控制策略,由安全域中的权威机构强制实施,任何人不可回避。 自主性访问控制策略,为特定的一些用户提供了访问资源的权限,此后可以利用此权限控制这些用户对资源的进一步访问。 5、安全攻击分几大类?有何区别? 分为被动攻击和主动攻击 被动攻击是对所传输的信息进行窃听和监测,主动攻击是指恶意篡改数据或伪造数据流等攻击行为,主动攻击对信息不仅进行窃听,还会篡改 6、熟记X.800标准中的5类安全服务和8种特定安全机制,并简述安全服务和安全机制之间的关系 5类安全服务 认证,访问控制,数据保密性,数据完整性,不可否认性 8种特定安全机制 加密,数字签名,访问控制,数据完整性,认证交换,流量填充,路由控制,公证 关系:安全服务通过安全机制来实现安全策略。 7、能够画出网络安全参考模型和网络访问参考模型 网络安全参考模型

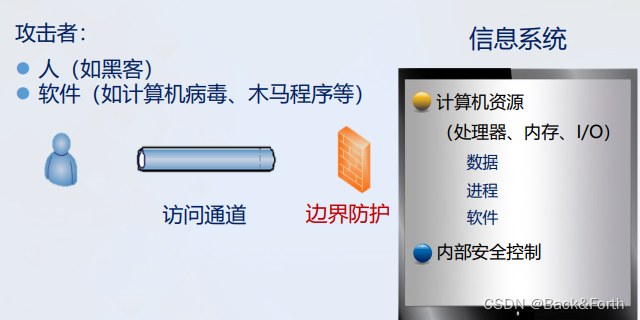

网络访问参考模型

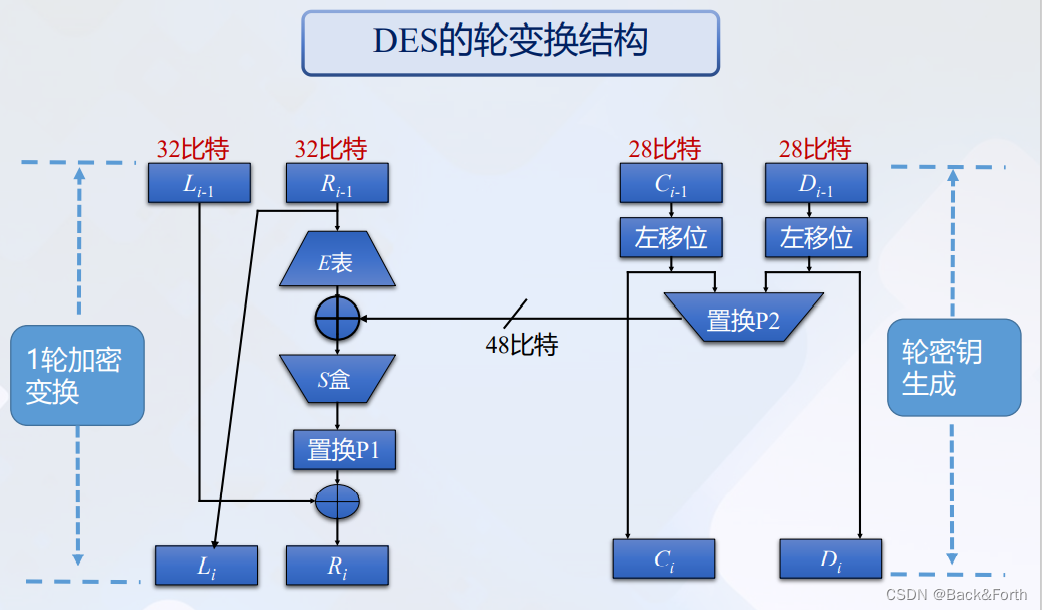

1、熟记OSI的七层参考模型、TCP/IP的四层模型 OSI七层参考模型 物理层、数据链路层、网络层、传输层、会话层、表示层、应用层 TCP/IP四层参考模型 网络接口层,网际层,传输层,应用层 2、什么是面向链接的服务?什么是无链接的服务? 面向链接的服务要求通信双方在传输数据前首先建立连接。数据传输过程包括建立连接、传输数据和释放连接三个阶段。 无连接的服务不要求通信双方在传输数据之前建立连接,是“尽力传递”的服务。 3、必须知道IPv4及IPv6地址的格式及长度 IPv4: 32位 IPv6: 128位 4、必须知道MAC地址的长度 48位 5、IP地址与MAC地址转换靠哪个网络协议? ARP协议 6、IPv4的地址分类有哪几种?给定一个IP地址,要能够分析判断出该地址属于哪一类地址。 五种。 A: 1.0.0.0 – 127.255.255.255 B: 128.0.0.0-191.255.255.255 C: 192.0.0.0-223.255.255.255 D: 224.0.0.0- 239.255.255.255 E: 240.0.0.0-247.255.255.255 7、给定一个IPv4地址和子网掩码,要求能够计算出网络地址。 8、熟悉CIDR的表示方法,如:128.14.32.0/20表示的地址块范围和子网掩码是什么? 子网络地址范围 128.14.32.1 - 128.14.47.254 子网掩码 255.255.240.0 9、什么是“端口号”?”端口号“在网络通信中起什么作用? 端口号是按照应用进程的功能对应用进程实行的标识。端口号与IP地址共同组成了插口socket,用于唯一标识某台主机上的某个进程。 第3章 Internet协议的安全性1、熟记http/ftp/telnet/pop3/smtp/imap/ssh/dns等用通信协议的功能。 见下表。 2、熟记一些常用网络协议的端口号。 协议端口号功能http80用于传送Web数据ftp20、21提供文件的上传下载服务telnet23远程登录服务pop3110接收电子邮件smtp25发送邮件imap143接收电子邮件ssh22实现安全远程登录dns53实现域名和IP地址的转换snmpUDP 161实现网元管理ntpUDP 123使网络内所有设备时钟保持一致3、网际层协议有哪些?传输层协议有哪些?应用层协议有哪些? 网际层:IP、ARP、ICMP、IGMP、OSPF、BGP协议 传输层:TCP、UDP协议 应用层:RIP、HTTP、TELNET、SSH、DNS、SMTP、MIME、POP3、IMAP、PGP、FTP、TFTP、NFS、SNMP、DHCP、H.323、SIP、NTP、FINGER、Whois、LDAP、NNTP协议 4、为什么要进行网络地址转换(NAT)? 解决IP地址短缺的问题 5、ARP协议的作用是什么? 负责将局域网中的32b IP地址转换为对应的48b物理地址,即网卡的MAC地址 6、为什么UDP比TCP协议更加容易遭到攻击? 因为UDP没有交换握手信息和序号的过程 7、IMAP协议与POP3协议相比,它的安全性有哪些提升? IMAP是分布式的,具有摘要阅读、选择性下载附件、服务器缓存。 8、SSH协议与Telnet协议相比,它的安全性有哪些提升? telnet是明文传送;ssh是加密传送,并且支持压缩。 ssh使用公钥对访问的服务器的用户验证身份,进一步提高的安全性;telnet没有使用公钥。 9、什么是ICMP重定向攻击?如何防止此类攻击? 攻击者可以利用ICMP对消息进行重定向,使得目标机器遭受连接劫持和拒绝服务等攻击。 在防火墙中禁用ICMP功能;防火墙应该具有状态检测、细致的数据包完整性检查和很好的过滤规则控制功能。 10、在网络中,为什么不能仅仅靠识别数据包的IP地址,来判断一个数据包就是来自该IP地址的主机? IP层不能保证IP数据报一定是从源地址发送的。攻击者可伪装成另一网络主机,发送含有伪造源地址的数据包欺骗接受者。(IP欺骗攻击) 第4章 单钥密码体制1、按照对明文消息的处理方式不同,单钥体制可分为哪两类? 流密码和分组密码 2、古典密码中的两个常用的变换是什么? 置换和代换 3、什么是理论上安全?什么是计算上安全?理论上安全的密码算法有几个?理论上安全的密码是什么密码? 理论安全:攻击者拥有无限时间和资源下仍然保持安全,也叫做无条件安全 计算安全:在给定时间和资源内无法被攻破,与攻击者的能力目标条件有关 一次一密 4、什么是同步流密码、自同步流密码?流密码的安全性取决于什么? 同步流密码,密钥流生成器中的内部状态与明文消息无关,即密钥流与明文独立 自同步流密码,密钥流与明文有关。 安全性取决于伪随机数的强度 5、DES分组长度、密钥长度、轮数是多少?1轮加密包括哪些变换?DES中的非线性变换是什么变换?(这个不太确定) 分组长度:64 密钥长度:56 轮数:16

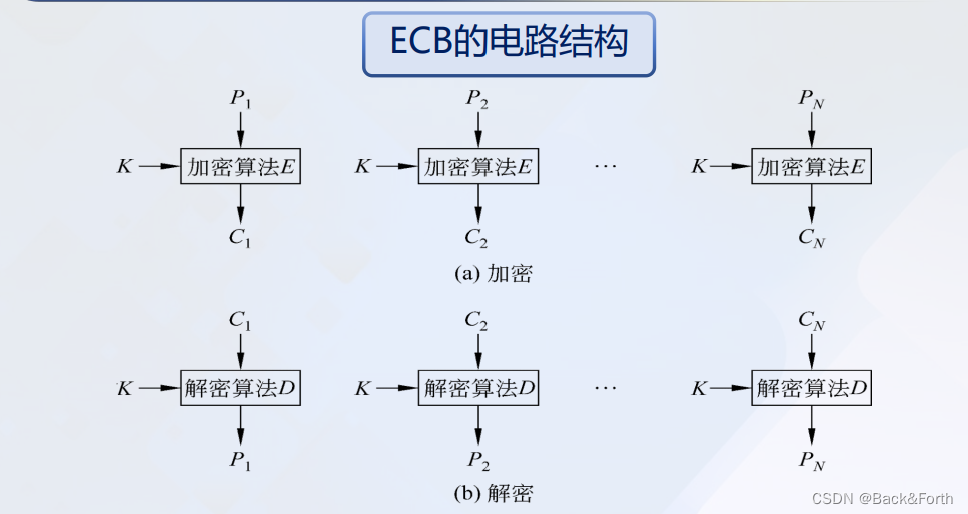

8个“代换盒”(S盒)置换,也即压缩变换。 6、AES分组长度、密钥长度、轮数是多少?1轮加密包括哪些变换?AES中包含的非线性变换是什么变换? 分组长度:128 密钥长度:128/192/256,对应加密轮数10/12/14 7、加密轮数是否越多越好?密钥是否越长越好?将2个算法串联对数据加密,是否一定更安全? 不是,不是,不是。 8、分组密码的5种工作模式是什么?能画出5种工作模式的原理框图。 (1)电码本模式ECB

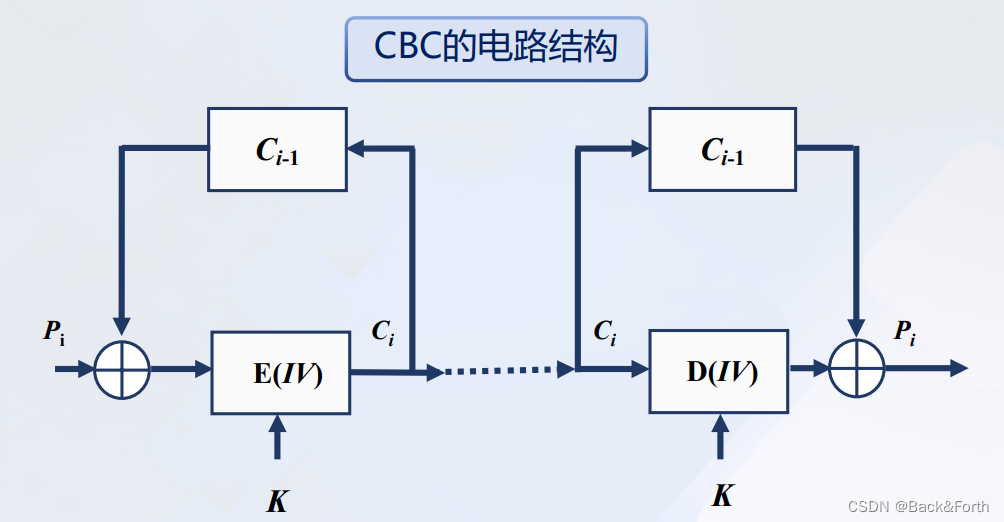

(2)密码分组链接模式CBC

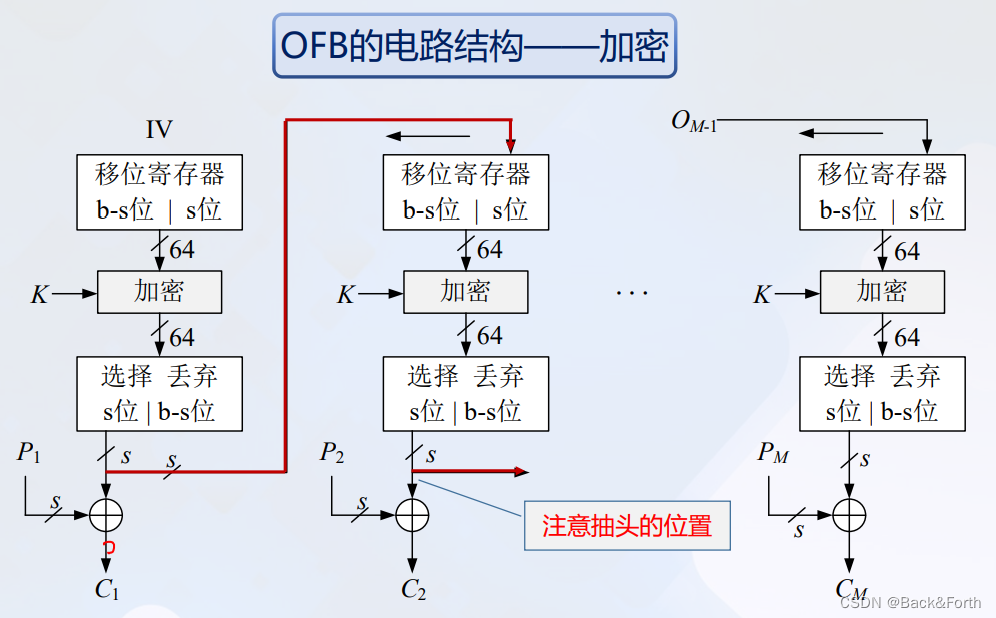

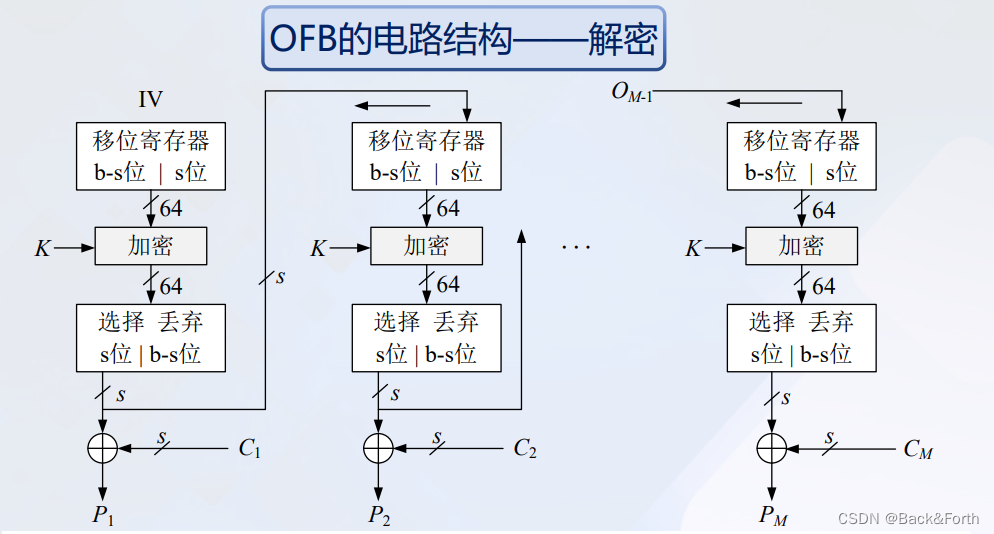

(3)输出反馈模式OFB

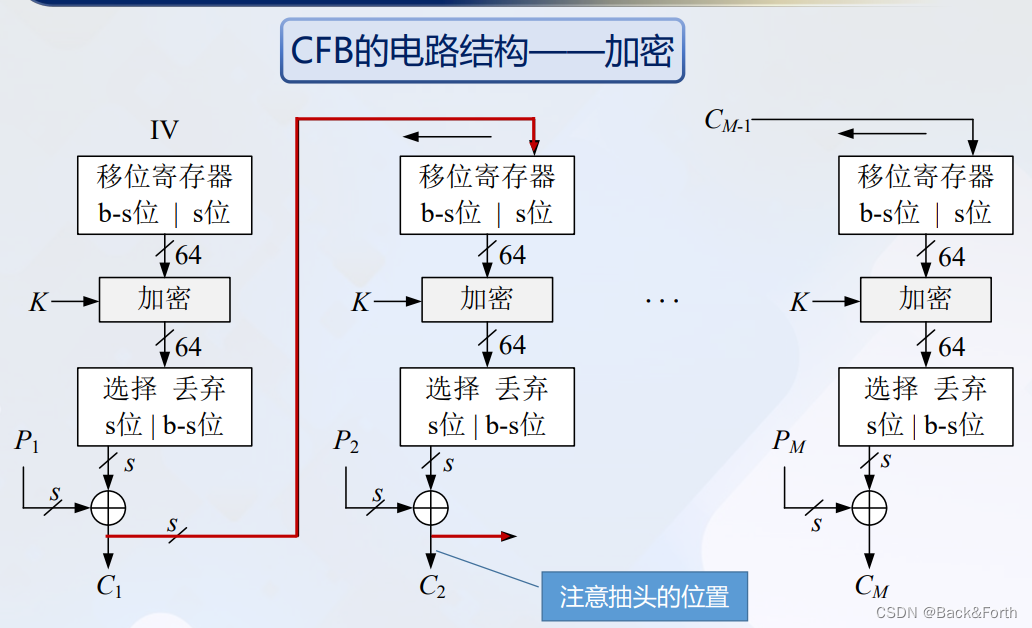

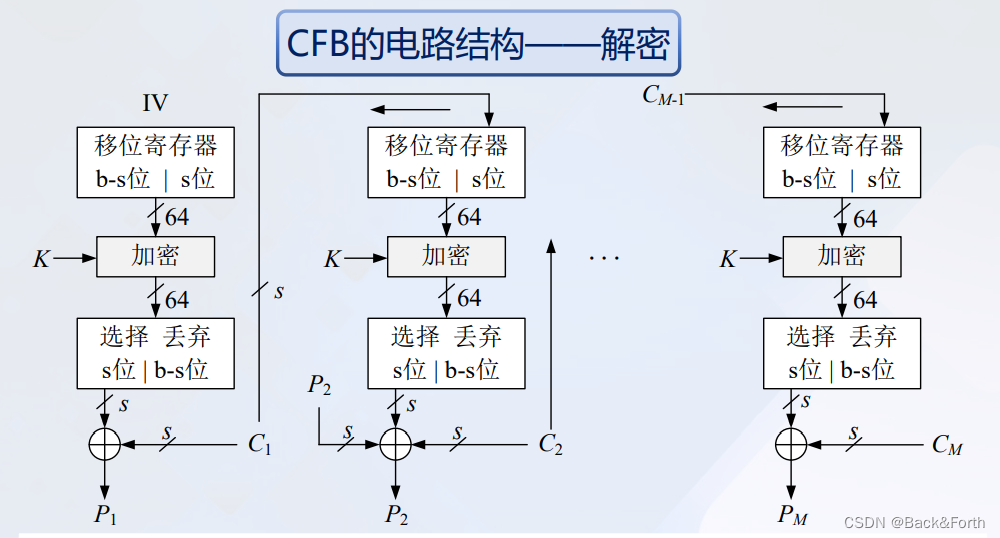

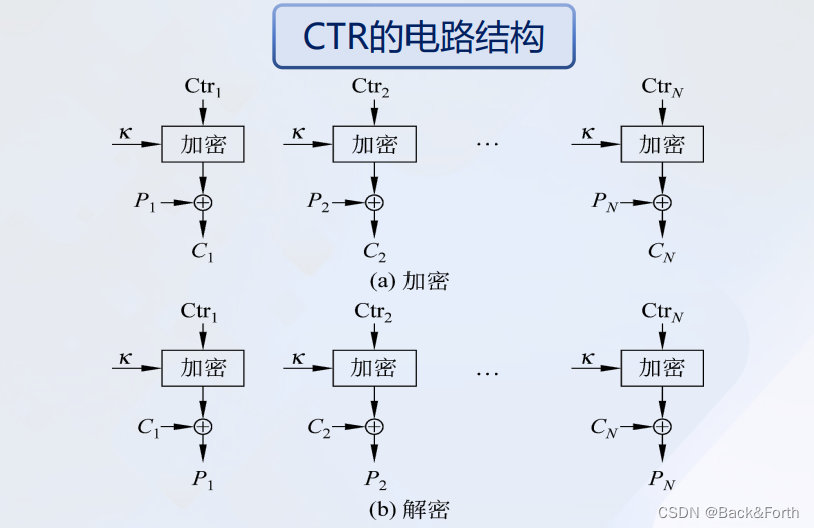

(4)密码反馈模式CFB (5)计数器模式CTR

9、分析5种加密模式中,哪些加密模式没有误码扩展?哪些有误码扩展?如果有误码扩展,会影响多少个分组? OFB和CTR没有误码扩展 ECB 只有当前分组 CBC 只有当前分组与下一个分组 CFB 当前与后续若干分组,共 ⌈ n s ⌉ + 1 \left \lceil \frac{n}{s} \right \rceil +1 ⌈sn⌉+1个分组 10、了解中国商用分组密码算法SM4,知道它的分组长度、密钥长度和加密轮数。 分组长度128 密钥长度128 加密轮数32 第5章 双钥密码体制1、双钥密码体制是基于数学难题构造的,请列举出目前存在的数学难题。用双钥体制加密时采用谁的公钥?解密时采用谁的私钥? 大整数分解,离散对数,背包问题,二次剩余问题,多项式求根等等 接收方公钥,接收方私钥 2、RSA是基于何种数学难题构造的?Diffie-Hellman是基于何种数学难题构造的? 大整数分解 求解离散对数 3、请写出RSA加密和解密的数学表达式,并指出什么是公钥,什么是私钥?并能做简单的加密和解密计算。 n = p q n=pq n=pq,其中 p , q p,q p,q为大奇素数,选取整数 e e e,满足 1 ≤ e < φ ( n ) 1\leq e |

【本文地址】