| 手把手教你搭建个人XSS平台,用着更安心! | 您所在的位置:网站首页 › xss教程 › 手把手教你搭建个人XSS平台,用着更安心! |

手把手教你搭建个人XSS平台,用着更安心!

|

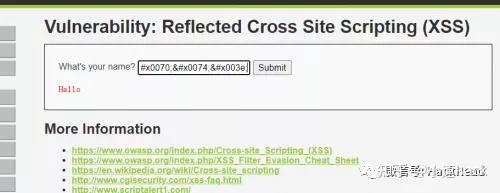

公棕号:白帽子左一专注分享渗透经验,干货技巧....一、 前言 决定搭建XSS平台是因为自己想深入学习一下XSS相关的知识,多多进行实践 上网搜索了一下XSS平台有很多,但是总觉得不是很安全,这个毕竟敏感信息要传输到陌生人的服务器上,而且服务器端测试代码存在不可控性 所以决定自行搭建XSS平台做学习之用。 1. 什么是XSS平台 XSS平台可以辅助安全测试人员对XSS相关的漏洞危害进行深入学习,了解XSS的危害重视XSS的危害,如果要说XSS可以做哪些事情,XSS可以做js能够做的所有事情。 包括但不限于:窃取Cookie、后台增删改文章、钓鱼、利用XSS漏洞进行传播、修改网页代码、网站重定向、获取用户信息(如浏览器信息,IP地址等)等。 xss的利用很多,如果你还不是很熟练的运用xss,可以看看这个链接(免费), 里面就有一节关于xss#获取cookie,无密码登录目标账户的利用,看完了就去靶场做练习,每一届都有对应的靶场,千万不要忽略靶场的重要性,这可是你在掌握基础知识后到挖SRC中间的一个过度!靶场就是让你去巩固你的技能,哪里不足补哪里! 靶场地址:封神台 - 掌控安全在线演练靶场,是一个在线黑客攻防演练平台。 继续本文的知识点! 2. 实验环境 XSS平台项目名称:BlueLotus_XSSReceiver 作者:firesun(来自清华大学蓝莲花战队) 项目地址:https://github.com/trysec/BlueLotus_XSSReceiver web容器:Apache 脚本语言:PHP 3. 推荐理由 推荐理由:其安装起来相比较于xss-platform更加简单,如果说xss-platform是一个多人使用的堡垒,而BlueLotus_XSS更像是一个人使用的瑞士军刀。 其界面布局清新、数据可阅读性好、IP获取准确、IP地址定位精准、轻量级(无需数据库)、对数据存储进行加密。 二、XSS平台的搭建过程1、安装phpstudy 这个我之前的文章也有提及,这里就不赘述了,也比较简单。 2、安装XSS平台 访问http://ip/BlueLotus_XSSReceiver/admin.php登录后台  点击安装直接在页面上进行安装  需要修改的地方已经标注了我们修改好了之后直接登录,可以输入http://ip/BlueLotus_XSSReceiver/login.php  现在就直接可以使用了  三、 XSS平台的使用 三、 XSS平台的使用注意: 以下的127.0.0.1要修改成自己本机的ip地址,因为你如果要获得别人的cookie,就是要别人访问你本机上的XSS平台。 我这里是因为不方便外露本机的ip地址,所以用127.0.0.1来代替。 而以下的受害者和攻击者全都由我自己扮演,所以127.0.0.1可以成功。 特别是“生成payload”的payload中的127.0.0.1要记住改成自己本机的ip地址。 1、获取cookie 配置公共模板default.js,修改js代码中的网站地址为http://服务器IP地址/index.php  然后点击下方的修改,保存修改  点击进入“我的js”模块  设置js文件名称,js文件说明看自己吧  点击“选择js模板”,选择“default.js”  然后点击“插入模板”  选择“新增”保存js测试代码  要使用的时候,选择“生成payload”  复制这个payload  这里用dvwa作测试  XSS平台接收到获取的Cookie,会有提醒    然后最重要的一点就是要将payload进行编码,不然别人,像管理员一看就能看出来了。 所以最后我尝试了里面的编码工具,发现它只能把所有的payload转换,不能部分转换,这可能就是唯一的美中不足吧。然后我尝试了所有的转换,都不可行 就像这里我使用了HTML字符的16进制实体转换,可是把它插到框里不会收到信息,说明这种方法不行   那我们这里要改部分payload只能自己去使用别的工具了,这里我使用的是一个网站:https://www.qqxiuzi.cn/bianma/zifushiti.php 然后将payload中src中的这个网址拿去实体转换,这里我尝试了10进制的和16进制的转换   然后将转换后的替换回去  分别插入到dvwa的框里,这里又收到了两条消息,说明成功了  最后的最后,我推荐大家都可以自己去试一试,这样印象会更深刻哦~ 本文来源:http://33h.co/27d14 |

【本文地址】