| BugkuCTF web game1 | 您所在的位置:网站首页 › web前端游戏 › BugkuCTF web game1 |

BugkuCTF web game1

|

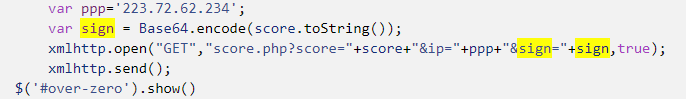

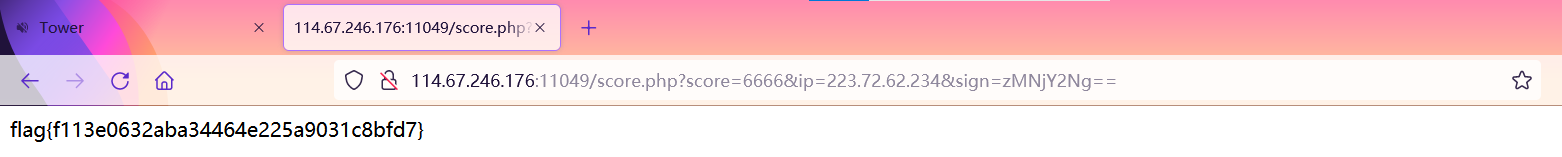

** 0、使用firefox打开网页,发现是盖楼游戏** ** 2、去源代码中查找sign字符串** 找到了有关sign的js代码 如果将分数修改为比较高的数值就可以通过游戏 不妨将score的数值修改为6666 6666的base64编码为:NjY2Ng== ** 3、构造payload** 在原来PHP文件的基础上进行修改: 将score改为6666,sign改为zMNjY2Ng== 最终payload: http://114.67.246.176:11049/score.php?score=6666&ip=223.72.62.234&sign=zMNjY2Ng== ** 4、得到flag:**flag{f113e0632aba34464e225a9031c8bfd7} |

【本文地址】

公司简介

联系我们

先玩一下游戏

先玩一下游戏  1、游戏结束之后,查看网络活动

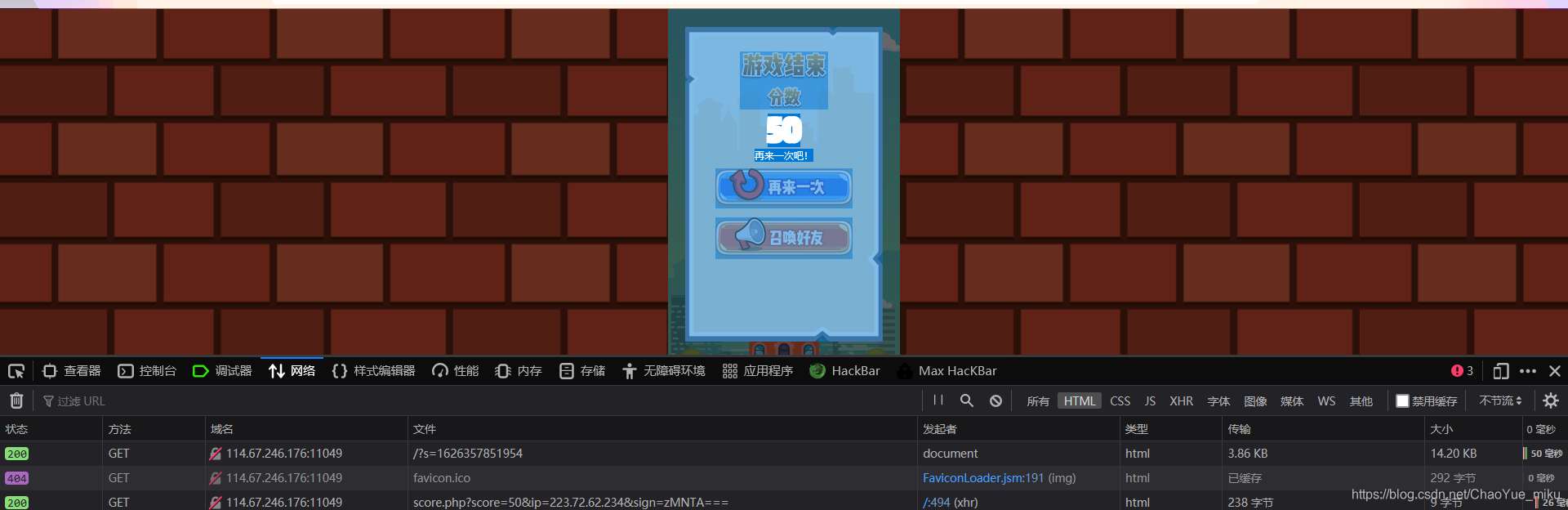

1、游戏结束之后,查看网络活动

发现发送了一个php类型的数据 score.php?score=50&ip=223.72.62.234&sign=zMNTA=== 其中sige的内容是zM+base64(score) "50"的base64编码正好是NTA=

发现发送了一个php类型的数据 score.php?score=50&ip=223.72.62.234&sign=zMNTA=== 其中sige的内容是zM+base64(score) "50"的base64编码正好是NTA=