| Linux下反编译命令objdump快速学习总结(附实例操作) | 您所在的位置:网站首页 › c文件怎么编译 › Linux下反编译命令objdump快速学习总结(附实例操作) |

Linux下反编译命令objdump快速学习总结(附实例操作)

|

一、简介

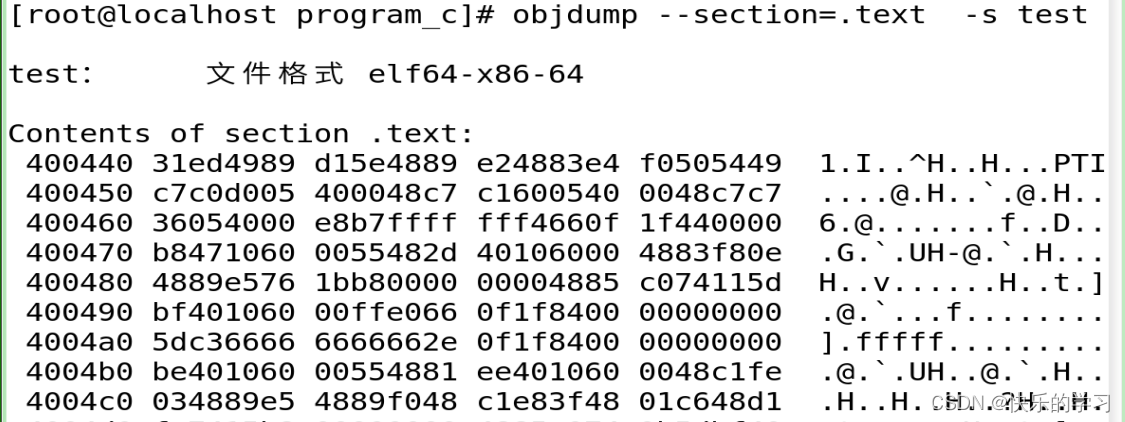

本文主要介绍如何用objdump命令在Linux下反汇编目标文件或者可执行文件,首先介绍具体的参数,然后再通过具体的实例运用。 二、参数详解 参数解析-C 或 --demangle将底层的符号名解码成用户级名字,除了去掉所开头的下划线之外,还使得C++函数名以可理解的方式显示出来。-d 或 --disassemble从objfile中反汇编那些特定指令机器码的section。-D 或 --disassemble-all与 -d 类似,但反汇编所有section。-f 或 --file-headers显示objfile中每个文件的整体头部摘要信息。-j name或 --section=name仅仅显示指定名称为name的section的信息-l 或 --line-numbers用文件名和行号标注相应的目标代码,仅仅和-d、-D或者-r一起使用使用-ld和使用-d的区别不是很大,在源码级调试的时候有用,要求编译时使用了-g之类的调试编译选项。-s 或 --full-contents显示指定section的完整内容。默认所有的非空section都会被显示。-S 或 --source尽可能反汇编出源代码,尤其当编译的时候指定了-g这种调试参数时,效果比较明显。隐含了-d参数。-T 或 --dynamic-syms显示文件的动态符号表入口,仅仅对动态目标文件意义,比如某些共享库。它显示的信息类似于 nm -D --dynamic 显示的信息。-m machine指定反汇编目标文件时使用的架构,当待反汇编文件本身没有描述架构信息的时候(比如S-records),这个选项很有用。可以用-i选项列出这里能够指定的架构-h 或 --section-headers或 --headers显示目标文件各个section的头部摘要信息。-i 或 --info显示对于 -b 或者 -m 选项可用的架构和目标格式列表。 三、实例讲解1、首先写一个简单的c程序,编译成可执行文件 [root@localhost program_c]#cat test.c #include int main(){ int a=6; printf("the a is %d\n",a); return 0; } [root@localhost program_c]# gcc -g -o test test.c2、显示test文件中的text段的内容: [root@localhost program_c]# objdump --section=.text -s test

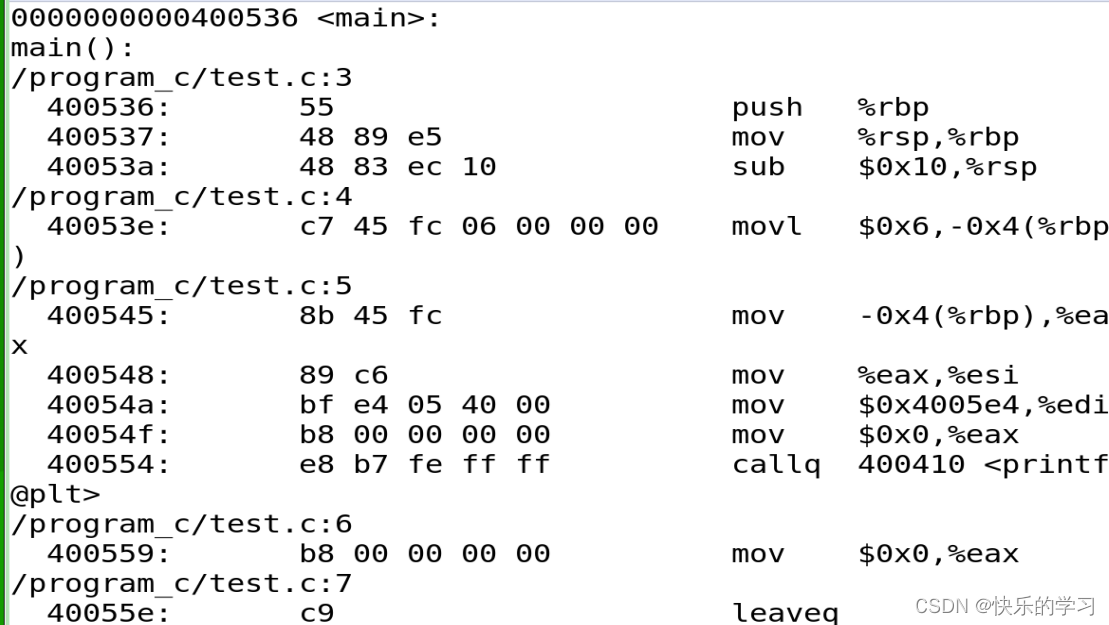

4、显示文件头信息 [root@localhost program_c]# objdump -f test.o test.o: 文件格式 elf64-x86-64 体系结构:i386:x86-64,标志 0x00000011: HAS_RELOC, HAS_SYMS 起始地址 0x00000000000000005、显示制定section段信息(comment段) [root@localhost program_c]# objdump -s -j .comment test.o test.o: 文件格式 elf64-x86-64 Contents of section .comment: 0000 00474343 3a202847 4e552920 342e392e .GCC: (GNU) 4.9. 0010 33203230 31353036 32362028 4e656f4b 3 20150626 (NeoK 0020 796c696e 20342e39 2e332d33 2900 ylin 4.9.3-3).6、反汇编test中的text段内容,并尽可能用源代码形式表示 [root@localhost program_c]# objdump -j .text -S test //注意反编译的是可执行文件test 0000000000400536 : #include int main(){ 400536: 55 push %rbp 400537: 48 89 e5 mov %rsp,%rbp 40053a: 48 83 ec 10 sub $0x10,%rsp int a=6; 40053e: c7 45 fc 06 00 00 00 movl $0x6,-0x4(%rbp) printf("the a is %d\n",a); 400545: 8b 45 fc mov -0x4(%rbp),%eax 400548: 89 c6 mov %eax,%esi 40054a: bf e4 05 40 00 mov $0x4005e4,%edi 40054f: b8 00 00 00 00 mov $0x0,%eax 400554: e8 b7 fe ff ff callq 4004107、显示文件的符号表入口,将底层符号解码并表示成用户级别 [root@localhost program_c]# objdump -t -C test test: 文件格式 elf64-x86-64 SYMBOL TABLE: 0000000000400238 l d .interp 0000000000000000 .interp 0000000000400254 l d .note.ABI-tag 0000000000000000 .note.ABI-tag 0000000000400274 l d .note.gnu.build-id 0000000000000000 .note.gnu.build-id 0000000000400298 l d .gnu.hash 0000000000000000 .gnu.hash 00000000004002b8 l d .dynsym 0000000000000000 .dynsym 0000000000400318 l d .dynstr 0000000000000000 .dynstr 0000000000400358 l d .gnu.version 00000000000000008、反汇编特定段,并将汇编代码对应的文件名称和行号对应上 [root@localhost program_c]# objdump -d -l test

1、gcc编译流程、参数详解 2、gdb调试常见命令总结 3、编译linux内核常见报错总结 4、Kdump调试机理详细总结(一) |

【本文地址】

公司简介

联系我们

3、反汇编应用程序

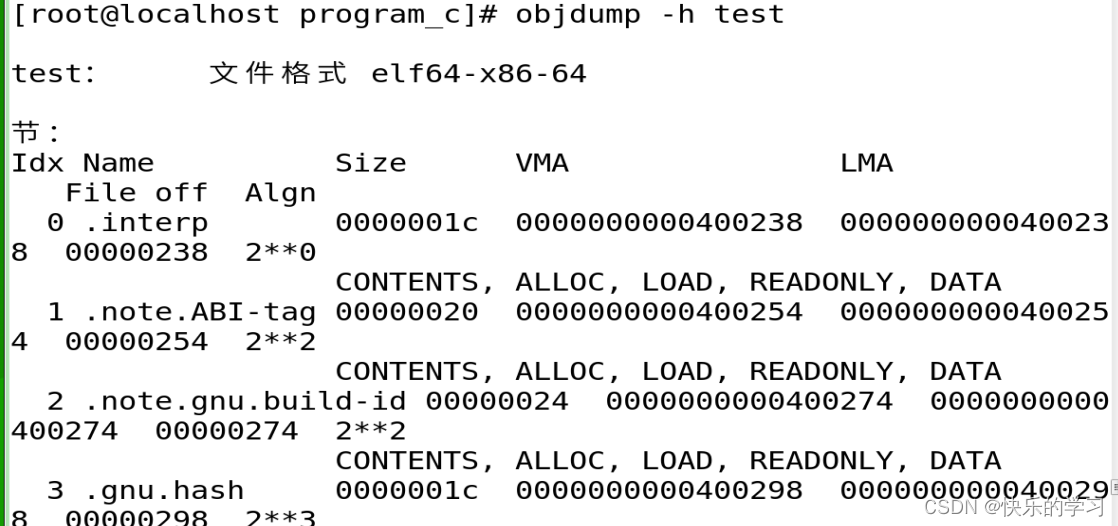

3、反汇编应用程序 9、显示目标文件各个段的头部摘要信息

9、显示目标文件各个段的头部摘要信息