| 传统蓝牙base on pincode配对以及安全简单配对(Secure Simple Pairing)流程介绍 | 您所在的位置:网站首页 › cas1蓝牙配对 › 传统蓝牙base on pincode配对以及安全简单配对(Secure Simple Pairing)流程介绍 |

传统蓝牙base on pincode配对以及安全简单配对(Secure Simple Pairing)流程介绍

|

一. 声明

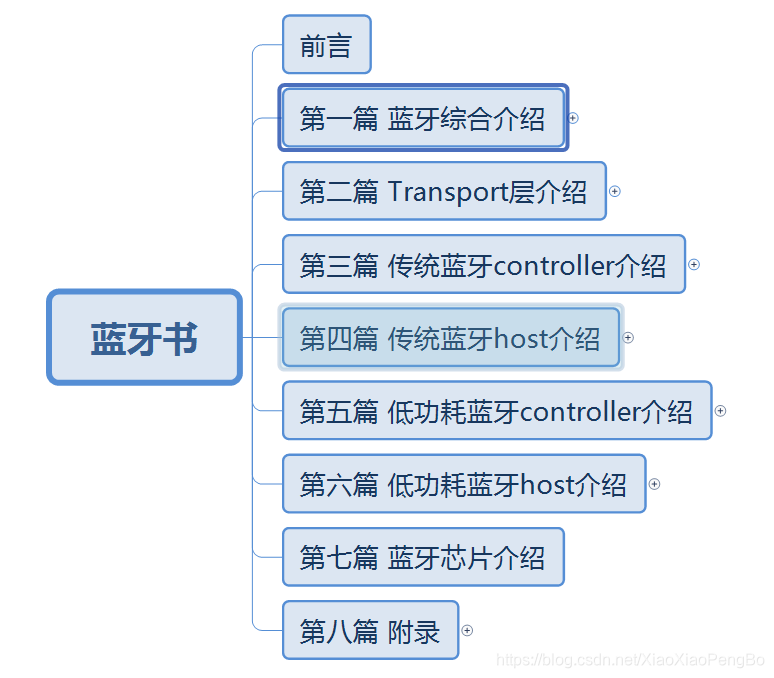

本专栏文章我们会以连载的方式持续更新,本专栏计划更新内容如下:

第一篇:蓝牙综合介绍 ,主要介绍蓝牙的一些概念,产生背景,发展轨迹,市面蓝牙介绍,以及蓝牙开发板介绍。 第二篇:Transport层介绍,主要介绍蓝牙协议栈跟蓝牙芯片之前的硬件传输协议,比如基于UART的H4,H5,BCSP,基于USB的H2等 第三篇:传统蓝牙controller介绍,主要介绍传统蓝牙芯片的介绍,包括射频层(RF),基带层(baseband),链路管理层(LMP)等 第四篇:传统蓝牙host介绍,主要介绍传统蓝牙的协议栈,比如HCI,L2CAP,SDP,RFCOMM,HFP,SPP,HID,AVDTP,AVCTP,A2DP,AVRCP,OBEX,PBAP,MAP等等一系列的协议吧。 第五篇:低功耗蓝牙controller介绍,主要介绍低功耗蓝牙芯片,包括物理层(PHY),链路层(LL) 第六篇:低功耗蓝牙host介绍,低功耗蓝牙协议栈的介绍,包括HCI,L2CAP,ATT,GATT,SM等 第七篇:蓝牙芯片介绍,主要介绍一些蓝牙芯片的初始化流程,基于HCI vendor command的扩展 第八篇:附录,主要介绍以上常用名词的介绍以及一些特殊流程的介绍等。 另外,开发板如下所示,对于想学习蓝牙协议栈的最好人手一套。以便更好的学习蓝牙协议栈,相信我,学完这一套视频你将拥有修改任何协议栈的能力(比如Linux下的bluez,Android下的bluedroid)。

------------------------------------------------------------------------------------------------------------------------------------------ CSDN学院链接(进入选择你想要学习的课程):https://edu.csdn.net/lecturer/5352?spm=1002.2001.3001.4144 蓝牙交流扣扣群:970324688 Github代码:https://github.com/sj15712795029/bluetooth_stack 入手开发板:https://item.taobao.com/item.htm?spm=a1z10.1-c-s.w4004-22329603896.18.5aeb41f973iStr&id=622836061708 蓝牙学习目录:https://blog.csdn.net/XiaoXiaoPengBo/article/details/107727900 ------------------------------------------------------------------------------------------------------------------------------------------ 二.蓝牙PINCODE配对方式PINCODE配对方式是最古老的配对方式,就是需要用户属于pincode,实现起来也相当简单 配对过程中的截图如下:

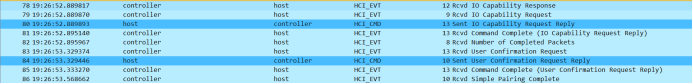

先来看下我录的btsnoop(以被连接为例),然后我们再详细介绍

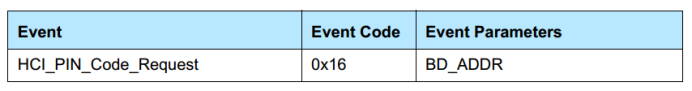

步骤1)收到PIN code request event(0x16)

参数不用多讲,6byte的蓝牙地址,Wireshark抓包如下

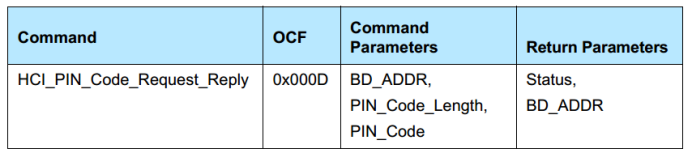

步骤2)发送Pincode Request reply的command(OGF=0x01 OCF=0x0D),并收到command complete Command格式如下

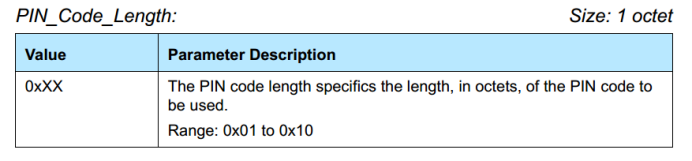

参数: PIN_Code_Length:pincode长度

PIN_Code:pincode

btsnoop交互封包

SSP配对方式就是:Simple Secure Pairng,简单安全配对,就是手机直接弹配对码 先来看下我录的btsnoop(以被连接为例),然后我们再详细介绍

在这个之前会有两个前提条件: 1)Write enable SSP

2)Set Event Mask

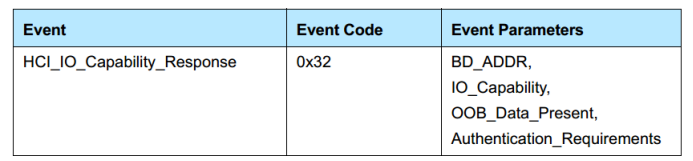

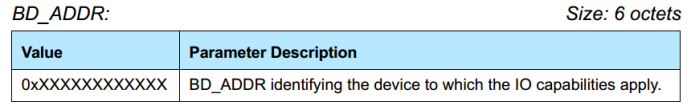

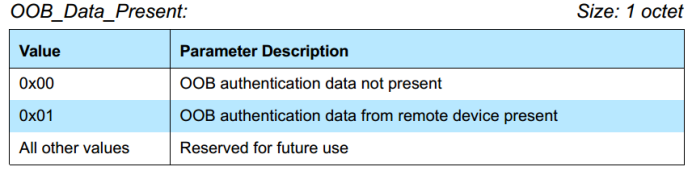

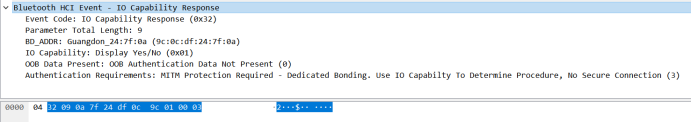

下面我们就来讲解下SSP配对芯片跟协议栈交互的流程 1)接受到IO Capability Response event(0x32) 2)接受到IO Capability Request event(0x31) 3)发送IO Capability Request Reply command(OGF=0x01 OCF=0x2B),并接收到command complete with opcode 4)接收到User Confirmation Request event(0x33) 5)发送User Confirmation Request Reply command(OGF=0x01 OCF=0x2C),并接收到command complete with opcode 6)接收到Simple Pairing Complete event(0x36) 下面我们就一一来说明下以上步骤 步骤1)接受到IO Capability Response event(0x32) 事件格式如下:

参数: BD_ADDR:蓝牙地址

IO_Capability:IO能力

OOB_Data_Present:是否需要OOB data

Authentication_Requirements:是否需要auth

Wireshark抓包如下:

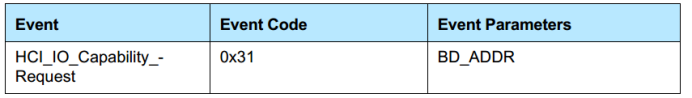

步骤2)接受到IO Capability Request event(0x31) 事件格式如下:

只有一个参数是蓝牙地址,我们来直接看下Wireshark抓包

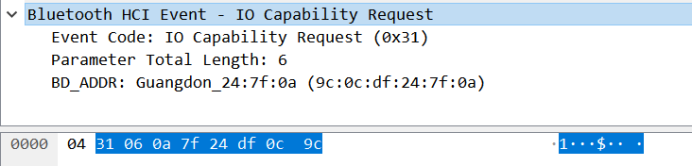

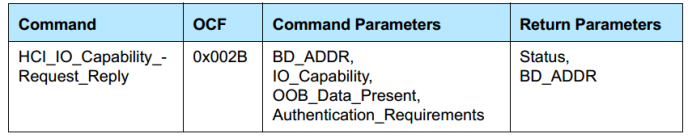

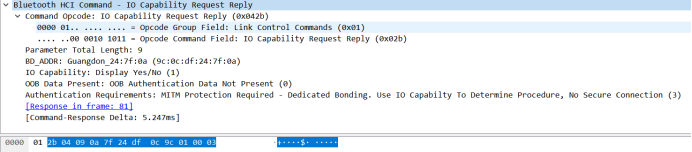

步骤3)发送IO Capability Request Reply command(OGF=0x01 OCF=0x2B),并接收到command status with opcode 命令格式如下:

参数: BD_ADDR:蓝牙地址 IO_Capability:IO能力,后面我们会说下具体的配置在不同的手机的表现

OOB_Data_Present:是否需要OOB data

Authentication_Requirements:是否需要Auth

下面我们来看下Wireshark的抓包

Command complete已经说明了很多了,我们也是直接来看Wireshark的抓包

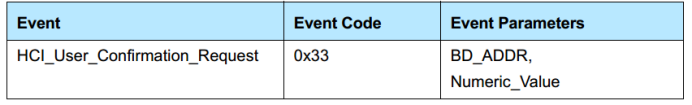

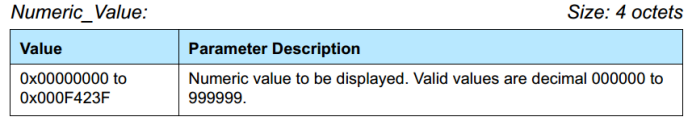

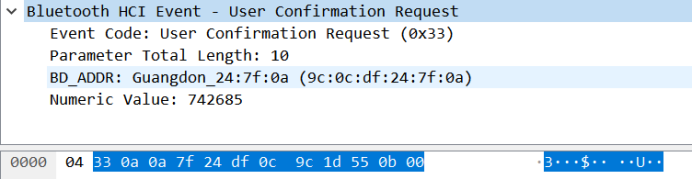

步骤4)接收到User Confirmation Request event(0x33)格式如下:

参数: BD_ADDR:6 Byte蓝牙地址 Numeric_Value:随机数

Wireshark封包格式如下:

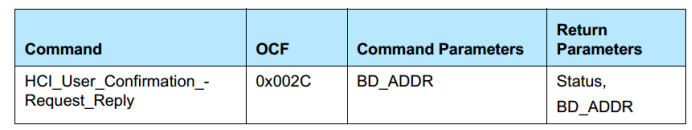

步骤5)发送User Confirmation Request Reply command(OGF=0x01 OCF=0x2C),并接收到command complete with opcode 命令格式如下:

Wireshark抓包如下:

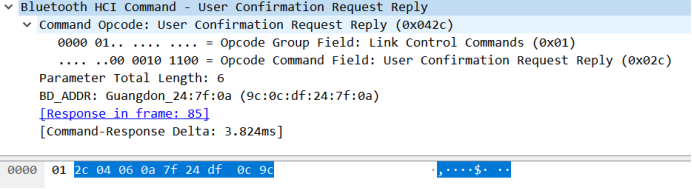

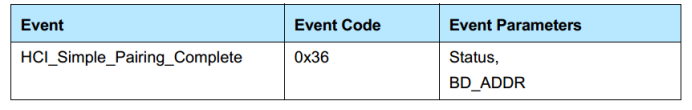

步骤6)接收到Simple Pairing Complete event(0x36) Event格式如下:

Wireshark抓包如下:

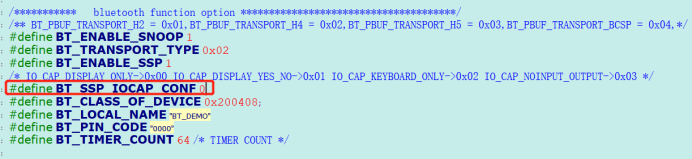

至此:SSP配对完成,下面我们来重点讲下IO_CAP的配置不同在不同的手机表现,配置选项分别有

配置文件在bt_conf.h

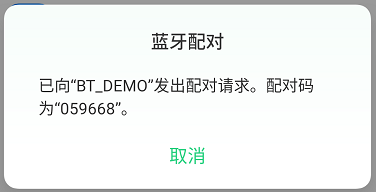

我们来测下io_capablity的选线来看看对手机的影响 1)如果我们选择DisplayOnly,我测试了3只手机,分别变现如下: OPPO A3:一直显示正在配对,不弹任何对话框 Pixel 4: 一直显示正在配对,不弹任何对话框 Iphone X:谈这个对话框

2)我们选择DisplayYesNo,我测试了3只手机,分别变现如下: OPPO A3:

Pixel 4:

Iphone X:

3)我们选择KeyBoardonly,我测试了3只手机,分别表现如下: OPPO A3:

Pixel 4:

Iphone X:

4)我们选择NoInputNoOutput,我测试了3只手机,分别表现如下: OPPO A3:一直显示正在配对,不弹任何对话框 Pixel 4:一直显示正在配对,不弹任何对话框 Iphone X:

总结下: 正常来说: DisplayOnly只是需要显示随机数字就好了 DisplayYesNo让user来决定是否要配对或者不配对 KeyBoardonly让用户通过键盘来输入配对码 NoInputNoOutput啥也不需要显示。 感觉Iphone对user的行为很注重,总是要user去操纵,除了有一种直接要接keyboard外,其他都需要点击,即使你选择不显示或者只显示还是要点击 Pixel做的中规中矩,比较符合SIG spec要求(除了最后一项)。 OPPO A3:感觉有bug啊·,哈哈·,找我去OPPO解掉!! |

【本文地址】