网络攻击步骤 |

您所在的位置:网站首页 › 网络攻击的三个阶段 › 网络攻击步骤 |

网络攻击步骤

|

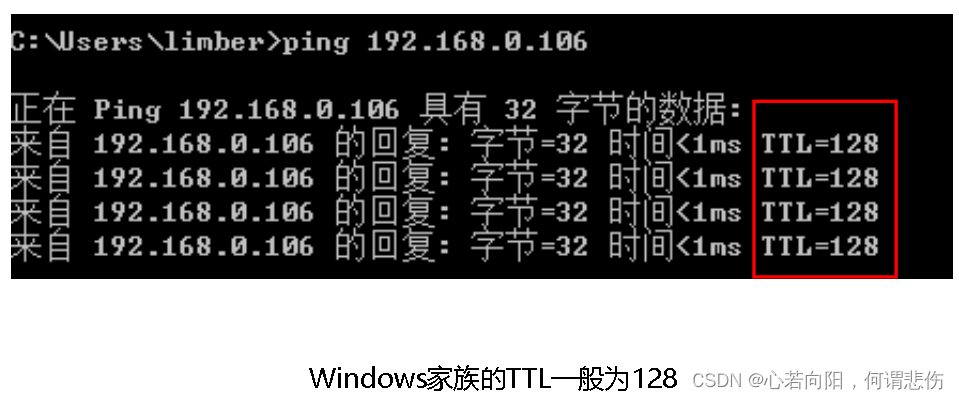

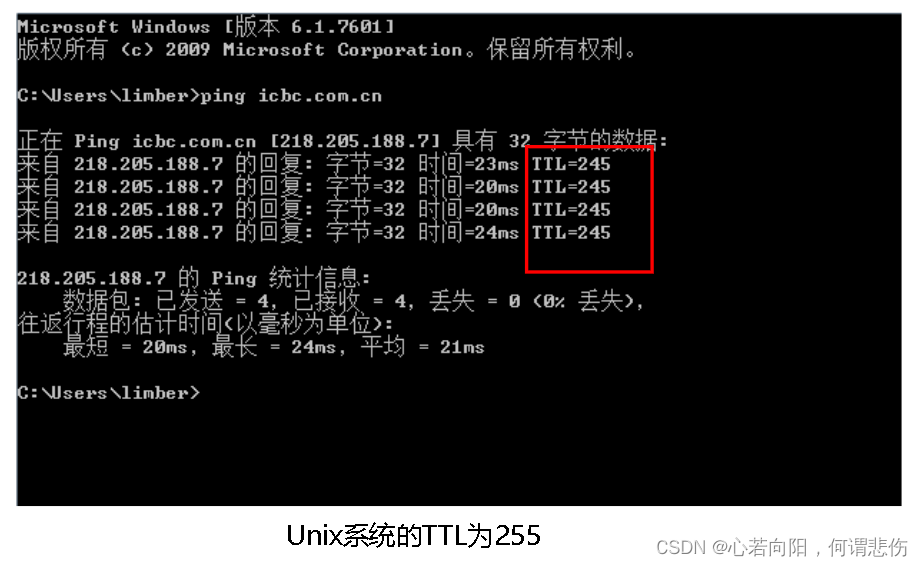

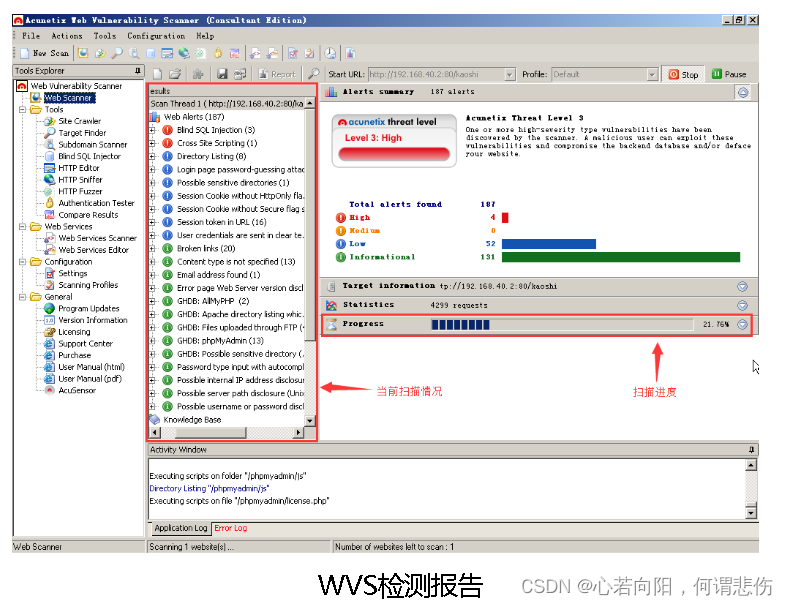

网络攻击过程大致可以分成三个阶段。 攻击的准备阶段1、确定攻击目的 攻击目的是指想要给受侵者造成什么样的后果,常见的有破坏型和入侵型两种。 2、信息收集 收集尽量多的关于攻击目标的信息,这些信息包括公开的信息和主动探测的信息。 4、目标主机的系统分析 在知道了目标主机开放的服务之后,可以连接这些服务,然后根据连接过程中的返回消息,分析目标主机的操作系统。 5、漏洞分析 一半借助软件如Nessus、X-Scan等综合型漏洞检测工具、WVS等专用型漏洞检测工具等自动分析。 攻击的实施阶段有非法提取、植入后门、建立后门账号、种植木马等 攻击的善后阶段攻击的善后阶段有删除日志、删除操作记录、文件隐藏等。 |

【本文地址】

公司简介

联系我们

今日新闻 |

点击排行 |

|

推荐新闻 |

图片新闻 |

|

专题文章 |

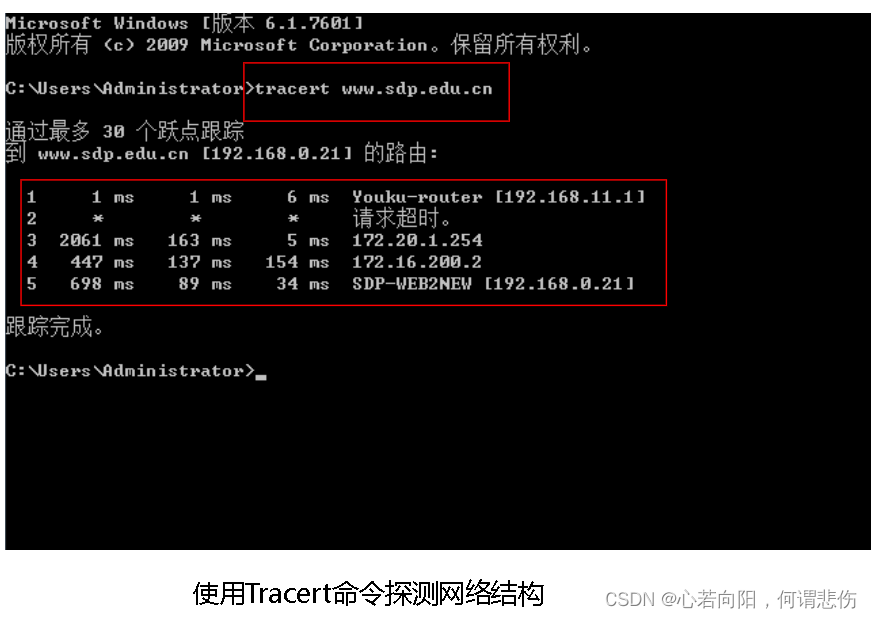

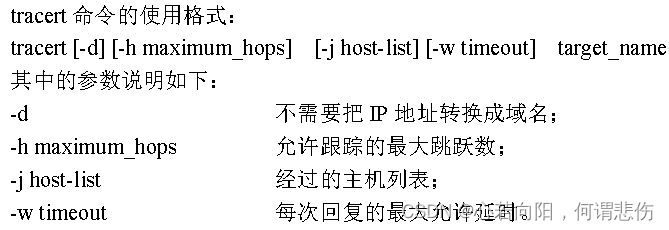

上图是使用tracert命令探测网络结构,其中tracert命令是路由跟踪命令,通过该命令的返回结果,可以获得本地到达目标主机所经过的网络设备。

上图是使用tracert命令探测网络结构,其中tracert命令是路由跟踪命令,通过该命令的返回结果,可以获得本地到达目标主机所经过的网络设备。  例如输入“tracert www.163.com”命令来探测发往163的数据包都经过了哪些节点,进而来分析目标网络的结构。

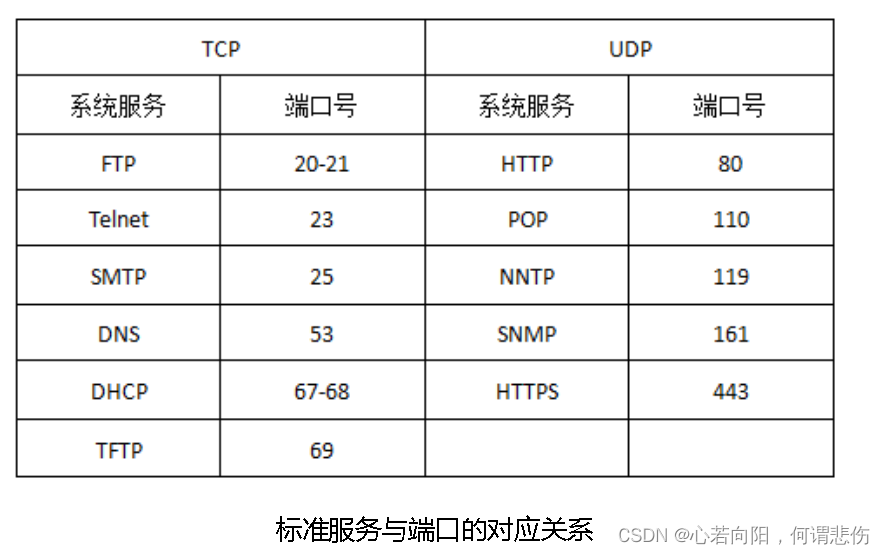

例如输入“tracert www.163.com”命令来探测发往163的数据包都经过了哪些节点,进而来分析目标网络的结构。  在信息收集过程中常用到的扫描器工具主要有以下几个: (1)工具Ipscan Ipscan可以判断目标网段内有无活动主机。其中,红色显示的是不在线主机,蓝色显示的是活动主机,最后面显示的是主机名。 (2)工具Legion Legion是一款共享资源扫描器,可以实现对共享资源的扫描,然后将共享资源映射到本地。 (3)工具Lansee Lansee可以对局域网中的主机进行扫描,并获得局域网内的共享资源。 3、服务分析 获取目标主机上提供了哪些服务、相应端口是否开放、各服务所使用的软件版本类型。

在信息收集过程中常用到的扫描器工具主要有以下几个: (1)工具Ipscan Ipscan可以判断目标网段内有无活动主机。其中,红色显示的是不在线主机,蓝色显示的是活动主机,最后面显示的是主机名。 (2)工具Legion Legion是一款共享资源扫描器,可以实现对共享资源的扫描,然后将共享资源映射到本地。 (3)工具Lansee Lansee可以对局域网中的主机进行扫描,并获得局域网内的共享资源。 3、服务分析 获取目标主机上提供了哪些服务、相应端口是否开放、各服务所使用的软件版本类型。