[原创逆向图文] 新器尝鲜 |

您所在的位置:网站首页 › 电脑软件如何破解卡密验证 › [原创逆向图文] 新器尝鲜 |

[原创逆向图文] 新器尝鲜

|

今天入手一款新软件(X64 Dbg ) 链接:https://pan.baidu.com/s/13E6UFaNjFPdvC–CIpjA5Q 提取码:p38r 复制这段内容后打开百度网盘手机App,操作更方便哦 便使用x64 Dbg + IDA 爆破了一款抓包软件的key 验证(仅仅是爆破,没有研究里面的key 值的加密算法) 爆破对象:HTTPDebuggerUI.exe 使用工具:IDA7.0 Pro、X64Dbg 32_CH版、PEID查壳工具 1、使用PEID查看软件 可以看出该软件是使用VC编写,且是无壳的,那么可以放心大胆的开始逆向 2、 打开软件,先研究一下,并且保存一些常量字符串(一些提示之类的) 3、使用X64Dbg 定位到这个触发事件处 4、 断下后,按Ctrl + f9 执行到返回,再按下f8 返回上层,定位到 00424F4D | E8 9E E8 FE FF | CALL httpdebuggerui.4137F0 | 这里 这里是调用了弹出错误对话框的CALL 记住这个地址,使用IDA在这里进行静态调试 5、使用IDA 查看一下文件,(也可以直接使用x64 Dbg进行动态调试)进行静态调试,理解里面的运行机制 使用 向下可以看到这样的一句话 .text:00425038 push offset aThankYouForPur ; “Thank you for purchasing HTTP Debugger.”… 这句话是感谢注册HTTP Debugger 6、查看上面的代码,寻找怎么到这个位置 嗯,去肝加密方式去了 博客原文==》 新器尝鲜-使用x64Dbg爆破软件注册功能(有瑕疵) https://www.xuenixiang.com/thread-495-1-1.html (出处: 学逆向论坛-|软件破解|病毒分析|CTF比赛|xuenixiang.com) |

【本文地址】

今日新闻 |

点击排行 |

|

推荐新闻 |

图片新闻 |

|

专题文章 |

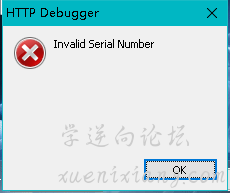

里面有一个Edit框,往里面输入一些字串,看看结果

里面有一个Edit框,往里面输入一些字串,看看结果  弹出输入的值无效,OK

弹出输入的值无效,OK 运行程序后,进行附加,查找字符串

运行程序后,进行附加,查找字符串  鼠标右键,选中搜索-所有模块-字符串(查找时间可能较久) 定位到00413820 | 68 A4 23 8C 00 | PUSH httpdebuggerui.8C23A4 | 0x8C23A4:“Invalid Serial Number” 这里,按f2断点,再次点击Activate 断下

鼠标右键,选中搜索-所有模块-字符串(查找时间可能较久) 定位到00413820 | 68 A4 23 8C 00 | PUSH httpdebuggerui.8C23A4 | 0x8C23A4:“Invalid Serial Number” 这里,按f2断点,再次点击Activate 断下

跳转到指定地址 输入之前记录的CALL 的地址

跳转到指定地址 输入之前记录的CALL 的地址 这里是怎么跳到这个位置,点击绿色的地方,可以返回上层 以此类推,不断调试 最后得出 在.text:00424F0D开始,EAX 的值分别与0x7B、0x7C和0x7D进行比较,所以修改跳转逻辑即可实现破解 回到x64 Dbg 修改对应处的跳转,再次调试,不断修改 最后改了以下3处 1、00424F16 | 0F 84 8E 00 00 00 | JE httpdebuggerui.424FAA | 2、00425014 | 74 47 | JE httpdebuggerui.42505D | 3、00425027 | 75 34 | JNE httpdebuggerui.42505D | 测试发现爆破成功,但是瑕疵在于这种方式属于一次性爆破,并没有将对应的值进行保存的操作,所以需要对其加密方式的逆向

这里是怎么跳到这个位置,点击绿色的地方,可以返回上层 以此类推,不断调试 最后得出 在.text:00424F0D开始,EAX 的值分别与0x7B、0x7C和0x7D进行比较,所以修改跳转逻辑即可实现破解 回到x64 Dbg 修改对应处的跳转,再次调试,不断修改 最后改了以下3处 1、00424F16 | 0F 84 8E 00 00 00 | JE httpdebuggerui.424FAA | 2、00425014 | 74 47 | JE httpdebuggerui.42505D | 3、00425027 | 75 34 | JNE httpdebuggerui.42505D | 测试发现爆破成功,但是瑕疵在于这种方式属于一次性爆破,并没有将对应的值进行保存的操作,所以需要对其加密方式的逆向