C语言中的整型溢出和移位溢出 |

您所在的位置:网站首页 › 溢出的定义 › C语言中的整型溢出和移位溢出 |

C语言中的整型溢出和移位溢出

|

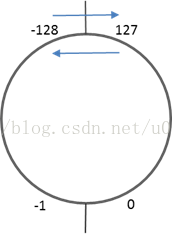

1 整型溢出 原文链接:https://coolshell.cn/articles/11466.html 1.1 无符号整型溢出和有符号整型溢出 对于unsigned整型溢出,C的规范是有定义的——“溢出后的数会以2^(8*sizeof(type))作模运算”,也就是说,如果一个unsigned char(1字符,8bits)溢出了,会把溢出的值与256求模。例如: 1 2 unsigned char x = 0xff; printf ( "%d\n" , ++x);上面的代码会输出:0 (因为0xff + 1是256,与2^8求模后就是0) 对于signed整型的溢出,C的规范定义是“undefined behavior”,也就是说,编译器爱怎么实现就怎么实现。对于大多数编译器来说,算得啥就是啥。比如: 1 2 signed char x =0x7f; //注:0xff就是-1了,因为最高位是1也就是负数了 printf ( "%d\n" , ++x);上面的代码会输出:-128 signed整型溢出规律一般呈环形变化:

1.2 溢出带来的问题 (1)整形溢出导致死循环 #define MAX_LEN 32767 ... ... short len = 0; while (len < MAX_LEN) { len += 2; } 当short变量len自加到32766时,再次自加就会溢出变成-32768,始终不能大于32767,导致死循环发生。(2)类型转换带来的溢出问题 int copy_something(char *buf, int len) { #define MAX_LEN 256 char mybuf[MAX_LEN]; ... ... if(len > MAX_LEN){ // [1] return -1; } return memcpy(mybuf, buf, len); } 函数入参len是signed int类型,而memcpy第三个参数类型是size_t(一般为unsigned 类型)。于是,len会被提升为unsigned,而如果我们给len传一个负数的实参,会通过if的检查,但在memcpy里会被提升为一个正数,于是mybuf数组就overflow了。这个会导致mybuf缓冲区后面的数据被重写。2 移位溢出 左移:丢弃最高位,低位补0 右移:对于有符号数,正数补0,负数补1 左移和右移运算过程中也会发生溢出,移位位数并不是可以任意。当移位位数超过该数值类型的最大位数时,编译器会用移位位数去模该类型位数,然后按照余数进行移位。 例如:左移溢出 int main() { int i=1; i=i |

【本文地址】

公司简介

联系我们

今日新闻 |

点击排行 |

|

推荐新闻 |

图片新闻 |

|

专题文章 |