| 中职网络安全wireshark抓包分析(超详细!!!) | 您所在的位置:网站首页 › 黑客数据包 › 中职网络安全wireshark抓包分析(超详细!!!) |

中职网络安全wireshark抓包分析(超详细!!!)

|

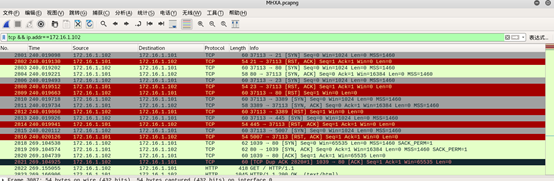

1.在kali中使用Wireshark查看并分析2003桌面下的MHXA.pcapng数据包文件,通过分析数据包MHXA.pcapng找出黑客的IP地址,并将黑客的IP地址作为FLAG(形式:[IP地址])提交。(2分) 过滤条件 http 172.16.1.102 2. 继续查看数据包文件MHXA.pcapng,分析出黑客扫描了哪些端口,并将全部的端口作为FLAG(形式:[端口名],端口名2,端口名3…,端口名n])从低到高提交。(3分) 21,23,80,445,3389 继续查看数据包文件MHXA.pcapng分析出黑客最终获得的用户名是什么,并将用户名作为FLAG(形式:[用户名])提交。(2分) Lancelot 继续查看数据包文件MHXA.pcapng分析出黑客最终获得的密码是什么,并将密码作为FLAG(形式:[密码]&#x |

【本文地址】

公司简介

联系我们