| 如何使用 Shodan 搜索引擎保姆级教程(附链接) | 您所在的位置:网站首页 › 登陆摄像头的地址 › 如何使用 Shodan 搜索引擎保姆级教程(附链接) |

如何使用 Shodan 搜索引擎保姆级教程(附链接)

|

前言

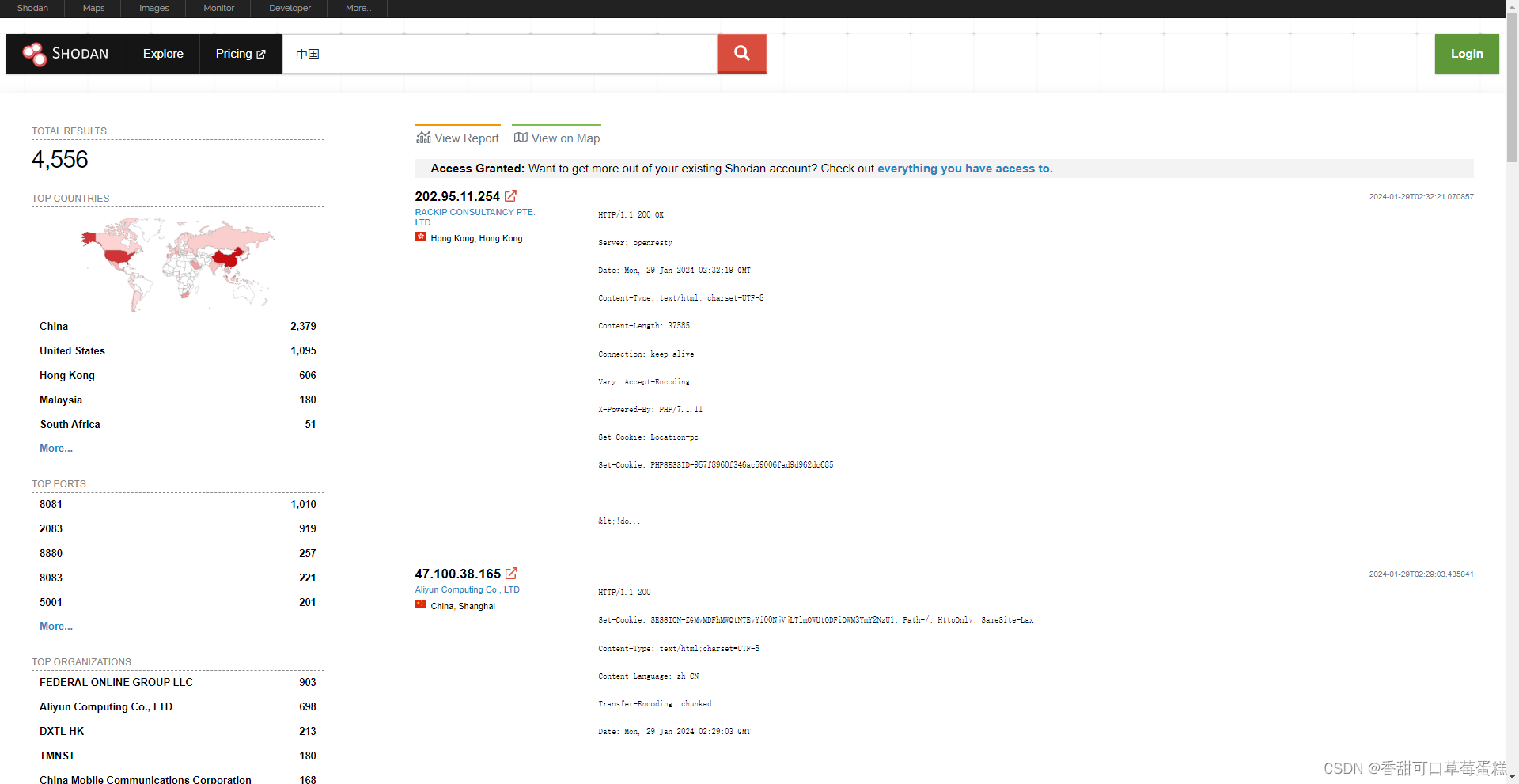

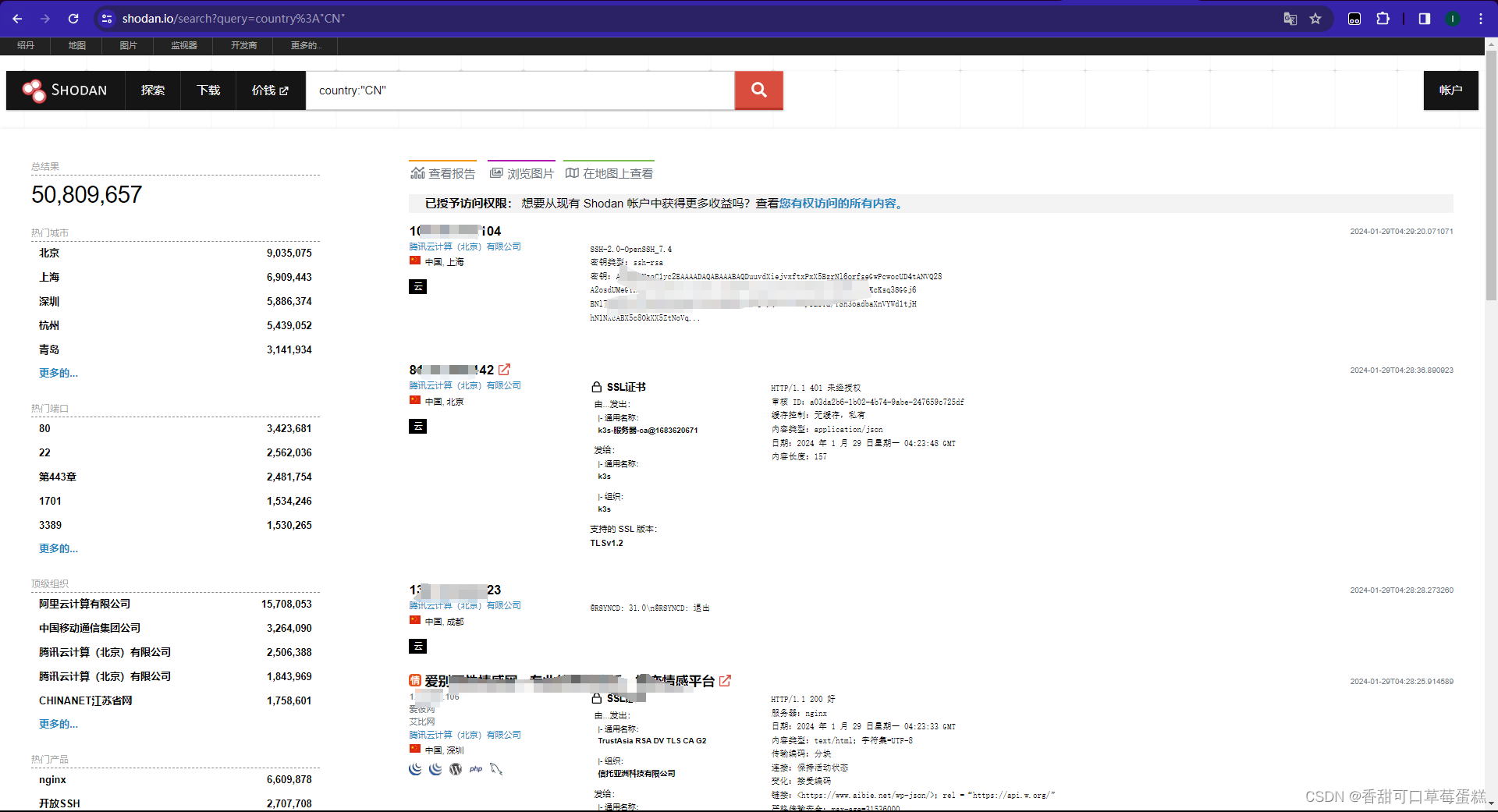

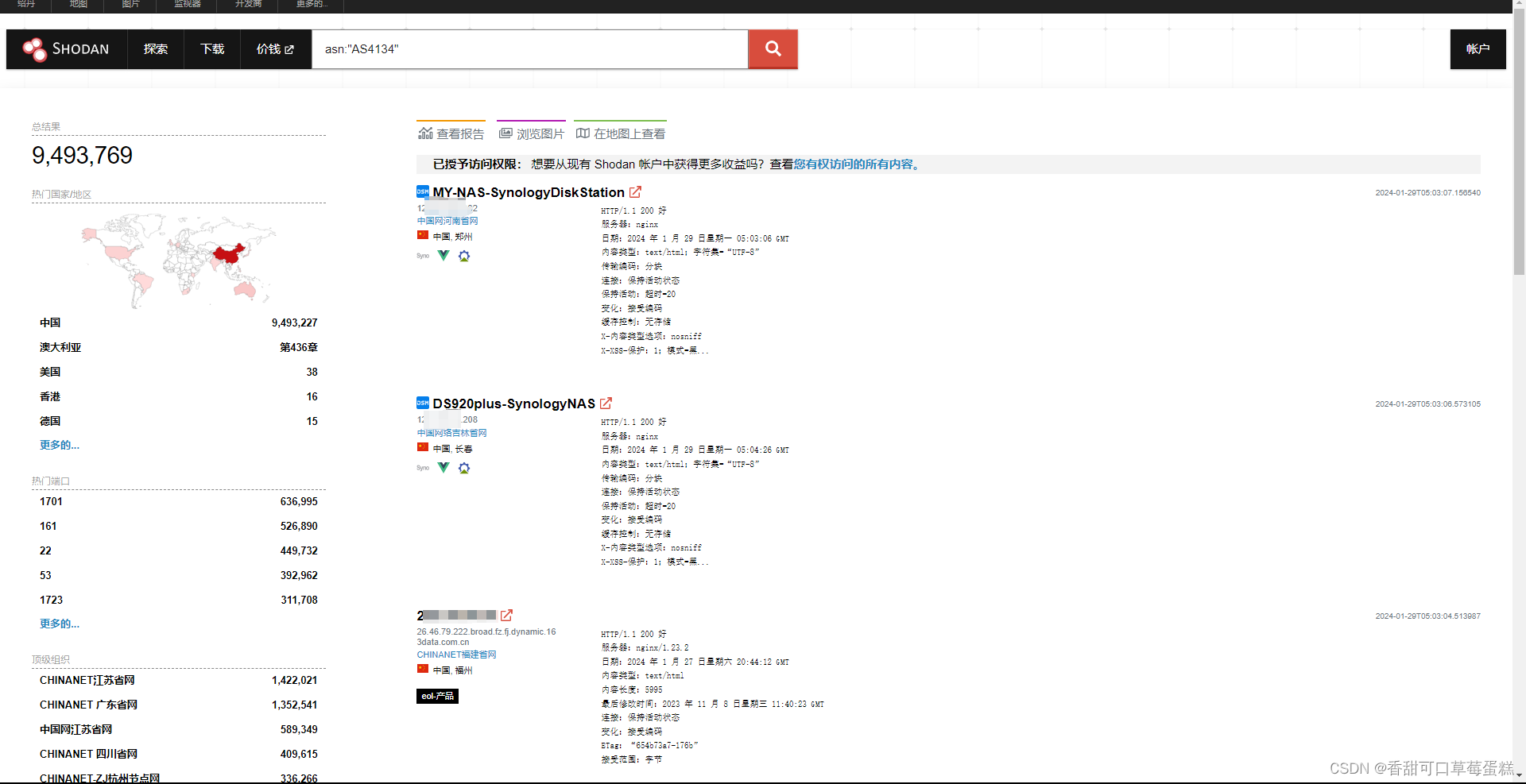

需要挂梯子 一、介绍Shodan 是一个网络搜索引擎,它与一般的搜索引擎有所不同,主要侧重于搜索互联网上连接的设备、服务和网络。以下是 Shodan 的一些详细特点和用途: 设备搜索: Shodan 允许用户通过关键字、IP地址、端口号等搜索连接到互联网的设备。这包括摄像头、路由器、工控系统、服务器等各种设备。 服务搜索: 用户可以搜索特定的网络服务,例如开放的FTP、SSH、HTTP等端口。通过这种方式,用户可以查看连接到这些服务的设备,了解设备所提供的服务类型。 漏洞扫描: Shodan 提供漏洞扫描服务,用户可以使用该服务检查设备和服务是否存在已知的安全漏洞。这对于进行漏洞评估和安全审计非常有用。 可视化工具: Shodan 提供交互式的地图和图形工具,使用户能够以可视化方式探索互联网上的设备分布、服务分布和漏洞情况。 历史数据: 用户可以查看设备和服务的历史数据,了解它们随时间的变化。这有助于追溯特定设备或服务的演变和安全状态。 API 支持: Shodan 提供 API,允许用户通过编程方式进行搜索和获取数据。这使得用户能够自动化他们的工作流程,并集成 Shodan 数据到他们的安全工具中。 监视和提醒: 用户可以设置监视规则,以便在发现满足特定条件的设备或服务时收到提醒。这有助于及时发现网络中的变化和潜在威胁。 Shodan 主要服务于安全专业人员、网络管理员和研究人员,用于进行网络安全评估、威胁情报收集以及漏洞研究。使用 Shodan 需要合法合规,严格遵循其使用条款。 二、使用 ShodanShodan 官网 现在咱们尝试搜索一些值

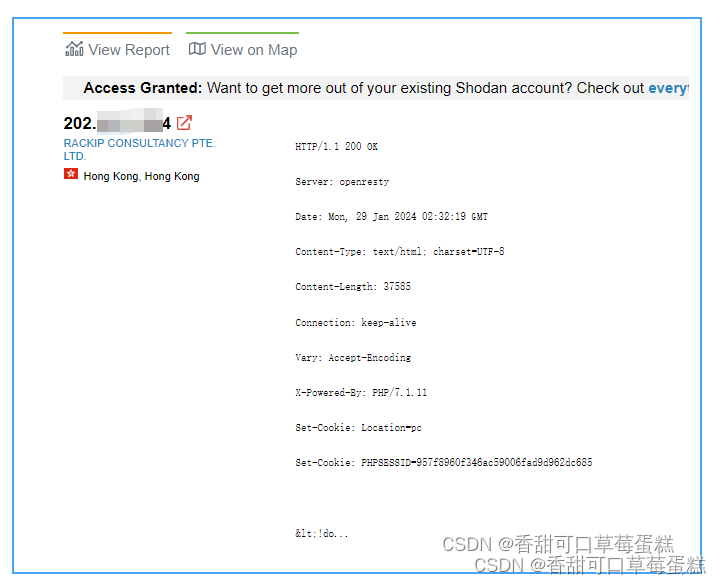

现在咱们拿第一个来分析

HTTP/1.1 200 OK: HTTP/1.1 表示使用的是 HTTP 协议的版本。200 是 HTTP 状态码,表示请求成功。OK 是状态码的文本描述,表示请求成功完成。Server: openresty: openresty 是服务器软件的名称。OpenResty 是一个基于 Nginx 的开源软件,用于构建可伸缩的 Web 应用和服务。Date: Mon, 29 Jan 2024 02:32:19 GMT: Date 表示服务器响应的时间。在这个例子中,是 2024 年 1 月 29 日 02:32:19 GMT。Content-Type: text/html; charset=UTF-8: Content-Type 指定了响应中实际返回的内容的类型,这里是 HTML 文本。charset=UTF-8 表示使用 UTF-8 字符集编码。Content-Length: 37585: Content-Length 表示实体正文的长度,这里是 37585 字节。Connection: keep-alive: Connection: keep-alive 表示在完成请求后保持连接打开,以便在同一连接上进行多个请求。Vary: Accept-Encoding: Vary 告诉代理服务器(如缓存服务器)根据请求的 Accept-Encoding 头信息来选择返回缓存响应。X-Powered-By: PHP/7.1.11: X-Powered-By 揭示了服务器使用的后端技术,这里是 PHP 版本 7.1.11。Set-Cookie: Location=pc: Set-Cookie 是服务器通过 HTTP 头部在客户端存储 cookie 的一种方式。在这里,Location=pc 是一个名为 "Location" 的 cookie。Set-Cookie: PHPSESSID=957f8960f346ac59006fad9d962dc685: PHPSESSID 是 PHP 会话 ID 的 cookie,用于跟踪用户的会话状态。 三、搜索语法限定国家和城市 限定国家 country:"CN" 限定城市 city:"ShangHai"

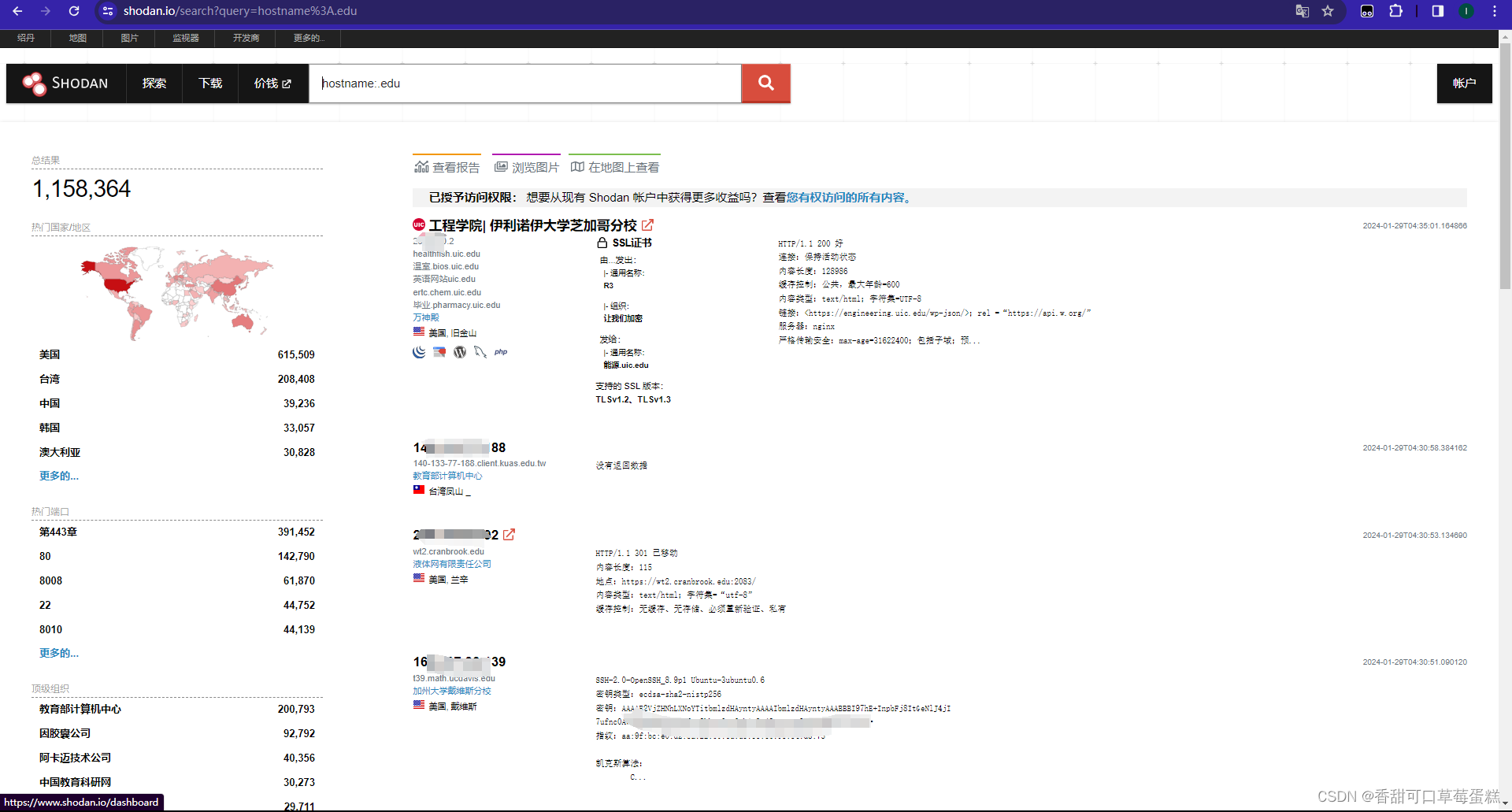

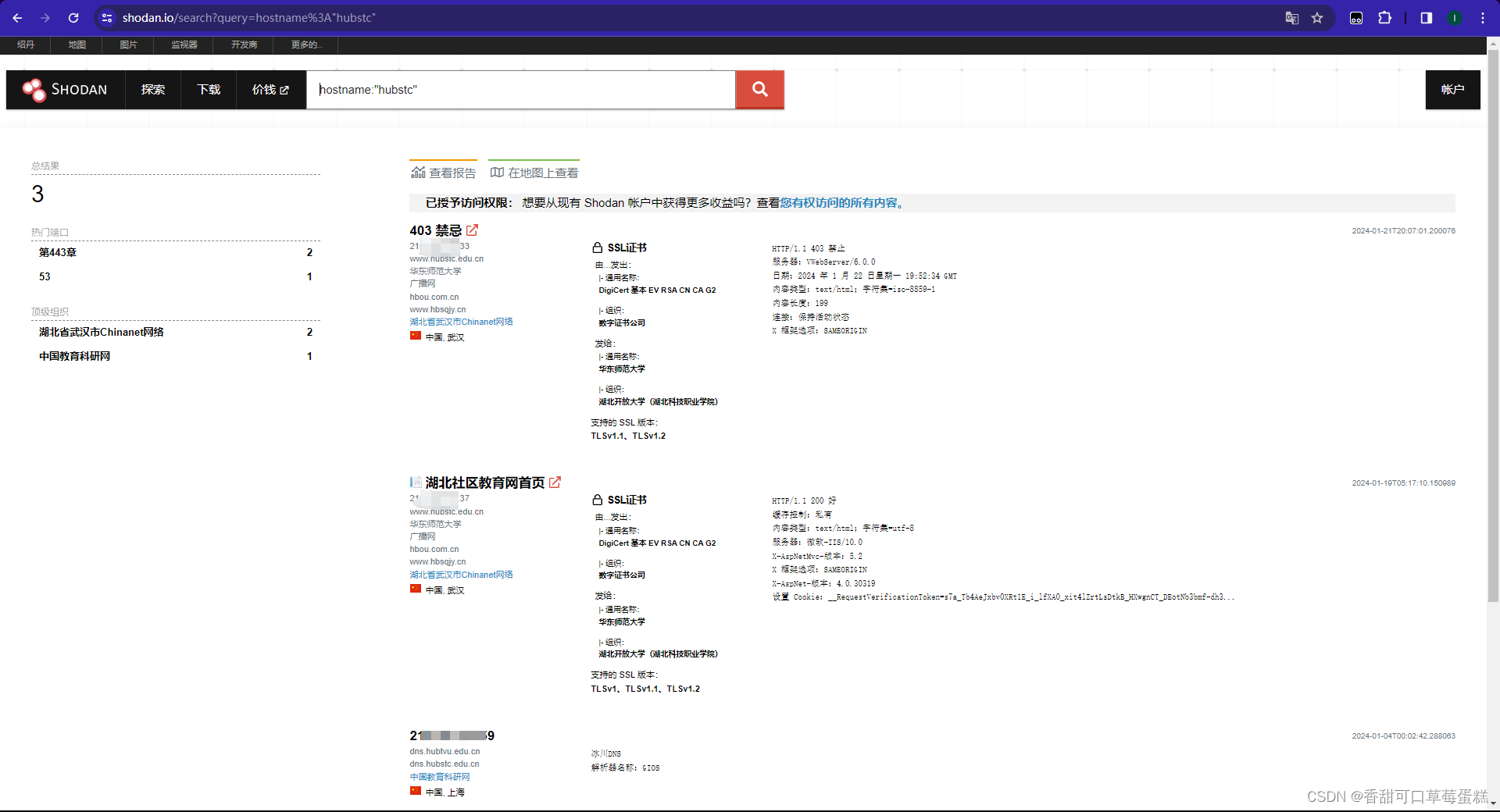

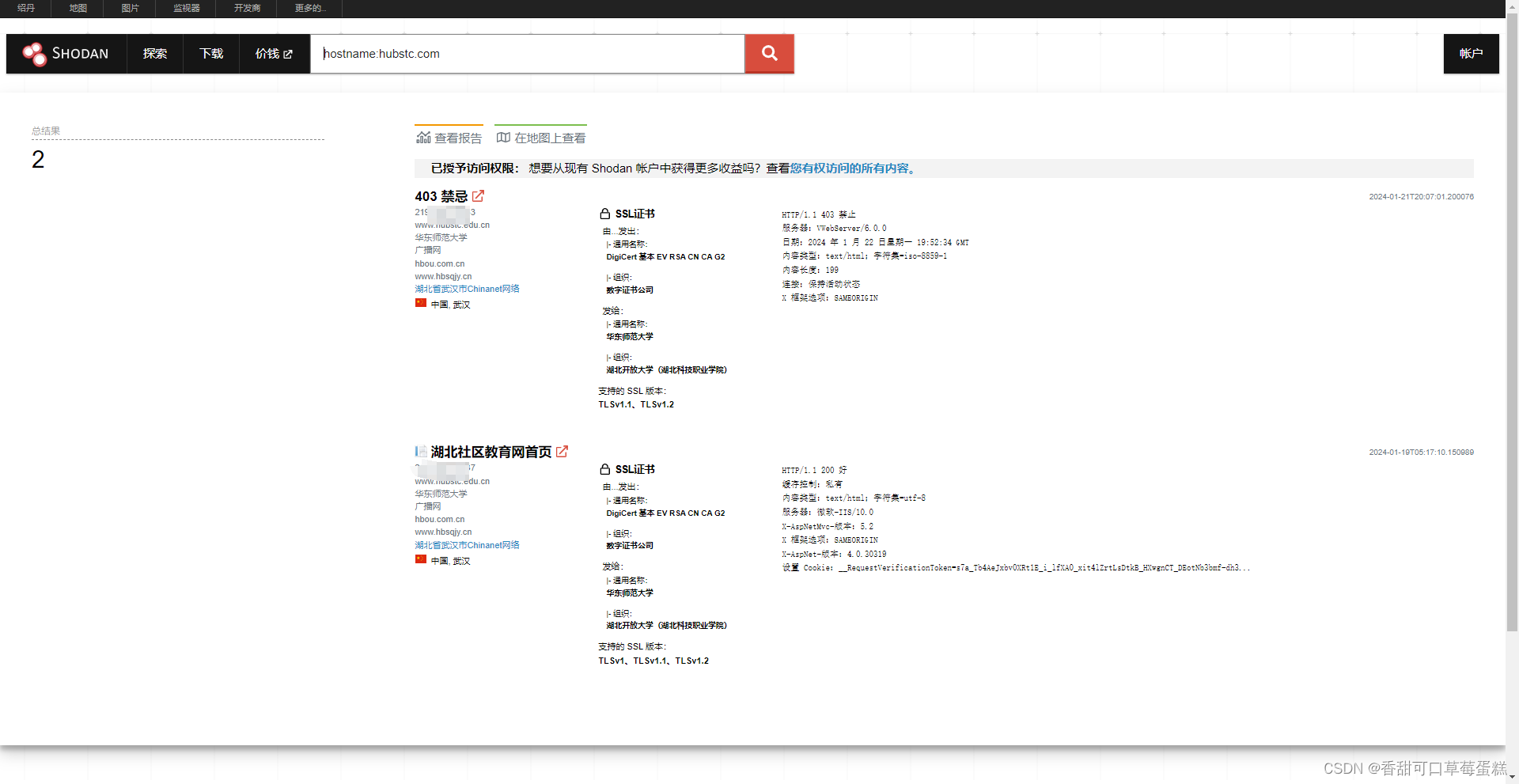

限定主机名或域名hostname:.eduhostname:"hubstc"hostname:hubstc.com

限定组织或机构org:"alibaba"

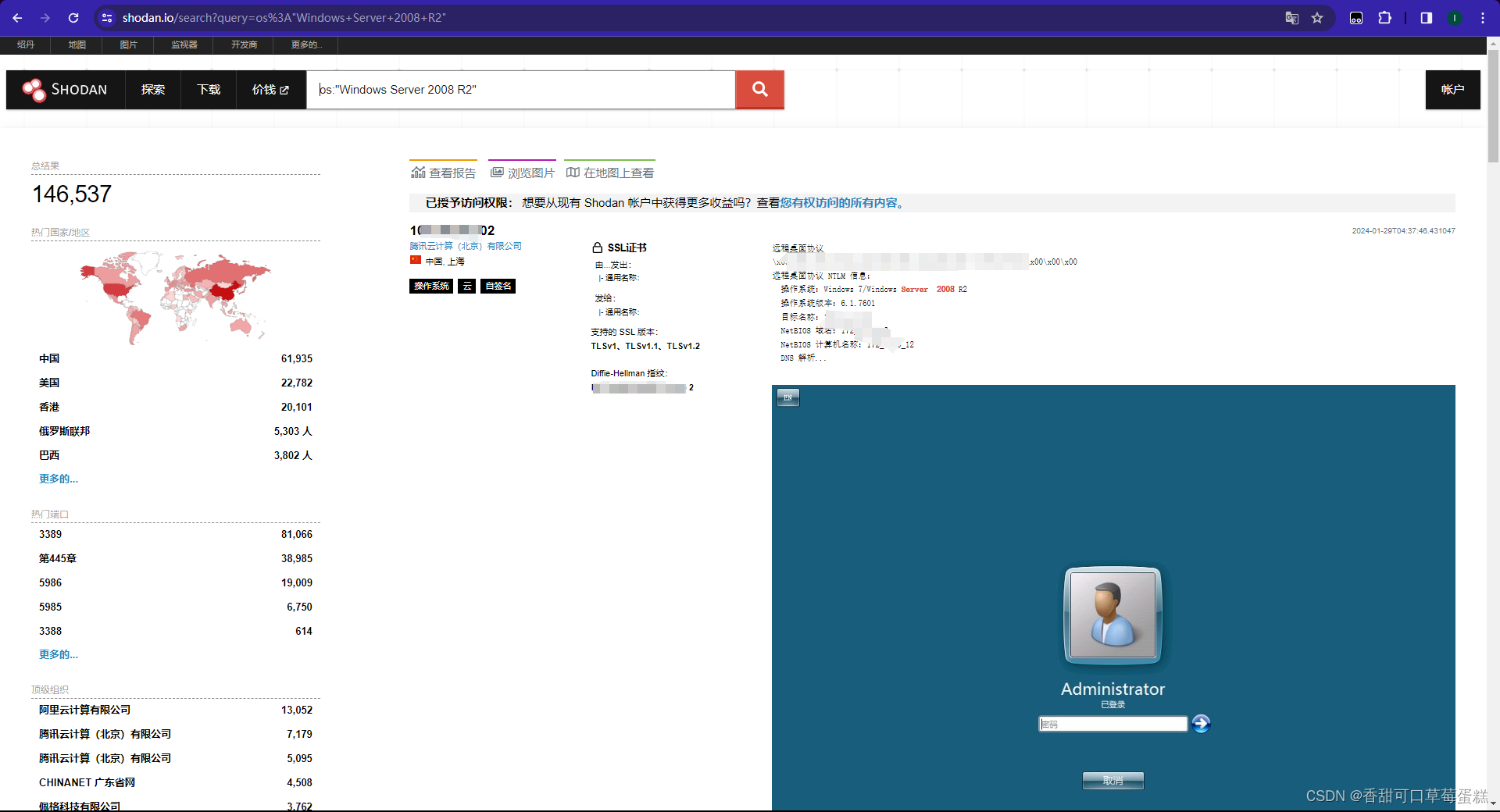

限定系统 OS 版本os:"Windows Server 2008 R2"os:"Linux 2.6.x"

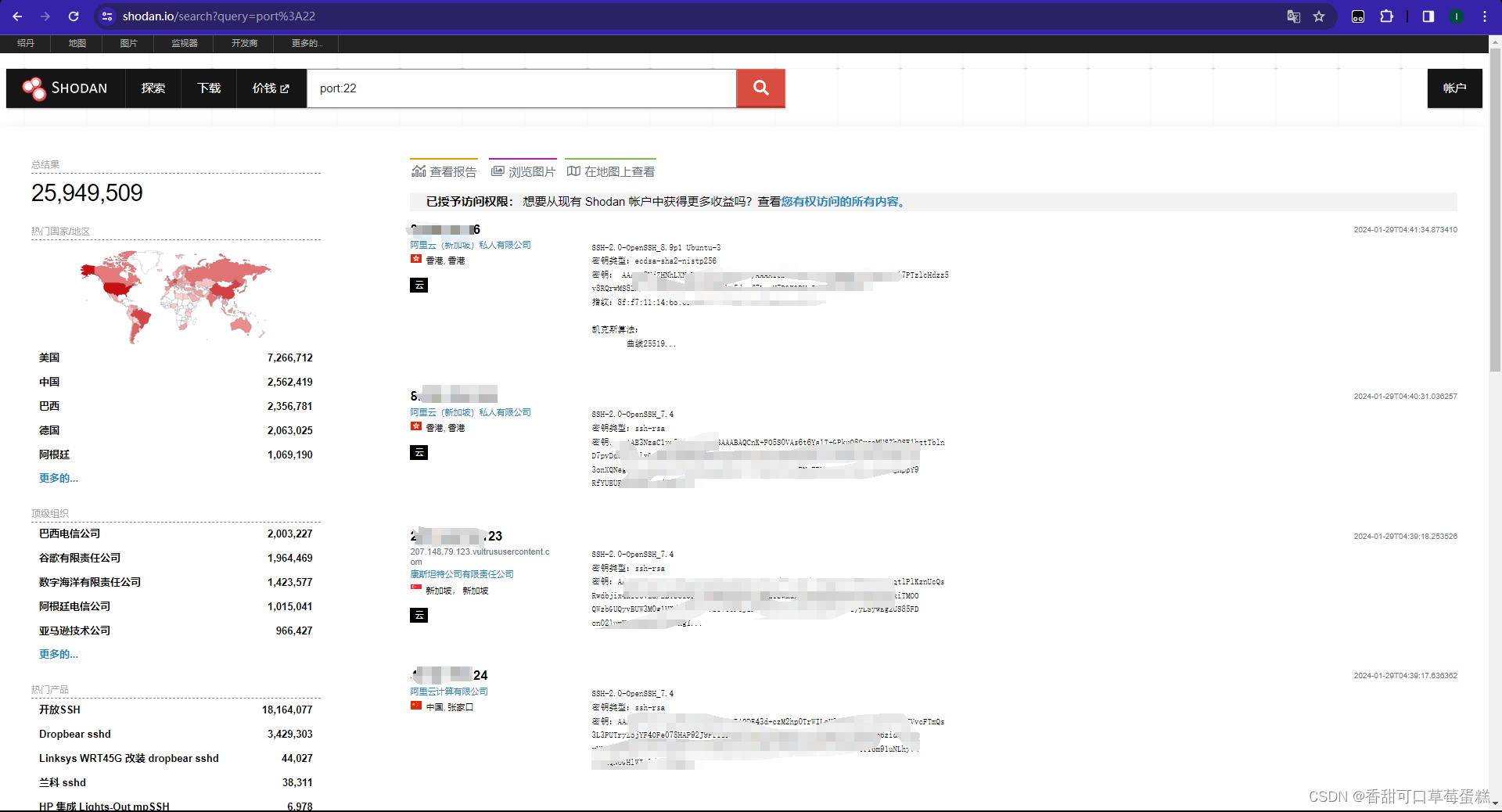

限定端口port:22port:80

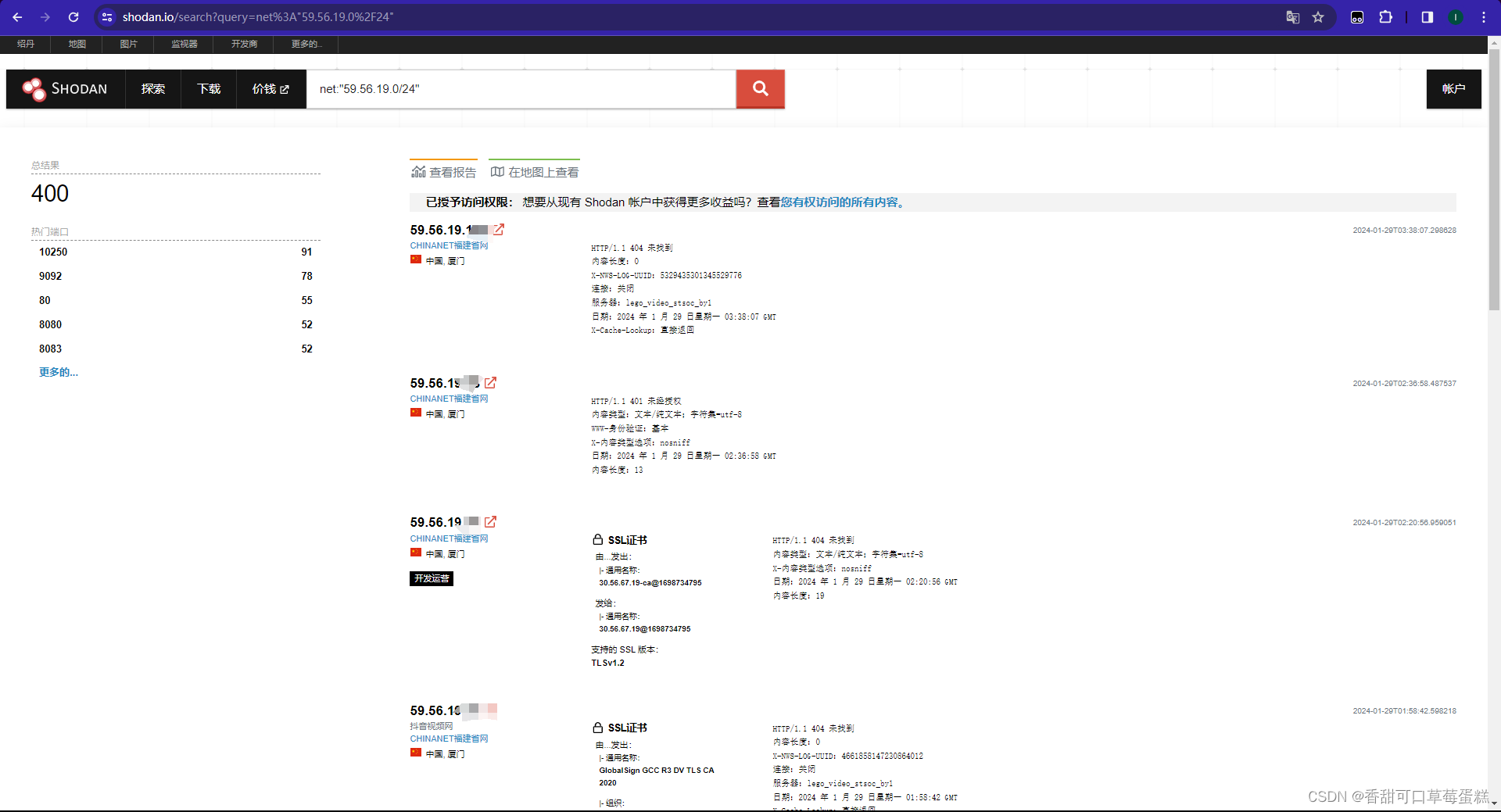

指定网段net:"59.56.19.0/24"

指定使用的软件或产品product:"Apache httpd"product:"nginx"product:"Microsoft IIS httpd"product:"mysql"

指定 CVE 漏洞编号vuln:"CVE-2014-0723"

这里需要花钱购买升级 指定网页内容http.html:"hello world"

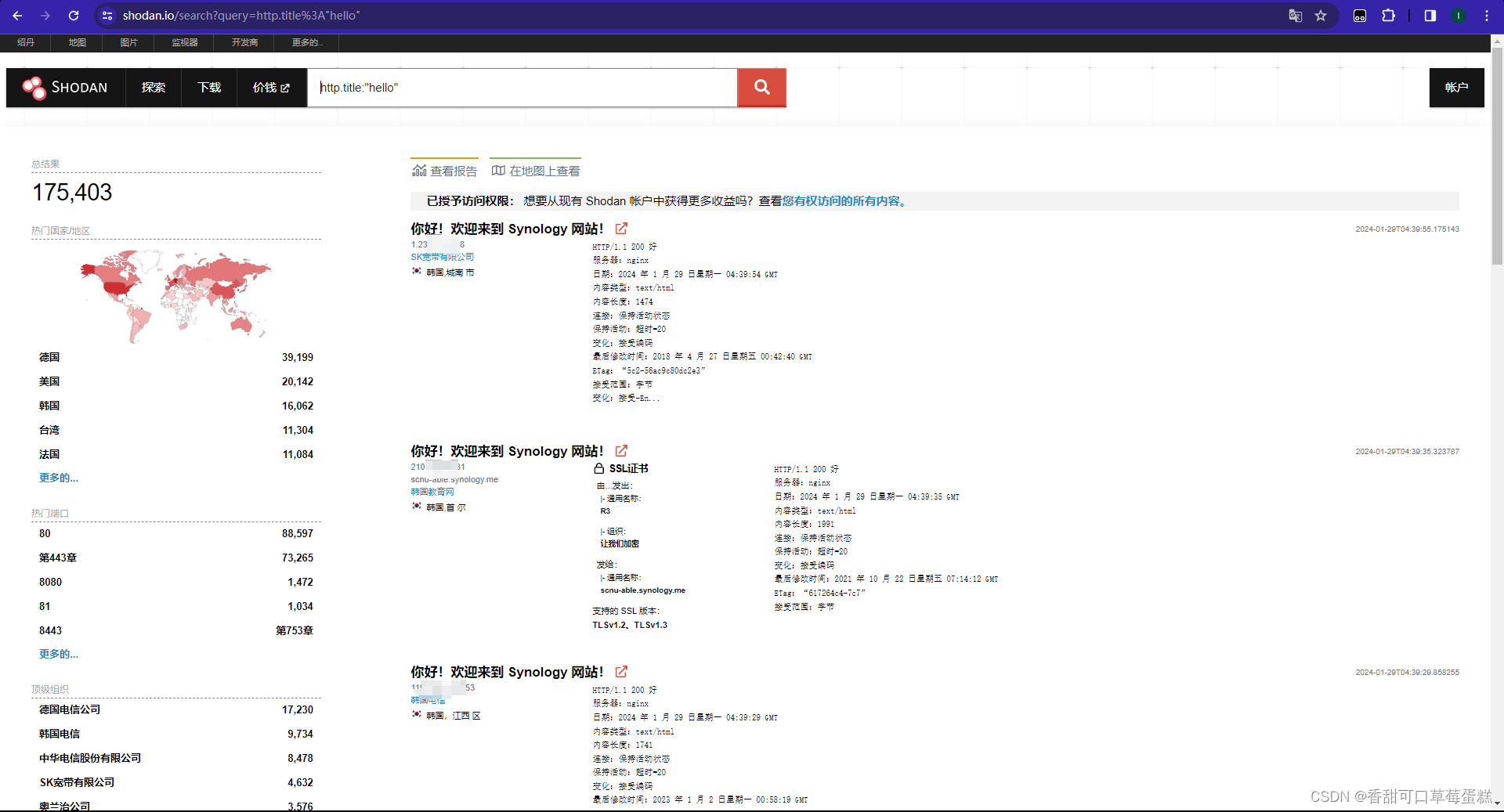

指定网页标题http.title:"hello"

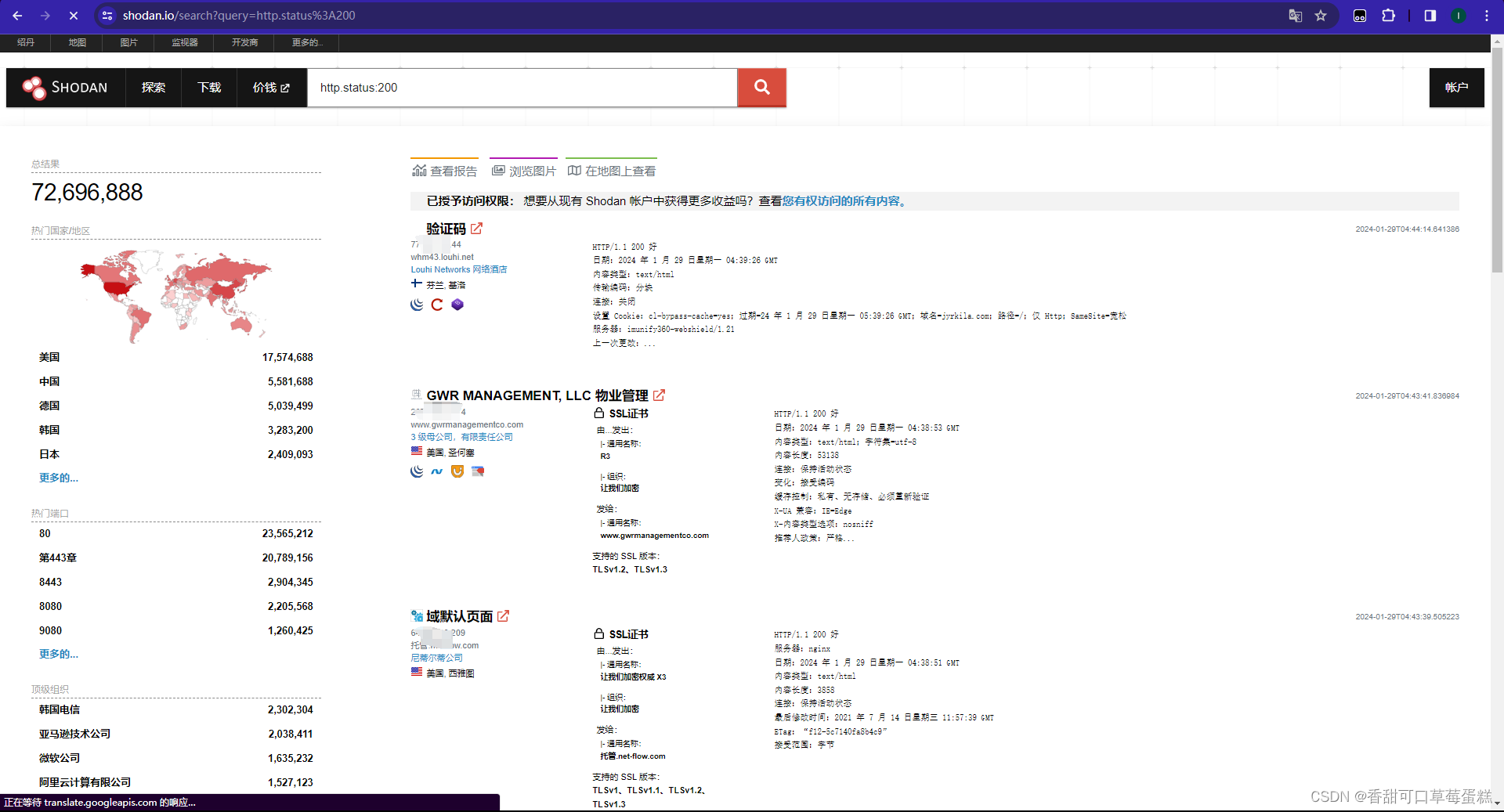

指定返回响应码http.status:200

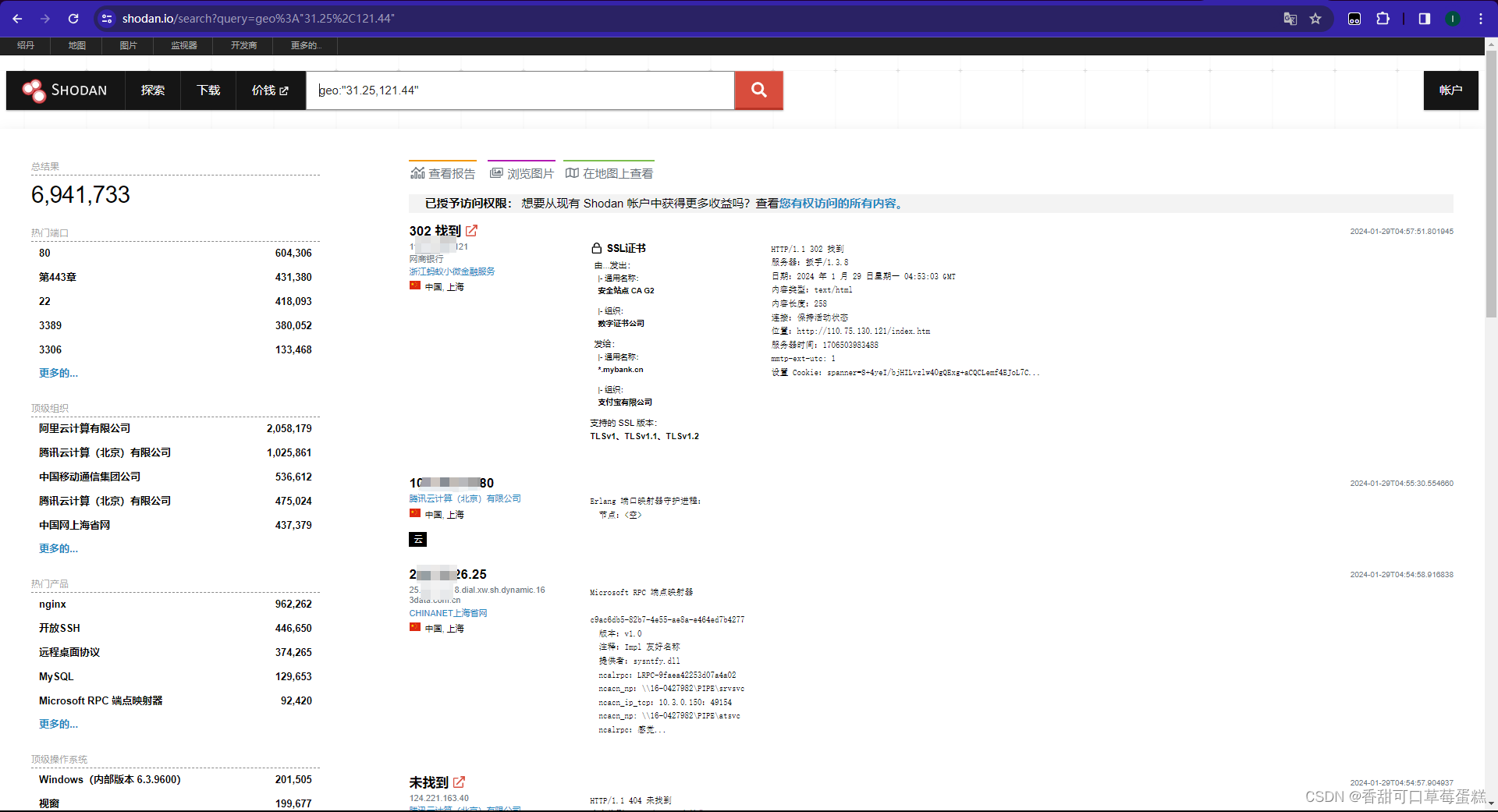

指定地理位置geo:"31.25,121.44"

指定 ISP 供应商isp:"China Telecom" 指定协议及其漏洞ssl:"heartbleed"

指定 ASN 自治系统号asn:"AS4134"

指定历史数据timestamp:"2022-01-01"

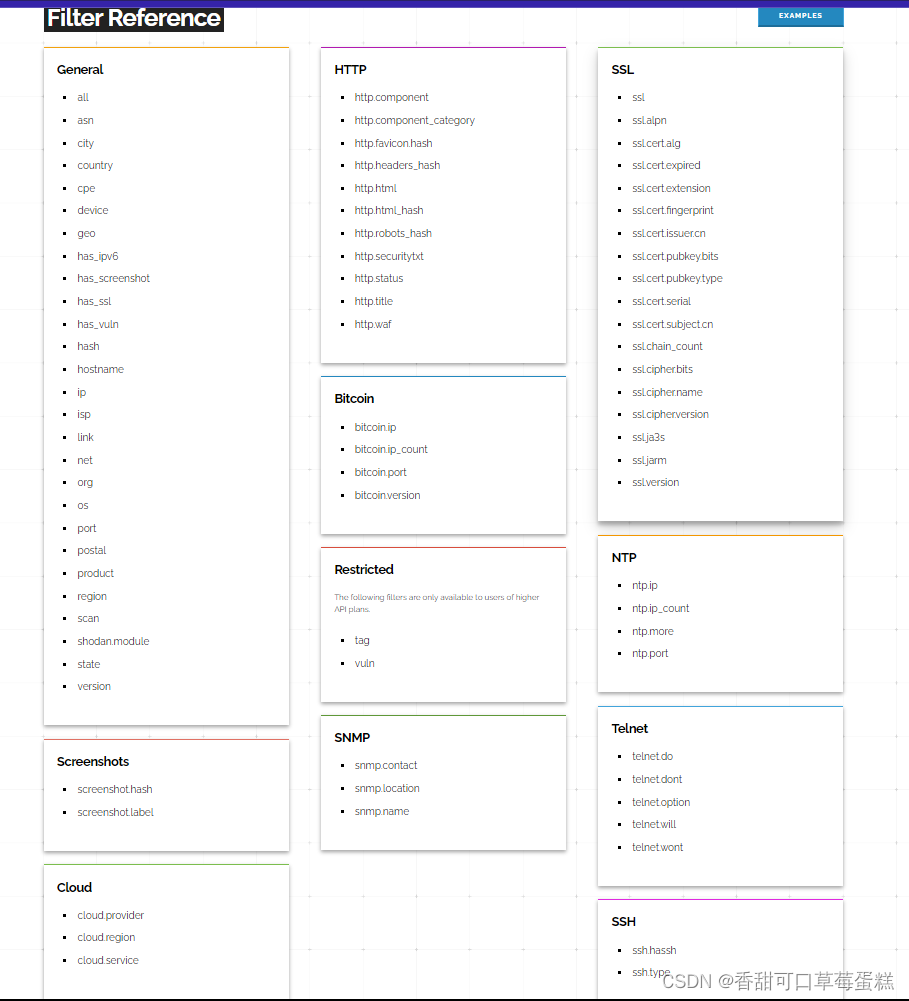

更多搜索语法请参考官方文档,以下是链接 Shodan 官方文档

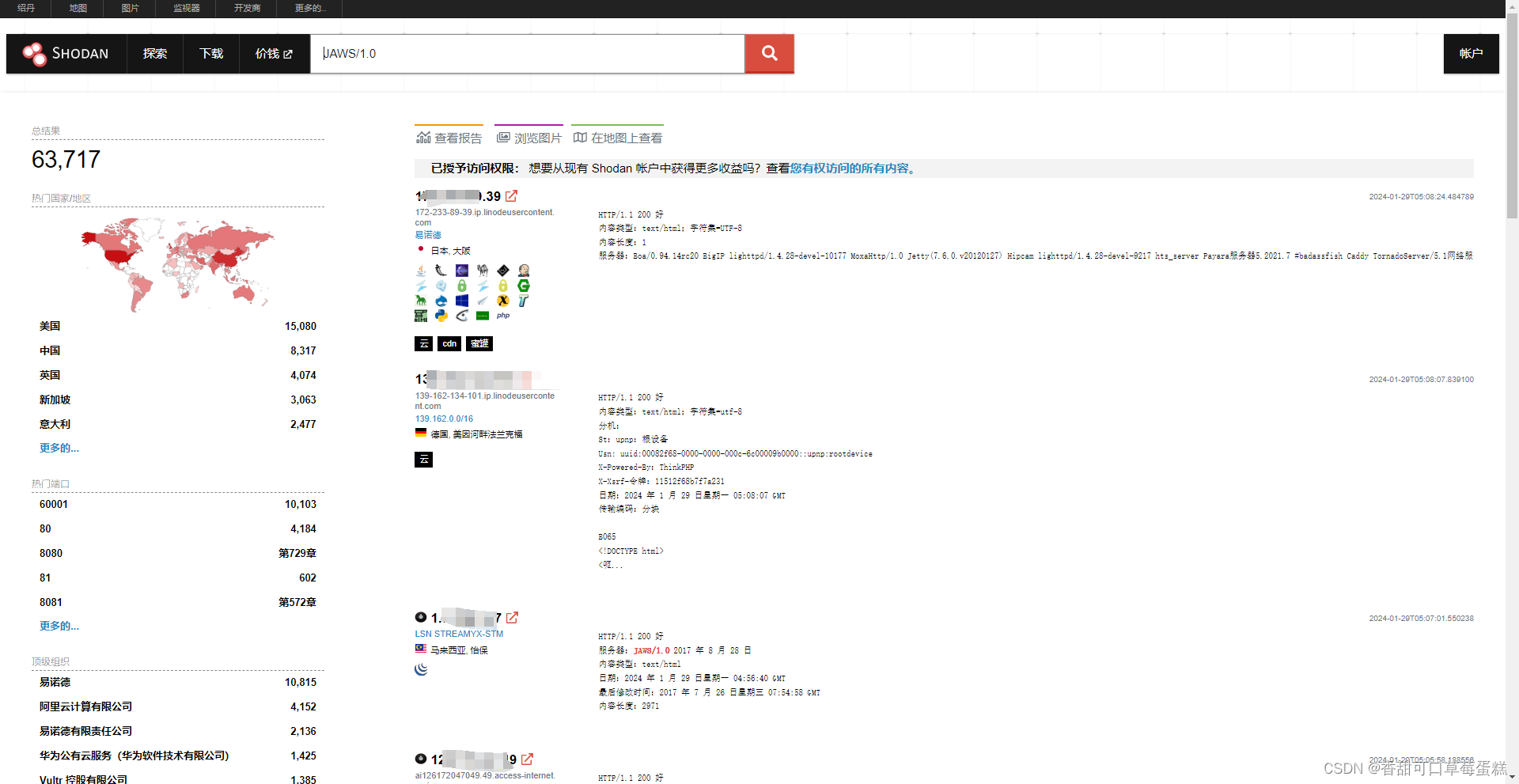

在 Shodan 中搜索 JAWS/1.0

就像第一个已经标出了蜜罐就不要手贱点进去了 咱们来看第二个

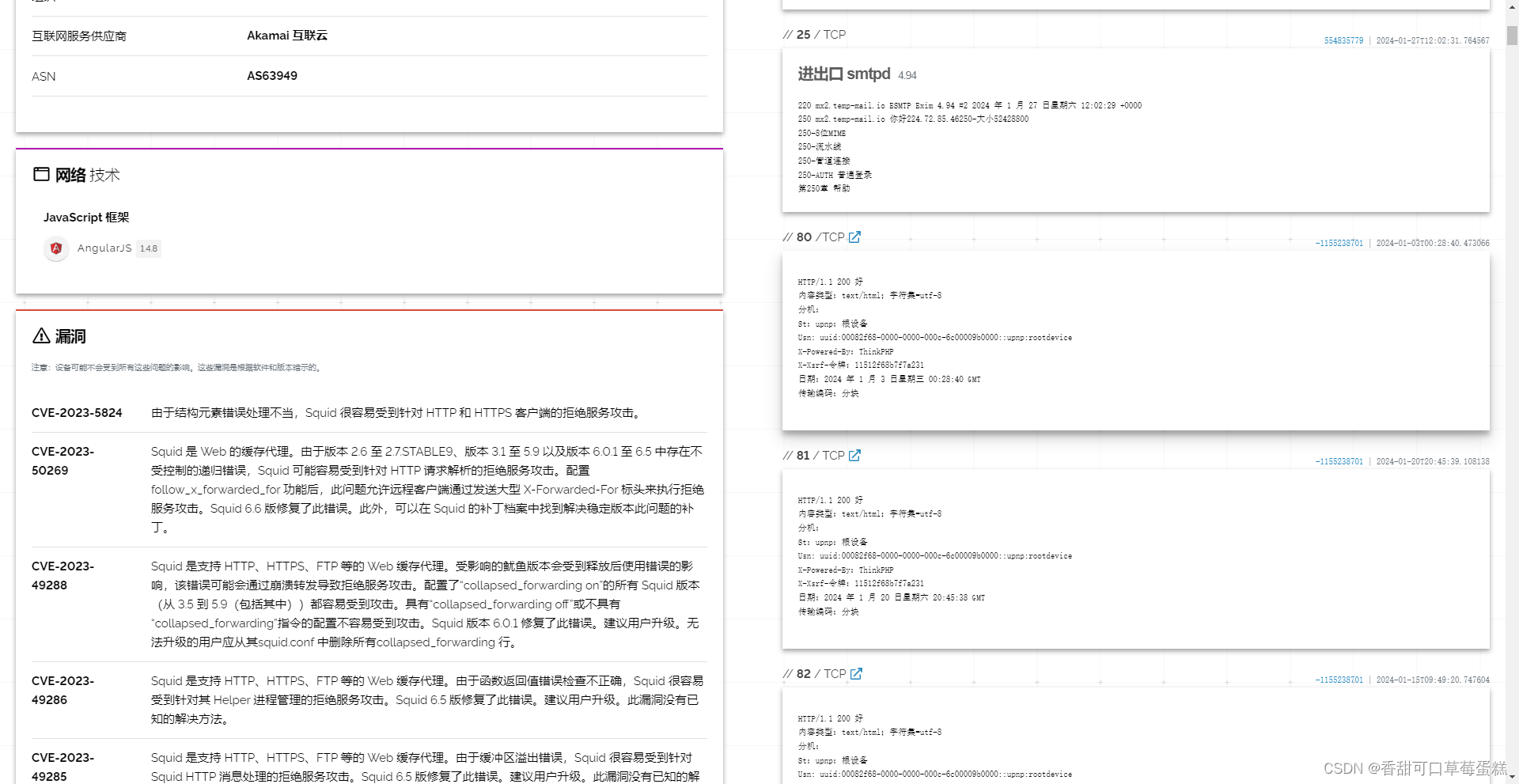

可以看到使用的框架是 AngularJS,下面则是漏洞 到这里 Shodan 保姆级教程就结束啦,剩下的就需要读者自己去摸索啦。如果读者觉得对您有帮助麻烦动动手点赞收藏或评论,谢谢大家支持!! |

【本文地址】