| 2017~2018学年《信息安全》考试试题(A1卷) | 您所在的位置:网站首页 › 电脑操作考试试题 › 2017~2018学年《信息安全》考试试题(A1卷) |

2017~2018学年《信息安全》考试试题(A1卷)

|

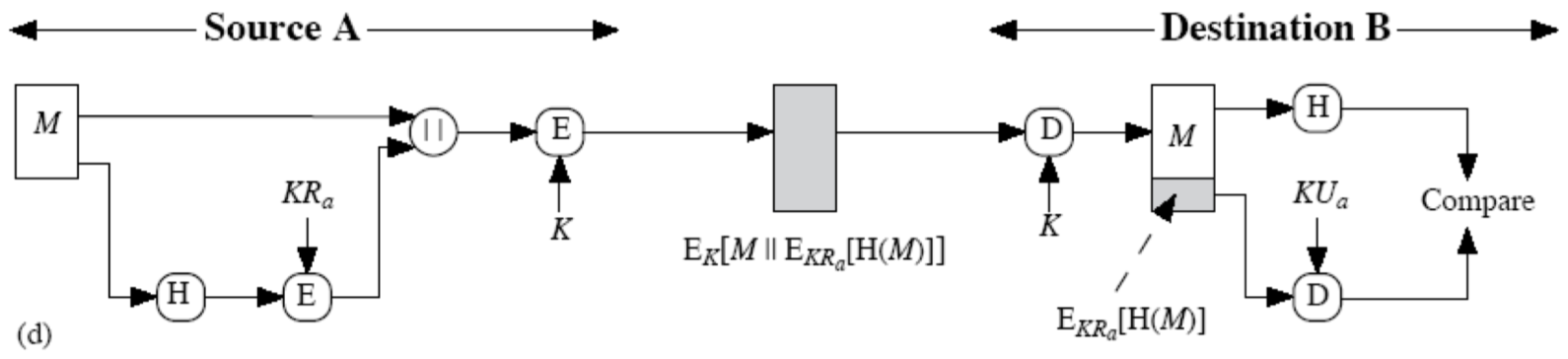

战争中阿里巴巴被俘了,敌人拷问情报。阿里巴巴想了一个好办法,当敌人向他拷问打开山洞石门的咒语时,他对强盗说:“你们离我一箭之地,用弓箭指着我,你们举起右手我就念咒语打开石门,举起左手我就念咒语关上石门,如果我做不到或逃跑,你们就用弓箭射死我。 ” 请问: 1)这是当前广泛应用的何种认证理论?(2 分) 2)此认证理论主要解决了什么问题?结合本案例,为阿里巴巴解决了怎样的后顾之忧?(5 分) 答:(1)零知识证明理论。 (2)它可以让一方向另一方证明自己知道某个信息,而不需要透露这个信息本身。 解决的后顾之忧:阿里巴巴可以向敌人证明了他知道如何使用咒语,但不告诉敌人咒语是什么,即避免了被敌人杀死(因为他证明了自己的价值),又保护了石门咒语的秘密。 (PPT第三讲72页) 如图是将 hash 码用于消息认证的一种方法,请回答下面的问题。

(1) 说出 KRa ,H(M) ,K 和 KUa 表示的意思。 (4 分) (2) 从发送方(Source)对明文 M 的操作,到接收方(Destination)的验证经过哪些运算步骤?(9 分) 答:(1)KRa:私钥;H(M) :对消息M进行哈希运算;K:密钥; KUa:公钥。 (2)步骤如下: 发送方先将消息M进行哈希运算,然后使用私钥KRa进行加密。发送方将消息打包后使用对称密钥K进行加密,发送给接收方接收方接收到消息后,对其使用对称密钥K进行解密,得到消息M与EKRa[H(M)]接收方对EKRa[H(M)]使用公钥 KUa进行解密,将解密后的数据与对消息M进行哈希运算后的结果进行比对,如果相同则说明消息的确是由消息发送方发送的,并且没有被篡改;反之则说明存在风险。 |

【本文地址】

公司简介

联系我们