| linux(Centos)等级保护测评2.0指标 | 您所在的位置:网站首页 › 查看linux是否开启安全审计权限 › linux(Centos)等级保护测评2.0指标 |

linux(Centos)等级保护测评2.0指标

|

身份鉴别:

a) 应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换;

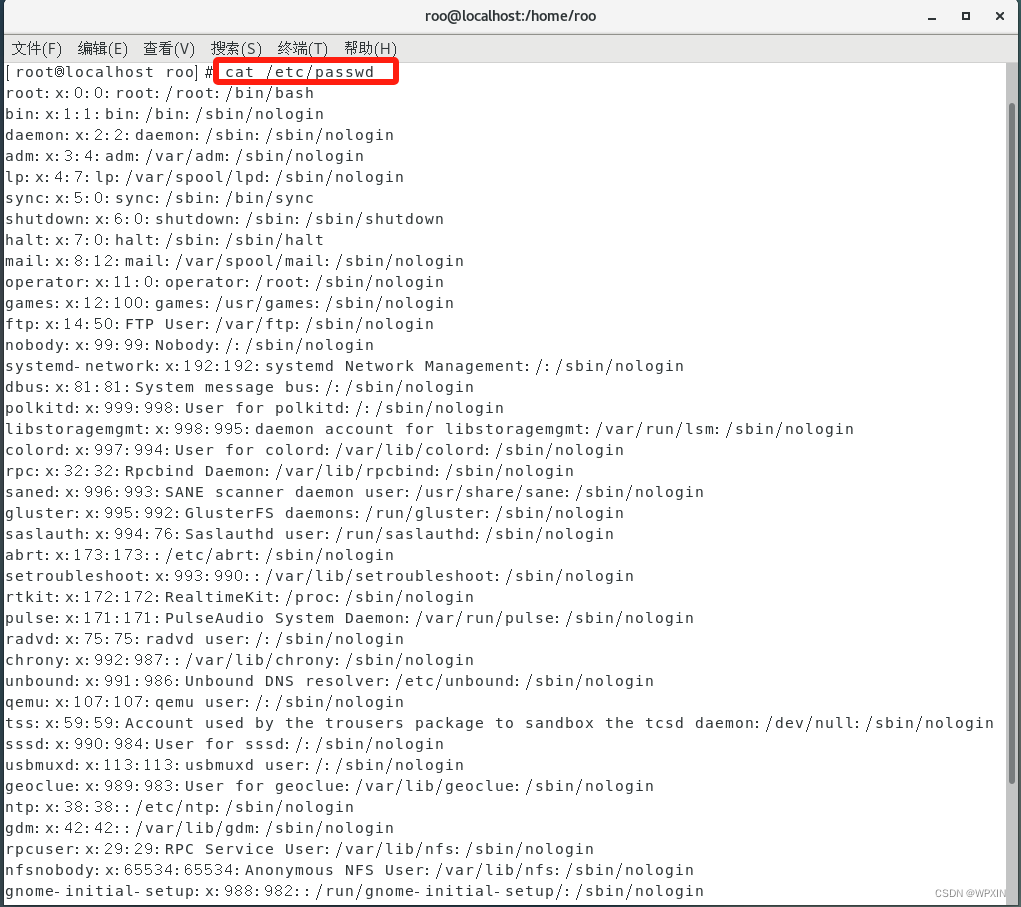

查看用户身份标识:cat /etc/passwd 查看用户名和用户id是否唯一 各个字段的含义:用户名/密码标识/UID(用户id)/GID(组id)/注释/家目录/登录的shell(/bin/shell为可登录,/sbin/nologin为禁止登陆)

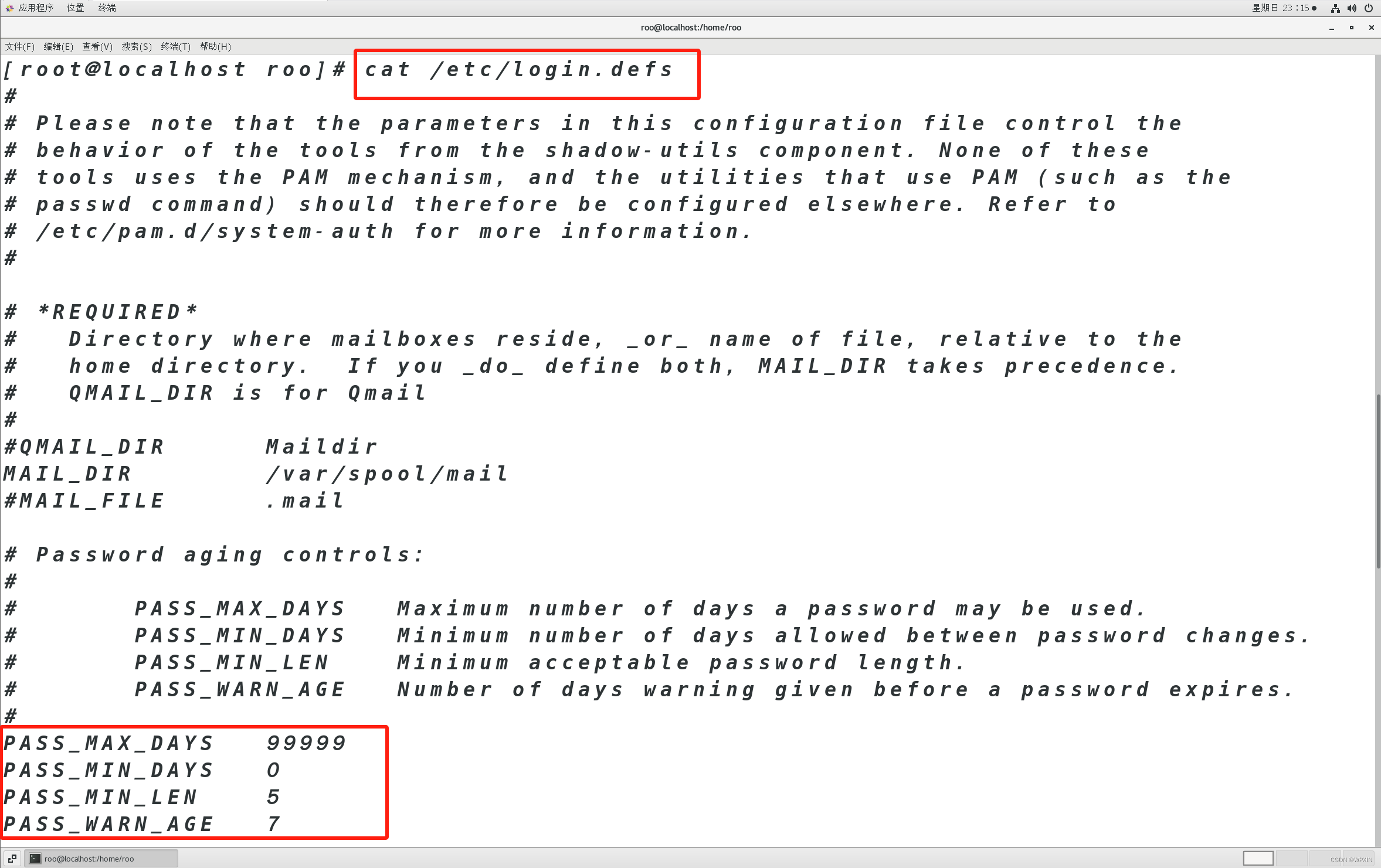

查看密码长度和更换周期:cat /etc/login.defs PASS_MAX_DAYS:密码的最大天数 PASS_MIN_DAYS:密码的最小天数 PASS_MIN_LEN:密码的最大长度 PASS_WARN_AGE:密码过期前警告天数

查看密码复杂度: cat /etc/pam.d/system-auth

1.查看 cat /etc/pam.d/system-auth文件

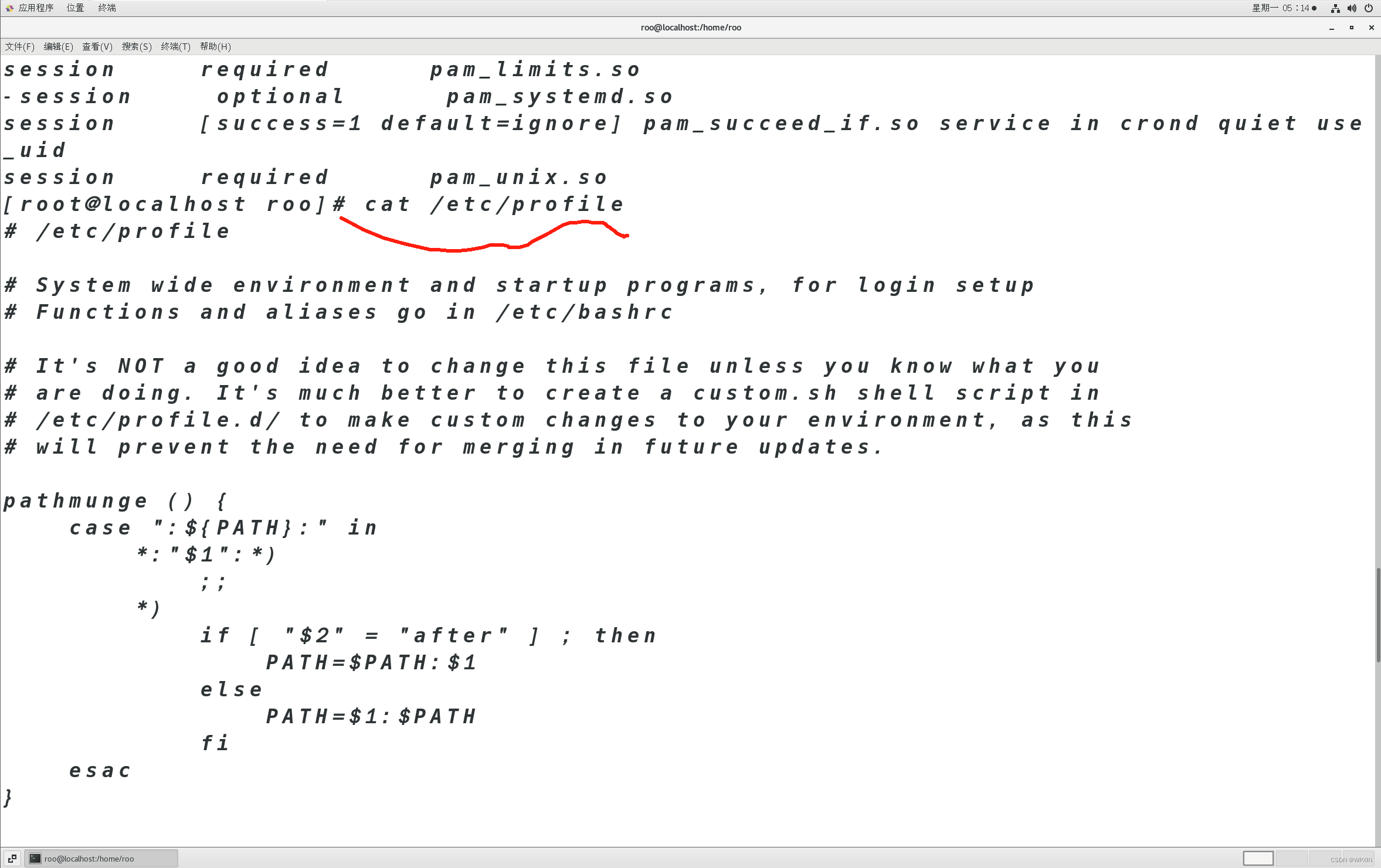

查看是否有这个参数:account required /lib/security/pam tally.so deny=X no_magic_root reset; 2.查看 cat /etc.profile 查看文件中是否有 export TMOUT=600 设置600秒内无用户操作自动断开终端

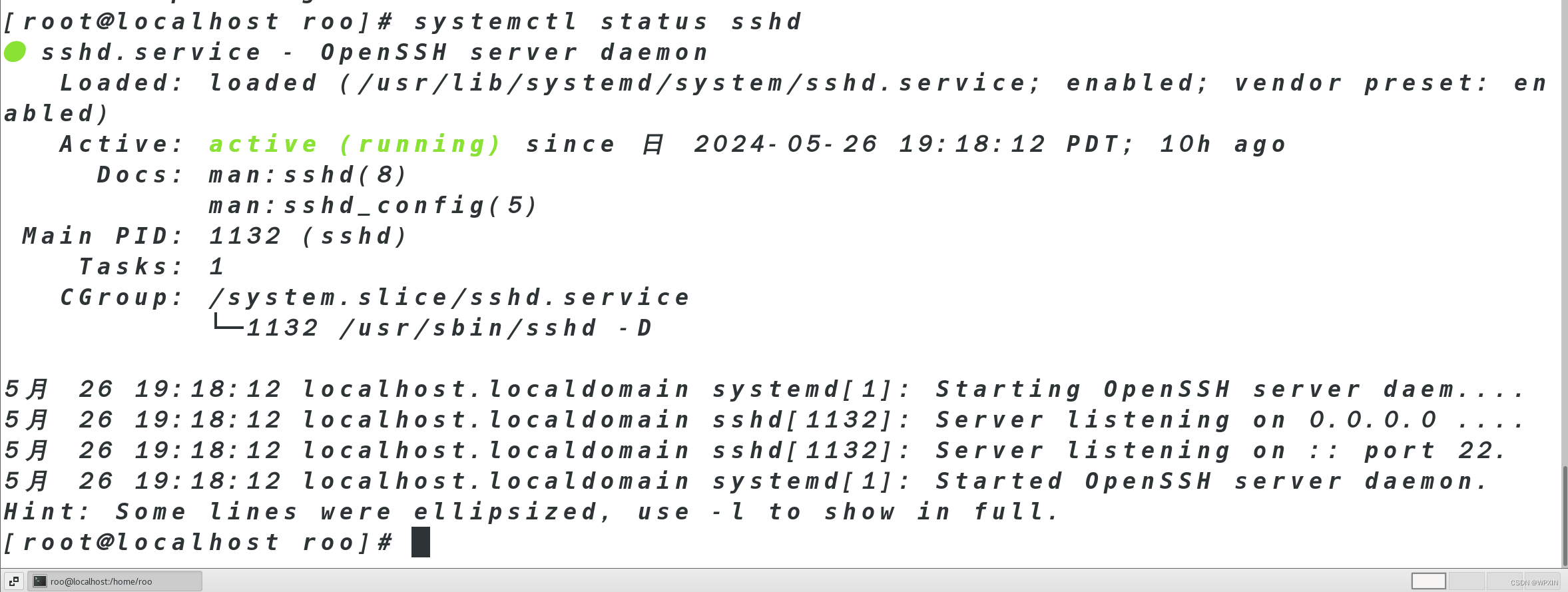

查看是否开启了ssh服务,systemctl status sshd

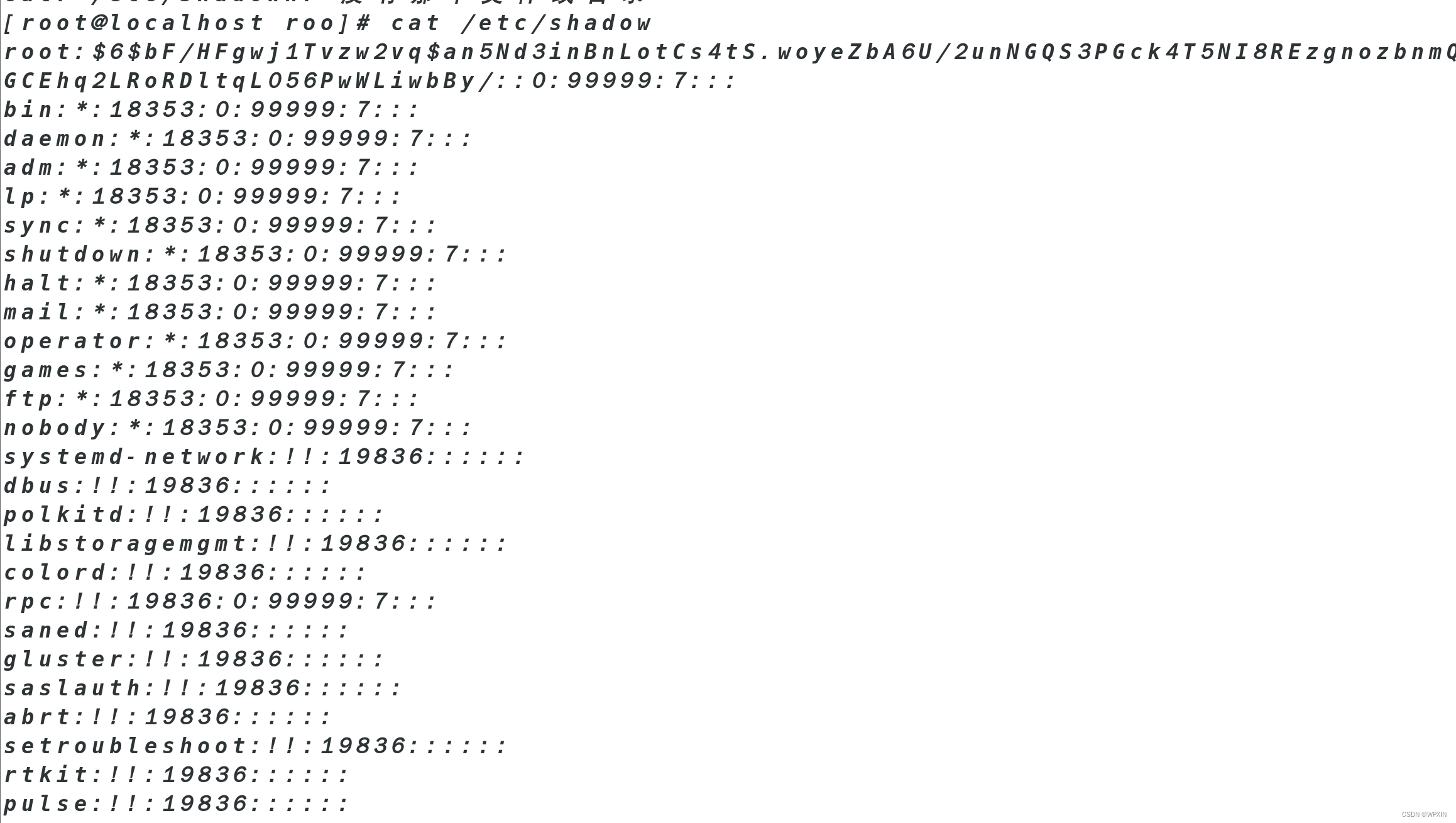

查看端口是否开启:netstat -an d) 应采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份鉴别,且其中一种鉴别技术至少应使用密码技术来实现。询问操作系统登录是否采用口令+令牌、USB KEY等方式进行身份鉴别 访问控制: a) 应对登录的用户分配账户和权限;1. 询问系统管理员是否建立用户权限对照表,所设置的用户权限是否与权限表中一致 制定了用户权限表,并根据权限表进行分配用户 b) 应重命名或删除默认账户,修改默认账户的默认口令;1.以具有相应权限的账户身份登录 Linux 操作系统,执行 more 命令,查看 /etc/shadow 文件中是否存在 adm、 Ip、 sync、 shutdown、 halt、 ma止 uucp、 operator、 games、 gopher、 ftp 等默认无用的账户。核查不存在默认账户 2.已将/etc/ssh/sshd_config 文件中的 PermitRootLogin 参数设置为 no, 也就是 PermitRootLog血o, 表示不允许root账户远程登录系统。 c) 应及时删除或停用多余的、过期的账户,避免共享账户的存在;禁用或删除不需要的系统默认账户,如games,news,ftp,lp,halt 对多余帐户进行删除、锁定或禁止其登录如:uucp、nuucp、lp、adm、sync、shutdown、halt、news、operator、gopher用户 特权账户halt、shutdown是否已被删除 查看 cat /etc/shadow 文件,询问相应账户是否为多余、过期账户

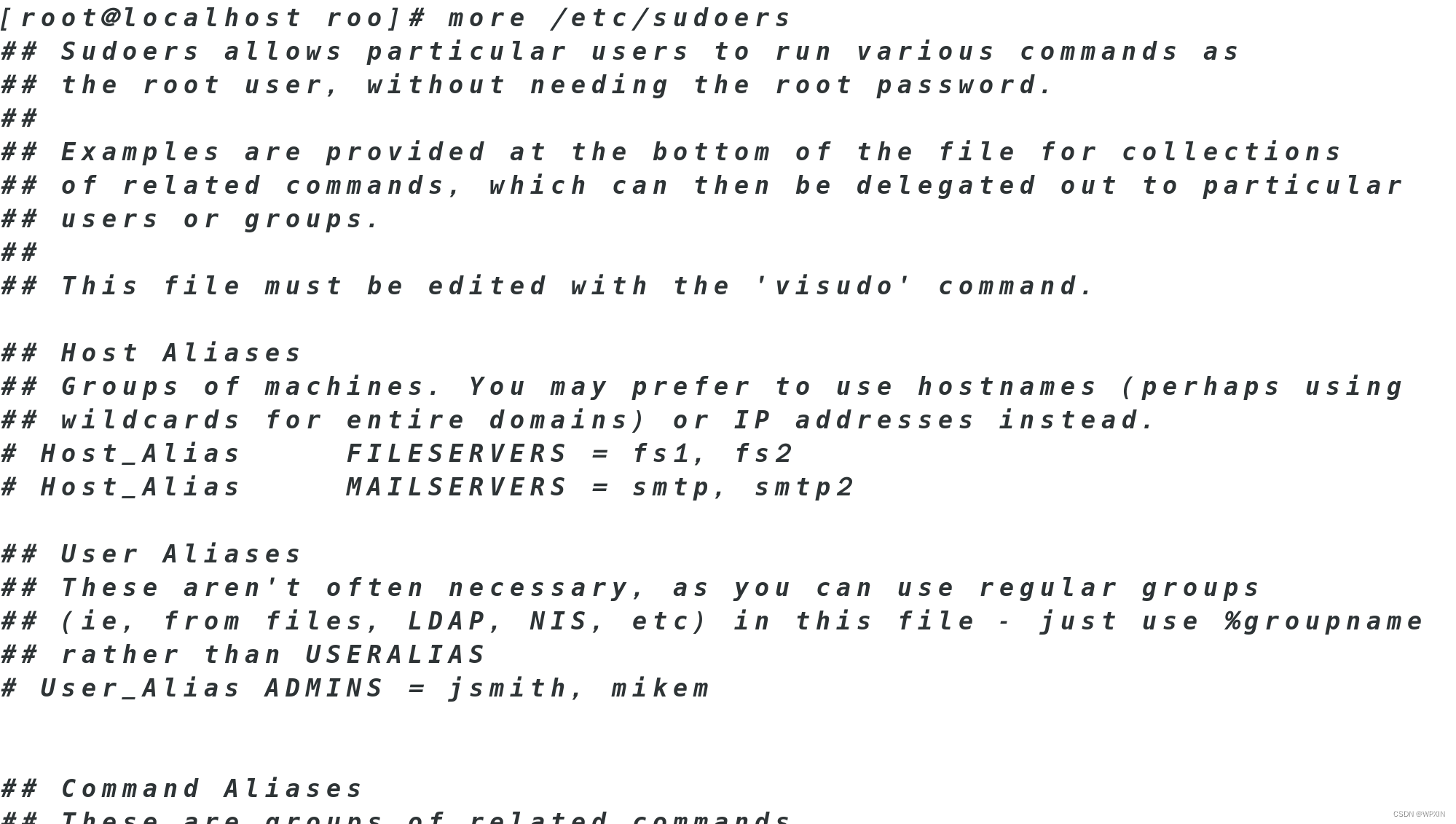

主要查看被测设备是否建立了系统管理员、安全管理员、审计管理员账户 查看 more /etc/sudoers 查看管理用户权限是否是其工作所需最小权限

1) 应核查是否由授权主体(如管理用户)负责配置访问控制策略; 2) 应核查授权主体是否依据安全策略配置了主体对客体的访问规则; 3) 应测试验证用户是否有可越权访问情形 f) 访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级;系统管理员默认做到主体是用户,客体是数据库表的访问控制; 1) 应核查是否对主体、客体设置了安全标记; 2) 应测试验证是否依据主体、客体安全标记控制主体对客体访问的强制访问控制策略 g) 应对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问。more /etc/sudoers SELINUX=disable表示Selinux关闭

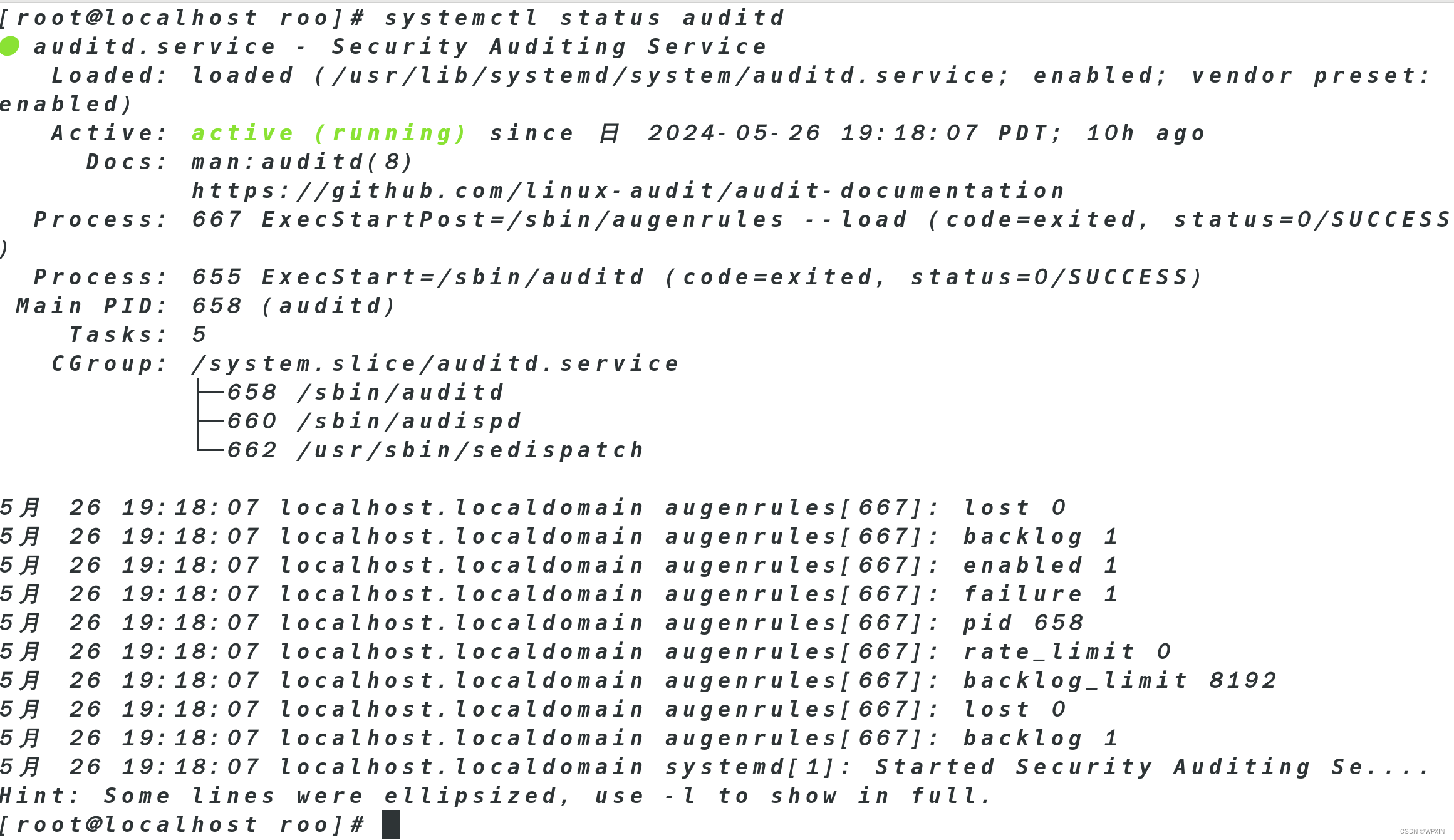

查看是否开启安全审计功能:systemctl status auditd(安全审计) systemctl status rsyslog(安全审计守护)

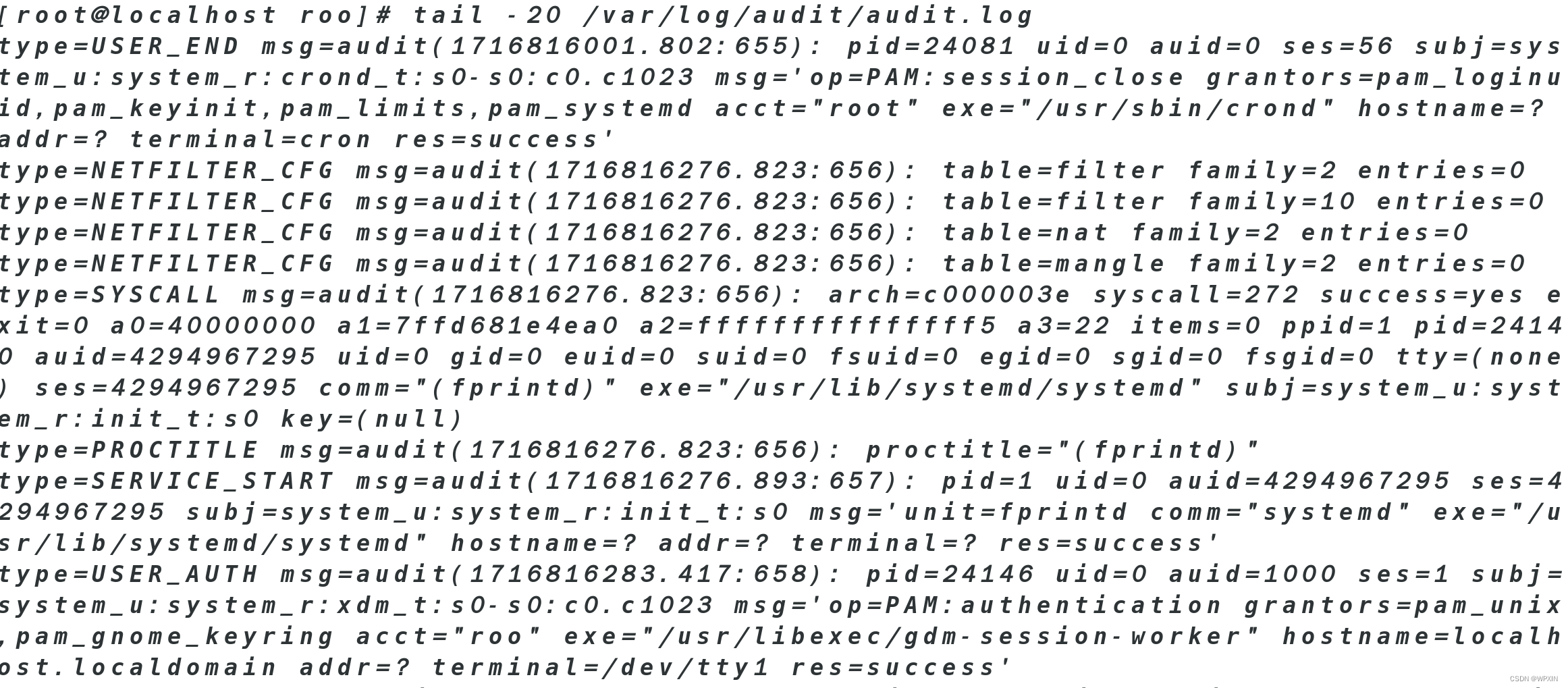

查看 tail -20 /var/log/audit/audit.log

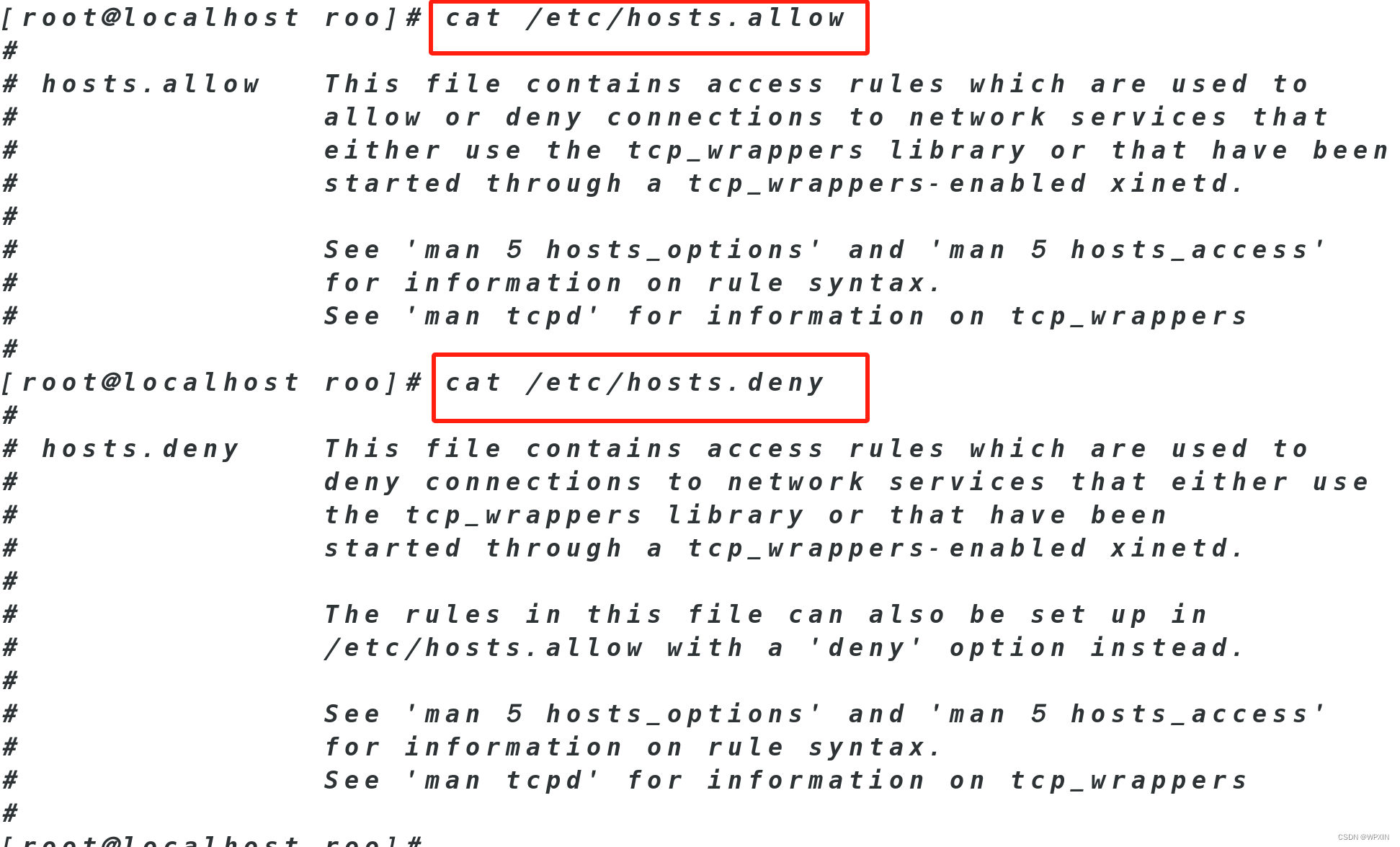

查看syslog.conf、audit.conf文件中日志信息所在文件的访问权限,如: ls -l /var/log/messages; ls -l /var/log/secure; ls -l /var/log/audit/audit.log; 并访谈日志存放的时间应在6个月以上 d) 应对审计进程进行保护,防止未经授权的中断。应测试验证通过非审计管理员的其他账户来中断审计进程,验证审计进程是否受到保护 入侵防范: a) 应遵循最小安装的原则,仅安装需要的组件和应用程序;yum list installed命令查看,访谈管理员是否安装多余的组件和应用 b) 应关闭不需要的系统服务、默认共享和高危端口;寻访管理员是否存在多余服务和高危端口 c) 应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制; 查看cat /etc/hosts.allow和cat /etc/hosts.deny文件内是否配置可访问的IP或通过询问、查看方式确认是否通过网络设备或硬件防火墙实现此项要求;两个文件都不为空,限制能够访问的地址(如:sshd:192.168.1.10/255.255.255.0) d)应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符 合系统设定要求;Linux核查不适用。

e) 应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞;

d)应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符 合系统设定要求;Linux核查不适用。

e) 应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞;

1) 应核查是否定期开展漏洞扫描工作,对已知漏洞进行探测; 系统运维方在定期开展漏洞扫描工作; 2)应通过漏洞扫描、渗透测试等方式核查是否不存在高风险漏洞; 通过漏洞扫描、渗透测试等方式核查不存在高风险漏洞; 应核查是否在经过充分测试评估后及时修补漏洞。 系统运维方在经过充分测试评估后能够及时修补漏洞 f) 应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警。1) 应访谈并核查是否有入侵检测的措施; 入侵检测的措施; 2) 应核查在发生严重入侵事件时是否提供报警; 在发生严重入侵事件时能够提供报警(短信、邮件和声光等) 恶意代码: 应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断。1)、检查是否安装了网络版防病毒软件,病毒库更新到了最新版本,支持放恶意代码统一管理 2)、部署了主动免疫可信验证机制,及时识别入侵和病毒行为。识别时可有效阻断病毒入侵行为。 可信验证: 可基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证,并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心。一般没有相关设备、一般达不到,不符合 |

【本文地址】