| XSS(跨站脚本)漏洞详解之XSS跨站脚本攻击漏洞的解决 | 您所在的位置:网站首页 › 如何防御跨站脚本攻击 › XSS(跨站脚本)漏洞详解之XSS跨站脚本攻击漏洞的解决 |

XSS(跨站脚本)漏洞详解之XSS跨站脚本攻击漏洞的解决

|

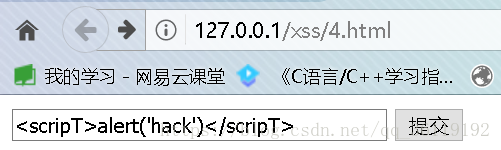

https://blog.csdn.net/qq_35393693/article/details/86597707 XSS(跨站脚本)漏洞详解 XSS的原理和分类 跨站脚本攻击XSS(Cross Site Scripting),为了不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS。恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。XSS攻击针对的是用户层面的攻击! XSS分为:存储型 、反射型 、DOM型XSS 存储型XSS:存储型XSS,持久化,代码是存储在服务器中的,如在个人信息或发表文章等地方,插入代码,如果没有过滤或过滤不严,那么这些代码将储存到服务器中,用户访问该页面的时候触发代码执行。这种XSS比较危险,容易造成蠕虫,盗窃cookie 反射型XSS:非持久化,需要欺骗用户自己去点击链接才能触发XSS代码(服务器中没有这样的页面和内容),一般容易出现在搜索页面 DOM型XSS:不经过后端,DOM-XSS漏洞是基于文档对象模型(Document Objeet Model,DOM)的一种漏洞,DOM-XSS是通过url传入参数去控制触发的,其实也属于反射型XSS。 document.referer window.name location innerHTML documen.write如图,我们在URL中传入参数的值,然后客户端页面通过js脚本利用DOM的方法获得URL中参数的值,再通过DOM方法赋值给选择列表,该过程没有经过后端,完全是在前端完成的。所以,我们就可以在我们输入的参数上做手脚了。 在这里插入图片描述 标签: 标签:可以使用onload属性或其他更加模糊的属性(如属性)在标记内部传递XSS有效内容background 标签:该标签允许另一个HTML网页的嵌入到父页面。IFrame可以包含JavaScript,但是,请注意,由于浏览器的内容安全策略(CSP),iFrame中的JavaScript无法访问父页面的DOM。然而,IFrame仍然是非常有效的解除网络钓鱼攻击的手段。 标签:在某些浏览器中,如果标记的type属性设置为image,则可以对其进行操作以嵌入脚本 标签:标签,这是经常被用来连接外部的样式表可以包含的脚本 标签:可以利用和标签的background属性来引用脚本而不是图像 标签:该标签,类似于和标签也可以指定一个背景,因此嵌入的脚本。 标签:该标签可用于从外部站点脚本包含 XSS可以插在哪里? 用户输入作为script标签内容 用户输入作为HTML注释内容 用户输入作为HTML标签的属性名 用户输入作为HTML标签的属性值 用户输入作为HTML标签的名字 直接插入到CSS里 最重要的是,千万不要引入任何不可信的第三方JavaScript到页面里! #用户输入作为HTML注释内容,导致攻击者可以进行闭合绕过 alert('hack') #用户输入作为标签属性名,导致攻击者可以进行闭合绕过 alert('hack') #用户输入作为标签属性值,导致攻击者可以进行闭合绕过 alert('hack') #用户输入作为标签名,导致攻击者可以进行闭合绕过 alert('hack') #用户输入作为CSS内容,导致攻击者可以进行闭合绕过 用户输入 alert('hack')XSS漏洞的挖掘 黑盒测试 尽可能找到一切用户可控并且能够输出在页面代码中的地方,比如下面这些: URL的每一个参数 URL本身 表单 搜索框 常见业务场景 重灾区:评论区、留言区、个人信息、订单信息等 针对型:站内信、网页即时通讯、私信、意见反馈 存在风险:搜索框、当前目录、图片属性等 白盒测试(代码审计) 关于XSS的代码审计主要就是从接收参数的地方和一些关键词入手。 PHP中常见的接收参数的方式有 G E T 、 _GET、 GET、_POST、$_REQUEST等等,可以搜索所有接收参数的地方。然后对接收到的数据进行跟踪,看看有没有输出到页面中,然后看输出到页面中的数据是否进行了过滤和html编码等处理。 也可以搜索类似echo这样的输出语句,跟踪输出的变量是从哪里来的,我们是否能控制,如果从数据库中取的,是否能控制存到数据库中的数据,存到数据库之前有没有进行过滤等等。 大多数程序会对接收参数封装在公共文件的函数中统一调用,我们就需要审计这些公共函数看有没有过滤,能否绕过等等。 同理审计DOM型注入可以搜索一些js操作DOM元素的关键词进行审计。 XSS的攻击过程 反射型XSS漏洞: Alice经常浏览某个网站,此网站为Bob所拥有。Bob的站点需要Alice使用用户名/密码进行登录,并存储了Alice敏感信息(比如银行帐户信息)。 Tom 发现 Bob的站点存在反射性的XSS漏洞 Tom编写了一个包含恶意代码的URL,并利用各种手段诱使Alice点击 Alice在登录到Bob的站点后,浏览了 Tom 提供的URL 嵌入到URL中的恶意脚本在Alice的浏览器中执行。此脚本盗窃敏感信息(cookie、帐号信息等信息)。然后在Alice完全不知情的情况下将这些信息发送给 Tom。 Tom 利用获取到的cookie就可以以Alice的身份登录Bob的站点,如果脚本的功更强大的话,Tom 还可以对Alice的浏览器做控制并进一步利用漏洞控制 存储型XSS漏洞: Bob拥有一个Web站点,该站点允许用户发布信息/浏览已发布的信息。 Tom检测到Bob的站点存在存储型的XSS漏洞。 Tom在Bob的网站上发布一个带有恶意脚本的热点信息,该热点信息存储在了Bob的服务器的数据库中,然后吸引其它用户来阅读该热点信息。 Bob或者是任何的其他人如Alice浏览该信息之后,Tom的恶意脚本就会执行。 Tom的恶意脚本执行后,Tom就可以对浏览器该页面的用户发动一起XSS攻击 XSS漏洞的危害 从以上我们可以知道,存储型的XSS危害最大。因为他存储在服务器端,所以不需要我们和被攻击者有任何接触,只要被攻击者访问了该页面就会遭受攻击。而反射型和DOM型的XSS则需要我们去诱使用户点击我们构造的恶意的URL,需要我们和用户有直接或者间接的接触,比如利用社会工程学或者利用在其他网页挂马的方式。 那么,利用XSS漏洞可以干什么呢? XSS漏洞的攻击测试 反射型XSS: 先放出源代码 //前端 1.html: 反射型XSS //后端 action.php:这里有一个用户提交的页面,用户可以在此提交数据,数据提交之后给后台处理 存储型XSS: 先给出源代码 //前端:2.html 存储型XSS 输入你的ID: 输入你的Name: //后端:action2.php //供其他用户访问页面:show2.php $name=preg_replace("//","",$name); //过滤 $name=preg_replace("//","",$name); //过滤 echo $name; } ?>绕过技巧:可以使用大小写绕过 alert(‘hack’) 先放上源代码 这个和上面的代码一模一样,只不过是过滤的时候多加了一个 i ,以不区分大小写 $name=preg_replace("//i","",$name); //不区分大小写过滤 $name=preg_replace("//i","",$name); //不区分大小写过滤绕过技巧:可以使用嵌套的script标签绕过 alert(‘hack’) 三:不区分大小写,过滤之间的所有内容 先放上源代码 这个和上面的代码一模一样,只不过是过滤的时候过滤条件发生了变化 $name = preg_replace( '/ |

【本文地址】

XSS的攻击载荷 标签: ""标签是最直接的XSS有效载荷,脚本标记可以引用外部的JavaScript代码,也可以将代码插入脚本标记中

XSS的攻击载荷 标签: ""标签是最直接的XSS有效载荷,脚本标记可以引用外部的JavaScript代码,也可以将代码插入脚本标记中 如果我们的JS水平一般的话,我们可以利用网上免费的XSS平台来构造代码实施攻击。

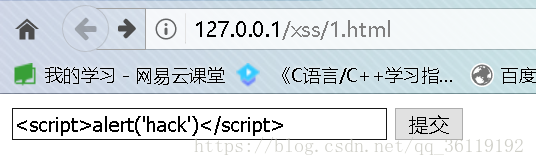

如果我们的JS水平一般的话,我们可以利用网上免费的XSS平台来构造代码实施攻击。 所以,我们可以在输入框中提交数据: alert(‘hack’) ,看看会有什么反应

所以,我们可以在输入框中提交数据: alert(‘hack’) ,看看会有什么反应  页面直接弹出了hack的页面,可以看到,我们插入的语句已经被页面给执行了。 这就是最基本的反射型的XSS漏洞,这种漏洞数据流向是: 前端–>后端–>前端

页面直接弹出了hack的页面,可以看到,我们插入的语句已经被页面给执行了。 这就是最基本的反射型的XSS漏洞,这种漏洞数据流向是: 前端–>后端–>前端 二:不区分大小写过滤标签

二:不区分大小写过滤标签