| Packet Tracer | 您所在的位置:网站首页 › 在交换机上配置中继端口 › Packet Tracer |

Packet Tracer

|

请多关照!

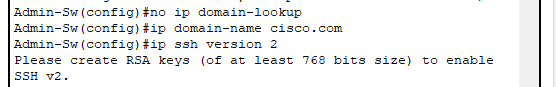

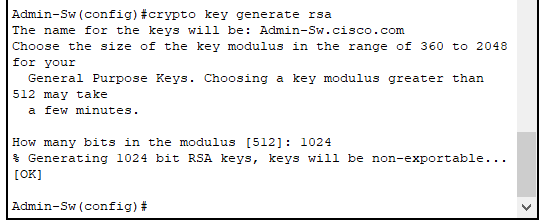

Admin-Sw · 配置远程管理访问包括 IP 寻址和 SSH:(课本131页) - 域为 cisco.com - SSH 第 2 版,限制为 2 次身份验证尝试和 60 秒的超时时间 - 加密密钥长度为 1024 - 用户为 HQadmin,密码为 ciscoclass - 应加密明文密码。

(使用transport input ssh 线路配置命令模式启用vty线路上的ssh协议) (login local为本地登陆)

· 配置、命名和分配 VLAN(课本151页)。端口应手动配置为接入端口。(课本136页对交换机多个端口进行配置更改) · 配置中继。(课本156页)

· 实施端口安全:

- 在 Fa0/1 上,当检测到 MAC 地址时,允许 2 个 MAC 地址自动添加到配置文件中。不应禁用端口,但当发生违规时,应捕获 syslog 消息。(课本136页)

- 禁用其他所有未使用的端口。 默认网关设置 Admin · 配置 VLAN 间路由。(课本172页注意本征vlan子接口必须使用encapsulation dot1q vlan_id [native]命令配置为特定VLAN的802.1QTRUNK.仅为本征VLAN 使用native选项。) (记得激活!G0/0) · 配置 VLAN 30 中的 DHCP 服务。将 LAN 用作区分大小写的池名称。(课本212页)

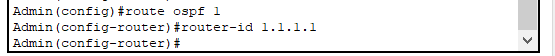

· 实施路由: - 使用 OSPF 进程 ID 1 和路由器 ID 1.1.1.1 - 为整个 10.10.10.0/24 地址空间配置一条 network 语句(使用全零将接口分配到OSPF区域) - 禁用不应发送 OSPF 消息的接口。 - 配置通往互联网的默认路由。 · 实施 NAT: - 配置一个只含一条语句,编号为 1 的标准 ACL。允许属于 10.10.10.0/24 地址空间的所有 IP 地址。 - 参考您的文档,为文件服务器配置静态 NAT。

- 使用您所选择的地址池名称、/30 掩码和这两个公有地址借助 PAT 来配置动态 NAT: 209.165.200.225 and 209.165.200.226

ITsupport 检验 ITsupport 是否已收到来自 Admin 的全部编址信息。 打开ITsupport 改为DHCP获取即可! 多多练习! |

【本文地址】

(课本135页)

(课本135页)

(vlan 30 10.10.10.192/26)

(vlan 30 10.10.10.192/26)