| gdb 笔记(10) | 您所在的位置:网站首页 › 内存泄漏怎么查看 › gdb 笔记(10) |

gdb 笔记(10)

|

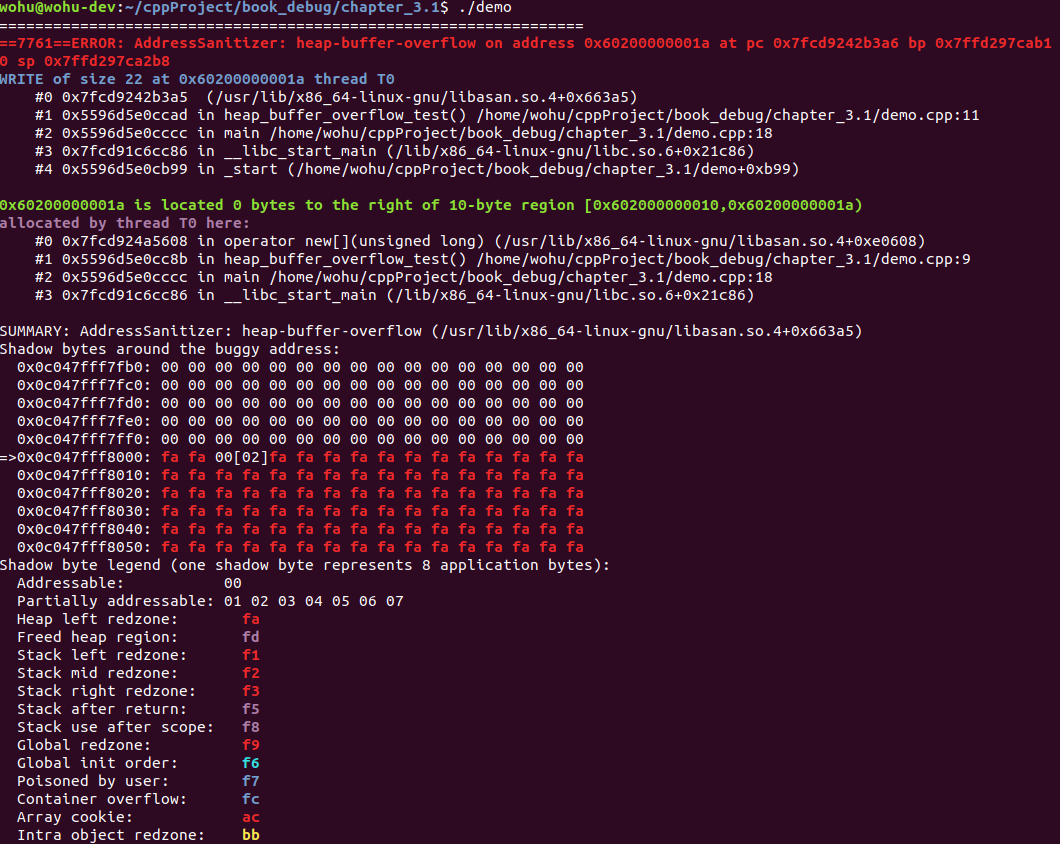

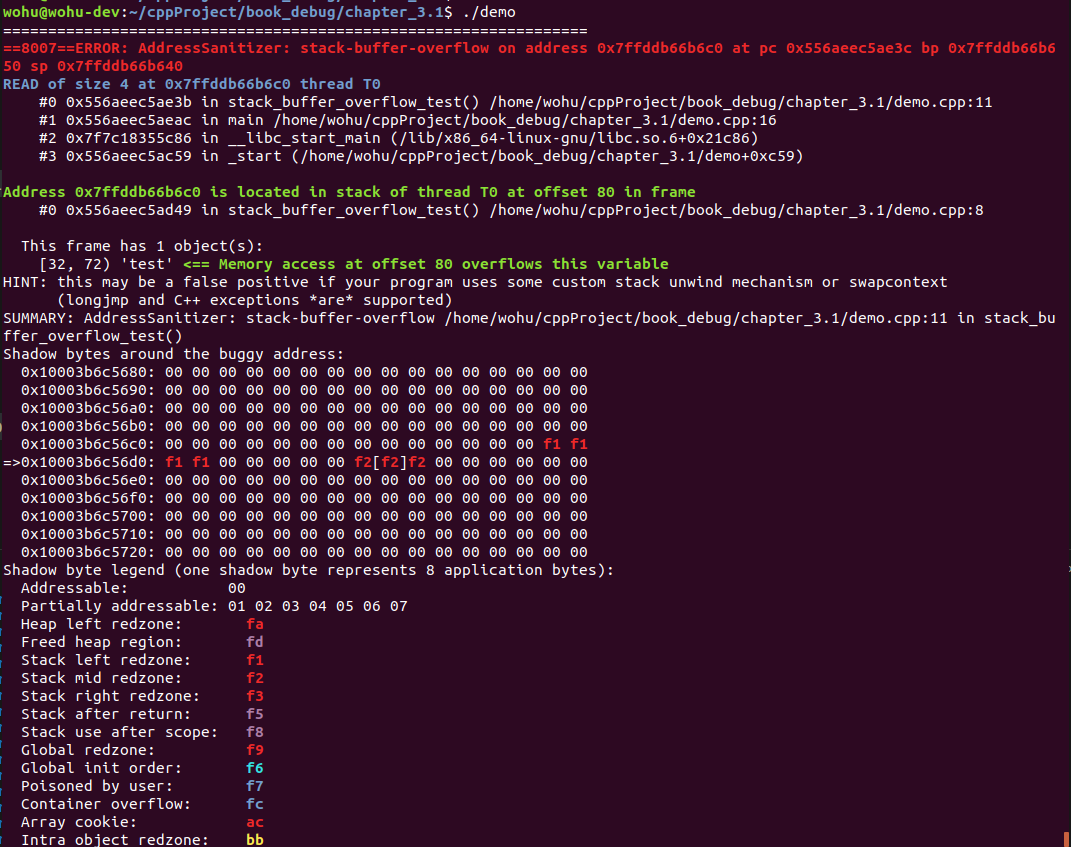

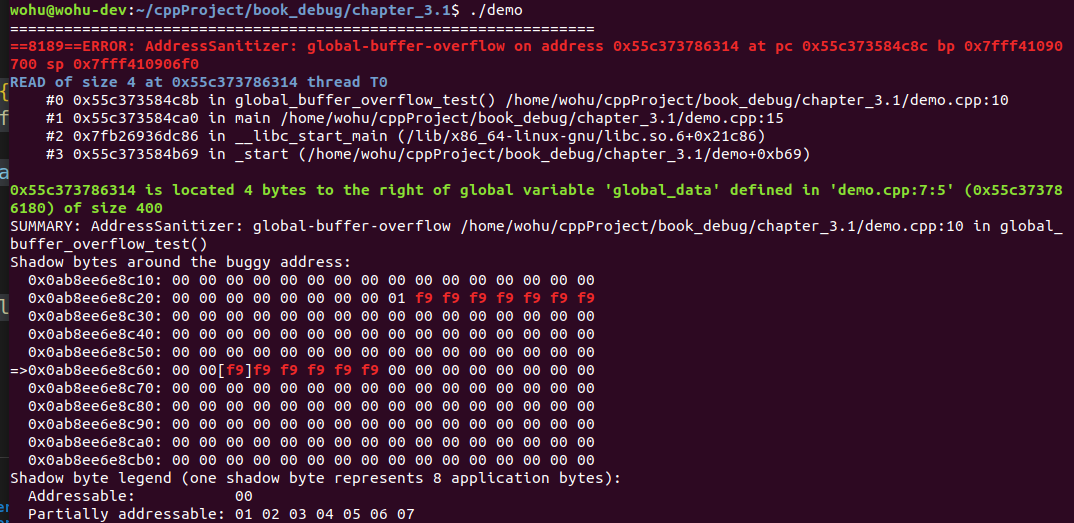

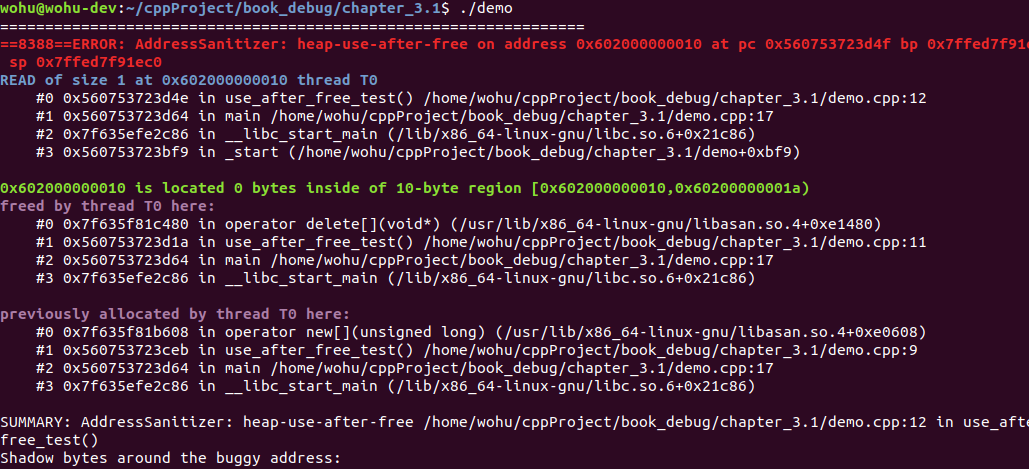

ASan(Address Sanitizer)是一个 C/C++ 内存错误检测器,它可以发现很多内存相关的错误,比如内存泄漏、释放之后再次使用、堆内存溢出、栈溢出等。 以下代码都使用 g++ -o demo demo.cpp -g -fsanitize=address编译。 1. 内存泄露编写一段内存泄漏的示例代码,如代码清单所示。简单地使用 new 和 malloc 分配一块内存,但是不释放。 #include #include using namespace std; void new_test() { int *test = new int[80]; } void malloc_test() { int *test = (int *)malloc(100); } int main() { cout /*溢出测试*/ heap_buffer_overflow_test(); return 0; }函数 heap_buffer_overflow_test 分配了一个 10 字节内存,然后向其中复制超过 10 字节的内容,编译链接后执行,结果如图所示。 测试代码 #include #include #include using namespace std; void stack_buffer_overflow_test() { int test[10]; test[1] = 0; int a = test[12]; } int main() { stack_buffer_overflow_test(); return 0; }测试函数 stack_buffer_overflow_test 定义了一个有 10 个元素的 test 数组。在测试代码中,我们访问第13 个元素(索引12)时会发生读越界。与写越界溢出相似,gcc 也能检测到读越界。我们同样添加选项 -fsanitize=address 编译执行,结果如下所示 堆数据存放在堆存储区,栈数据存放在栈数据区,全局变量存放在全局存储区域。全局变量的内存溢出示例如代码清单所示。 #include #include #include using namespace std; int global_data[100] = {0}; void global_buffer_overflow_test() { int data = global_data[101]; } int main() { global_buffer_overflow_test(); return 0; }代码中定义了一个全局变量,然后在 global_buffer_overflow_test 中进行了越界访问。 在开发过程中比较容易犯的一个错误是内存被释放后还继续使用。有时这种错误不容易被发现,因为很多时候内存释放后,系统没有马上进行回收,因此并不会立即报告错误。 #include #include #include using namespace std; void use_after_free_test() { char *test = new char[10]; strcpy(test, "this test"); delete[] test; char c = test[0]; } int main() { use_after_free_test(); return 0; }在代码中的测试函数 use_after_free_test 中,先为变量 test 分配 10 字节的内存空间,并将其赋值为一个字符串,然后马上删除 test ,再去获取 test 的第一个字符。

|

【本文地址】

在堆溢出的报告中内容很多,第一部分指出了代码的哪一行导致了堆内存的溢出(这里是第11行),以及写入了多少字节数据(这里是22字节),并且显示了调用栈信息。第二部分指出了这块堆内存是在第9 行进行分配的,同样显示了栈信息,报告中还包含了内存数据等。

在堆溢出的报告中内容很多,第一部分指出了代码的哪一行导致了堆内存的溢出(这里是第11行),以及写入了多少字节数据(这里是22字节),并且显示了调用栈信息。第二部分指出了这块堆内存是在第9 行进行分配的,同样显示了栈信息,报告中还包含了内存数据等。 报告指出发生了 stack-buffer-overflow 类型的溢出,同时打印了调用栈信息,并且指出在代码的第 11 行中发生了读越界。

报告指出发生了 stack-buffer-overflow 类型的溢出,同时打印了调用栈信息,并且指出在代码的第 11 行中发生了读越界。 报告首先指出了溢出类型为 global-buffer-overflow,也指出在代码的第 10 行发生了越界访问。

报告首先指出了溢出类型为 global-buffer-overflow,也指出在代码的第 10 行发生了越界访问。 首先在第一行报告内存错误类型为 heap-use-after-free,并且指出在代码的第 12 行我们试图去读取 test 的数据。

首先在第一行报告内存错误类型为 heap-use-after-free,并且指出在代码的第 12 行我们试图去读取 test 的数据。