| PHP伪协议filter详解,php://filter协议过滤器 | 您所在的位置:网站首页 › php伪协议是什么意思 › PHP伪协议filter详解,php://filter协议过滤器 |

PHP伪协议filter详解,php://filter协议过滤器

|

「作者主页」:士别三日wyx 「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者 「推荐专栏」:对网络安全感兴趣的小伙伴可以关注专栏《网络安全入门到精通》

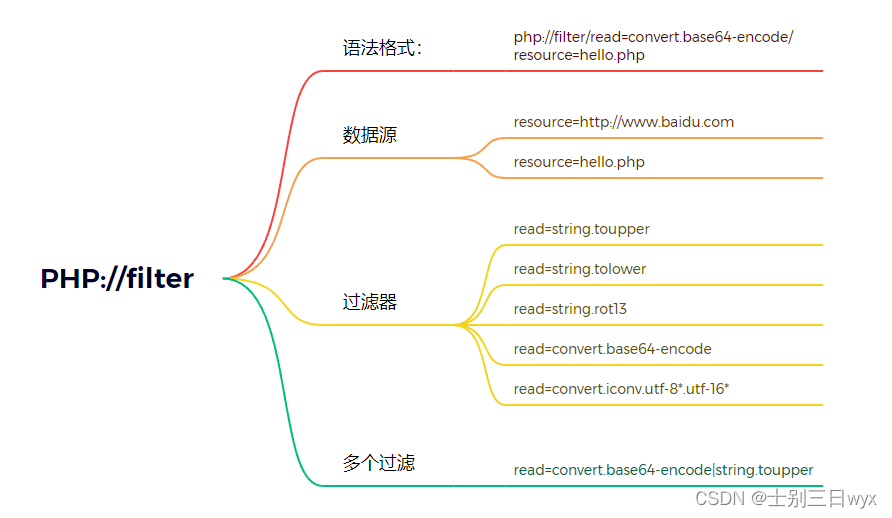

输入/输出流也就是「数据流」,数据流可以是某个文件(xx.php)或某个url(http://www.baidu.com)。 php://filter 可以在访问数据流之前进行「过滤」,并指定过滤方式。 php://filter 有4个可用参数: 名称描述resource=这个参数是必须的。它指定了你要筛选过滤的数据流。read=该参数可选。可以设定一个或多个过滤器名称write=该参数可选。可以设定一个或多个过滤器名称任何没有以 read= 或 write= 作前缀 的筛选器列表会视情况应用于读或写链。提示:read/write参数不是必须的,可以直接使用过滤器,比如 php://filter/convert.base64-encode/resource=hello.php 一、访问数据流直接「读取」数据源的内容,resource 参数必须位于 php://filter 的末尾,并指定需要过滤筛选的数据流。 1)读取「url形式」的数据流。 |

【本文地址】

公司简介

联系我们