|

Linux——账号和权限管理

一、管理用户账号1.1 用户账号概述1.1.1 用户账号分类1.1.2 用户标识UID(User IDentity ,用户标识号)1.1.3 用户账号文件

1.2 用户账号管理1.2.1修改账号和密码期限——chage1.2.2 添加用户账号——useradd1.2.3 设置/更改用户口令——passwd1.2.4 修改用户账号属性——usermod1.2.5 删除用户账号——userdel

1.3 用户账号的初始配置

二、删除历史记录(保护密码)三、管理组账号3.1 组账号概述3.1.1 组账号文件命令3.1.2 四个字段

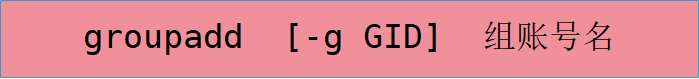

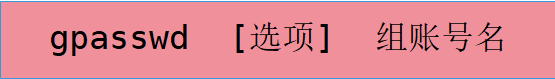

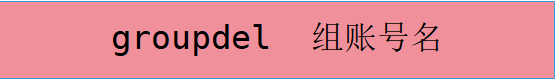

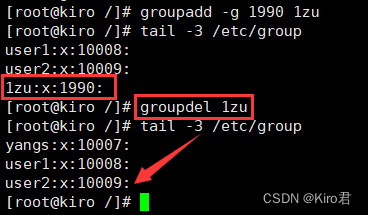

3.2 添加组账号—groupadd命令3.3 添加、设置、删除组成员——gpasswd3.4 删除组账号—groupdel3.5 查询用户账号所属组——groups3.6 查询当前主机的用户登陆情况——w/who/lastlog -u3.7 查询用户账号身份标识——id

四、文件/目录的权限及归属4.1 查看文件/目录的权限和归属权限:归属

4.2 设置文件和目录权限——chmod4.3 设置文件/目录归属——chown/charp4.4 umask应用

一、管理用户账号

1.1 用户账号概述

1.1.1 用户账号分类

超级用户: root用户是Linux操作系统中默认的超级用户账号,对本主机拥有最高的权限,系统中超级用户是唯一的。普通用户: 由root用户或其他管理员用户创建,拥有的权限会受到限制,一般只在用户自己的宿主目录中拥有完整权限。程序用户: 在安装Linux操作系统及部分应用程序时,会添加一些特定的低权限用户账号,这些用户一般不允许登录到系统,仅用于维持系统或某个程序的正常运行,如bin、daemon、ftp、mail等。

1.1.2 用户标识UID(User IDentity ,用户标识号)

root用户账号的UID固定值0程序用户账号的UID默认为Centos5,6: 1~499,Centos7: 1~ 999普通用户的UID默认为Centos5, 6: 500~ 65535,Centos7: 1000~ 65535

1.1.3 用户账号文件

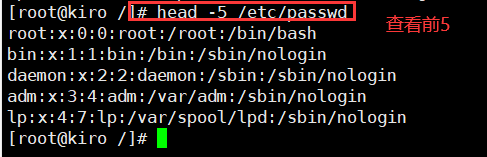

作用: 保护用户名称、宿主目录、登录shell等基本信息 每一行对应一个用户的账号记录 文件位置:

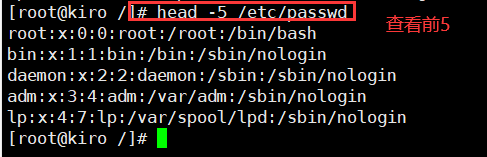

/etc/passwd :保存用户名称、宿主目录、登录shell等基本信息/etc/shadow :保存用户的账号、密码等有效信息每一行对应一个用户的账号记录

/etc/passwd: 超级用户root及程序用户的账号信息  基于系统运行和管理需要,所有用户都可以访问passwd文件中的内容,但是只有root用户才能修改。passwd文件的每一行内容中,包含了7个用冒号“:”分割的配置字段,从左到右各配置字段的含义分别如下述: 基于系统运行和管理需要,所有用户都可以访问passwd文件中的内容,但是只有root用户才能修改。passwd文件的每一行内容中,包含了7个用冒号“:”分割的配置字段,从左到右各配置字段的含义分别如下述:

root:x:0:0:root:/root:bin/bash

用户账号名称用户密码占位符用户的UID号所属基本组账号的GID账号第二个root:用户描述,用户全名第三个/root;宿主目录bin/bash :登录Shell信息(/bin/bash为可登录系统,/sbin/nologin和bin/false为禁用户登录系统)

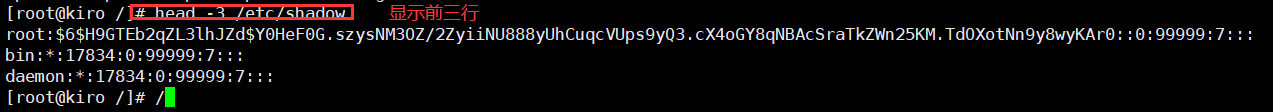

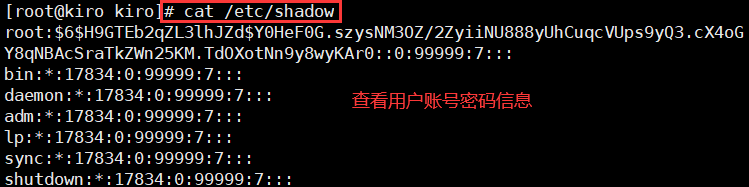

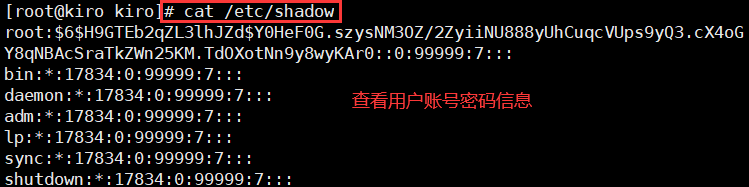

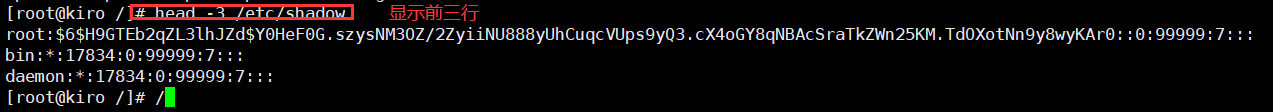

/etc/shadow: 各用户账号的密码信息 shadow文件又被称为“影子文件”,其中保存有各用户账号的密码信息,默认只有root用户能够读取文件中的内容,而不允许直接编辑该文件的内容。  shadow文件的每一行内容中,包含了7个用冒号“:”分割的配置字段,从左到右各配置字段的含义分别如下述: shadow文件的每一行内容中,包含了7个用冒号“:”分割的配置字段,从左到右各配置字段的含义分别如下述:

root:$6$H9GTEb2qZL3lhJZd$Y0HeF0G.szysNM3OZ/2ZyiiNU888yUhCuqcVUps9yQ3.cX4oGY8qNBAcSraTkZWn25KM.TdOXotNn9y8wyKAr0::0:99999:7:::

字段1:用户账号的名称; (root)字段2:使用SHA512加密的密码字串信息,当为“*”或“!!”时表示此用户不能登陆到系统。若该字段内容为空,则该用户无需密码即可登录字段3:上次修改密码时间,表示从1970年01月01日算起到最近一次修改密码是间隔的天数;字段4:,密码的最短有效天数,自本次修改密码后,必须至少经过该天数才能再次修改密码。默认值为0,表示不进行限时;字段5:字段6:提前多少天警告用户密码将过期,默认值为7;每次登录系统都会向用户发出修改密码警告;字段7:在密码过期多少天之后禁用此用户;字段8:账年号失效时间,此字段指定了用户作废的天数(从1970年01月01日起计算),默认值为空,表示账号永久可用;字段9:“保留字段(未使用)”,没有特殊用途。  1.2 用户账号管理

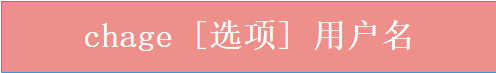

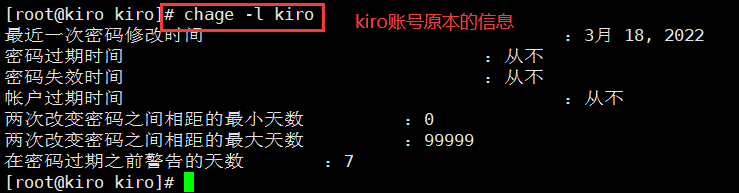

1.2.1修改账号和密码期限——chage

1.2 用户账号管理

1.2.1修改账号和密码期限——chage

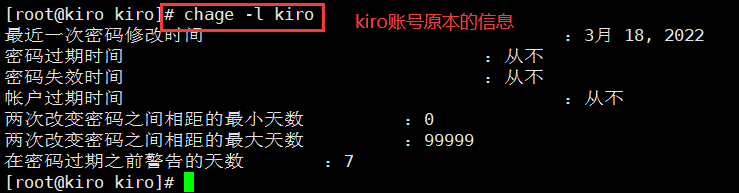

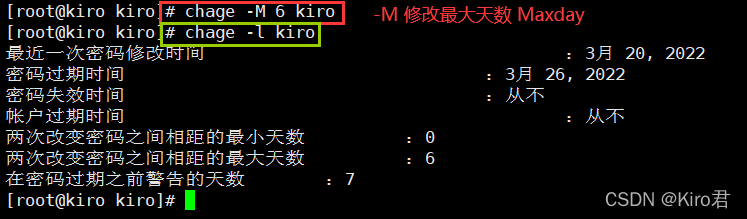

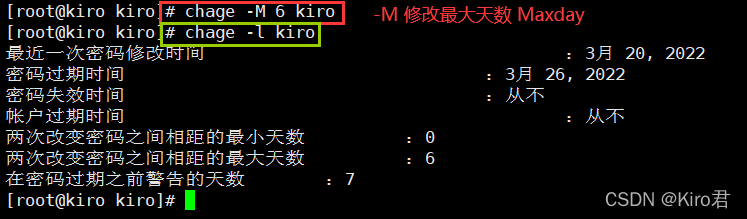

总结第一字段密码最后一次修改时间chage -d第四字段密码最小修改间隔时间chage -m第五字段密码的有效期chage -M第六字段密码需要变更前的警告天数chage -w第七字段密码过期后的宽限天数chage -I第八字段账号失效时间chage -E

chage范例

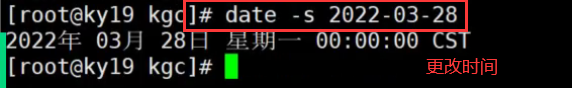

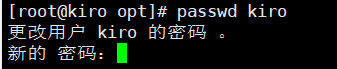

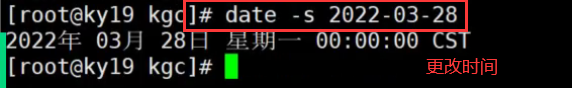

设置时间  如果普通用户忘记密码的时候怎么办呢?

如果普通用户忘记密码的时候怎么办呢?  1.2.2 添加用户账号——useradd

1.2.2 添加用户账号——useradd

使用useradd添加账户完成以下任务:

在/etc/passwd 文件和/etc/shadow 文件的末尾增加该用户账号的记录若未明确指定用户的宿主目录,则在/home 目录下自动创建与该用户账号同名的宿主目录,并在该目录建立用户的各种初始配置文件若没有明确指定用户所属的主,则自动创建与该用户账号同名的基本组账号,组账号的记录信息将保存到/etc/group和/etc/shadow 文件中

选项作用-u指定用户的UID号,要求该UID号码未被其他用户使用-d指定用户的宿主目录位置(当与-M一起使用时,不生效)只能用绝对路径指定目录,且不需要实现创建目录-e指定用户的账户失效时间,,可使用YYYY-MM-DD的日期格式-g指定用户的基本组名(或使用GID号),对应的组名必须存在-G指定用户的附加组名(或使用GID号)对应的组名必须存在-M不建立宿主目录(一般用于系统用户账号)-s指定用户的登录shell(比如/bin/bash为可登录系统,/sbin/nologin和/bin/false为禁止用户登录系统)

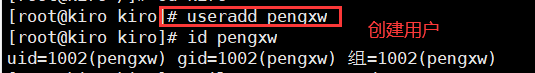

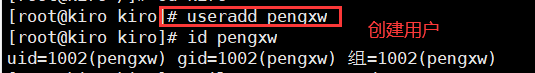

useradd 创建用户 useradd 创建用户

[root@kiro kiro]# useradd xuet //添加一个名为xuet的用户

[root@kiro kiro]# tail -1 /etc/passwd //查看/etc下paswwd文件最后一行

xuet:x:1003:1003::/home/xuet:/bin/bash

[root@kiro kiro]# tail -1 /etc/shadow //查看/etc 下shadow文件最后一行

xuet:!!:19077:0:99999:7::: //以xuet开头代表创建成功

[root@kiro kiro]# cd /home //所有的用户都是在/home里边

[root@kiro home]# ls //查看xuet用户是否在里边

kiro ky17 ky18 ky19 pengxw xuet

[root@kiro home]# cd xuet //进入xuet用户

[root@kiro xuet]# ls //查看到无文件

[root@kiro xuet]# ls -a //-a 遍历所有文件和目录,可查询隐藏文件

. .. .bash_logout .bash_profile .bashrc .mozilla

[root@kiro xuet]# ls -A //不包括当前和上一层目录

.bash_logout .bash_profile .bashrc .mozilla

useadd -u 指定用户的UID号,要求未被使用

[root@kiro home]# useradd -u 2000 xuet3 //创建xuet3新用户,UID号为2000

[root@kiro home]# id xuet3 //查看xuet

uid=2000(xuet3) gid=2000(xuet3) 组=2000(xuet3)

// UID为2000,GID默认与UID相同

**useadd -d** 指定用户宿主目录位置

[root@kiro opt]# useradd -d /opt/xt xuet6

[root@kiro opt]# tail -1 /etc/passwd

xuet6:x:2004:2004::/opt/xt:/bin/bash

useradd -e 指定用户的失效时间

[root@kiro opt]# useradd -e 2022-04-27 niangao //添加普通用户niangao

[root@kiro opt]# tail -1 /etc/shadow //查看影子文件shadow最后一行

niangao:!!:19077:0:99999:7::19109:

// 显示第八字段;账号失联时间为19077天,从1970年linux建立开始

useradd -g/-G 指定用户的基本组名/附加组名

[root@kiro opt]# useradd -g xuet3 ngng

//添加普通用户名称为ngng,指定用户基本组名xuet3,指定属组必须存在

[root@kiro opt]# id ngng

uid=2007(ngng) gid=2000(xuet3) 组=2000(xuet3)

[root@kiro opt]# tail -1 /etc/passwd

ngng:x:2007:2000::/home/ngng:/bin/bash

[root@kiro opt]# useradd -G niangao ngng2

[root@kiro opt]# id ngng2

uid=2008(ngng2) gid=2008(ngng2) 组=2008(ngng2),2006(niangao)

useradd -M 不建立属组目录

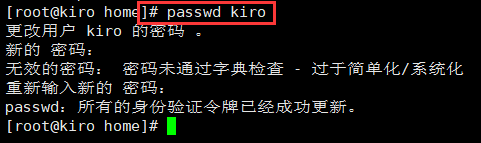

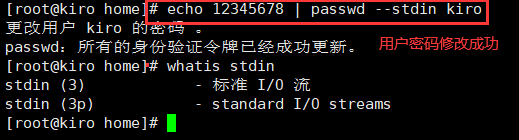

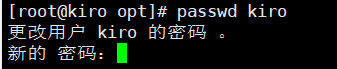

1.2.3 设置/更改用户口令——passwd

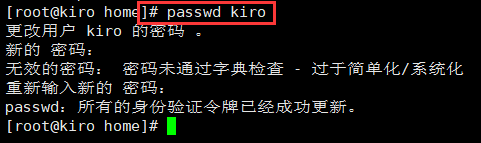

root用户可以指定用户名作为参数,对指定账号的密码进行管理;不指定用户名时,修改当前账号的密码。普通用户却只能执行单独的"passwd"命令修改自己的密码。

普通用户直接修改密码

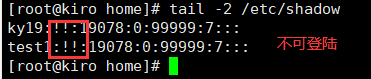

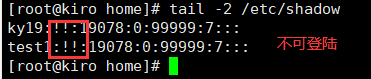

有两个“!!”表示还未设置密码,不可登陆

常用选项

选项说明-d清空指定用户的密码,仅使用用户名即可登录系统-l锁定用户账户,锁定的用户账号将无法再登录系统-S查看用户账户的状态(是否被锁定)-u解锁用户账户

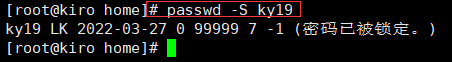

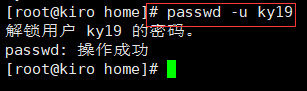

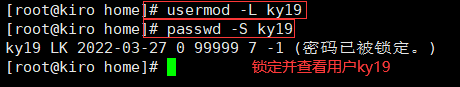

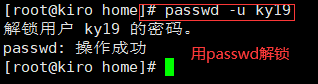

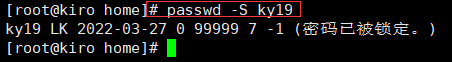

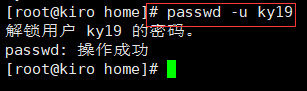

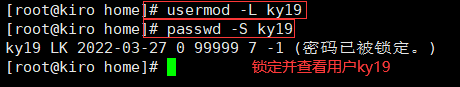

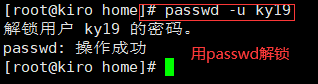

清空指定用户密码 passwd -d  锁定用户 passwd -l 锁定用户 passwd -l  查看用户是否被锁定 passwd -S 查看用户是否被锁定 passwd -S  解锁用户 passwd -u 解锁用户 passwd -u

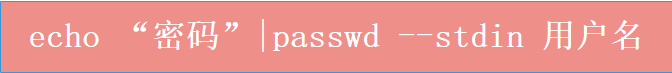

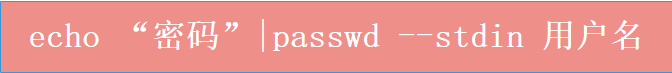

设置密码

eg:

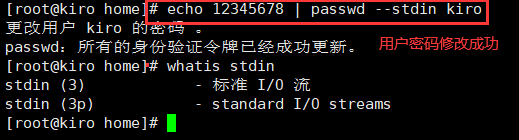

1.2.4 修改用户账号属性——usermod

常用格式

选项说明-u修改用户的UID号-d修改用户的宿主目录位置-e指定用户的账户失效时间,,可使用YYYY-MM-DD的日期格式-g指定用户的基本组名(或使用GID号)-G指定用户的附加组名(或使用GID号)-s指定用户的登录shell (/sbin/nologin 和/sbin/false未禁止用户登录系统)以上和useradd相同-l(小写的L)更改用户账号的登录名称-L锁定用户账户-u(passws)解锁用户账户

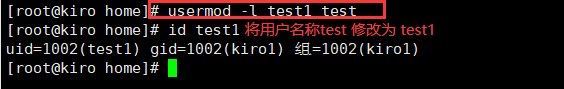

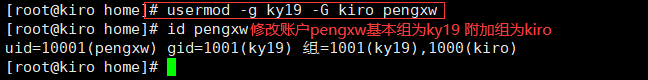

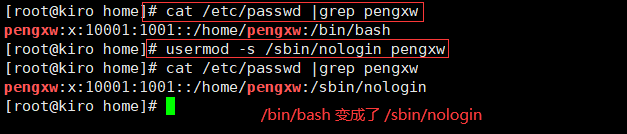

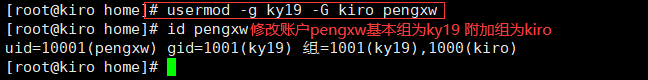

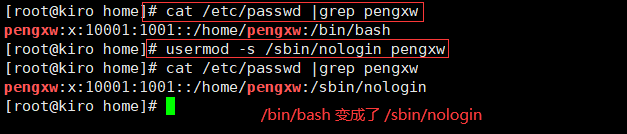

修改名称 usermod -l 新名称 旧名称  修改用户uid号 usermod -u 修改用户uid号 usermod -u  锁定账户 usermod -L (查看是否锁定 passwd -S) 锁定账户 usermod -L (查看是否锁定 passwd -S)  解锁账户 passwd -u 用户 解锁账户 passwd -u 用户  修改账户基本组(-g)和附加组(-G) wheel 比root权限小 比用户权限大 修改账户基本组(-g)和附加组(-G) wheel 比root权限小 比用户权限大  修改shell登陆 修改shell登陆

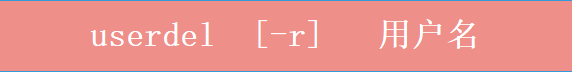

1.2.5 删除用户账号——userdel

选项说明-r添加此选项时,可将该用户的宿主目录一并删除

[root@kiro ~]# useradd xuet //添加名为xuet的新用户

[root@kiro ~]# ls /home //展示家目录中的用户

kiro kiro1 ky19 pengxw xuet //可以看到xuet在家目录里

[root@kiro ~]# userdel -r xuet //使用userdel命令删掉xuet

[root@kiro ~]# ls /home //再次展示家目录

kiro kiro1 ky19 pengxw //用户xuet已经不在了

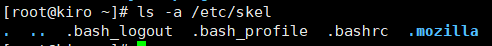

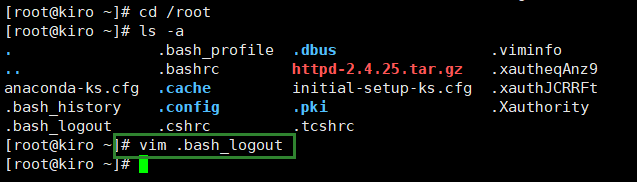

1.3 用户账号的初始配置

文件来源

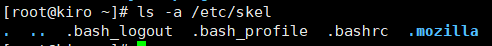

新建用户帐号时,从 /etc/skel 目录中复制而来,基本上都是隐藏文件比如默认bin/bash,默认家目录

主要用户的初始配置文件(只针对用户)

文件名说明.bash_profile这个文件是为系统全局变量配置文件,可以通过重启系统或者执行source /etc/profile 命令使profile文件被读取修改/etc/profile文件中相关配置,切换bash或者用户后都需要source /etc/profile才生效.bashrc这个文件实际上是/etc/profile的子目录,存放的是一些应用程序所需的启动脚本.bash_logout每一个允许bash shell 的用户都会执行此文件,可通过执行bash命令打开一个新的bash shell时,使bashrc文件被读取修改/etc/bashrc文件中相关配置,切换bash或者用户后直接生效

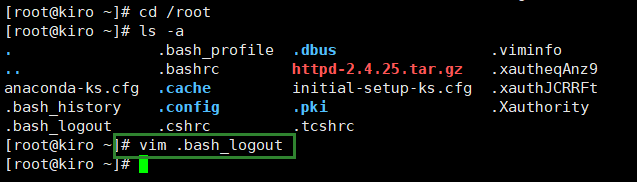

二、删除历史记录(保护密码)

选项说明huistory -c清除历史记录history -r /root/history.txt把命令度进来当做bash历史记录history -w /root/history.txt把当前bash的历史记录写入history.txtecho “history -c”>> ~/.bash_logoutecho “history -c”>> ~/.bash_profile

三、管理组账号

3.1 组账号概述

3.1.1 组账号文件命令

文件名说明/etc/group保存组帐号基本信息/etc/gshadow保存组帐号的密码信息

3.1.2 四个字段

[root@kiro /]# tail -1 /etc/group //查看组账户基本信息最后一行

user2:x:10009:

字段说明字段1组帐号的名称字段2占位符"x"字段3组账号的GID号字段4组账号包含的用户成员(一般不包括基本组对应的用户帐号) ,多个成员之间以逗号","分隔

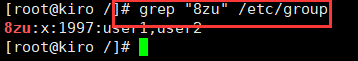

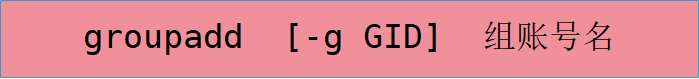

3.2 添加组账号—groupadd命令

groupadd -g GID 组名

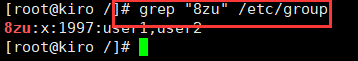

[root@kiro /]# groupadd -g 1997 8zu //添加一个uid为1997,名为8zu的组账号

[root@kiro /]# tail -2 /etc/group //查看组账号基本信息

moxian:x:10003:

8zu:x:1997: //找到了 8zu

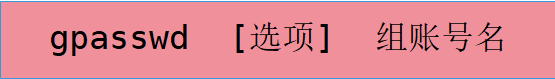

3.3 添加、设置、删除组成员——gpasswd

设置组账户密码;管理用户成员,添加/删除组成员:

选项说明-a向组内添加一个用户-d从组内删除一个用户成员-M定义组成员列表,以逗号分隔

gpasswd -a 用户名 组名

[root@kiro /]# gpasswd -a zhangzh 8zu

正在将用户“zhangzh”加入到“8zu”组中

[root@kiro /]# gpasswd -a yaor 8zu

正在将用户“yaor”加入到“8zu”组中

[root@kiro /]# tail -5 /etc/group //查看组账号基本信息最后5行

8zu:x:1997:zhangzh,yaor //账户zhangzh成功添加到组账户8zu

zhangzh:x:10004:

yaor:x:10005:

yuy:x:10006:

yangs:x:10007:

gpasswd -d 用户名 组名 //删除命令

[root@kiro /]# gpasswd -d yaor 8zu

正在将用户“yaor”从“8zu”组中删除

[root@kiro /]# tail -5 /etc/group //查看组账户基本信息最后5行

8zu:x:1997:zhangzh //yaor已经成功从组账户8zu删除

zhangzh:x:10004:

yaor:x:10005:

yuy:x:10006:

yangs:x:10007:

gpasswd -M 用户1 用户2 组名 (重新定义,之前的组员会消失)

[root@kiro /]# useradd user1 //建立用户user1

[root@kiro /]# useradd user2 //建立用户user2

[root@kiro /]#

[root@kiro /]# gpasswd -M user1,user2 8zu //重新定义组成员列表

[root@kiro /]# tail -10 /etc/group

pengxw:x:10001:

test1:x:10002:

moxian:x:10003:

8zu:x:1997:user1,user2 //已经重新定义 之前的用户都没有了

......

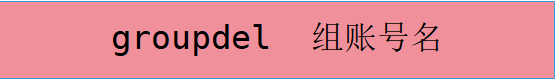

3.4 删除组账号—groupdel

3.5 查询用户账号所属组——groups

[root@kiro /]# groups zhangzh

zhangzh : zhangzh

[root@kiro /]# groups user1

user1 : user1 8zu

3.6 查询当前主机的用户登陆情况——w/who/lastlog -u

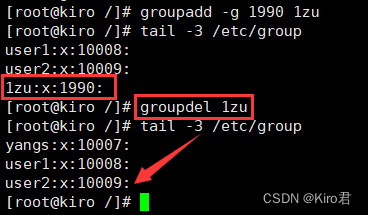

3.7 查询用户账号身份标识——id

[root@kiro /]# id user1

uid=10008(user1) gid=10008(user1) 组=10008(user1),1997(8zu)

四、文件/目录的权限及归属

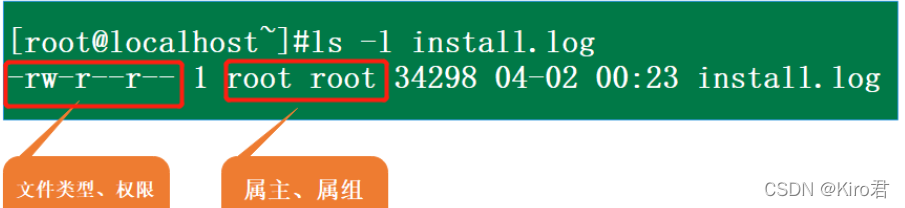

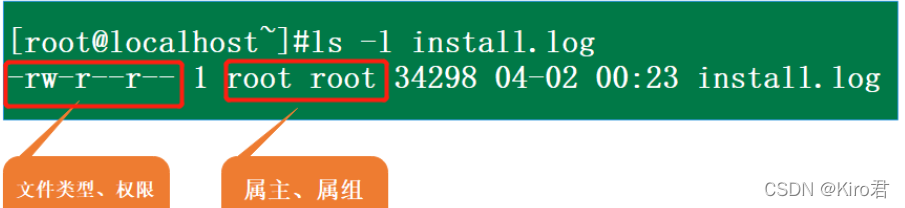

4.1 查看文件/目录的权限和归属

权限:

访问权限说明读取r允许查看文件内容、显示目录列表写入w允许修改文件内容,允许在目录中新建、移动、删除文件或子目录可执行x允许运行程序、切换目录

归属

归属(所有权)说明属主拥有该文件或目录的用户账号属组拥有该文件或目录的组账号

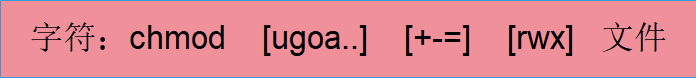

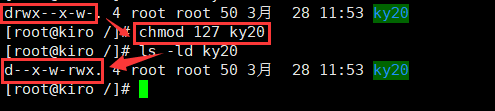

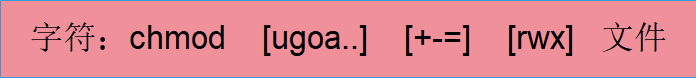

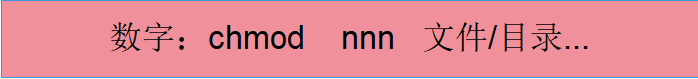

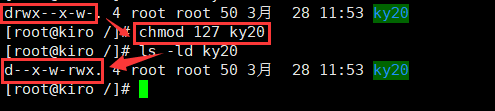

4.2 设置文件和目录权限——chmod

关于 [ugoa]: 关于 [ugoa]:

‘u’ 代表文件属性‘g’ 代表文件属组内的用户‘o’ 代表其他任何用户‘a’ 代表所有用户

关于 [±=] :

‘+’ 代表增加相应权限‘-’ 代表减少相应权限‘=’ 代表仅设置对应的权限

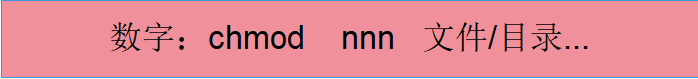

注:八进制数字 注:八进制数字

常用选项: -R:递归修改指定目录下所有子项的权限 读取 r :允许查看文件的内容、显示目录列表 写入 w :允许修改文件内容,允许在目录中新建、移动、删除文件或子目录 可执行 x :允许运行程序、切换目录。 “rwx”是权限的字符组合形式,也可以拆分使用,如“r”、“rx”等。

字符类型:  数字类型: 数字类型:

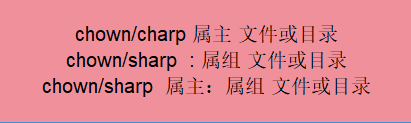

4.3 设置文件/目录归属——chown/charp

常用选项: -R 递归修改指定目录下所有子项的权限 常用选项: -R 递归修改指定目录下所有子项的权限

属主的设置

[root@kiro opt]# chown user1 1.txt //属主user1 文件1.txt

[root@kiro opt]# ll -h

总用量 0

drwxr-xr-x. 2 root root 6 3月 27 17:07 1

-rw-r--r--. 1 user1 root 0 3月 27 17:06 1.txt //1.txt修改归属成功 属主为user1

drwxr-xr-x. 2 root root 6 3月 27 17:07 2

-rw-r--r--. 1 root root 0 3月 27 17:06 2.txt

drwxr-xr-x. 2 root root 6 3月 27 17:07 3

-rw-r--r--. 1 root root 0 3月 27 17:06 3.txt

drwxr-xr-x. 2 root root 6 3月 27 17:07 kiro

-rw-r--r--. 1 root root 0 3月 27 17:06 kiro.txt

drwxr-xr-x. 2 root root 6 10月 31 2018 rh

属组的设置

[root@kiro opt]# chown :user2 2.txt //设置文件2.txt的属组为user3

[root@kiro opt]# ll -h

总用量 0

drwxr-xr-x. 2 root root 6 3月 27 17:07 1

-rw-r--r--. 1 user1 root 0 3月 27 17:06 1.txt

drwxr-xr-x. 2 root root 6 3月 27 17:07 2

-rw-r--r--. 1 root user2 0 3月 27 17:06 2.txt //设置成功 2.txt的属组为user2

drwxr-xr-x. 2 root root 6 3月 27 17:07 3

-rw-r--r--. 1 root root 0 3月 27 17:06 3.txt

drwxr-xr-x. 2 root root 6 3月 27 17:07 kiro

-rw-r--r--. 1 root root 0 3月 27 17:06 kiro.txt

drwxr-xr-x. 2 root root 6 10月 31 2018 rh

设置属主和属组

[root@kiro opt]# chown user3:user3 3.txt //设置3.txt的属主和属组

[root@kiro opt]# ll

总用量 0

drwxr-xr-x. 2 root root 6 3月 27 17:07 1

-rw-r--r--. 1 user1 root 0 3月 27 17:06 1.txt

drwxr-xr-x. 2 root root 6 3月 27 17:07 2

-rw-r--r--. 1 root user2 0 3月 27 17:06 2.txt

drwxr-xr-x. 2 root root 6 3月 27 17:07 3

-rw-r--r--. 1 user3 user3 0 3月 27 17:06 3.txt // 3.txt的属主和属组建立成功

drwxr-xr-x. 2 root root 6 3月 27 17:07 kiro

-rw-r--r--. 1 root root 0 3月 27 17:06 kiro.txt

drwxr-xr-x. 2 root root 6 10月 31 2018 rh

4.4 umask应用

新建一个新的文件或者目录时,它的默认权限时什么呢,这个与umask有关:

设置目录和文件的默认权限;指定目前用户在新建文件或目录时的权限默认值;新建的文件或者目录的权限为默认最大权限减去umask(普通文件的最大默认权限为6,目录的最大默认权限为7)

|

1.2 用户账号管理

1.2.1修改账号和密码期限——chage

1.2 用户账号管理

1.2.1修改账号和密码期限——chage

如果普通用户忘记密码的时候怎么办呢?

如果普通用户忘记密码的时候怎么办呢?  1.2.2 添加用户账号——useradd

1.2.2 添加用户账号——useradd

基于系统运行和管理需要,所有用户都可以访问passwd文件中的内容,但是只有root用户才能修改。passwd文件的每一行内容中,包含了7个用冒号“:”分割的配置字段,从左到右各配置字段的含义分别如下述:

基于系统运行和管理需要,所有用户都可以访问passwd文件中的内容,但是只有root用户才能修改。passwd文件的每一行内容中,包含了7个用冒号“:”分割的配置字段,从左到右各配置字段的含义分别如下述: shadow文件的每一行内容中,包含了7个用冒号“:”分割的配置字段,从左到右各配置字段的含义分别如下述:

shadow文件的每一行内容中,包含了7个用冒号“:”分割的配置字段,从左到右各配置字段的含义分别如下述:

useradd 创建用户

useradd 创建用户

锁定用户 passwd -l

锁定用户 passwd -l  查看用户是否被锁定 passwd -S

查看用户是否被锁定 passwd -S  解锁用户 passwd -u

解锁用户 passwd -u

修改用户uid号 usermod -u

修改用户uid号 usermod -u  锁定账户 usermod -L (查看是否锁定 passwd -S)

锁定账户 usermod -L (查看是否锁定 passwd -S)  解锁账户 passwd -u 用户

解锁账户 passwd -u 用户  修改账户基本组(-g)和附加组(-G) wheel 比root权限小 比用户权限大

修改账户基本组(-g)和附加组(-G) wheel 比root权限小 比用户权限大  修改shell登陆

修改shell登陆

关于 [ugoa]:

关于 [ugoa]:

注:八进制数字

注:八进制数字 数字类型:

数字类型:

常用选项: -R 递归修改指定目录下所有子项的权限

常用选项: -R 递归修改指定目录下所有子项的权限